8 種最佳身份訪問管理工具 (IAM)

已發表: 2022-12-30在您的組織中,您是否將 IT 資產安全放在首位? 然後,您需要此處概述的最佳身份訪問管理工具。

在當今的數字環境中,安全是任何企業的主要關注點。 黑客正在開發新技術和工具來竊取企業數據並在暗網上出售。

苛刻的黑客會通過劫持您的整個 IT 基礎設施(包括可能傷害成千上萬用戶的關鍵數據庫)來讓您支付數百萬美元的贖金。

因此,企業除了嚴格的數據安全和密碼策略外,還使用強大的 IAM 工具作為業務數據安全的冗餘資源。

什麼是身份訪問管理 (IAM)?

身份訪問管理 (IAM) 是一組應用程序、策略和工具,用於監督、維護和定義哪些員工或利益相關者有權訪問哪些數字資產。

對於企業而言,數字資產主要是應用服務器、客戶數據庫、ERP 工具、計費應用、支付應用、員工工資數據等。

在 DevSecOps 中,訪問數字資產意味著檢查代碼存儲庫、訪問 CI/CD 管道、外部和內部知識庫、平台即服務、內部網、軟件日誌和業務通信渠道。

簡而言之,您或網絡安全管理員必須控制對您的企業實現完美運營所依賴的每個數字資源的訪問。

需要身份訪問管理 (IAM)

首先,您需要一個 IAM 來為現有員工和新員工分配對業務應用程序和資源的訪問權限。 只需點擊幾下,您就可以撤銷某人對 ERP 的訪問權限,或者在需要時授予訪問權限。

IAM 使您在業務安全方面變得更加主動而不是被動。 在遭受數據洩露和收入損失的打擊後,在組織中嚴格應用安全策略並不是一個好主意。

相反,您必須從第一天起就執行數據安全和訪問控制策略,以避免聲譽和金錢損失。

獲得 IAM 解決方案的其他重要原因是:

- 通過使用可以跟踪 10 到數千名員工連續訪問服務器、代碼庫、容器包、客戶數據、支付方式等的雲應用程序,使您的業務安全性具有可擴展性。

- 在數據洩露開始時阻止它,從而在媒體、公眾和投資者介入之前遏制這種情況。

- 通過始終掃描此類業務資產,實現許可證和資源分配的零浪費。 然後動態分配所需的資源以節省資金並防止業務數據落入壞人之手。

身份訪問管理如何工作?

為了保護業務數據,IAM 解決方案通過提供以下安全功能和工具來發揮作用:

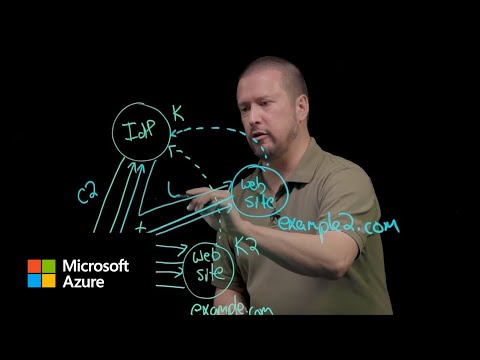

#1。 單點登錄訪問

IAM 解決方案通過企業電子郵件提供對所有業務應用程序和帳戶的無縫訪問。 員工不需要記住大量的用戶帳戶和密碼。

#2。 日誌、審計和報告

記錄您 IT 基礎架構上的每項操作,並向您報告最近的安全事件、密碼重置事件、來自外部網絡的登錄請求等數據。

#3。 用戶授權

它通過掃描用戶帳戶數據庫以查找任何最近的更改來定期授權他們的操作,從而防止用戶在您的系統、應用程序和網站中進行不允許的更改。

#4。 用戶認證

每次員工登錄您的業務系統時,IAM 都會進行安全驗證。 它可以提供密碼、手機短信、基於物理安全密鑰的訪問、驗證碼等等。 它還會促使用戶定期更改密碼和其他憑據。

#5。 用戶權限配置和撤銷

在 IAM 工具中創建用戶帳戶後,它會根據角色或指定提供對特定業務系統的訪問權限。 IAM 工具可以通過多個管理器發送這些供應請求,以確保多點批准。

此外,從 IAM 中刪除一個用戶會立即刪除以前的應用程序和數據庫訪問權限。 它是實時發生的,即使員工正在積極開發應用程序,該工具也會將其拒之門外。

#6。 管理系統用戶

IAM 工具與所有業務數據庫、應用程序、服務器、虛擬桌面和雲存儲相集成。 您只需在 IAM 工具中創建一個用戶配置文件,相應的人將獲得您提供的應用程序和數據訪問權限。

身份訪問管理工具如何幫助您?

高效的 IAM 工具可以通過以下方式幫助您的業務:

- 為有關數字數據和資產安全的一切提供一個真實來源

- 只需單擊幾下即可配置安全許可,讓新員工在第一天開始工作

- 通過立即撤銷離職員工的訪問權限來保護業務數據

- 提醒您注意安全事件,以便您可以在遭受嚴重損失之前採取行動

- 防止舉報人和內部威脅造成的滋擾

- 通過使用人工智能 (AI) 和機器學習 (ML) 檢測可疑行為來阻止員工或外部供應商的異常行為。

接下來,我們將討論要在 IAM 工具中查找的功能。

IAM 工具功能

購買 IAM 工具時,請確保它具有以下必備功能:

- 擁有成本不應偏高。

- 該工具必須提供基於用戶帳戶的計費。 創建幾個帳戶時,您支付的費用會更少。 創建更多帳戶時,您需要支付更多費用。 批量賬戶管理應該有批量折扣。

- IAM 解決方案必須提供六個標準功能。 這些是單點登錄、報告、身份驗證、授權、權限供應和管理儀表板。

- 該工具必須遵循零信任授權策略。

- 它應該隨機化認證系統,以告知用戶他們的數據安全責任。

既然您已經了解了身份訪問管理概念的基礎知識,請在下面找到適用於任何數字業務的一些理想工具:

AWS 身份和訪問管理

如果您在 Amazon Web Services 上託管雲應用程序、數據庫和分析項目,那麼 AWS IAM 是保護業務數據的理想解決方案。 它提供了許多功能,但以下功能最為重要:

- IAM訪問分析器

- IAM 身份中心

- 管理 IAM 賬戶或用戶角色

- 管理 IAM 權限,例如配置和撤銷

- 用於嚴格數據安全和問責制的多因素身份驗證

如果您覺得您的業務需要以下內容,您應該使用 AWS IAM:

- 分配精細權限並使用角色、團隊、位置等屬性來進行帳戶配置

- 逐個或批量控制帳戶

- 只需單擊幾下,即可在整個組織內實施數據安全實踐

- 維護業務應用程序和數據的最低權限策略

AWS 提供了有關 AWS IAM 實施和操作的廣泛資源。 因此,您可以快速學習並立即上手。

Okta IAM

如果您正在尋找用於身份管理和基於身份的服務供應的一站式解決方案,請試用 Okta。 它集成了 7,000 多個業務應用程序。 Okta 集成管理團隊還積極參與未來將發布應用程序的應用程序開發項目。

它的關鍵 IAM 功能包括許多功能,包括:

- 通用登錄

- 單點登錄

- 無密碼

- 自適應 MFA

- 生命週期管理

- 工作流程

- 身份治理

Okta 在身份訪問管理領域有兩種不同的服務。 第一個解決方案是面向客戶的服務。 如果您向最終用戶提供 SaaS 服務、託管 OTT 視頻平台、基於訂閱的網站或付費專區後面的 Web 內容,則可以使用 Okta 的 Customer Identity。

此外,您可以使用 Workforce Identity Cloud 允許員工、供應商、客戶、合作者和自由職業者訪問您在雲端或云端之外的業務資產。

管理引擎

Zoho 的 ManageEngine AD360 是一個集成的 IAM 工具,允許 IT 安全管理員修改、配置和撤銷用戶身份。 它允許您控制用戶對公共、私有、混合或內部部署服務器上的網絡資源的訪問。

您可以通過中央軟件或 Web 儀表板跨 Exchange 服務器、本地 Active Directory 和雲應用程序執行上述所有操作。

簡而言之,ManageEngine AD360 可讓您的在職和離職員工在幾分鐘內快速訪問應用程序、ERP、客戶數據、業務維基等。 然後,您可以在他們離開公司時撤銷訪問權限,或者您認為該特定員工不再需要訪問權限。

航點 IAM

SailPoint的IAM解決方案基於集成化、自動化、智能化控制的核心IAM系統。 圍繞其核心身份訪問管理系統,有子功能。

這些子模塊可確保您的業務的 IAM 解決方案 24*7 無故障運行。 一些值得注意的子功能如下所述:

- SaaS 工具管理

- 自動配置和撤銷用戶帳戶

- 基於 AI 的訪問建議

- IAM 工作流程

- 數據分析和訪問見解

- 用於訪問應用程序、讀取文件等的數字證書

- 密碼管理、重置和黑名單

- 管理文件和文檔訪問

- 滿足訪問請求

SailPoint 為醫療保健、製造、銀行、政府、教育等各個垂直行業提供 IAM 解決方案。

IAM 工具提供便捷的服務,例如零信任實施,使您的 IT 基礎架構高效、符合法規並隨時隨地保護資源。

Fortinet IAM 解決方案

Fortinet IAM 解決方案提供必要的安全功能,以在員工、客戶、供應商和設備進入您的內聯網或互聯網網絡時確認他們的身份。

其重要特點和優勢如下:

- 它確保經過適當身份驗證、授權和驗證的用戶可以訪問云上或云下的業務資源

- 它的多因素身份驗證確保原始用戶正在訪問允許的資源。 如果發生任何數據洩露,您知道該聯繫誰。

- Fortinet SSO 確保無縫訪問 IT 基礎設施,無需記住任何密碼。 它使用 SAML、OIDC、0Auth 和 API 支持。

- Fortinet IAM 支持自帶設備 (BYOD) 策略、訪客帳戶、臨時訪問等。

跳雲 IAM

JumpCloud 通過統一的設備和 IAM 解決方案,幫助您將 IAM 解決方案的擁有成本降低多位數。 借助其服務,您可以最大限度地減少管理費用和 IAM 系統的複雜性,並確保您與更少的 IT 供應商打交道。

一旦您設置了它的解決方案,您就可以允許員工、實習生、客戶、利益相關者、供應商和訪客通過以下業務邏輯訪問 IT 基礎設施:

- 授予對任何或選擇資源的訪問權限

- 從任何位置或選定位置授予訪問權限

- 提供物理或數字身份訪問

- 批准從雲端訪問

- 授予對可信硬件或軟件的訪問權限

它的 IAM 工具使您能夠通過託管在 JumpCloud 維護的開放目錄上的一個 Web 應用程序來管理流程、工作流、設備和人員。

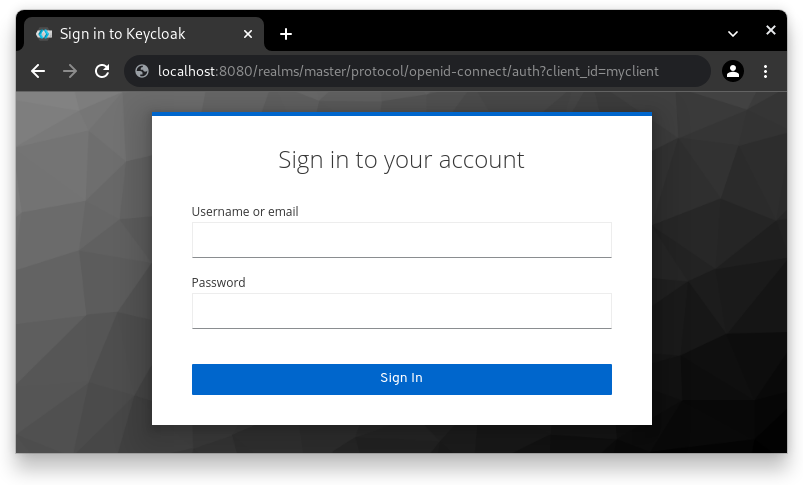

Keycloak 開源 IAM

Keycloak 是一款開源 IAM 產品,在 Red Hat 的資助和讚助下不斷發展。 如果您的企業需要其他公司未提供的定制開發的 IAM 解決方案,那麼您可以試用 Keycloak。

其顯著特點如下:

- 用於在一個組織或平台中登錄和註銷多個應用程序的 Keycloak SSO

- 創建社交登錄頁面,讓用戶使用 Google、GitHub 和 Facebook 帳戶使用您的雲服務

- 您可以使用 Keycloak 的代碼庫和您的關係數據庫創建自己的 IAM 解決方案

- 您可以將此 IAM 解決方案與 Active Directory 服務器和輕量級目錄訪問協議 (LDAP) 集成

其服務器可與 Keycloak 代碼庫、容器鏡像和操作員一起免費下載。

平身份

Ping Identity 利用其專有的 PingOne 云通過雲平台進行身份訪問管理,然後將用戶路由到另一個雲或本地服務器。 PingOne 雲適用於您以客戶為中心的工作負載和內部員工隊伍。

您在 PingOne 雲上為批准的用戶創建一個帳戶並創建一個身份驗證工作流。 Ping Identity 通過預先設定的工作流程來協調客戶或員工使用業務應用程序的旅程。

它包括以下步驟:

- 檢測用戶數據和設備

- 驗證用戶

- 分析 IT 資產上的用戶活動

- 使用輔助安全協議進行身份驗證

- 業務利益相關者授權新用戶

- 用戶可以無縫訪問選定的應用程序和數據庫

最後的話

獲得正確的身份訪問管理工具並非易事。 IT 管理員和網絡安全經理花費數週的工作時間來決定哪種工具有助於設置他們想要的安全級別。

通過嘗試本文上面提到的一些最佳 IAM 工具,您可以節省金錢和時間並保持理智。

接下來,最好的網絡攻擊保護技術。