Veri Koruma Nedir? Kullanıcı Verilerini Nasıl Koruyorsunuz?

Yayınlanan: 2023-07-14İşletmelerin özü veridir. Müşteri ihtiyaçlarını karşılamak, beklenmedik olaylara uyum sağlamak ve hızlı piyasa dalgalanmalarına yanıt vermek, nihayetinde verilere bağlıdır.

Şirketler, çeşitli kaynaklardan çok miktarda veri üretir. İş sırasında üretilen verilerin büyük hacmi ve ayrıntı düzeyi, veri korumasına ve bakımına sürekli dikkat gerektirir. Sonuçta, veriler bir statik kayıt koleksiyonundan daha fazlasıdır.

İster küçük ister büyük olsun, veri koruma her işletme için ön planda olmalıdır. Veri merkezli güvenlik yazılımı gibi çözümler, bir veritabanında depolanan verilerin güvenli olmasını ve uygun şekilde kullanılmasını sağlarken, veri korumanın ne olduğunu, nasıl çalıştığını ve ilgili teknolojileri ve trendleri anlamak hayati önem taşır.

Veri koruması nedir?

Veri koruma, kritik bilgilerin bozulmasını, tehlikeye atılmasını veya kaybolmasını önleme sürecidir. Başarılı bir veri koruma stratejisi, bir ihlal veya felaketin neden olduğu zararı en aza indirmeye yardımcı olabilir.

Üretilen ve kaydedilen veri miktarı benzeri görülmemiş oranlarda genişledikçe veri korumaya duyulan ihtiyaç da artmaktadır. Ayrıca, kritik bilgilere erişimi imkansız hale getirebilecek kesinti süresi için minimum tolerans vardır.

Sonuç olarak, bozulma veya kayıp sonrasında verilerin hızla kurtarılabilmesinin sağlanması, başarılı bir veri koruma stratejisinin önemli bir yönüdür. Veri koruma ayrıca, verilerin tehlikeye karşı korunmasını ve veri gizliliğinin korunmasını da içerir.

Veri koruma ilkeleri

Veri koruma ilkeleri, verilerin korunmasına ve her zaman erişilebilirliğinin sağlanmasına yardımcı olur. Veri yönetimi ve kullanılabilirlik öğelerinin, operasyonel veri yedeklemenin ve iş sürekliliği felaket kurtarmanın (BCDR) benimsenmesini içerir.

Aşağıdakiler, veri korumanın temel veri yönetimi ilkeleridir:

- Veri kullanılabilirliği, kullanıcıların kaybolsa veya bozulsa bile iş yapmak için ihtiyaç duydukları bilgilere erişmeye ve bunları kullanmaya devam edebilmesini sağlar.

- Önemli verilerin çevrimdışı ve çevrimiçi depolama arasında aktarımını otomatikleştirmek, veri yaşam döngüsü yönetiminin bir parçasıdır.

- Bilgi varlıklarının değerlemesi, sınıflandırılması ve tesis kesintileri, uygulama ve kullanıcı hataları, ekipman arızası, kötü amaçlı yazılım bulaşmaları ve virüs saldırıları gibi çeşitli tehditlerden korunması, bilgi yaşam döngüsü yönetiminin birer parçasıdır.

Veri koruma düzenlemeleri

Veri koruma kanunları ve yasaları, belirli veri türlerinin toplanması, iletilmesi ve kullanılmasını düzenler. İsimler, resimler, e-posta adresleri, hesap numaraları, kişisel bilgisayarların internet protokolü (IP) adresleri ve biyometrik bilgiler, kişisel verileri oluşturan birçok farklı bilgi biçimine yalnızca birkaç örnektir.

Farklı ülkeler, yargı bölgeleri ve sektörler farklı veri koruma ve gizlilik yasalarına sahiptir. İhlale ve her bir mevzuat ve düzenleyici kurum tarafından sağlanan talimatlara bağlı olarak, uyumsuzluk, itibar zedelenmesine ve mali cezalara neden olabilir.

Bir dizi kurala uyulması, tüm yasalara uyulması anlamına gelmez. Tüm kurallar değişikliğe açıktır ve her mevzuatın bir durumda geçerli olup diğerinde geçerli olmayan çeşitli hükümleri vardır. Bu kadar karmaşıklık göz önüne alındığında, uyumluluğu tutarlı ve kabul edilebilir bir şekilde uygulamak zordur.

Önemli veri koruma düzenlemeleri

Dünyanın dört bir yanındaki hükümetler, bu sistemlerin nasıl çalıştığı üzerinde önemli bir etkiye sahip olan veri güvenliği ve gizlilik mevzuatına odaklanıyor. Önde gelen bazı veri koruma kanunları aşağıda tartışılmaktadır.

Avrupa Birliği GDPR'si

Genel Veri Koruma Yönetmeliği (GDPR), 2016 yılında yürürlüğe giren bir AB yönetmeliğidir. Dijital hizmetlerin bireysel kullanıcılarına, şirketlere ve diğer kuruluşlara sağladıkları kişisel bilgiler üzerinde ek haklar ve kontrol sağlar.

AB ülkelerinde faaliyet gösteren veya bunlarla işbirliği yapan ve bu kurallara uymayan işletmeler, küresel satışlarının %4'üne veya 20 milyon Euro'ya varan ağır para cezalarıyla karşı karşıya kalır.

Amerika Birleşik Devletleri veri koruma mevzuatı.

ABD, AB'nin aksine tek bir birincil veri koruma yasasına sahip değildir. Bunun yerine, yüzlerce federal ve eyalet mahremiyet düzenlemesi, Amerikalıların verilerini korumayı amaçlamaktadır. Aşağıda bu tür yasaların bazı örnekleri verilmiştir.

- Federal Ticaret Komisyonu Yasası haksız ticari uygulamaları yasaklar ve işletmelerin müşteri gizliliğini korumasını zorunlu kılar.

- Sağlık bilgilerinin saklanması, gizliliği ve kullanımı, Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasasına (HIPAA) tabidir.

- 2018 California Tüketici Gizliliği Yasası'na (CCPA) göre, Kaliforniyalılar artık işletmelerin sahip olduğu tüm kişisel bilgileri silmeye çalışabilir ve bu tür bilgilerin satılmasından vazgeçebilir.

Sonraki yıllarda, veri koruma daha dijital hale gelen bir toplumda giderek daha önemli bir endişe haline geldikçe ABD düzenleyici gereksinimleri değişebilir.

Avustralya'nın CPS 234

2019'da Avustralya, finans ve sigorta işletmelerinin bilgi güvenliklerini siber saldırılara karşı nasıl savunacaklarını yönetmek için İhtiyati Standart CPS 234'ü uygulamaya koydu. Ayrıca, sistemlerin uyumlu kalmasını garanti etmek için sıkı denetim ve raporlama mekanizmalarının uygulanmasını gerektirir.

Veri korumanın önemi

Veri koruma, işletmelere veri ihlallerini, hırsızlığı, hizmet dışı kalma sürelerini, itibar zedelenmesini ve mali kayıpları önlemede yardımcı olduğu için çok önemlidir. Kuruluşlar ayrıca kaybolan veya zarar gören verileri geri yüklemek için veri korumasını zorunlu tutmalı ve yasal yükümlülüklere uymalıdır.

İşgücü daha değişken hale geldikçe ve yasa dışı verilerin kaldırılması tehlikesiyle karşı karşıya kaldıkça bu yaklaşım daha kritik hale geldi.

Nesne depolama çözümleri her türden veriyi barındırsa da işletmelerin belirli güvenlik sorunlarını ele almak için veri korumasına ihtiyacı vardır. İşletmenin türüne bağlı olarak değişebilseler de, aşağıdaki tipik sorunlar çoğu işletmeyi etkiler ve veri koruma ile önlenebilir.

- Ayrılan çalışanlarla veri kaybı

- Fikri mülkiyet (IP) hırsızlığı

- Veri bozulması

Veri koruma teknolojileri

Veri koruma, güvenlik önlemleri, kullanılabilirlik ve yönetim ile ilgili olduğundan, işletmelerin bu hedeflere ulaşmalarına yardımcı olacak çok sayıda teknoloji mevcuttur. Bunlardan birkaçı aşağıda tartışılmaktadır.

- Bant veya disklerdeki yedeklemeler, güvenlik ekiplerinin dijital varlıkları depolamak veya yedeklemek için kullandığı fiziksel cihazları içerir.

- Depolama anlık görüntüleri, verileri kesin bir zamanda temsil eden bir görüntü veya başka bir referans noktası biçimini alır.

- Sürekli veri koruması (CDP), her değişiklik yapıldığında verileri bir bilgisayar sistemine yedekleyen bir sistemdir.

- Güvenlik duvarları, ağ trafiğini izleyen cihazlardır. Bir dizi güvenlik standardına bağlı olarak trafiğe izin verir veya vermezler.

- Şifreleme, verileri ham içerikten ödün vermeden saklanacak veya cihazlar arasında aktarılacak şifreli metne ve metinden güvenli bir şekilde dönüştürür.

- Uç nokta koruması, ağ ucundaki dizüstü bilgisayarlar ve akıllı telefonlar gibi uç nokta cihazlarındaki tehditleri izleyen ve engelleyen bir veri güvenliği çözümüdür.

- Veri kaybı önleme (DLP) sistemleri, olası sızıntıları ve hırsızlığı tespit eder. Ağ yöneticilerinin, kullanıcıların aktardığı verileri izlemesi ve yönetmesi için önemli veri kategorizasyonu gerektirirler. DLP, bir şirketin sınıflandırmadığı verileri izlemez.

- İçeriden öğrenenlerin risk yönetimi (IRM), veri güvenliğine yönelik risk tabanlı bir yaklaşımdır. Geleneksel DLP yaklaşımlarından farklı olarak, IRM sistemleri yalnızca bir şirket tarafından zaten etiketlenmiş verileri değil, tüm verileri izler ve bu da onu hızla değişen bir iş gücünü yönetmek için uygun bir seçenek haline getirir. IRM, güvenlik ekiplerinin kendi özel ihtiyaçları için hangi verilerin en önemli olduğuna öncelik vermelerine ve çalışan üretkenliğini sınırlamadan veri tehlikelerine hızla yanıt vermelerine yardımcı olur.

Veri koruma için mevcut tüm teknolojileri anlamak, işletmeniz için hangi çözümün uygun olduğunu belirlemenize yardımcı olabilir.

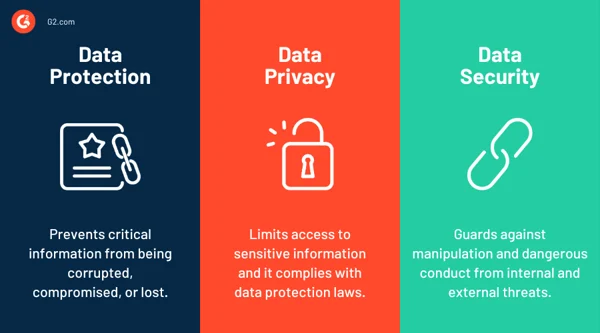

Veri korumasına karşı veri gizliliğine karşı veri güvenliği

Veri gizliliği, veri güvenliği ve veri koruma arasında, aşağıda bahsedildiği gibi, bu terimler genellikle birbirinin yerine kullanılsa da, birkaç önemli fark vardır:

- Veri koruma, veri istismarına karşı koruma sağlayan, onu kullanmaya yetkili kişilerce erişilebilir olmasını garanti eden ve çalışan üretkenliğini destekleyen prosedürler ve sistemlerin toplamıdır.

- Veri gizliliği, hassas bilgilere, genellikle kişisel verilere erişimi olan kişileri sınırlar ve veri koruma yasalarına uygundur.

- Veri güvenliği , veri korumanın bir alt kümesidir ve iç ve dış tehditlerden kaynaklanan manipülasyona ve tehlikeli davranışlara karşı koruma sağlar.

Özellikle güvenlik dışındaki departmanlarla çalışırken, bu terminolojiler arasındaki farkları tanımak, yanlış anlamaları önlemeye yardımcı olabilir.

Veri korumanın faydaları

Bir kuruluş ne kadar büyük veya küçük olursa olsun, kişisel verilerin işlenmesi tüm operasyonlarının merkezinde yer alır. Aşağıdaki liste, veri korumanın faydalarını açıklamaktadır.

- Mali tablolar ve kurumsal faaliyetler dahil olmak üzere temel verileri korur.

- Hem işlemler sırasındaki verilerin kalitesini hem de kaydedilen verileri iyileştirir.

- Belirli bir teknolojiden bağımsızdır ve herkes için geçerlidir.

- Mali kayıp riski azalır.

- Yazılım, proje veya ürün belgelerinin ve kurumsal stratejilerin rakip şirketler tarafından çalınmasını engeller.

Veri korumanın zorlukları

Veri koruma stratejilerinin uygulanması sırasında veri korumanın dezavantajları aşağıda tartışılmaktadır.

- Zayıf veri koruma politikaları veya prosedürleri, müşterilerin işletmelere olan güvenini kaybetmesine neden olur. Öte yandan, katı veri koruması dijital ekonomiye zarar verir, bu nedenle doğru dengeyi bulmak çok önemlidir.

- Dünya çapında tek bir veri koruma mevzuatı yoktur.

- Teknoloji ve ticari gelişmeler, veri koruma konusunda zorluklar ortaya çıkarıyor ve veri korumayı etkiliyor. Veri koruma ve çevrimiçi davranışlar birbiriyle bağlantılı olarak sürekli değişmektedir.

- Veri koruma izinlerinin ve standartlarının bakımı pahalı ve zaman alıcıdır.

- Çalışanlar, veri korumayı ve önemini daha iyi anlamak için uygun eğitime ihtiyaç duyar. Bu kolay bir süreç değil.

- Uygun organizasyonel ve teknik önlemlerin kullanılması, kişisel verilerin yetkisiz veya yasa dışı işlenmesini önlemek için çok önemlidir ki bu zordur.

Veri koruma eğilimleri

Bilgi işlem ortamları değiştikçe, birkaç yeni trend veri koruma ortamını etkiler. Bunlardan birkaçı aşağıdakileri içerir.

Dalgalanan iş gücü

Kol emeği, COVID-19'dan bu yana giderek daha istikrarsız hale geldi ve insanlar sık sık iş değiştiriyor. Çok sayıda faktör şirketlerde yüksek ciroya yol açmıştır:

- Yetersiz ücret, sosyal haklardan yoksunluk veya iş düzenlemeleri

- Olası bir resesyon korkusu

- Yüklenicilerin sık kullanımı

- İşten çıkarmalar ve işe alımların dondurulması

İşgücünün öngörülemez doğası nedeniyle, ayrılan çalışanların kasıtlı olarak veya işlerini sahiplenme duygusuyla yanlarında veri götürmesi gibi daha büyük bir tehlike var.

Güvenlik ekipleri, bu artan veri hırsızlığı tehlikesine yanıt olarak yeni veri koruma yöntemleri oluşturmada daha kritik hale geldi. İzleme ve risk yönetimine ek olarak, personelin hangi verilerin yasal olarak kendilerine ait olmadığının farkında olmasını sağlamak için eğitim önlemleri de hayati önem taşır.

hiper yakınsama

Hiper bütünleşik bir altyapı, depolama, hesaplama ve ağı tek bir sistemde birleştirir. BT yöneticileri, dağınık donanım ve kaynakların karmaşıklığını ele almak yerine, bu paradigma altında, genellikle sanal makineler (VM'ler) aracılığıyla tek bir arabirimle iletişim kurabilir.

Veri güvenliği açısından hiper yakınsama avantajı, güvenlik ekibinin kontrol etmesi gereken yüzey alanını azaltır. Ayrıca, kaynak tahsisi, veri çoğaltma ve yedeklemelerle ilgili karmaşıklığın çoğunu otomatik hale getirebilir.

Fidye yazılımına karşı koruma

Ransomware, hayati verileri şifreleyerek kullanıcılar için erişilemez hale getiren özel bir kötü amaçlı yazılım türüdür. Verilerin kilidini açmak için genellikle kurbandan saldırgana bir fidye ödemesi talep eder. Bu davranış, kurbanı, saldırganın sorunu çözeceğini garanti etmeden veri kaybetmekle önemli bir fidye ödemek arasında seçim yapmaya zorlar.

İşletmeler, kimlik avı kampanyaları gibi belirli kötü amaçlı yazılım giriş noktalarını izlemek için fidye yazılımı önleme çözümlerini kullanabilir. Bu çözümler aynı zamanda virüslü cihazların izole edilmesine, yanal hareketin önlenmesine ve saldırı yüzey alanının azaltılmasına yardımcı olabilir.

sıfır güven

Sıfır güven güvenlik modeli veya mimarisi, tüm kullanıcıların dahili uygulamalara, verilere ve sunuculara erişirken kimlik doğrulaması yapmasını gerektirir.

Sıfır güven sisteminde, yalıtılmış bir ağı korumak için öncelikle güvenlik duvarlarına dayanan tipik bir ağın aksine, trafiğin güvenilir bir kaynaktan geldiği varsayılmaz.

Kuruluşlar artık güvenli bir yerel ağda bulut uygulamalarına ve uzak çalışanlara güvenmiyor, bu nedenle sıfır güven paradigması modern veri koruması için giderek daha kritik hale geliyor. Çoklu oturum açma (SSO) ve kullanıcı erişim kontrolü gibi diğer kimlik doğrulama türleri, kullanıcıların kimliğini doğrulamak ve yetkisiz erişimi önlemek için sistemler tarafından kullanılmalıdır.

Veri koruma çözümleri

Veri koruma, kuruluşların riski yönetmesi, hizmet çalışma süresini artırması ve veri kaybını veya kötüye kullanımını önlemesi açısından kritik öneme sahiptir. Ancak bu hedeflere ulaşmak için tüm dosyalar, vektörler ve kullanıcı etkinliği, çalışanların iş birliğine ve üretkenliğine müdahale edilmeden izlenmelidir.

Veri merkezli güvenlik çözümleri, işletmeler tarafından şirket içi gibi yerler arasında bulut depolamaya, çok sayıda uygulama arasında veya üçüncü taraflara aktarılan verilerin güvenliğini sağlamak için kullanılır. Ayrıca bu teknolojiler, hassas veri noktalarını tanımlamayı, sınıflandırmayı ve izlemeyi ve güvenlik ve uygunluk güvencesi için denetimleri kolaylaştırır.

En iyi 5 veri merkezli güvenlik platformu:

- Egnyte

- virtü

- Google VPC Hizmet Kontrolleri

- Microsoft Purview Bilgi Koruması

- Sophos SafeGuard Şifrelemesi

* Yukarıdakiler, G2'nin 2023 Yaz Grid Raporuna göre en iyi 5 veri merkezli güvenlik hizmeti sağlayıcısıdır.

Koruyun, düzenleyin, hızlandırın

İyi veri uygulamalarının kapsamlı bir şekilde anlaşılmasını sağlamak ve uygulamak (örneğin, verilerin yalnızca fiziksel olarak korunmadığını, aynı zamanda kullanıcıların nasıl kullanılabileceğini anladığını garanti etmek), bunu destekleyen korumayla birleştiğinde verilerin daha değerli olmasını sağlar.

Kuruluşlar her gün kentilyon bayt veri üretir. Bu nedenle, her zaman gelişmiş veri yönetimi teknolojileri aramaları mantıklıdır. Ne de olsa veri koruma, genel veri yönetiminin bir parçasıdır.

Verileri daha iyi anlamak ister misiniz? Hizmet olarak veriler (DaaS) ve bunun bugün ne kadar alakalı olduğu hakkında daha fazla bilgi edinin !