İşletmenizi Veri İhlalinden Kurtarabilecek 7 Web Sitesi Güvenliği İpuçları

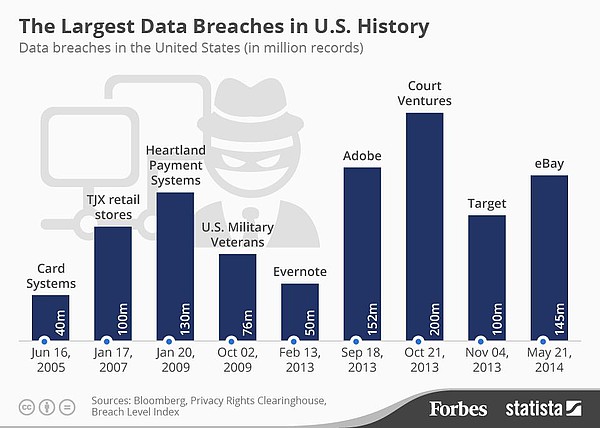

Yayınlanan: 2018-10-16Bir nother gün, başka korsan son masif kurumsal siber güvenlik ihlali Enormo Bankası'ndan birkaç milyon müşterilerin verileri ile kapalı hale getirir. Küçük ve Orta Ölçekli İşletmeler (KOBİ'ler) kendilerine alay eder ve gökyüzü sayesinde bilgisayar korsanlarının dikkat etmesi için yeterince büyük olmadıklarını sunar. Zihniyetiniz buysa, algınızın yanlış olduğunu size ilk söyleyen biz olmak isteriz. Tamamıyla hatalı.

ABD Kongresi Küçük İşletmeler Komitesi'ne göre gerçek şu ki, çevrimiçi güvenlik ihlallerinin tam %71'i 100'den az çalışanı olan şirketleri hedef alıyor. Ne dedin? Doğru okudunuz, bu nedenle “kötü adamların anlayamayacağı kadar küçüğüz” zihniyeti KOBİ'nize nüfuz ediyorsa, şimdi enerji içeceğini bırakıp dik oturmak ve bunlara çok dikkat etmek için iyi bir zaman olabilir. İşletmenizi Veri İhlalinden Kurtarabilecek 7 Web Sitesi Güvenliği İpuçları.

Yaptığına sevineceksin.

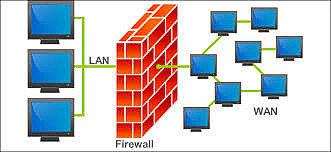

#1 Güvenlik Duvarları Sadece İyi Bir Fikir Değildir

Ağınızda kurulu güvenlik duvarları yoksa, şu anda karanlık ağa atlayabilir ve geçen herhangi bir bilgisayar korsanının bulması için tüm şifrelerinizi gönderebilirsiniz. Gerçek şu ki, müşteri verilerini korumada bir güvenlik duvarını ilk savunma hattınız olarak görmelisiniz. Hızlı bir gözden geçirme olarak, bir güvenlik duvarı, dahili ağınız ve internet arasındaki veri akışını izleyen ve önceden belirlenmiş güvenlik kurallarına dayalı olarak şüpheli etkinlikleri engelleyen bir güvenlik sistemidir - donanım veya yazılım.

Güvenlik duvarlarının kurulumu söz konusu olduğunda üzerinde durulması gereken üç alan vardır.

Harici Güvenlik Duvarı: Bu tür güvenlik duvarı normalde bir yönlendirici veya sunucunun parçası olarak bulunur. Şirketinizin ağının dışında yer alır ve her türlü hacker girişiminin ilk etapta sisteminize ulaşmasını engeller. Bir tane olup olmadığından emin değilseniz, web barındırıcınızı arayın ve bazı sorular sorun.

Dahili Güvenlik Duvarı: Bu tür güvenlik duvarı, ağınızda kurulu yazılım şeklini alır. Virüsler, kötü amaçlı yazılımlar ve diğer siber zararlıları taramak gibi harici güvenlik duvarına benzer bir rol üstlenirken, aynı zamanda virüslerin, bilgisayar korsanlarının ve benzerlerinin hızla karantinaya alınabilmesi ve yayılabilmesi için ağı bölümlere ayıracak şekilde kurulmalıdır. tüm sisteme bulaşmadan önce sınırlıdır.

Dikkat edilmesi gereken üçüncü alan, şirket ağına erişen evden çalışan çalışanlarla ilgilidir. Genel güvenliğiniz yalnızca en zayıf halkanız kadar iyidir. Bu gibi durumlarda güvenlik duvarı koruması için ödeme yapmak gönül rahatlığına değer.

Güvenlik duvarları, web sitenizin/ağınızın barındırma kurulumuyla özünde bağlantılıdır. Aylık birkaç kuruş için, paylaşılan barındırma günlerini geride bırakmayı ve belirli güvenlik yapılandırmaları üzerinde daha fazla kontrol sağlayan özel bir sunucu veya sanal özel sunucu gibi daha sağlam bir şeye yükseltmeyi düşünebilirsiniz.

#2 Bu Akıllı Cihazları Güvende Tutun

2016'da yapılan bir Tech Pro anketi, işletmelerin %59'unun Kendi Cihazını Getir (BYOD) politikasını izlediğini ortaya koydu. Bu, salonlar ve ofisler arasında dolaşan şirket ağına giden potansiyel olarak güvenli olmayan birçok yol. Açıkçası, parmaklarınızı çaprazlamak ve hiçbir kötü adamın bu büyük güvenlik başarısızlığını fark etmemesini ummak sağlam bir politika değil, o halde ne yapacaksınız? Bilgi Çağı'nın bu noktasında, akıllı telefonlar, tabletler, fitness takip cihazları ve akıllı saatler gibi kişisel cihazları iş yerinin dışında tutmaya çalışmak, büyük olasılıkla tüm iş gücünüzün tam ölçekli olarak terk edilmesiyle sonuçlanacaktır.

İşte yapmanız gerekenler.

Özellikle kişisel cihazlar için geçerli olan bir güvenlik ilkesi oluşturun. Çalışanların BYOD için sorun olmadığını bilmelerini sağlayın, ancak - vurgu için büyük harflerle tekrarlayın - ağın güvenliğini garanti eden kurallara uymaları ZORUNLUDUR. Atılması gereken iki özel adım şunlardır:

- Tüm kişisel cihazların güvenlik güncellemelerini otomatik olarak kontrol edecek ve yükleyecek şekilde ayarlanmasını gerektir.

- Tüm kişisel cihazların şirket şifre politikasına uymasını zorunlu kılın. Bir şifre politikanız var, değil mi? Oldukça önemli. Nedenini birazdan konuşacağız.

Tüm bu gereksinimlerle kendinizi Grinch gibi hissetmeye başlarsanız, kendinize şunu sorun. Sıkı siber güvenlik yönergeleriyle birkaç çalışanı rahatsız etmeyi mi yoksa en değerli iş varlığımın, müşteri verilerimin kapıdan dışarı çıkmasını mı tercih ederdim? Biz de böyle düşündük.

#3 Hepsine Hükmedecek Tek Güvenlik Kılavuzu

Belirtildiği gibi, günümüzün KOBİ'leri genellikle verileri en değerli iş varlığı olarak sayar. Parolalar konusunda özensizliğe yatkın olan veya tüm e-postaları kimlik avı girişimlerine karşı görsel olarak taramaya yönelik gelişigüzel bir tutum benimseyen tek bir çalışan, işinizi kelimenin tam anlamıyla yerle bir edebilir. Bilgece bir söz. Müşteriler, kişisel bilgileriyle hızlı ve gevşek davrandığı düşünülen bir şirkete daha fazla patronluk yapmak konusunda oldukça bağışlayıcı ve tereddütlü olabilirler. Şirketinizin profesyonel hizmetlere ihtiyaç duyması durumunda, bir güvenlik yazılımı geliştiricisi iyi bir seçim olabilir.

Şimdi, çevrimiçi güvenlik ihlallerini önlemeye yönelik eğitim, yönetim ve en kır saçlı kıdemliden sümüklü acemilere kadar her çalışan tarafından her zamankinden daha fazla ciddiye alınmalıdır. İzlenecek protokolleri ve bunlara uymamanın ve işten çıkarma dahil olmak üzere yansımalarını açıklayan basılı bir politika kılavuzuna sahip olmalısınız. Fark etmiş olabileceğiniz gibi, siber suçlular çok bilgili. Sürekli olarak savunmanızı test ediyorlar ve ağınıza teknoloji, kurnazlık veya ikisinin birleşimi yoluyla sızmak için yeni yollar yaratıyorlar.

KOBİ yöneticileri ve sahipleri, el kitabını o zamanki en iyi uygulamalara göre düzenli olarak güncellemek ve yeni çalışan işe alım süreçleri sırasında uygun eğitimi sağlamak için yeterli zaman ayırmakla yükümlüdür. Bu çabanın ciddiye alınmasını istiyorsan ve yapmalısın, ciddiye almalısın. En azından, şirket ağına herhangi bir nedenle erişen herhangi bir çalışanın, onu nasıl güvende tutacağı konusunda tamamen bilgili olması gerekir. Bu güvenliğin büyük bir kısmı, kendi kategorisine girecek kadar önemli olan şifre güvenliği konusuna dayanmaktadır.

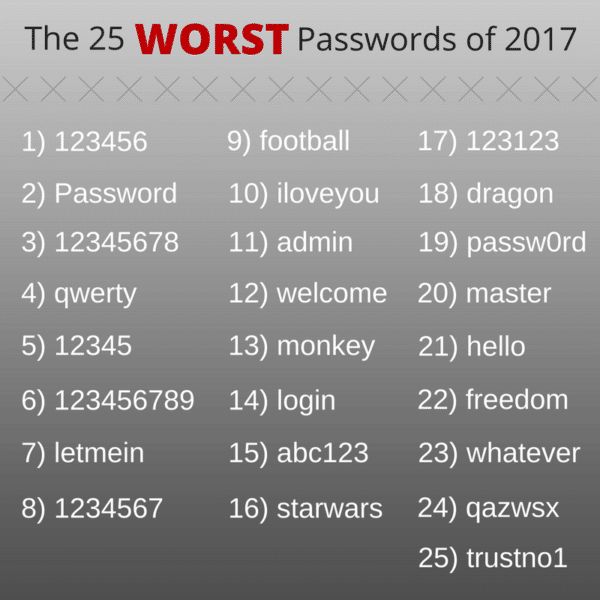

#4 Başka Bir Şey Yapmıyorsanız, Güçlü Bir Parola Politikanız Olsun

Siber güvenlik söz konusu olduğunda bir KOBİ'nin neden bir sorunu olabileceğini tam olarak aydınlatmak için uzun bir yol kat eden birkaç istatistik.

- 2016 Verizon raporu, veri ihlallerinin %63'ünün zayıf, kayıp veya çalınan parolalardan kaynaklandığını tespit etti. Bu bir problem.

- Bir Ponemon Enstitüsü raporu, bir parola politikasına sahip şirketlerin %65'inin bunu zorlamadığını iddia ediyor. Bu daha da büyük bir sorun.

Bununla nereden başlayacağız? Evet, "1234" ten daha karmaşık şifreler oluşturmalarını ve bunları düzenli olarak değiştirmelerini isterseniz, çalışanlar yüksek göklere şikayet edecekler, ancak, bozuk bir kayıt gibi görünme riski altında, küçük işçi rahatsızlıkları veya devralma ile daha çok ilgileniyor musunuz? ağınız düşman güçler tarafından mı? İlkini söylediyseniz, işinizi hemen satmanızı kibarca önermek isteriz.

Parola güvenliği, güvenlik kılavuzunda kendi bölümüne ihtiyaç duyar ve en iyi uygulamalar izlenmelidir. Bu, şunları gerektirmeniz gerektiği anlamına gelir:

- Şifreler her 60-90 günde bir değiştirilir

- Şifreler en az 8 karakter uzunluğundadır ancak daha uzun olması daha iyidir

- Parolalar büyük ve küçük harfler, sayılar ve özel karakterler içerir

Bu önceki sayıyı tekrar gözden geçirmek için, güçlü bir parola politikası oluşturma zahmetine girdikten sonra, bunu uygulamayan %65'lik kesimin parçası olmayın. Bu çok saçma.

Parola Yöneticileri: Parola yöneticilerinden bahsetmeden bu bölümden ayrılmaktan nefret ediyoruz. Yüklü yazılım, bulut hizmeti ve hatta fiziksel bir cihaz olarak sunulan bu programlar, karmaşık parolalar oluşturmanıza ve almanıza yardımcı olur. Parolalarınızı yöneten adın iddia ettiği şeyi yapar ve çoğumuz bu alanda yardım kullanabiliriz gibi görünüyor.

Tüketici Raporlarından bu en iyi (ve ucuz) çevrimiçi güvenlik önlemi hakkında daha fazla bilgi edinin.

#5 Yedeklemeler? Şimdi herzamankinden daha fazla

Şimdiye kadarki önerilerimizin her birini, hiçbir sapma olmaksızın tam, tam ve eksiksiz olarak takip etmeye karar verdiniz. Artık şirket ağınızın sarsılmaz olduğu konusunda rahat bir nefes alabilirsiniz. Neden arkanıza yaslanıp ayaklarınızı yukarı kaldırmıyorsunuz? İşte neden olmasın. Siz ve tüm çalışanlarınızın en iyi niyetine rağmen, en azından bir bilgisayar korsanının gizlice içeri girip bir kargaşa yaratmayı başarma olasılığı var. Dediğimiz gibi, bu adamlar ve kızlar, kendini suç işlerine adamış zeki bir gruptur. İçeri girdikten sonra, parola tuş vuruşlarını kaydetmekten kaynaklarınızı kullanarak bir topyekün bot saldırısı başlatmaya ve sunucunuzu temizlemeye kadar çeşitli zararlar verebilirler.

Bu noktada, bilgisayar korsanının ellerini karışıma bulaştırmadan önceki bir zaman noktasına sistemi geri alabilmeyi dileyeceksiniz. Her şeyi düzenli olarak buluta yedekliyor ve hatta fiziksel olarak uzak bir yerde başka bir kopyasını saklıyorsunuz, değil mi, çünkü yangınlar ve seller meydana geliyor? Bunu şimdi yapmıyorsanız, kelime işlem belgelerini, elektronik tabloları, veritabanlarını, mali kayıtları, İK dosyalarını ve alacak/borç hesaplarını yedeklemeyi iyice düşünün.

Bulut yedekleme hizmetleri her geçen gün daha ekonomik hale gelirken, bir ağ sızması durumunda sisteminizi hızlı bir şekilde çalışır duruma getirmenizi sağlayan kapsamlı bir yedekleme stratejisi uygulamamak için hiçbir mazeret yok. Kullandığınız her dosyayı bellekten yeniden yapılandırmayı sevmiyorsanız…

#6 Kötü Amaçlı Yazılımdan Koruma İsteğe Bağlı Değildir

Tamam, kötü amaçlı yazılımdan korumanın kurulup kurulmayacağını seçmek isteğe bağlıdır. Bunun yerine, olumsuz karar vermenin kötü bir fikir olduğunu söylemeliydik. Kötü amaçlı yazılımdan koruma, bilgisayar korsanları tarafından bir nedenden dolayı en sevilen taktiklerden biri haline gelen kimlik avı saldırılarına karşı koruma sağlar - bir cazibe gibi çalışırlar. Kanıt olarak, bir kez daha 2016 Verizon raporuna dönüyoruz. Bu ankete göre, çalışanların %30'u bir önceki yıla göre %7 artışla kimlik avı e-postaları açtı!

İnceleme için, kimlik avı, bir bilgisayar korsanının, bir çalışanı içindeki bir bağlantıya tıklamaya ikna etmek amacıyla bir e-posta gönderdiği bir tekniktir. Yemi almak, ağda bir kötü amaçlı yazılım yüklemesini tetikler ve bilgisayar korsanı devreye girer. Bu kötü bir şey. Kimlik avına karşı ilk savunma hattı, çalışanlarınızı yasal olduğundan iki kat emin olmadıkça bir e-postadaki hiçbir şeye tıklamamaları konusunda eğitmektir.

Çalışanların %30'unun esas olarak bir bilgisayar korsanını ağa davet ettiğini göz önünde bulundurursak, kötü amaçlı yazılımdan koruma, hileli yazılım yüklemesini tamamlanmadan önce ele geçirmek ve kapatmak için en iyi seçeneğinizdir. Bilgisayar korsanlarının kimlik avı yapmayı sevdiği konumlardaki çalışanlara özellikle dikkat edin: CEO'lar, yönetici asistanları, satış görevlileri ve İK. Bunlar, ağın en iyi kısımlarının yumuşak alt kısımlarına sıklıkla erişebildikleri için özellikle popüler hedefler olarak gösterilmiştir.

Ancak herkesin bağışık olduğunu varsayma hatasına düşmeyin. Ağın herhangi bir bölümüne erişimi olan herhangi bir çalışan potansiyel bir hedeftir.

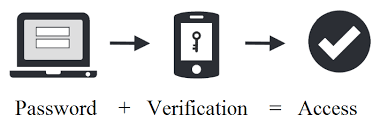

#7 Çok Faktörlü Kimlik Doğrulama – Hızla En İyi Uygulama Olma

Son yıllarda, çok faktörlü kimlik doğrulama (MFA), ağlarının güvenliğiyle ilgilenenlerin radarında parlak bir nokta olarak ortaya çıktı. Evet, biraz zahmetli olabilir, ancak oturum açma işlemini güvence altına almak için neredeyse güvenli bir yoldur. Kesin sürecin pek çok permütasyonu vardır, ancak bir şirketin oturum açmasının nasıl olabileceği aşağıda açıklanmıştır:

- Kullanıcı, sistemin komut istemine yazarak parolayı geleneksel şekilde girer

- İkinci, tek seferlik bir şifre oluşturulur ve kullanıcının cep telefonuna gönderilir.

- Kullanıcı, telefonundan kodu girdiği son giriş sayfasına götürülür.

- Ağa giriş izni verildi

MFA'yı uygulamanın daha da kolay bir yolu, çalışanın cep telefonu numarasının ikinci giriş olarak kullanılmasını sağlamaktır. Buradaki düşünce, bir bilgisayar korsanının hem ilk oturum açma hem de cep telefonu numarasına erişme olasılığının çok düşük olmasıdır. Bu ekstra koruma katmanının çoğu sistemde etkinleştirilmesi nispeten kolaydır ve parola güvenliğini büyük ölçüde artırır.

Bu alandaki öncü çalışmaların çoğu, 85.000'inden tek bir tanesinin bile Gmail hesabının hacklenmediği bir yılı kısa süre önce tamamlayan Google'dan geliyor. Bunu, bir USB bağlantı noktasına takılan Titan adlı fiziksel bir güvenlik anahtarı kullanarak yaptılar. Bir kullanıcı adı ve şifre ile bile, bir bilgisayar korsanı, anahtara fiziksel erişime sahip olmadan hesaba daha fazla giremez.

Son düşünceler

Büyük Resim fikri, KOBİ'ye dahil olanların, web sitesi ve ağ güvenliğinin büyük bir geçiş yapmayı ve ardından bir daha asla siber suçlular hakkında endişelenmeyi gerektirmediğini akıllarında tutmaları gerektiğidir. Hedef çizgisine doğru her adım attığınızda ilerlemeye devam ettiği yinelemeli bir süreçtir. Ayarla ve unut işlemi yok. Kötü adamlar test etmeyi ve öğrenmeyi asla bırakmazlar, çabalarıyla daha sofistike hale gelirler, bu yüzden siz de yapamazsınız. Günümüzde şirketlerin veri gizliliği düzenlemelerine uyması gerekiyor, bu nedenle bir veri yönetişim sistemine sahip olmak, kullanılan tüm verilerin doğru şekilde toplanmasını ve yönetilmesini de sağlayacaktır.

Henüz yapmadıysanız, ortaya çıkan yeni saldırı ve önleme yöntemlerini not almak için siz veya atadığınız biri siber güvenlik sektörünün nabzını tutmalıdır. Rakibinin öğrenmeyi asla bırakmadığı bir dünyada, sen de buna gücün yetmez. İşinizi önemsiyorsanız, özel ağınızın ve verilerinizin bu şekilde gizli kalmasını sağlamak söz konusu olduğunda gönül rahatlığı bir seçenek değildir.