Blackcat Ransomware คืออะไร และจะป้องกันได้อย่างไร

เผยแพร่แล้ว: 2022-12-27การโจมตีทางไซเบอร์เป็นความพยายามโดยเจตนาและประสงค์ร้ายเพื่อให้เข้าถึงระบบคอมพิวเตอร์หรือเครือข่ายโดยไม่ได้รับอนุญาตผ่านช่องโหว่ที่มีอยู่ ซึ่งสามารถทำได้เพื่อขโมยข้อมูลที่ละเอียดอ่อนและขัดขวางการทำงานตามปกติ

เมื่อไม่นานมานี้ แรนซัมแวร์ได้กลายเป็นเครื่องมือโจมตีทางไซเบอร์ในหมู่อาชญากรไซเบอร์ แรนซัมแวร์มักจะแพร่กระจายผ่านอีเมลฟิชชิ่ง การดาวน์โหลดแบบไดรฟ์ ซอฟต์แวร์ละเมิดลิขสิทธิ์ และโปรโตคอลโต๊ะทำงานระยะไกล และอื่นๆ

เมื่อคอมพิวเตอร์ติดแรนซัมแวร์ แรนซัมแวร์จะเข้ารหัสไฟล์สำคัญในคอมพิวเตอร์ แฮกเกอร์เรียกร้องค่าไถ่เพื่อกู้คืนข้อมูลที่เข้ารหัส

การโจมตีทางไซเบอร์สามารถประนีประนอมต่อความมั่นคงของประเทศ ทำให้การดำเนินงานในภาคส่วนสำคัญๆ ของเศรษฐกิจหยุดชะงัก และสร้างความเสียหายอย่างใหญ่หลวงและการสูญเสียทางการเงินอย่างร้ายแรง นี่คือสิ่งที่เกิดขึ้นจากการโจมตีทางไซเบอร์ของแรนซัมแวร์ WannaCry

เมื่อวันที่ 12 พฤษภาคม 2017 แรนซั่มแวร์ชื่อ WannaCry เชื่อว่ามีต้นทางมาจากเกาหลีเหนือ แพร่กระจายไปทั่วโลกและติดระบบคอมพิวเตอร์กว่า 200,000 เครื่องในกว่า 150 ประเทศภายในเวลาไม่ถึงสองวัน ระบบคอมพิวเตอร์เป้าหมายของ WannaCry ที่ใช้ระบบปฏิบัติการ Windows มันใช้ประโยชน์จากช่องโหว่ในโปรโตคอลบล็อกข้อความเซิร์ฟเวอร์ของระบบปฏิบัติการ

หนึ่งในเหยื่อรายใหญ่ที่สุดของการโจมตีคือ United Kingdom National Health Service (NHS) อุปกรณ์ของพวกเขากว่า 70,000 เครื่อง รวมถึงคอมพิวเตอร์ โรงละคร อุปกรณ์ตรวจวินิจฉัย และเครื่องสแกน MRI ติดไวรัส แพทย์ไม่สามารถเข้าถึงระบบหรือประวัติผู้ป่วยที่จำเป็นในการดูแลผู้ป่วยได้ การโจมตีครั้งนี้ทำให้ NHS เสียเงินเกือบ 100 ล้านดอลลาร์

นั่นเป็นวิธีที่แย่ที่จะได้รับ อย่างไรก็ตาม สิ่งต่าง ๆ อาจเลวร้ายลงมาก โดยเฉพาะอย่างยิ่งกับแรนซัมแวร์ตัวใหม่ที่อันตรายกว่า เช่น BlackCat ซึ่งทิ้งเส้นทางที่เต็มไปด้วยเหยื่อไว้เบื้องหลัง

แบล็คแคท แรนซัมแวร์

แรนซั่มแวร์ BlackCat หรือที่เรียกโดยนักพัฒนาซอฟต์แวร์ว่า ALPHV เป็นซอฟต์แวร์อันตรายที่เมื่อแพร่เชื้อไปยังระบบ จะกรองและเข้ารหัสข้อมูลในระบบที่ได้รับผลกระทบ การกรองเกี่ยวข้องกับการคัดลอกและถ่ายโอนข้อมูลที่จัดเก็บไว้ในระบบ เมื่อ BlackCat ได้ทำการกรองและเข้ารหัสข้อมูลสำคัญแล้ว ความต้องการค่าไถ่ที่ต้องจ่ายเป็นสกุลเงินดิจิทัลก็จะเกิดขึ้น ผู้ที่ตกเป็นเหยื่อของ BlackCat จะต้องจ่ายค่าไถ่ตามที่กำหนดเพื่อให้สามารถเข้าถึงข้อมูลของตนได้อีกครั้ง

BlackCat ไม่ใช่แรนซัมแวร์ทั่วไป BlackCat เป็นแรนซัมแวร์ที่ประสบความสำเร็จรายแรกที่เขียนด้วยภาษา Rust ซึ่งแตกต่างจากแรนซัมแวร์ตัวอื่นที่โดยทั่วไปเขียนด้วยภาษา C, C++, C#, Java หรือ Python นอกจากนี้ BlackCat ยังเป็นแรนซั่มแวร์ตระกูลแรกที่มีเว็บไซต์บนเว็บที่ชัดเจนซึ่งพวกเขาจะรั่วไหลข้อมูลที่ถูกขโมยจากการโจมตีของพวกเขา

ความแตกต่างที่สำคัญอีกประการหนึ่งจาก Ransomware อื่นๆ คือ BlackCat ทำงานเป็น Ransomware as a service (RaaS) Raas เป็นรูปแบบธุรกิจอาชญากรรมทางไซเบอร์ที่ผู้สร้างแรนซัมแวร์ให้เช่าหรือขายแรนซัมแวร์เป็นบริการแก่บุคคลหรือกลุ่มอื่นๆ

ในรูปแบบนี้ ผู้สร้างแรนซัมแวร์มีเครื่องมือและโครงสร้างพื้นฐานที่จำเป็นทั้งหมดสำหรับผู้อื่นในการแจกจ่ายและดำเนินการโจมตีแรนซัมแวร์ นี่เป็นการแลกเปลี่ยนกับส่วนแบ่งกำไรที่ได้รับจากการจ่ายแรนซัมแวร์

สิ่งนี้อธิบายได้ว่าทำไม BlackCat มีเป้าหมายเป็นองค์กรและธุรกิจเป็นส่วนใหญ่ เนื่องจากพวกเขามักจะเต็มใจจ่ายค่าไถ่มากกว่าเมื่อเทียบกับบุคคลทั่วไป องค์กรและธุรกิจยังจ่ายค่าไถ่ที่สูงกว่าเมื่อเทียบกับบุคคล การชี้นำและการตัดสินใจโดยมนุษย์ในการโจมตีทางไซเบอร์เรียกว่า Cyber Threat Actors (CTA)

เพื่อบังคับให้เหยื่อจ่ายค่าไถ่ BlackCat ใช้ 'เทคนิคการขู่กรรโชกสามครั้ง' สิ่งนี้เกี่ยวข้องกับการคัดลอกและถ่ายโอนข้อมูลของเหยื่อและเข้ารหัสข้อมูลในระบบของพวกเขา จากนั้นเหยื่อจะถูกขอให้จ่ายค่าไถ่เพื่อเข้าถึงข้อมูลที่เข้ารหัส การไม่ทำเช่นนั้นส่งผลให้ข้อมูลรั่วไหลสู่สาธารณะและ/หรือการโจมตีแบบปฏิเสธบริการ (DOS) ที่เปิดตัวในระบบของพวกเขา

สุดท้าย ผู้ที่จะได้รับผลกระทบจากข้อมูลรั่วไหลจะได้รับการติดต่อและแจ้งให้ทราบว่าข้อมูลของพวกเขาจะรั่วไหล ซึ่งมักจะเป็นลูกค้า พนักงาน และบริษัทในเครืออื่นๆ สิ่งนี้ทำเพื่อกดดันให้องค์กรที่ตกเป็นเหยื่อยอมจ่ายค่าไถ่เพื่อหลีกเลี่ยงการเสียชื่อเสียงและการฟ้องร้องอันเป็นผลมาจากการรั่วไหลของข้อมูล

BlackCat Ransomware ทำงานอย่างไร

ตามการแจ้งเตือนแฟลชที่เผยแพร่โดย FBI แรนซัมแวร์ BlackCat ใช้ข้อมูลรับรองผู้ใช้ที่ถูกบุกรุกก่อนหน้านี้เพื่อเข้าถึงระบบ

เมื่อเข้าสู่ระบบสำเร็จ BlackCat จะใช้การเข้าถึงที่มีเพื่อประนีประนอมบัญชีผู้ใช้และผู้ดูแลระบบที่จัดเก็บไว้ในไดเรกทอรีที่ใช้งานอยู่ สิ่งนี้ทำให้สามารถใช้ Windows Task Scheduler เพื่อกำหนดค่า Group Policy Objects (GPO) ที่เป็นอันตรายซึ่งอนุญาตให้ BlackCat ปรับใช้แรนซัมแวร์เพื่อเข้ารหัสไฟล์ในระบบ

ในระหว่างการโจมตีของ BlackCat สคริปต์ PowerShell จะใช้ร่วมกับ Cobalt Strike เพื่อปิดใช้งานคุณลักษณะด้านความปลอดภัยในเครือข่ายของเหยื่อ จากนั้น BlackCat จะขโมยข้อมูลของเหยื่อจากที่จัดเก็บ รวมถึงจากผู้ให้บริการระบบคลาวด์ เมื่อเสร็จสิ้น ผู้คุกคามทางไซเบอร์ที่ชี้นำการโจมตีจะใช้ BlackCat ransomware เพื่อเข้ารหัสข้อมูลในระบบของเหยื่อ

จากนั้นเหยื่อจะได้รับข้อความเรียกค่าไถ่แจ้งว่าระบบของพวกเขาประสบกับการโจมตีและไฟล์สำคัญถูกเข้ารหัส ค่าไถ่ยังให้คำแนะนำเกี่ยวกับวิธีการชำระค่าไถ่

เหตุใด BlackCat จึงอันตรายกว่าแรนซัมแวร์ทั่วไป

BlackCat นั้นอันตรายเมื่อเทียบกับแรนซัมแวร์ทั่วไปด้วยเหตุผลหลายประการ:

มันเขียนด้วยภาษาสนิม

Rust เป็นภาษาโปรแกรมที่รวดเร็ว ปลอดภัย และมอบประสิทธิภาพที่ได้รับการปรับปรุงและการจัดการหน่วยความจำที่มีประสิทธิภาพ ด้วยการใช้ Rust ทำให้ BlackCat ได้รับประโยชน์ทั้งหมดเหล่านี้ ทำให้เป็นแรนซัมแวร์ที่ซับซ้อนและมีประสิทธิภาพพร้อมการเข้ารหัสที่รวดเร็ว นอกจากนี้ยังทำให้ BlackCat ทำวิศวกรรมย้อนกลับได้ยากอีกด้วย Rust เป็นภาษาข้ามแพลตฟอร์มที่ช่วยให้ผู้คุกคามสามารถปรับแต่ง BlackCat ให้กำหนดเป้าหมายระบบปฏิบัติการต่างๆ เช่น Windows และ Linux ได้อย่างง่ายดาย เพิ่มขอบเขตของผู้ที่อาจเป็นเหยื่อ

ใช้รูปแบบธุรกิจ RaaS

การใช้แรนซัมแวร์ของ BlackCat เป็นรูปแบบบริการช่วยให้ผู้คุกคามหลายรายสามารถปรับใช้แรนซัมแวร์ที่ซับซ้อนได้โดยไม่ต้องรู้วิธีสร้างแรนซัมแวร์ BlackCat ทำการยกน้ำหนักทั้งหมดให้กับผู้คุกคามที่ต้องการเพียงแค่ปรับใช้ในระบบที่มีช่องโหว่ สิ่งนี้ทำให้การโจมตีด้วยแรนซัมแวร์ที่ซับซ้อนเป็นเรื่องง่ายสำหรับผู้คุกคามที่สนใจในการใช้ประโยชน์จากระบบที่มีช่องโหว่

มีการจ่ายเงินจำนวนมากให้กับพันธมิตร

ด้วย BlackCat ที่ใช้โมเดล Raas ผู้สร้างจึงทำเงินได้โดยการหักเงินค่าไถ่ที่จ่ายให้กับผู้คุกคามที่นำมันไปใช้ ซึ่งแตกต่างจากตระกูล Raas อื่น ๆ ที่รับค่าไถ่สูงถึง 30% จากผู้กระทำการที่เป็นภัยคุกคาม BlackCat อนุญาตให้ผู้ที่เป็นอาชญากรเก็บ 80% ถึง 90% ของค่าไถ่ที่พวกเขาทำ สิ่งนี้จะเพิ่มการอุทธรณ์ของ BlackCat ต่อผู้คุกคาม ทำให้ BlackCat ได้รับพันธมิตรจำนวนมากขึ้นที่ยินดีปรับใช้ในการโจมตีทางไซเบอร์

มีไซต์รั่วไหลสาธารณะบนเว็บที่ชัดเจน

ซึ่งแตกต่างจากแรนซัมแวร์อื่น ๆ ที่รั่วข้อมูลที่ถูกขโมยบนเว็บมืด BlackCat จะรั่วข้อมูลที่ถูกขโมยบนเว็บไซต์ที่เข้าถึงได้บนเว็บที่ชัดเจน การรั่วไหลของข้อมูลที่ถูกขโมยทำให้ผู้คนสามารถเข้าถึงข้อมูลได้มากขึ้น เพิ่มผลกระทบจากการโจมตีทางไซเบอร์และเพิ่มแรงกดดันให้เหยื่อต้องจ่ายค่าไถ่

ภาษาการเขียนโปรแกรม Rust ทำให้ BlackCat มีประสิทธิภาพในการโจมตีอย่างมาก ด้วยการใช้โมเดล Raas และเสนอการจ่ายเงินจำนวนมหาศาล BlackCat ดึงดูดผู้คุกคามจำนวนมากขึ้นที่มีแนวโน้มว่าจะใช้มันในการโจมตี

ห่วงโซ่การติดเชื้อ BlackCat Ransomware

BlackCat ได้รับการเข้าถึงระบบเบื้องต้นโดยใช้ข้อมูลประจำตัวที่ถูกบุกรุกหรือโดยการใช้ประโยชน์จากช่องโหว่ของ Microsoft Exchange Server หลังจากเข้าถึงระบบได้ ผู้ประสงค์ร้ายจะทำลายการป้องกันความปลอดภัยของระบบและรวบรวมข้อมูลเกี่ยวกับเครือข่ายของเหยื่อและยกระดับสิทธิ์ของพวกเขา

จากนั้นแรนซั่มแวร์ BlackCat จะเคลื่อนที่ไปด้านข้างในเครือข่าย เพื่อเข้าถึงระบบให้ได้มากที่สุด สิ่งนี้มีประโยชน์ในระหว่างความต้องการค่าไถ่ ยิ่งระบบถูกโจมตีมากเท่าไหร่ เหยื่อก็จะยอมจ่ายค่าไถ่มากขึ้นเท่านั้น

จากนั้นผู้ประสงค์ร้ายจะขโมยข้อมูลของระบบซึ่งจะใช้ในการขู่กรรโชก เมื่อข้อมูลสำคัญถูกกรองออกไปแล้ว ขั้นตอนจะถูกตั้งค่าสำหรับเพย์โหลด BlackCat ที่จะถูกส่ง

ผู้ประสงค์ร้ายส่ง BlackCat โดยใช้ Rust BlackCat จะหยุดบริการต่าง ๆ เช่น การสำรองข้อมูล แอปพลิเคชันป้องกันไวรัส บริการอินเทอร์เน็ตของ Windows และเครื่องเสมือน เมื่อดำเนินการเสร็จสิ้น BlackCat จะเข้ารหัสไฟล์ในระบบและทำให้ภาพพื้นหลังของระบบเสียหาย แทนที่ด้วยหมายเหตุเรียกค่าไถ่

ป้องกันจาก BlackCat Ransomware

แม้ว่า BlackCat จะพิสูจน์ได้ว่าเป็นอันตรายมากกว่าแรนซัมแวร์อื่น ๆ ที่เคยเห็นมาก่อน แต่องค์กรต่าง ๆ สามารถป้องกันตนเองจากแรนซัมแวร์ได้หลายวิธี:

เข้ารหัสข้อมูลสำคัญ

ส่วนหนึ่งของกลยุทธ์การขู่กรรโชกของ Blackhat เกี่ยวข้องกับการขู่ว่าจะทำให้ข้อมูลของเหยื่อรั่วไหล ด้วยการเข้ารหัสข้อมูลสำคัญ องค์กรจะเพิ่มการป้องกันอีกชั้นหนึ่งให้กับข้อมูลของตน ซึ่งจะทำให้เทคนิคการขู่กรรโชกที่ใช้โดยผู้คุกคาม BlackHat หมดอำนาจ แม้ว่าจะรั่วไหลออกมา แต่ก็จะไม่อยู่ในรูปแบบที่มนุษย์อ่านได้

ปรับปรุงระบบอย่างสม่ำเสมอ

ในการวิจัยที่ดำเนินการโดย Microsoft พบว่าในบางกรณี BlackCat ใช้ประโยชน์จากเซิร์ฟเวอร์แลกเปลี่ยนที่ไม่ได้แพตช์เพื่อเข้าถึงระบบขององค์กร บริษัทซอฟต์แวร์ออกการอัปเดตซอฟต์แวร์เป็นประจำเพื่อระบุช่องโหว่และปัญหาด้านความปลอดภัยที่อาจพบในระบบของตน เพื่อความปลอดภัย ให้ติดตั้งแพตช์ซอฟต์แวร์ทันทีที่พร้อมใช้งาน

สำรองข้อมูลในตำแหน่งที่ปลอดภัย

องค์กรควรจัดลำดับความสำคัญในการสำรองข้อมูลเป็นประจำและจัดเก็บข้อมูลไว้ในตำแหน่งออฟไลน์ที่ปลอดภัยและแยกต่างหาก เพื่อให้มั่นใจว่าแม้ในกรณีที่ข้อมูลสำคัญถูกเข้ารหัส ก็ยังสามารถกู้คืนจากข้อมูลสำรองที่มีอยู่ได้

ใช้การรับรองความถูกต้องด้วยหลายปัจจัย

นอกเหนือจากการใช้รหัสผ่านที่รัดกุมในระบบแล้ว ให้ดำเนินการตรวจสอบสิทธิ์แบบหลายปัจจัย ซึ่งต้องใช้ข้อมูลประจำตัวหลายรายการก่อนที่จะให้สิทธิ์การเข้าถึงระบบ ซึ่งสามารถทำได้โดยการกำหนดค่าระบบเพื่อสร้างรหัสผ่านแบบใช้ครั้งเดียวที่ส่งไปยังหมายเลขโทรศัพท์หรืออีเมลที่เชื่อมโยง ซึ่งจำเป็นสำหรับการเข้าถึงระบบ

ตรวจสอบกิจกรรมบนเครือข่ายและไฟล์ในระบบ

องค์กรควรตรวจสอบกิจกรรมบนเครือข่ายอย่างต่อเนื่องเพื่อตรวจจับและตอบสนองต่อกิจกรรมที่น่าสงสัยในเครือข่ายของตนโดยเร็วที่สุด กิจกรรมบนเครือข่ายควรได้รับการบันทึกและตรวจสอบโดยผู้เชี่ยวชาญด้านความปลอดภัยเพื่อระบุภัยคุกคามที่อาจเกิดขึ้น สุดท้าย ควรวางระบบเพื่อติดตามว่าไฟล์ในระบบถูกเข้าถึงอย่างไร ใครเข้าถึงและใช้งานอย่างไร

ด้วยการเข้ารหัสข้อมูลสำคัญ ทำให้มั่นใจว่าระบบมีความทันสมัย สำรองข้อมูลเป็นประจำ ใช้การรับรองความถูกต้องด้วยหลายปัจจัย และตรวจสอบกิจกรรมในระบบ องค์กรสามารถก้าวไปข้างหน้าและป้องกันการโจมตีจาก BlackCat

แหล่งการเรียนรู้: แรนซัมแวร์

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับการโจมตีทางไซเบอร์และวิธีป้องกันตัวเองจากการโจมตีจากแรนซัมแวร์ เช่น BlackCat เราขอแนะนำให้เรียนหลักสูตรเหล่านี้หรืออ่านหนังสือที่แนะนำด้านล่าง:

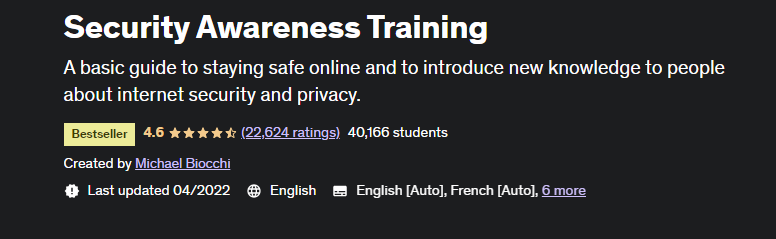

#1. การฝึกอบรมความตระหนักด้านความปลอดภัย

หลักสูตรนี้เป็นหลักสูตรที่น่าทึ่งสำหรับทุกคนที่สนใจความปลอดภัยบนอินเทอร์เน็ต หลักสูตรนี้นำเสนอโดย Dr. Michael Biocchi ผู้เชี่ยวชาญด้านความปลอดภัยระบบสารสนเทศที่ผ่านการรับรอง (CISSP)

หลักสูตรนี้ครอบคลุมฟิชชิง วิศวกรรมโซเชียล การรั่วไหลของข้อมูล รหัสผ่าน การท่องเว็บอย่างปลอดภัย และอุปกรณ์ส่วนตัว และนำเสนอเคล็ดลับทั่วไปเกี่ยวกับวิธีออนไลน์อย่างปลอดภัย หลักสูตรนี้ได้รับการปรับปรุงอย่างสม่ำเสมอ และทุกคนที่ใช้อินเทอร์เน็ตย่อมได้รับประโยชน์จากหลักสูตรนี้

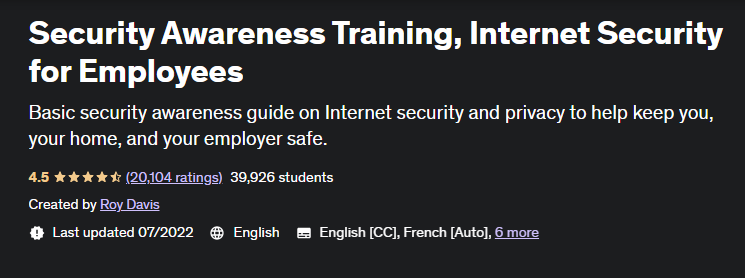

#2. อบรมให้ความรู้ความปลอดภัย Internet Security สำหรับพนักงาน

หลักสูตรนี้ปรับให้เหมาะกับผู้ใช้อินเทอร์เน็ตในชีวิตประจำวันและมีเป้าหมายเพื่อให้ความรู้แก่พวกเขาเกี่ยวกับภัยคุกคามด้านความปลอดภัยที่ผู้คนมักไม่รู้และวิธีป้องกันตนเองจากภัยคุกคาม

หลักสูตรที่นำเสนอโดย Roy Davis ผู้เชี่ยวชาญด้านความปลอดภัยของข้อมูลที่ได้รับการรับรองจาก CISSP ครอบคลุมความรับผิดชอบของผู้ใช้และอุปกรณ์ ฟิชชิงและอีเมลที่เป็นอันตรายอื่นๆ วิศวกรรมสังคม การจัดการข้อมูล รหัสผ่านและคำถามเพื่อความปลอดภัย การเรียกดูอย่างปลอดภัย อุปกรณ์มือถือ และแรนซัมแวร์ การจบหลักสูตรจะทำให้คุณได้รับใบรับรองการจบหลักสูตร ซึ่งเพียงพอที่จะปฏิบัติตามนโยบายการควบคุมข้อมูลในที่ทำงานส่วนใหญ่

#3. ความปลอดภัยทางไซเบอร์: การฝึกอบรมการรับรู้สำหรับผู้เริ่มต้นอย่างแท้จริง

นี่คือหลักสูตร Udemy ที่นำเสนอโดย Usman Ashraf จาก Logix Academy ซึ่งเป็นสตาร์ทอัพด้านการฝึกอบรมและการรับรอง Usman ได้รับการรับรองจาก CISSP และมีปริญญาเอก ในเครือข่ายคอมพิวเตอร์และประสบการณ์ในอุตสาหกรรมและการสอนมากมาย

หลักสูตรนี้ให้ผู้เรียนได้เจาะลึกเกี่ยวกับวิศวกรรมสังคม, รหัสผ่าน, การกำจัดข้อมูลที่ปลอดภัย, เครือข่ายส่วนตัวเสมือน (VPN), มัลแวร์, แรนซัมแวร์ และเคล็ดลับการท่องเว็บอย่างปลอดภัย และอธิบายวิธีใช้คุกกี้เพื่อติดตามผู้คน หลักสูตรนี้ไม่ใช่ด้านเทคนิค

#4. แรนซัมแวร์ถูกเปิดเผย

นี่คือหนังสือของ Nihad A. Hassan ที่ปรึกษาอิสระด้านความปลอดภัยข้อมูลและผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์และนิติวิทยาศาสตร์ดิจิทัล หนังสือจะสอนวิธีบรรเทาและจัดการกับการโจมตีของแรนซัมแวร์ และให้ผู้อ่านเข้าใจเชิงลึกเกี่ยวกับแรนซัมแวร์ประเภทต่างๆ ที่มีอยู่ กลยุทธ์การกระจายและวิธีการกู้คืน

| ดูตัวอย่าง | ผลิตภัณฑ์ | คะแนน | ราคา | |

|---|---|---|---|---|

| Ransomware เปิดเผย: คู่มือสำหรับผู้เริ่มต้นในการปกป้องและกู้คืนจากการโจมตี Ransomware | $23.74 | ซื้อในอเมซอน |

หนังสือเล่มนี้ยังครอบคลุมถึงขั้นตอนในการปฏิบัติตามในกรณีที่มีการติดแรนซัมแวร์ ซึ่งรวมถึงวิธีจ่ายค่าไถ่ วิธีสำรองข้อมูลและกู้คืนไฟล์ที่ได้รับผลกระทบ และวิธีค้นหาเครื่องมือถอดรหัสออนไลน์เพื่อถอดรหัสไฟล์ที่ติดไวรัส นอกจากนี้ยังครอบคลุมถึงวิธีที่องค์กรต่างๆ สามารถพัฒนาแผนรับมือเหตุการณ์แรนซัมแวร์เพื่อลดความเสียหายของแรนซัมแวร์ให้เหลือน้อยที่สุดและกู้คืนการทำงานตามปกติได้อย่างรวดเร็ว

#5. แรนซัมแวร์: เข้าใจ ป้องกัน. ฟื้นตัว

ในหนังสือเล่มนี้ Allan Liska สถาปนิกด้านความปลอดภัยอาวุโสและผู้เชี่ยวชาญด้านแรนซัมแวร์ที่ Recorded Future จะตอบคำถามยากๆ ทั้งหมดที่เกี่ยวข้องกับแรนซัมแวร์

| ดูตัวอย่าง | ผลิตภัณฑ์ | คะแนน | ราคา | |

|---|---|---|---|---|

| แรนซัมแวร์: เข้าใจ ป้องกัน. ฟื้นตัว. | $17.99 | ซื้อในอเมซอน |

หนังสือเล่มนี้ให้บริบททางประวัติศาสตร์ว่าเหตุใดแรนซัมแวร์จึงแพร่หลายในช่วงไม่กี่ปีที่ผ่านมา วิธีหยุดการโจมตีแรนซัมแวร์ ช่องโหว่ที่ผู้ไม่ประสงค์ดีกำหนดเป้าหมายโดยใช้แรนซัมแวร์ และคำแนะนำเพื่อเอาตัวรอดจากการโจมตีแรนซัมแวร์โดยสร้างความเสียหายน้อยที่สุด นอกจากนี้ หนังสือยังตอบคำถามสำคัญทั้งหมด คุณควรจ่ายค่าไถ่หรือไม่ หนังสือเล่มนี้นำเสนอการสำรวจแรนซัมแวร์ที่น่าตื่นเต้น

#6. คู่มือการป้องกันแรนซัมแวร์

สำหรับบุคคลหรือองค์กรที่ต้องการติดอาวุธต่อต้านแรนซัมแวร์ หนังสือเล่มนี้เป็นสิ่งที่ต้องอ่าน ในหนังสือเล่มนี้ Roger A. Grimes ผู้เชี่ยวชาญด้านการรักษาความปลอดภัยและการเจาะระบบคอมพิวเตอร์ ได้นำเสนอประสบการณ์และความรู้มากมายในสาขานี้เพื่อช่วยผู้คนและองค์กรในการป้องกันตนเองจากแรนซัมแวร์

| ดูตัวอย่าง | ผลิตภัณฑ์ | คะแนน | ราคา | |

|---|---|---|---|---|

| คู่มือการป้องกันแรนซัมแวร์ | $17.00 | ซื้อในอเมซอน |

หนังสือเล่มนี้นำเสนอพิมพ์เขียวที่นำไปใช้ได้จริงสำหรับองค์กรที่ต้องการกำหนดแนวทางป้องกันที่แข็งแกร่งจากแรนซัมแวร์ นอกจากนี้ยังสอนวิธีตรวจจับการโจมตี จำกัดความเสียหายอย่างรวดเร็ว และตัดสินว่าจะจ่ายค่าไถ่หรือไม่ นอกจากนี้ยังมีแผนการเล่นเพื่อช่วยองค์กรในการจำกัดชื่อเสียงและความเสียหายทางการเงินที่เกิดจากการละเมิดความปลอดภัยอย่างร้ายแรง

ท้ายที่สุด จะสอนวิธีสร้างรากฐานที่ปลอดภัยสำหรับการประกันความปลอดภัยทางไซเบอร์และการคุ้มครองทางกฎหมายเพื่อลดการหยุดชะงักของธุรกิจและชีวิตประจำวัน

หมายเหตุผู้เขียน

BlackCat เป็นแรนซั่มแวร์ปฏิวัติวงการที่เปลี่ยนสถานะที่เป็นอยู่เมื่อพูดถึงความปลอดภัยในโลกไซเบอร์ ในเดือนมีนาคม 2022 BlackCat ประสบความสำเร็จในการโจมตีองค์กรกว่า 60 แห่งและได้รับความสนใจจาก FBI BlackCat เป็นภัยคุกคามที่ร้ายแรง และไม่มีองค์กรใดที่จะเพิกเฉยได้

ด้วยการใช้ภาษาการเขียนโปรแกรมที่ทันสมัยและวิธีการโจมตี การเข้ารหัส และการขู่กรรโชกเรียกค่าไถ่ที่แปลกใหม่ ทำให้ BlackCat ปล่อยให้ผู้เชี่ยวชาญด้านความปลอดภัยเล่นตามไม่ทัน อย่างไรก็ตาม สงครามกับแรนซัมแวร์นี้จะไม่สูญหายไป

ด้วยการใช้กลยุทธ์ที่เน้นในบทความนี้และลดโอกาสที่ข้อผิดพลาดของมนุษย์จะเปิดเผยระบบคอมพิวเตอร์ องค์กรสามารถก้าวไปข้างหน้าและป้องกันการโจมตีที่รุนแรงของ BlackCat ransomware