7 เคล็ดลับการรักษาความปลอดภัยของเว็บไซต์ที่อาจช่วยธุรกิจของคุณจากการละเมิดข้อมูล

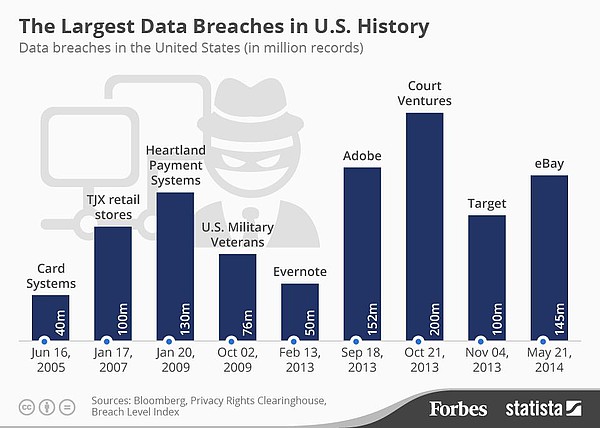

เผยแพร่แล้ว: 2018-10-16วัน nother แฮกเกอร์อีกทำให้ออกด้วยข้อมูลที่ไม่กี่ล้านลูกค้าจาก Enormo ธนาคารในการละเมิดความปลอดภัยล่าสุดขนาดใหญ่ในโลกไซเบอร์ขององค์กร ธุรกิจขนาดเล็กถึงขนาดกลาง (SMB) หัวเราะเยาะตัวเองและขอบคุณท้องฟ้าที่ไม่ใหญ่พอสำหรับแฮ็กเกอร์ที่จะให้ความสนใจ หากเป็นความคิดของคุณ เราอยากจะเป็นคนแรกที่บอกคุณว่าการรับรู้ของคุณผิด ผิดไปแล้ว.

ตามความเป็นจริงของคณะกรรมการธุรกิจขนาดเล็กของรัฐสภาแห่งสหรัฐอเมริกาคือ 71% ของการละเมิดความปลอดภัยออนไลน์มุ่งเป้าไปที่บริษัทที่มีพนักงานน้อยกว่า 100 คน พูดว่าอะไรนะ? คุณอ่านถูกแล้ว ดังนั้นหากความคิดที่ว่า “เราตัวเล็กเกินกว่าที่คนเลวจะเลือกได้” แทรกซึม SMB ของคุณ ตอนนี้อาจเป็นเวลาที่ดีที่จะเลิกดื่มเครื่องดื่มชูกำลัง นั่งตัวตรง และใส่ใจกับสิ่งเหล่านี้ 7 เคล็ดลับการรักษาความปลอดภัยของเว็บไซต์ที่อาจช่วยธุรกิจของคุณจากการละเมิดข้อมูล

คุณจะดีใจที่คุณทำ

#1 ไฟร์วอลล์ไม่ใช่แค่ไอเดียที่ดี

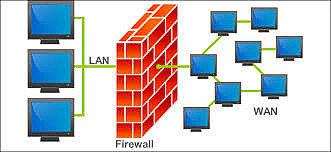

หากคุณไม่มีไฟร์วอลล์ติดตั้งอยู่ในเครือข่ายของคุณ คุณก็อาจเข้าสู่เว็บมืดแล้วโพสต์รหัสผ่านทั้งหมดของคุณเพื่อให้แฮ็กเกอร์ที่ผ่านไปมาพบได้ ความจริงก็คือคุณควรพิจารณาไฟร์วอลล์แนวป้องกันแรกของคุณในการปกป้องข้อมูลลูกค้า จากการตรวจสอบอย่างรวดเร็ว ไฟร์วอลล์คือระบบรักษาความปลอดภัย ไม่ว่าจะเป็นฮาร์ดแวร์หรือซอฟต์แวร์ ซึ่งจะตรวจสอบการไหลของข้อมูลระหว่างเครือข่ายภายในของคุณกับอินเทอร์เน็ต และคัดกรองกิจกรรมที่น่าสงสัยตามกฎความปลอดภัยที่กำหนดไว้ล่วงหน้า

มีสามประเด็นที่ต้องให้ความสำคัญเมื่อต้องติดตั้งไฟร์วอลล์

ไฟร์วอลล์ภายนอก: โดยปกติแล้วไฟร์วอลล์ประเภทนี้จะเป็นส่วนหนึ่งของเราเตอร์หรือเซิร์ฟเวอร์ มันอยู่นอกเครือข่ายบริษัทของคุณและป้องกันความพยายามของแฮ็กเกอร์ทุกประเภทไม่ให้เข้าถึงระบบของคุณตั้งแต่แรก หากคุณไม่แน่ใจว่าคุณมีหรือไม่ ให้โทรติดต่อโฮสต์เว็บของคุณและถามคำถามบางอย่าง

ไฟร์วอลล์ภายใน: ไฟร์วอลล์ ประเภทนี้จะอยู่ในรูปแบบของซอฟต์แวร์ที่ติดตั้งบนเครือข่ายของคุณ แม้ว่าจะทำหน้าที่คล้ายกับไฟร์วอลล์ภายนอก กล่าวคือ การสแกนไวรัส มัลแวร์ และภัยร้ายทางไซเบอร์อื่นๆ ก็ควรตั้งค่าเพื่อแบ่งเครือข่ายเพื่อให้สามารถกักกันไวรัส แฮ็ก และอื่นๆ ในลักษณะเดียวกันได้อย่างรวดเร็วและแพร่กระจาย ก่อนที่มันจะแพร่ระบาดไปทั้งระบบ

ประเด็นที่สามที่ต้องให้ความสนใจคือพนักงานที่ทำงานจากที่บ้านซึ่งเข้าถึงเครือข่ายของบริษัท ความปลอดภัยโดยรวมของคุณดีพอๆ กับลิงก์ที่อ่อนแอที่สุดเท่านั้น คงจะคุ้มค่าที่จะสบายใจที่จะจ่ายค่าป้องกันไฟร์วอลล์ในกรณีดังกล่าว

ไฟร์วอลล์เชื่อมโยงกับการตั้งค่าโฮสต์เว็บไซต์/เครือข่ายของคุณอย่างแท้จริง ด้วยค่าใช้จ่ายพิเศษไม่กี่ดอลลาร์ต่อเดือน คุณอาจลองละทิ้งการแชร์โฮสติ้งและอัปเกรดเป็นสิ่งที่มีประสิทธิภาพมากขึ้น ไม่ว่าจะเป็นเซิร์ฟเวอร์เฉพาะหรือเซิร์ฟเวอร์ส่วนตัวเสมือนที่ช่วยให้สามารถควบคุมการกำหนดค่าความปลอดภัยเฉพาะได้มากขึ้น

#2 ปกป้องอุปกรณ์อัจฉริยะเหล่านั้น

ผลสำรวจ Tech Pro ในปี 2016 พบว่า 59% ของธุรกิจปฏิบัติตามนโยบาย Bring Your Own Device (BYOD) นั่นเป็นช่องทางที่อาจไม่ปลอดภัยมากมายในเครือข่ายของบริษัทที่เดินไปรอบๆ ห้องโถงและสำนักงาน เห็นได้ชัดว่าการไขว้นิ้วของคุณและหวังว่าจะไม่มีคนร้ายสังเกตเห็นความล้มเหลวด้านความปลอดภัยครั้งใหญ่นี้ไม่ใช่นโยบายที่ดี คุณจะทำอย่างไร? ณ จุดนี้ในยุคข้อมูลข่าวสาร การพยายามเก็บอุปกรณ์ส่วนตัว เช่น สมาร์ทโฟน แท็บเล็ต เครื่องติดตามการออกกำลังกาย และนาฬิกาอัจฉริยะออกจากที่ทำงาน อาจส่งผลให้พนักงานทั้งหมดต้องหยุดงานกันอย่างเต็มรูปแบบ

นี่คือสิ่งที่ต้องทำ

สร้างนโยบายความปลอดภัยที่ใช้กับอุปกรณ์ส่วนบุคคลโดยเฉพาะ แจ้งให้พนักงานทราบว่า BYOD ใช้ได้ แต่ต้องทำ - ย้ำเป็นตัวอักษรเพื่อเน้นย้ำ - ต้องปฏิบัติตามกฎเกณฑ์ที่ประกันความปลอดภัยของเครือข่าย สองขั้นตอนเฉพาะที่ต้องทำคือ:

- กำหนดให้อุปกรณ์ส่วนตัวทั้งหมดได้รับการตั้งค่าให้ตรวจสอบและติดตั้งการอัปเดตความปลอดภัยโดยอัตโนมัติ

- กำหนดให้อุปกรณ์ส่วนบุคคลทั้งหมดเป็นไปตามนโยบายรหัสผ่านของบริษัท คุณมีนโยบายรหัสผ่านใช่ไหม มันค่อนข้างสำคัญ เราจะพูดถึงเหตุผลในอีกสักครู่

หากคุณเริ่มรู้สึกเหมือน Grinch กับข้อกำหนดทั้งหมดเหล่านี้ ให้ถามตัวเองในเรื่องนี้ ฉันอยากจะรบกวนพนักงานสองสามคนด้วยแนวทางการรักษาความปลอดภัยทางไซเบอร์ที่เข้มงวด หรือปล่อยให้ทรัพย์สินทางธุรกิจที่มีค่าที่สุดของฉัน ข้อมูลลูกค้า ออกไปนอกบ้าน? นั่นคือสิ่งที่เราคิด

#3 คู่มือความปลอดภัยหนึ่งเดียวเพื่อควบคุมพวกเขาทั้งหมด

ดังที่กล่าวไว้ SMB ในปัจจุบันมักนับข้อมูลเป็นทรัพย์สินทางธุรกิจที่มีค่าที่สุด พนักงานคนเดียวที่มักจะเลอะเทอะกับรหัสผ่านหรือผู้ที่มีทัศนคติแบบจับจดในการคัดกรองอีเมลทั้งหมดสำหรับความพยายามฟิชชิ่งด้วยสายตาอาจทำให้ธุรกิจของคุณตอร์ปิโดได้อย่างแท้จริง คำหนึ่งสำหรับปราชญ์ ลูกค้าอาจค่อนข้างไม่ให้อภัยและลังเลที่จะสนับสนุนบริษัทที่รู้สึกว่าจะเล่นอย่างรวดเร็วและหลวมตัวกับข้อมูลส่วนบุคคลของพวกเขา ในกรณีที่บริษัทของคุณต้องการบริการระดับมืออาชีพ ผู้พัฒนาซอฟต์แวร์ความปลอดภัยอาจเป็นทางเลือกที่ดี

มากกว่าที่เคย การฝึกอบรมเพื่อป้องกันการละเมิดความปลอดภัยออนไลน์ต้องได้รับการจัดการอย่างจริงจังโดยผู้บริหารและพนักงานทุกคนตั้งแต่ทหารผ่านศึกที่น่ากลัวที่สุดไปจนถึงมือใหม่ที่มีน้ำมูก คุณต้องมีคู่มือนโยบายฉบับพิมพ์ซึ่งระบุถึงโปรโตคอลที่ต้องปฏิบัติตามและผลกระทบจากการไม่ปฏิบัติตามและรวมถึงการไล่ออก อย่างที่คุณอาจสังเกตเห็น อาชญากรไซเบอร์เป็นพวกที่เก่งกาจมาก พวกเขากำลังทดสอบการป้องกันของคุณตลอดไป และสร้างวิธีใหม่ในการเจาะเครือข่ายของคุณผ่านเทคโนโลยี เล่ห์เหลี่ยม หรือทั้งสองอย่างรวมกัน

เป็นหน้าที่ของผู้จัดการและเจ้าของ SMB ในการอัปเดตคู่มืออย่างสม่ำเสมอตามแนวทางปฏิบัติที่ดีที่สุดในขณะนั้น ตลอดจนอุทิศเวลาให้เพียงพอเพื่อให้การศึกษาที่เหมาะสมในระหว่างกระบวนการปฐมนิเทศพนักงานใหม่ หากคุณต้องการให้ความพยายามนี้ได้รับการพิจารณาอย่างจริงจัง และคุณควรดำเนินการอย่างจริงจัง อย่างน้อยที่สุด พนักงานทุกคนที่เข้าถึงเครือข่ายของบริษัทไม่ว่าด้วยเหตุผลใดก็ตาม จำเป็นต้องมีความเชี่ยวชาญอย่างละเอียดถี่ถ้วนในการรักษาความปลอดภัยให้กับเครือข่าย ส่วนใหญ่ของการรักษาความปลอดภัยนี้อยู่ในหัวข้อการรักษาความปลอดภัยด้วยรหัสผ่าน ซึ่งมีความสำคัญเพียงพอที่จะได้รับหมวดหมู่ของตัวเอง

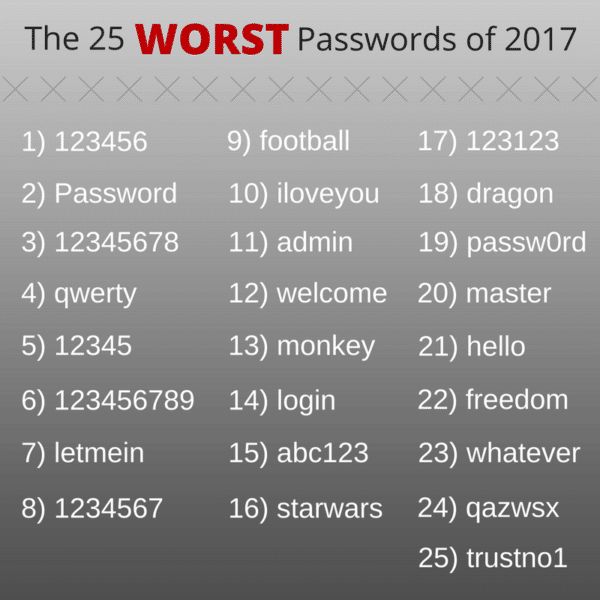

#4 หากคุณไม่ทำอะไรเลย ให้ใช้นโยบายรหัสผ่านที่รัดกุม

ต่อไปนี้คือสถิติบางส่วนที่ช่วยให้เข้าใจอย่างชัดเจนว่าเหตุใด SMB จึงอาจมีปัญหาในการรักษาความปลอดภัยในโลกไซเบอร์

- รายงาน Verizon ปี 2016 พบว่า 63% ของการละเมิดข้อมูลเกิดจากรหัสผ่านที่อ่อนแอ สูญหาย หรือถูกขโมย นี่คือปัญหา.

- รายงานของ Ponemon Institute อ้างว่า 65% ของบริษัทที่มีนโยบายรหัสผ่านไม่บังคับใช้ นี่เป็นปัญหาที่ใหญ่กว่า

เราจะเริ่มด้วยสิ่งนี้ได้ที่ไหน ใช่ พนักงานจะบ่นถึงสวรรค์เบื้องบน หากคุณต้องการให้พวกเขาสร้างรหัสผ่านที่ซับซ้อนกว่า “1234” และเปลี่ยนรหัสผ่านเป็นประจำ แต่ในความเสี่ยงที่เสียงจะดูเหมือนประวัติเสีย คุณจะกังวลมากขึ้นกับการระคายเคืองเล็กน้อยของผู้ปฏิบัติงานหรือการเข้ายึดครอง เครือข่ายของคุณโดยกองกำลังที่เป็นศัตรู? หากคุณพูดแบบเดิม เราขอแนะนำอย่างสุภาพให้คุณขายธุรกิจของคุณทันที

ความปลอดภัยของรหัสผ่านจำเป็นต้องมีส่วนของตัวเองในคู่มือความปลอดภัยและควรปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุด ซึ่งหมายความว่าคุณควรต้องการ:

- รหัสผ่านเปลี่ยนทุก 60-90 วัน

- รหัสผ่านมีความยาวอย่างน้อย 8 อักขระ แต่ยาวกว่าจะดีกว่า

- รหัสผ่านประกอบด้วยตัวพิมพ์เล็กและตัวพิมพ์ใหญ่ ตัวเลข และสัญลักษณ์พิเศษ

หากต้องการทบทวนหมายเลขก่อนหน้านี้ เมื่อคุณประสบปัญหาในการสร้างนโยบายรหัสผ่านที่รัดกุม อย่าเป็นส่วนหนึ่งของ 65% ที่ไม่บังคับใช้ นั่นเป็นเพียงโง่

ผู้จัดการรหัสผ่าน: เราไม่อยากออกจากส่วนนี้โดยไม่พูดถึงตัวจัดการรหัสผ่าน พร้อมใช้งานเป็นซอฟต์แวร์ที่ติดตั้ง บริการคลาวด์ หรือแม้แต่อุปกรณ์จริง โปรแกรมเหล่านี้ช่วยคุณสร้างและเรียกรหัสผ่านที่ซับซ้อน มันทำหน้าที่เหมือนชื่อเรียก ซึ่งจัดการรหัสผ่านของคุณ และดูเหมือนว่าพวกเราส่วนใหญ่สามารถใช้ความช่วยเหลือในด้านนั้นได้

อ่านเพิ่มเติมเกี่ยวกับข้อควรระวังด้านความปลอดภัยออนไลน์ด้านบน (และราคาไม่แพง) จาก Consumer Reports

#5 สำรอง? ตอนนี้มากกว่าที่เคย

คุณได้ตัดสินใจทำตามคำแนะนำแต่ละข้อของเราอย่างแม่นยำ แม่นยำ และครบถ้วนโดยไม่มีการเบี่ยงเบน ตอนนี้คุณสามารถถอนหายใจเฮือกใหญ่ที่เครือข่ายบริษัทของคุณไม่สามารถโจมตีได้ ทำไมไม่เอนหลังและยกเท้าขึ้น? นี่คือเหตุผล แม้จะมีเจตนาดีที่สุดสำหรับคุณและพนักงานทั้งหมดของคุณ แต่อย่างน้อยก็ยังมีความเป็นไปได้ที่แฮ็กเกอร์จะยังสามารถเข้าไปจัดการและสร้างความโกลาหลได้ อย่างที่เราบอกไป พวกสาว ๆ เหล่านี้เป็นกลุ่มที่ฉลาดที่อุทิศตนให้กับการก่อวินาศกรรมทางอาญา เมื่อเข้าไปข้างในแล้ว พวกมันสามารถสร้างความเสียหายได้หลากหลายตั้งแต่การบันทึกการกดแป้นพิมพ์รหัสผ่านไปจนถึงการใช้ทรัพยากรของคุณเพื่อเริ่ม 'การโจมตีบอทแบบเบ็ดเสร็จเพื่อล้างเซิร์ฟเวอร์ของคุณให้สะอาด

เมื่อถึงจุดนั้น คุณจะต้องย้อนกลับระบบไปยังจุดก่อนหน้าก่อนที่แฮ็กเกอร์จะได้ลงมือทำ คุณได้สำรองข้อมูลทุกอย่างไว้บนคลาวด์อย่างสม่ำเสมอและแม้กระทั่งจัดเก็บสำเนาอื่นไว้ในสถานที่ห่างไกลจริง ๆ เพราะไฟไหม้และน้ำท่วมเกิดขึ้น? หากคุณไม่ได้ทำอยู่ในขณะนี้ ให้คิดอย่างจริงจังในการสำรองข้อมูลเอกสารการประมวลผลคำ สเปรดชีต ฐานข้อมูล บันทึกทางการเงิน ไฟล์ HR และบัญชีลูกหนี้/เจ้าหนี้

ด้วยบริการสำรองข้อมูลบนคลาวด์ที่มีราคาจับต้องได้ทุกวัน จึงไม่มีข้ออ้างที่จะไม่ใช้กลยุทธ์การสำรองข้อมูลที่ครอบคลุม ซึ่งจะช่วยให้คุณคืนระบบของคุณกลับสู่สถานะการทำงานได้อย่างรวดเร็วในกรณีที่มีการเจาะเครือข่าย ยกเว้นกรณีที่คุณต้องการสร้างใหม่ทุกไฟล์ที่คุณใช้จากหน่วยความจำ...

#6 การป้องกันมัลแวร์ไม่ใช่ทางเลือก

ตกลง เลือกว่าจะติดตั้งโปรแกรมป้องกันมัลแวร์หรือไม่ก็ได้ เราควรพูดว่าการตัดสินใจในแง่ลบเป็นความคิดที่ไม่ดี การป้องกันมัลแวร์ป้องกันการโจมตีแบบฟิชชิ่ง ซึ่งเป็นหนึ่งในกลวิธียอดนิยมที่แฮ็กเกอร์ใช้ด้วยเหตุผลประการหนึ่ง – พวกมันทำงานได้อย่างมีเสน่ห์ เพื่อเป็นหลักฐาน เรากลับมาที่รายงาน Verizon ปี 2016 อีกครั้ง จากการสำรวจนี้ พนักงาน 30% ได้เปิดอีเมลฟิชชิ่ง ซึ่งเพิ่มขึ้น 7% จากปีที่แล้ว!

สำหรับการตรวจสอบ ฟิชชิงเป็นเทคนิคที่แฮ็กเกอร์ส่งอีเมลโดยมีจุดประสงค์เพื่อดึงดูดให้พนักงานส่งเสียงกริ๊กที่ลิงก์ในนั้น การรับเหยื่อล่อทำให้เกิดการติดตั้งมัลแวร์บนเครือข่ายและแฮ็กเกอร์ก็เข้ามา นั่นเป็นสิ่งที่ไม่ดี ด่านแรกในการป้องกันฟิชชิ่งคือการฝึกให้พนักงานของคุณไม่คลิกอะไรในอีเมล เว้นแต่พวกเขาจะแน่ใจว่ามันถูกกฎหมาย

เมื่อพิจารณาว่าพนักงาน 30% เชิญแฮ็กเกอร์เข้าสู่เครือข่ายโดยพื้นฐานแล้ว การป้องกันมัลแวร์จึงเป็นทางออกที่ดีที่สุดของคุณในการสกัดกั้นและปิดการติดตั้งซอฟต์แวร์หลอกลวงก่อนที่จะดำเนินการให้เสร็จสิ้น ให้ความสนใจเป็นพิเศษกับพนักงานในตำแหน่งที่แฮ็กเกอร์ชอบฟิชชิง: ซีอีโอ ผู้ช่วยผู้ดูแลระบบ พนักงานขาย และ HR สิ่งเหล่านี้แสดงให้เห็นว่าเป็นเป้าหมายที่ได้รับความนิยมเป็นพิเศษเนื่องจากพวกเขามักจะสามารถเข้าถึงจุดอ่อนของส่วนที่ดีที่สุดของเครือข่ายได้

แต่อย่าทำผิดพลาดโดยสมมติว่าทุกคนมีภูมิคุ้มกัน พนักงานทุกคนที่สามารถเข้าถึงส่วนใดส่วนหนึ่งของเครือข่ายเป็นเป้าหมายที่เป็นไปได้

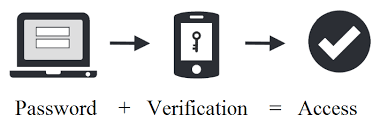

#7 การรับรองความถูกต้องด้วยหลายปัจจัย – กลายเป็นแนวทางปฏิบัติที่ดีที่สุดอย่างรวดเร็ว

ในช่วงไม่กี่ปีที่ผ่านมา การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) ได้กลายเป็นจุดสว่างในเรดาร์ของผู้ที่เกี่ยวข้องกับความปลอดภัยของเครือข่าย ใช่ อาจเป็นเรื่องยุ่งยากเล็กน้อย แต่เป็นวิธีที่เกือบจะไม่ปลอดภัยในการรักษาความปลอดภัยให้กับกระบวนการเข้าสู่ระบบ มีการเรียงสับเปลี่ยนของกระบวนการที่แน่นอนมากมาย แต่นี่คือวิธีการเข้าสู่ระบบของบริษัทหนึ่งๆ:

- ผู้ใช้ป้อนรหัสผ่านแบบเดิมโดยพิมพ์ลงในพรอมต์ของระบบ

- รหัสผ่านที่ใช้ครั้งเดียวครั้งที่สองจะถูกสร้างขึ้นและส่งไปยังโทรศัพท์มือถือของผู้ใช้

- ผู้ใช้จะถูกนำไปที่หน้าเข้าสู่ระบบสุดท้ายซึ่งเขา/เธอป้อนรหัสจากโทรศัพท์ของพวกเขา

- เข้าสู่เครือข่ายได้

วิธีที่ง่ายยิ่งขึ้นในการดำเนินการ MFA ก็คือการให้หมายเลขโทรศัพท์มือถือของพนักงานเป็นการเข้าสู่ระบบครั้งที่สอง ความคิดที่นี่คือแฮ็กเกอร์ไม่น่าจะเข้าถึงทั้งการเข้าสู่ระบบครั้งแรกและหมายเลขโทรศัพท์มือถือ การป้องกันชั้นพิเศษนี้ค่อนข้างง่ายในการเปิดใช้งานบนระบบส่วนใหญ่ และเพิ่มความปลอดภัยให้กับรหัสผ่านอย่างมาก

งานบุกเบิกในสาขานี้ส่วนใหญ่มาจาก Google ซึ่งเพิ่งเสร็จสิ้นการยืดเวลาหนึ่งปีโดยที่ไม่มีบัญชี Gmail สักงานเดียวใน 85,000 ที่ถูกแฮ็ก พวกเขาทำได้โดยใช้คีย์ความปลอดภัยทางกายภาพที่เรียกว่า Titan ที่เสียบเข้ากับพอร์ต USB แม้จะมีชื่อผู้ใช้และรหัสผ่าน แฮ็กเกอร์ก็ไม่สามารถเข้าสู่บัญชีได้อีกโดยไม่ต้องมีการเข้าถึงคีย์จริง

ความคิดสุดท้าย

แนวคิดภาพรวมคือ ผู้ที่เกี่ยวข้องกับ SMB ต้องระลึกไว้เสมอว่าความปลอดภัยของเว็บไซต์และเครือข่ายไม่เกี่ยวข้องกับการเปลี่ยนแปลงครั้งใหญ่ และไม่ต้องกังวลเรื่องอาชญากรไซเบอร์อีกต่อไป เป็นกระบวนการที่ทำซ้ำซึ่งเส้นประตูยังคงเดินหน้าต่อไปทุกครั้งที่คุณก้าวไปข้างหน้า ไม่มีการตั้งค่าและลืมกระบวนการ คนเลวไม่เคยหยุดการทดสอบและเรียนรู้ ความพยายามของพวกเขามีความซับซ้อนมากขึ้น ดังนั้นคุณก็ไม่สามารถทำได้เช่นกัน ปัจจุบันบริษัทต่างๆ ต้องปฏิบัติตามกฎระเบียบด้านความเป็นส่วนตัวของข้อมูล ดังนั้นการมีระบบการกำกับดูแลข้อมูลจะช่วยให้มั่นใจได้ว่าข้อมูลทั้งหมดที่ใช้จะถูกรวบรวมและจัดการอย่างถูกวิธี

หากคุณยังไม่ได้ทำ ไม่ว่าคุณหรือคนที่คุณกำหนดควรจับตาดูอุตสาหกรรมการรักษาความปลอดภัยในโลกไซเบอร์ เพื่อรับทราบวิธีการใหม่ในการโจมตีและป้องกันเมื่อเกิดขึ้น ในโลกที่คู่ต่อสู้ของคุณไม่เคยหยุดเรียนรู้ คุณไม่สามารถทำอย่างใดอย่างหนึ่งได้ หากคุณดูแลธุรกิจของคุณ ความพอใจไม่ใช่ตัวเลือกเมื่อต้องทำให้มั่นใจว่าเครือข่ายส่วนตัวและข้อมูลของคุณเป็นส่วนตัวและเป็นส่วนตัว