Что такое цифровая подпись? Узнайте, как это защитить

Опубликовано: 2023-09-07Появление революции программного обеспечения принесло беспрецедентную производительность и удобство. Однако это также привело к увеличению угроз в виде взлома и утечки данных.

Подделка подписи — одна из старейших форм мошенничества в книге и, вероятно, самый быстрый способ для преступника убедить юридическое или деловое учреждение в том, что он тот, кем он не является. Благодаря безопасности цифровой подписи у нас наконец-то появился способ проверять действия в Интернете.

Что такое цифровая подпись?

Цифровая подпись — это криптографический метод, используемый для проверки подлинности цифровых документов, сообщений и транзакций. Это решает проблему фальсификации, изменения и выдачи себя за другое лицо. Безопасность цифровой подписи поддерживается за счет асимметричной криптографии.

На первый взгляд, переход от традиционной письменной подписи к программному обеспечению электронной подписи для ведения бизнеса, похоже, сделал эту вредоносную имитацию проще, чем когда-либо. В конце концов, физическое мастерство создания подписи было заменено простыми мазками и изображениями стилуса.

К счастью, этот вопрос находится в центре внимания ИТ-экспертов и компаний, занимающихся разработкой программного обеспечения для электронной подписи. Защита личности и данных на сегодняшний день является одной из наиболее важных частей их бизнес-моделей.

Несмотря на это, не все программные решения одинаковы, поэтому они помогут вам понять, какие меры безопасности необходимы для защиты вашего бизнеса и клиентов.

Как работает цифровая подпись

В основе всех этих форм безопасности данных лежит цифровая подпись. Цифровая подпись отличается от обычной электронной подписи тем, что она не представляет собой «формальную» физическую подпись и не используется для нотариального заверения деловых и юридических соглашений.

Вместо этого цифровая подпись — это инструмент безопасности, состоящий из сложного математического алгоритма, используемого для проверки подлинности и действительности сообщения, отправленного через Интернет.

Программное обеспечение электронной подписи использует цифровые подписи для обеспечения повышенной безопасности своих пользователей. Основная функция этого процесса — предоставить два набора цифровых «ключей» для документа с использованием так называемой системы инфраструктуры открытых ключей (PKI).

Первый ключ — это открытый ключ, который хранится у отправителя документа, а второй — это закрытый ключ, который генерируется в результате подписания самого документа.

Когда нотариально заверенный документ возвращается исходному объекту, встроенный криптографический алгоритм сравнит два ключа. Если закрытый ключ, отправленный подписывающим лицом, не соответствует открытому ключу получателя, документ останется заблокированным.

Тем не менее, этот простой процесс шифрования является чрезвычайно эффективным способом гарантировать, что электронная подпись остается в безопасности, а записи о заключенных сделках и соглашениях являются точными и отражают фактическое положение дел как для бизнеса, так и для другого юридического лица.

Виды цифровых подписей

Хотя стандартной системы PKI, как правило, более чем достаточно для большинства предприятий, некоторые организации работают с чрезвычайно конфиденциальными данными и нуждаются в дополнительных уровнях защиты соглашений, с которыми они работают.

Сертифицированные подписи

Сертифицированные подписи похожи на типичные электронные подписи в том смысле, что они используются для нотариального заверения юридических и деловых документов. Однако они также включают дополнительный уровень безопасности и уверенности в виде цифрового сертификата.

Эти сертификаты выдаются третьей стороной, известной как центр сертификации (CA), и помогают получателю проверить происхождение и подлинность соответствующего документа.

Подписи утверждения

Подписи утверждения функционируют немного иначе, чем другие формы электронных подписей.

На самом деле, это вообще не те вещи, которые конечный получатель намеревался подписать. Скорее, они служат для обозначения того, что конкретный документ был одобрен конкретным физическим или юридическим лицом, чтобы предотвратить ненужную переписку и оптимизировать рабочие процессы и бюрократические процессы.

Невидимые подписи

Эта форма цифровой подписи позволяет отправителю передавать тип документа, в котором визуальное представление подписи может быть неуместным, при этом проверяя, что она была одобрена соответствующим лицом (в случае подтверждающей подписи) и/или имела его подлинность подтверждена.

Выбор между предоставлением видимой или невидимой цифровой подписи обычно определяется политикой конкретной компании и объемом информации, которую вы хотите предоставить подписавшему лицу.

Классы цифровых подписей

Помимо различных типов цифровых подписей, существуют также определенные уровни цифровой безопасности, ранжированные от наименее безопасного до наиболее безопасного. Наличие конкретных функций безопасности может повлиять на рейтинг конкретного решения и связано с общим процессом сертификации подписи, описанным выше.

Класс I

Первый уровень цифровых подписей, сертификаты подписей класса I, обеспечивают базовый уровень безопасности и обычно проверяются только на основе идентификатора электронной почты и имени пользователя. По этой причине связанные с этим подписи недействительны для юридических документов или большинства деловых соглашений.

Класс II

Второй класс цифровых подписей часто используется для защиты налоговых и других финансовых документов и записей, где риск и общие проблемы безопасности являются низкими или умеренными.

Подписи класса II функционируют путем сравнения личности подписывающего лица с защищенной базой данных, чтобы помочь контролировать, кто и к какой конкретной информации имеет доступ.

Класс III

Третий и последний уровень безопасности цифровой подписи представлен в виде онлайн-контрольных точек, которые требуют от организации или человека предоставить конкретную форму идентификации, например водительские права, прежде чем они смогут подписать соответствующее соглашение или документ. .

Этот тип безопасности подписи используется для таких вещей, как судебные документы, электронные билеты и другие области, где требуется высокий уровень безопасности.

Функции безопасности цифровой подписи

Хотя эти общие концепции, безусловно, многократно окупятся в течение вашей карьеры, иногда вам просто нужно оценить конкретную часть программного обеспечения для электронной подписи на основе мельчайших спецификаций.

Ниже приведен список различных функций, связанных с безопасностью документов и подписей, призванных помочь вам в поиске способов обеспечения целостности ваших данных.

ПИН-коды, пароли и коды

Эта первая функция, безусловно, является самой простой и простой; однако его почти повсеместное распространение является свидетельством того, насколько он эффективен в качестве базового уровня безопасности и сам по себе обманчиво сложен.

Используя документ, защищенный паролем, отправленным владельцем документа, вы можете помочь подписывающему лицу узнать, что то, что он подписывает, является подлинным, одновременно предотвращая нежелательное подделку документа.

Облачная безопасность

Поскольку большая часть, если не все, программного обеспечения для цифровой подписи поставляется по модели «Программное обеспечение как услуга» (SaaS), очень важно знать, на что обращать внимание, когда речь идет о протоколах безопасности, которые будут удаленно развернуты для защитить ваши юридические и деловые соглашения самим поставщиком.

Понимание прошлых нарушений безопасности, потери данных и других рисков имеет решающее значение, если вы хотите сделать лучший выбор для своей организации. Это можно сделать несколькими способами.

Во-первых, вы хотите убедиться, что рассматриваемый поставщик использует надежную облачную инфраструктуру, обычно посредством партнерства с поставщиками услуг, такими как Microsoft Azure или IBM SoftLayer. Преимущество этого заключается в том, что это гарантирует, что базовая инфраструктура безопасности поставщика соответствует различным нормативным требованиям для первоклассной цифровой безопасности.

Следующая часть головоломки заключается в понимании того, как поставщик программного обеспечения подходит к шифрованию данных. Для этого вам необходимо понять два ключевых термина:

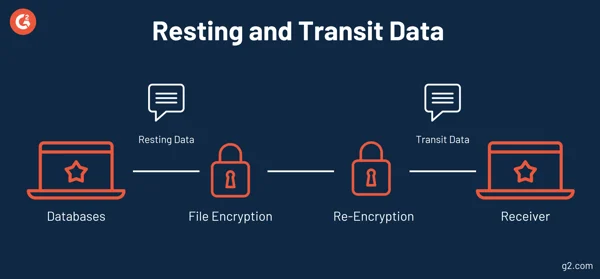

- Неактивные данные: данные, которые хранятся на облачном сервере или на жестком диске, к которым в данный момент не имеет доступа программа.

- Транзитные данные . Транзитные данные относятся к перемещению данных между серверами и приложениями.

Чтобы обеспечить по-настоящему комплексную облачную безопасность, вам необходимо убедиться, что поставщик, которого вы рассматриваете, имеет надежное шифрование данных как на этапе покоя, так и на этапе передачи жизненного цикла данных. Это поможет защитить текущие сделки и соглашения, а также обеспечить безопасность записей и документации.

Аутентификация пользователя

Еще один способ быстро и эффективно обеспечить дополнительный уровень безопасности ваших документов и соглашений — реализовать функции, помогающие проверить личность предполагаемого подписывающего лица.

Эти функции включают в себя инструменты для аутентификации подписывающего лица до того, как он выполнит свою электронную подпись, а также метод привязки этой аутентификации к общей записи электронной подписи.

В идеале решение, использующее хороший набор протоколов аутентификации пользователей, позволит использовать несколько методов аутентификации, таких как удаленная авторизация по идентификатору и паролю, проверка адреса электронной почты или загрузка документов, таких как водительские права или другая официальная правительственная документация.

Временные метки

Временные метки обычно связаны с сертифицированными подписями и служат способом визуального отображения проверки конкретного документа или соглашения.

Наличие цифровой авторизованной временной метки указывает на то, что содержимое файла было проверено в данный момент конкретным лицом или организацией и с тех пор не менялось. Эти штампы извлекаются и применяются через автоматизированную службу, связанную с процессом сертификации цифровой подписи.

Встроенное аудиторское испытание

Возможность независимой проверки и архивирования электронной подписи может обеспечить решающий уровень безопасности для вашего бизнеса.

Этот процесс достигается, когда часть программного обеспечения для электронной подписи встраивает подпись непосредственно в сам документ, создавая самоуправляемую портативную запись, свободную от влияния исходного поставщика программного обеспечения.

Общий эффект этого заключается в обеспечении полного контроля над вашими записями и документами, чтобы изменение учетной записи у поставщика не повлияло на вашу возможность доступа к записям.

Контрольный список соответствия требованиям электронной подписи

Теперь, когда вы получили представление о функциях безопасности, необходимых для защиты ваших данных, следующим шагом будет обеспечение соответствия ваших электронных подписей различным нормативным требованиям вашей организации или отрасли.

Чтобы ваша электронная подпись функционировала как действительный бизнес-процесс, необходимо соблюдать определенные юридические требования.

Они включены в Закон США об электронной подписи, который придает электронным подписям их правовой статус.

- Намерение подписать: Как и в случае с традиционной подписью, это относится к стандартному правовому состоянию, при котором подпись действительна только в том случае, если все стороны намерены ее подписать.

- Согласие на ведение бизнеса в электронном виде. Чтобы электронная подпись считалась юридически обязательной, все стороны должны согласиться подписать ее в цифровом формате.

- Связь подписи с записью. Следующим этапом обеспечения соответствия требованиям электронной подписи является обеспечение того, чтобы программное решение, используемое для нотариального заверения соглашения, сохраняло связанную запись, отражающую процесс создания подписи.

- Хранение записей. Последняя часть — убедиться, что записи полностью сохранены и могут быть точно воспроизведены программным решением, используемым для упрощения подписи.

Процесс подписания проверок соответствия

Одним из наиболее важных элементов снижения рисков для вашей организации является аудит соответствия.

Это проверки, проводимые как внутренними, так и внешними организациями с целью оценить соблюдение бизнесом нормативных требований и требований к его размеру, местоположению, отрасли и т. д.

В рамках этих аудитов компании обычно просят предоставить подробные отчеты об их бизнес-процессах, в том числе о том, когда документ был изменен или к нему был осуществлен доступ и кем.

Когда дело доходит до использования электронных подписей для ведения бизнеса, вам необходимо убедиться, что подпись, обеспечиваемая выбранным вами программным решением, способна обеспечить детальный аудит самого процесса подписания. Это покажет, как клиент или деловой партнер завершил деловое взаимодействие через Интернет и соответствует условиям вашего собственного бизнес-аудита.

Связанный: Ищете дополнительную информацию о соблюдении требований? G2 Track может помочь вам гарантировать, что ваша организация будет честной, когда придет время проведения аудита.

В этом может не быть необходимости, если ваша компания не подпадает под надзор регулирующих органов. Однако, если вы это сделаете, вам нужно убедиться, что у вас есть все основания, когда дело доходит до соблюдения требований.

Подписано и защищено

Независимо от бизнеса, который вы планируете вести, проблемы безопасности электронных подписей можно легко компенсировать разумным выбором программного решения, которое отвечает уникальным организационным и отраслевым требованиям вашего предприятия.

Следуя приведенному выше контрольному списку соответствия и понимая различные функции безопасности, вы сможете точно понять, что вам нужно для управления любыми рисками.

Ищете дополнительную информацию о том, как защитить ваши данные? Руководство G2 по кибербезопасности предоставит вам все знания, необходимые для обеспечения безопасности вашей информации.