Что такое защита данных? Как вы защищаете данные пользователей?

Опубликовано: 2023-07-14Основа бизнеса — это данные. Удовлетворение потребностей клиентов, адаптация к неожиданным событиям и реагирование на быстрые колебания рынка в конечном итоге зависят от данных.

Компании генерируют огромные объемы данных из различных источников. Огромный объем и степень детализации данных, генерируемых в процессе работы, требуют постоянного внимания к защите и обслуживанию данных. В конце концов, данные — это больше, чем просто набор статических записей.

Независимо от того, мала она или велика, защита данных должна стоять на первом месте в любом бизнесе. Хотя такие решения, как программное обеспечение для обеспечения безопасности, ориентированное на данные , обеспечивают безопасность и правильное использование данных, хранящихся в базе данных, крайне важно понимать, что такое защита данных, как она работает, а также связанные с ней технологии и тенденции.

Что такое защита данных?

Защита данных — это процесс предотвращения повреждения, компрометации или потери важной информации. Успешная стратегия защиты данных может помочь свести к минимуму ущерб, вызванный взломом или аварией.

Потребность в защите данных растет по мере беспрецедентного роста количества генерируемых и сохраняемых данных. Также существует минимальная допустимость простоев, что может сделать невозможным доступ к критически важной информации.

В результате обеспечение возможности быстрого восстановления данных после повреждения или потери является важным аспектом успешной стратегии защиты данных. Защита данных также включает защиту данных от компрометации и сохранение конфиденциальности данных.

Принципы защиты данных

Принципы защиты данных помогают сохранить данные и обеспечить их доступность в любое время. Он включает внедрение элементов управления данными и доступности, резервное копирование операционных данных и аварийное восстановление непрерывности бизнеса (BCDR).

Ниже приведены ключевые принципы управления данными для защиты данных:

- Доступность данных гарантирует, что пользователи по-прежнему смогут получать доступ к информации, необходимой им для ведения бизнеса, и использовать ее, даже если она потеряна или повреждена.

- Автоматизация передачи важных данных между автономным и онлайн-хранилищем является частью управления жизненным циклом данных.

- Оценка, категоризация и защита информационных активов от различных угроз, таких как перебои в работе оборудования, ошибки приложений и пользователей, отказ оборудования, заражение вредоносным ПО и вирусные атаки, являются частью управления жизненным циклом информации.

Правила защиты данных

Законы и законы о защите данных регулируют сбор, передачу и использование конкретных типов данных. Имена, изображения, адреса электронной почты, номера счетов, адреса интернет-протокола (IP) персональных компьютеров и биометрическая информация — это лишь несколько примеров множества различных форм информации, составляющих личные данные.

В разных странах, юрисдикциях и секторах действуют разные законы о защите данных и конфиденциальности. В зависимости от нарушения и инструкций, предусмотренных каждым законодательством и регулирующим органом, несоблюдение может привести к ущербу для репутации и финансовым санкциям.

Соблюдение одного свода правил не означает соблюдения всех законов. Все правила могут быть изменены, и в каждом законодательстве есть различные положения, которые могут применяться в одной ситуации, но не могут применяться в другой. Последовательное и приемлемое соблюдение требований является сложной задачей, учитывая такую сложность.

Известные правила защиты данных

Правительства всего мира уделяют особое внимание законодательству о безопасности данных и конфиденциальности, которое оказывает значительное влияние на работу этих систем. Некоторые известные акты о защите данных обсуждаются ниже.

GDPR Европейского Союза

Общий регламент по защите данных (GDPR) — это регламент ЕС, принятый в 2016 году. Он предоставляет отдельным пользователям цифровых услуг дополнительные права и контроль над личной информацией, которую они предоставляют компаниям и другим организациям.

Компании, работающие в странах ЕС или сотрудничающие со странами ЕС и не соблюдающие эти правила, подлежат крупным штрафам в размере до 4% от их глобальных продаж, или 20 миллионов евро.

Законодательство США о защите данных.

В отличие от ЕС, в США отсутствует единый закон о первичной защите данных. Вместо этого сотни федеральных и государственных правил конфиденциальности предназначены для защиты данных американцев. Ниже приведены некоторые иллюстрации таких законов.

- Закон о Федеральной торговой комиссии запрещает недобросовестную деловую практику и обязывает предприятия защищать конфиденциальность клиентов.

- Хранение, конфиденциальность и использование медицинской информации регулируются Законом о переносимости и подотчетности медицинского страхования (HIPAA).

- Согласно Калифорнийскому закону о конфиденциальности потребителей (CCPA) от 2018 года, калифорнийцы могут попытаться удалить любую личную информацию, которую компании имеют о них, и отказаться от продажи такой информации.

В последующие годы нормативные требования США могут измениться, поскольку защита данных становится все более важной проблемой в обществе, которое становится все более цифровым.

CPS 234 Австралии

В 2019 году Австралия внедрила Prudential Standard CPS 234, регулирующий способы защиты финансовой и страховой компаний от кибератак. Это также требует внедрения жестких механизмов аудита и отчетности, чтобы гарантировать соответствие систем требованиям.

Важность защиты данных

Защита данных имеет решающее значение, поскольку помогает предприятиям предотвращать утечку данных, эксфильтрацию, простои, репутационный ущерб и финансовые потери. Организации также должны обеспечить защиту данных для восстановления потерянных или поврежденных данных и соблюдения юридических обязательств.

Этот подход становится все более важным, поскольку рабочая сила становится более нестабильной и подвергается опасности незаконного удаления данных.

В то время как в объектных хранилищах хранятся все виды данных, предприятиям необходима защита данных для решения конкретных проблем безопасности. Хотя они могут различаться в зависимости от типа бизнеса, перечисленные ниже типичные проблемы затрагивают большинство предприятий, и их можно избежать с помощью защиты данных.

- Потеря данных с увольняющимися сотрудниками

- Кража интеллектуальной собственности (ИС)

- Повреждение данных

Технологии защиты данных

Поскольку защита данных связана с мерами безопасности, доступностью и администрированием, существует множество технологий, помогающих предприятиям в достижении этих целей. Некоторые из них обсуждаются ниже.

- Резервные копии на ленте или дисках представляют собой физические устройства, которые службы безопасности используют для хранения или резервного копирования цифровых активов.

- Моментальные снимки хранилища принимают форму изображения или другой контрольной точки, представляющей данные в точное время.

- Непрерывная защита данных (CDP) — это система, которая создает резервную копию данных в компьютерной системе всякий раз, когда вносятся изменения.

- Брандмауэры — это устройства, которые контролируют сетевой трафик. Они разрешают или запрещают трафик в зависимости от набора стандартов безопасности.

- Шифрование безопасно преобразует данные в зашифрованный текст и из него для сохранения или передачи между устройствами без ущерба для необработанного содержимого.

- Endpoint Protection — это решение для обеспечения безопасности данных, которое отслеживает и блокирует угрозы на конечных устройствах, таких как ноутбуки и смартфоны, на границе сети.

- Системы предотвращения потери данных (DLP) выявляют возможные утечки и эксфильтрацию. Они требуют значительной категоризации данных, чтобы сетевые администраторы могли отслеживать и управлять данными, которые переносят пользователи. DLP не будет отслеживать данные, которые корпорация не классифицировала.

- Управление внутренними рисками (IRM) — это основанный на оценке риска подход к обеспечению безопасности данных. В отличие от традиционных подходов DLP, системы управления правами на доступ к данным отслеживают все данные, а не только данные, которые уже были помечены корпорацией, что делает их подходящим вариантом для управления быстро меняющейся рабочей силой. IRM помогает службам безопасности расставлять приоритеты в том, какие данные наиболее важны для их конкретных потребностей, и быстро реагировать на угрозы, связанные с данными, не ограничивая производительность сотрудников.

Понимание всех технологий, доступных для защиты данных, может помочь определить, какое решение подходит для вашего бизнеса.

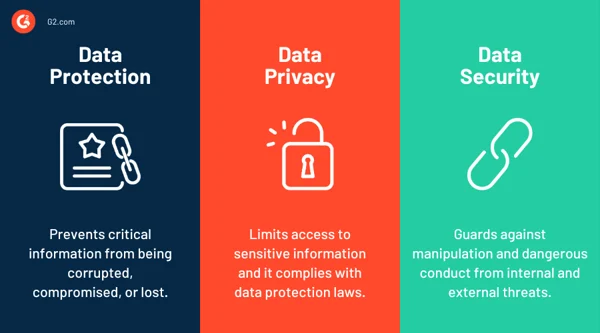

Защита данных, конфиденциальность данных и безопасность данных

Существует несколько важных различий между конфиденциальностью данных, безопасностью данных и защитой данных, даже несмотря на то, что эти термины часто используются взаимозаменяемо, как указано ниже:

- Защита данных — это совокупность процедур и систем, которые защищают данные от эксплуатации, гарантируют их доступность для тех, кто уполномочен их использовать, и повышают производительность труда.

- Конфиденциальность данных ограничивает круг лиц, имеющих доступ к конфиденциальной информации, часто персональным данным, и соответствует законам о защите данных.

- Безопасность данных — это часть защиты данных и защиты от манипуляций и опасного поведения со стороны внутренних и внешних угроз.

В частности, при работе с отделами, не связанными с безопасностью, понимание различий между этими терминологиями может помочь избежать недоразумений.

Преимущества защиты данных

Независимо от того, насколько велика или мала организация, обработка персональных данных лежит в основе всех ее операций. Приведенный ниже список объясняет преимущества защиты данных.

- Он защищает важные данные, включая финансовую отчетность и корпоративную деятельность.

- Это улучшает как качество данных во время транзакций, так и сохраненных данных.

- Она не зависит от какой-либо конкретной технологии и применима ко всем.

- Снижается риск финансовых потерь.

- Это предотвращает кражу программного обеспечения, документации по проектам или продуктам, а также корпоративных стратегий конкурирующими предприятиями.

Проблемы защиты данных

Недостатки защиты данных при реализации стратегий защиты данных обсуждаются ниже.

- Плохая политика или процедуры защиты данных приводят к тому, что клиенты теряют веру в бизнес. С другой стороны, строгая защита данных наносит ущерб цифровой экономике, поэтому поиск правильного баланса имеет первостепенное значение.

- Существует не одно всемирное законодательство о защите данных.

- Развитие технологий и бизнеса создает проблемы для защиты данных и влияет на них. Защита данных и онлайн-поведение постоянно меняются в связи друг с другом.

- Поддержание разрешений и стандартов защиты данных требует больших затрат и времени.

- Сотрудникам требуется соответствующее обучение, чтобы лучше понимать защиту данных и ее важность. Это не простой процесс.

- Использование надлежащих организационных и технических мер защиты имеет решающее значение для предотвращения несанкционированного или незаконного обращения с личными данными, что является сложной задачей.

Тенденции защиты данных

По мере изменения вычислительной среды несколько новых тенденций влияют на ландшафт защиты данных. Некоторые из них включают следующее.

Нестабильная рабочая сила

Ручной труд становится все более нестабильным после COVID-19, и люди часто меняют работу. Многочисленные факторы привели к высокой текучести кадров в компаниях:

- Низкая заработная плата, отсутствие льгот или условия работы

- Опасения возможной рецессии

- Частое использование подрядчиков

- Увольнения и приостановка приема на работу

Из-за непредсказуемого характера рабочей силы в настоящее время существует большая опасность того, что уходящие сотрудники могут забрать с собой данные либо намеренно, либо из-за чувства ответственности за свою работу.

Команды безопасности стали более критически относиться к созданию новых методов защиты данных в ответ на возросшую опасность утечки данных. Меры по обучению также важны для обеспечения того, чтобы персонал знал, какие данные не принадлежат им по закону, в дополнение к мониторингу и управлению рисками.

Гиперконвергенция

Гиперконвергентная инфраструктура объединяет хранилище, вычисления и сеть в единую систему. Вместо того, чтобы справляться со сложностями рассредоточенного оборудования и ресурсов, ИТ-менеджеры могут общаться в соответствии с этой парадигмой с помощью единого интерфейса, как правило, через виртуальные машины (ВМ).

С точки зрения безопасности данных преимущества гиперконвергенции уменьшают площадь поверхности, которую должна контролировать группа безопасности. Кроме того, он может автоматизировать большую часть сложностей, связанных с выделением ресурсов, дублированием данных и резервным копированием.

Защита от программ-вымогателей

Программа-вымогатель — это особый вид вредоносного ПО, которое шифрует важные данные, делая их недоступными для пользователей. Обычно от жертвы злоумышленнику требуется выкуп, чтобы разблокировать данные. Такое поведение вынуждает жертву выбирать между потерей данных и выплатой значительного выкупа, не гарантируя, что злоумышленник решит проблему.

Предприятия могут использовать решения по предотвращению программ-вымогателей для отслеживания определенных точек входа вредоносных программ, таких как фишинговые кампании. Эти решения также могут помочь в изоляции зараженных устройств, предотвращении бокового перемещения и уменьшении площади поверхности атаки.

Нулевое доверие

Модель или архитектура безопасности с нулевым доверием требует, чтобы все пользователи проходили аутентификацию при доступе к внутренним приложениям, данным и серверам.

В системе с нулевым доверием не предполагается, что трафик исходит из доверенного источника, в отличие от типичной сети, которая в основном полагается на брандмауэры для защиты изолированной сети.

Организации больше не доверяют облачным приложениям и удаленным сотрудникам в защищенной локальной сети, поэтому парадигма нулевого доверия становится все более важной для современной защиты данных. Другие типы аутентификации, такие как единый вход (SSO) и управление доступом пользователей, должны использоваться системами для аутентификации пользователей и предотвращения несанкционированного доступа.

Решения для защиты данных

Защита данных имеет решающее значение для организаций, поскольку позволяет управлять рисками, увеличивать время безотказной работы и избегать потери данных или злоупотребления ими. Однако для достижения этих целей необходимо отслеживать все файлы, векторы и действия пользователей, не мешая сотрудничеству и производительности сотрудников.

Решения для обеспечения безопасности, ориентированные на данные, используются предприятиями для защиты данных, которые передаются между местами, например, локально в облачное хранилище, между многочисленными приложениями или третьими лицами. Кроме того, эти технологии упрощают идентификацию, классификацию и мониторинг конфиденциальных данных, а также аудит для обеспечения безопасности и соответствия требованиям.

Топ-5 платформ безопасности, ориентированных на данные:

- Эгните

- Вирту

- Управление службой Google VPC

- Защита информации Microsoft Purview

- Шифрование Sophos SafeGuard

* Выше приведены 5 ведущих поставщиков услуг безопасности, ориентированных на данные, согласно отчету G2 по сетям Summer 2023 Grid Report.

Защищать, регулировать, ускорять

Полное понимание и внедрение передовой практики работы с данными (например, гарантия того, что данные не только физически защищены, но и то, что пользователи понимают, как они могут быть использованы) в сочетании с защитой, которая поддерживает это, позволяет повысить ценность данных.

Организации производят квинтиллионы байтов данных каждый день. Поэтому вполне логично, что они всегда ищут улучшенные технологии управления данными. В конце концов, защита данных является частью общего управления данными.

Хотите лучше понимать данные? Узнайте больше о данных как услуге (DaaS) и о том, насколько они актуальны сегодня!