Amenințarea tăcută a criptojacking-ului și cum să vă protejați

Publicat: 2023-05-22Dispozitivele dvs. ar putea extrage criptomonede fără știrea dvs. Chiar acum.

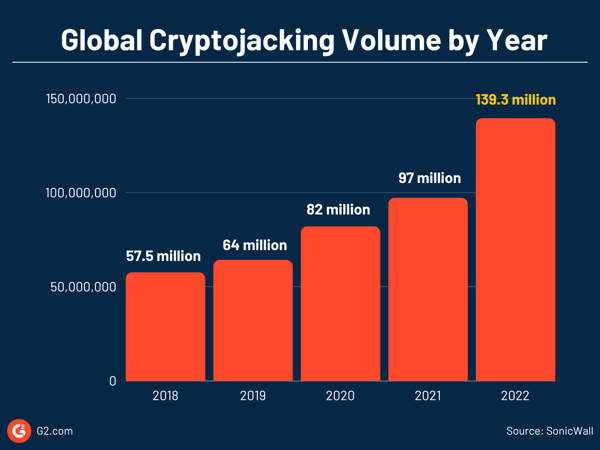

Se numește cryptojacking și mulți criminali cibernetici au apelat la această practică insidioasă din cauza popularității tot mai mari a criptomonedelor și a atracției profitului din miningul cripto.

Ce este cryptojacking-ul?

Cryptojacking este procesul ilegal de furare a puterii de calcul a unui dispozitiv pentru a extrage criptomonede fără știrea sau permisiunea utilizatorului.

Astăzi, avem peste 20.000 de criptomonede în lume, evaluate la peste un trilion de dolari. Exploatarea acestor criptomonede este un proces de batere a banilor. Oferă profituri profitabile, dar nu este o sarcină ușoară. Necesită hardware, electricitate neîntreruptă și putere de calcul uriașă.

O modalitate prin care infractorii cibernetici depășesc această problemă a minării criptomonede este criptojacking. Ei culeg răsplata, dar plătiți costul fără să vă dați seama.

Pentru a vă apăra împotriva criptojacking-ului, trebuie să vă consolidați programul de securitate cibernetică. Ar trebui să utilizați software cum ar fi protecția antivirus, software-ul de auto-protecție a aplicațiilor de rulare (RASP) și soluții de firewall pentru aplicații web (WAF). Dar pentru a remedia apărări de securitate robuste, este esențial să înțelegem criptojacking-ul în detaliu.

Și asta vom încerca să vă ajutăm cu acest articol. Vom explora lumea întunecată a criptojacking-ului și vom arunca o privire mai atentă asupra modului în care funcționează. Vom învăța, de asemenea, cum să detectăm încercările de criptojacking și ce puteți face pentru a vă proteja dispozitivele de a cădea pradă acestei infracțiuni cibernetice ascunse și costisitoare.

Cum funcționează criptojacking-ul?

Înainte de a ne aprofunda în criptojacking, să începem cu elementele de bază ale criptomonedelor și cripto miningului. Acest lucru este important pentru înțelegerea modului în care funcționează criptojacking.

Criptomonede și minerit cripto: un prim

În 2009, un dezvoltator misterios pe nume Satoshi Nakamoto a extras Bitcoin, prima monedă digitală. Înainte rapid cu un deceniu, iar piața criptomonedelor este în plină expansiune.

Definiția criptomonedei: Criptomonedele, numite uneori criptomonede sau criptomonede, sunt bani digitali construiti pe tehnologia blockchain și securizat prin criptografie. Este descentralizat, adică nicio autoritate centrală sau bănci nu îl reglementează. Cu toate acestea, toate tranzacțiile sunt criptate, stocate și înregistrate într-o bază de date publică prin tehnologia blockchain.

În prezent, avem cripto-uri precum Ethereum, Tether, Solana, BNB, XRP și chiar Dogecoin, în afară de mult căutatul Bitcoin. Pasionații de criptomonede consideră monedele cripto extrem de valoroase, ceea ce duce la creșterea prețurilor criptomonedelor încă de la începuturile Bitcoin. Prețurile atât de mari au făcut ca miningul cripto, modalitatea de a câștiga criptomonede, să fie extrem de profitabil.

Definiția crypto mining: Crypto mining sau cryptocurrency mining este procesul de creare a unor noi monede digitale prin verificarea și adăugarea de blocuri la un blockchain existent. Aici, verificarea și adăugarea blocurilor implică rezolvarea unor ecuații hash criptografice complexe. Primul miner care a rezolvat puzzle-ul primește recompense pentru minerit, cum ar fi criptomonede nou create sau taxe de tranzacție.

Acest proces de ghicire a hashului necesită utilizarea puterii de calcul. Cu cât o criptomonedă este mai profitabilă, cu atât hash-ul este mai dificil și puterea de calcul este mai necesară.

Astăzi, criptominerii folosesc software de exploatare criptografică și cipuri puternice de computer, cum ar fi matricele de porți programabile în câmp (FPGA) sau circuite integrate specializate specifice aplicației (ASIC) pentru a extrage cripto-urile. Unii alți mineri își grupează resursele de calcul în pool-uri miniere și împart veniturile obținute pentru blocul nou exploatat.

Anatomia criptojacking-ului

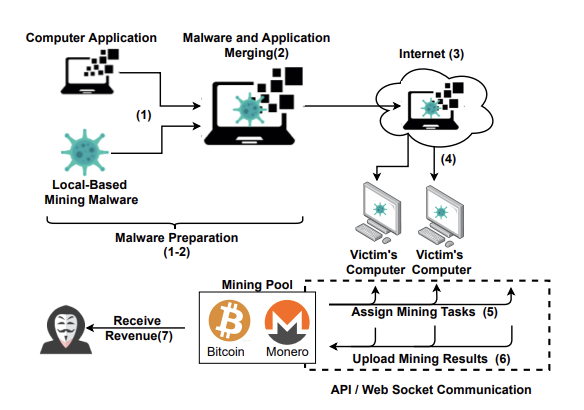

Acum, cryptojacking-ul este o modalitate ilegală de cripto mining. Hackerii nu folosesc resurse proprii. În schimb, fură puterea de calcul a unui utilizator nebănuit prin implementarea programelor malware de criptojacking pe platforma victimei.

Aici, malware-ul criptojacking este un cod rău intenționat care minează ilegal criptomonede pe un dispozitiv fără știrea sau permisiunea utilizatorului. Poate fi un simplu cod JavaScript încorporat într-un site web sau malware încorporat local pe un dispozitiv.

Hackerii folosesc aceste coduri rău intenționate prin diferite metode, cum ar fi atașarea lor pe pagini web și reclame online pe care utilizatorii ar putea face clic fără să știe sau instalându-le pe computerul victimei cu tehnici de inginerie socială.

- Odată ce cripto-malware este instalat și activat într-un dispozitiv, acesta se conectează direct la un pool de minerit prin internet sau o interfață de programare a aplicațiilor (API).

- Dispozitivul primește o sarcină hash puzzle de rezolvat.

- Odată ce valoarea hash este calculată, aceasta este trimisă înapoi la pool-ul de minerit.

- Pe măsură ce noul bloc este adăugat în blockchain, atacatorul primește recompense fără a cheltui energie sau resurse.

Țintele atacurilor de criptojacking

Hackerilor le place să vizeze aceste dispozitive pentru atacuri de criptojacking:

- Browsere

- Calculatoare personale, laptopuri

- Servere on-premise

- Servere cloud

- Rețeaua botnet Internet of Things (IoT).

- Telefoane mobile

Tipuri de atacuri de criptojacking

Există trei tipuri majore de criptojacking: criptojacking în browser, criptojacking în gazdă și cryptojacking în memorie. Să ne uităm la toate trei.

Criptojacking în browser

Un computer obișnuit ar putea să nu poată extrage criptomonede. Dar mii de computere medii conectate împreună prin internet ar putea face treaba cu ușurință. Miningul criptografic bazat pe browser sau în browser încearcă să facă exact asta. Pur și simplu folosește computerul unui vizitator al site-ului web pentru a extrage criptomonede în timp ce navighează.

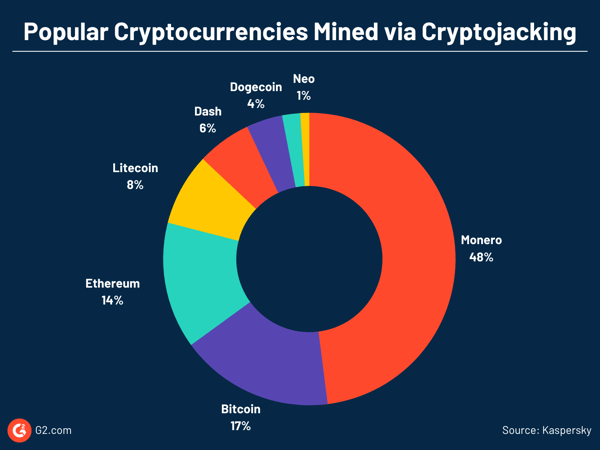

Aici, hackerii folosesc scripturi gata de minat de la furnizori de servicii precum Coinhive sau CryptoLoot și injectează codul în codul sursă HTML al unui site web.

Atâta timp cât victima rămâne online, minarea are loc. Criptojacking-ul în browser devine profitabil atunci când un utilizator rămâne pe un site web mai mult de 5,53 minute. Drept urmare, se găsește pe scară largă în filme gratuite sau site-uri web de jocuri.

Sursa: SoK: Crypotjacking Malware - arXiv

Criptojacking-ul bazat pe browser a înregistrat o scădere masivă atunci când CoinHive, un important furnizor de scripturi de cripto mining, a închis în timpul recesiunii pieței cripto în 2019. Cu toate acestea, cercetătorii continuă să găsească noi scripturi de cripto mining și site-uri web care le folosesc intenționat sau neintenționat.

Criptojacking în gazdă

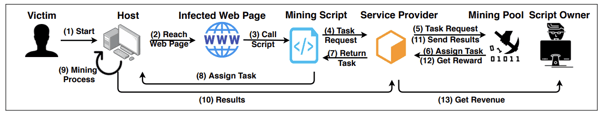

În acest tip de criptojacking, hackerii instalează malware criptografic precum caii troieni tradiționali. De exemplu, un atașament al unui e-mail de phishing poate infecta un computer prin încărcarea codului cripto mining direct pe disc.

În afară de scripturile de exploatare cripto, atacatorii modifică și mai multe aplicații de exploatare în stil plug-and-play, cum ar fi XMRig, pentru a extrage ilegal cripto-uri.

Hackerii furnizează malware-ul către sistemul gazdă folosind vulnerabilități sau tehnici de inginerie socială sau ca încărcare utilă într-o descărcare neintenționată (tehnica drive-by-download) pe dispozitivul gazdei.

Sursa: SoK: Crypotjacking Malware - arXiv

De exemplu, hackerii și-au deghizat recent programele malware de cripto mining ca o versiune desktop a aplicației Google Translate. A fost descărcat de mii de utilizatori care căutau Google Translate pentru computerele lor personale (PC). Cu toate acestea, odată instalat, a pus în aplicare o configurație sofisticată pentru a extrage criptomoneda Monero fără știrea utilizatorului.

Criptojacking în memorie

Criptojacking-ul în memorie folosește aceleași metode de infectare ca și criptojacking-ul bazat pe gazdă. Cu toate acestea, malware-ul criptojacking este de obicei malware fără fișiere și rulează pe memorie cu acces aleatoriu (RAM). Folosește greșit aplicațiile locale legitime sau instrumentele preinstalate.

Drept urmare, scriptul de criptojacking nu lasă urme în sistem, ceea ce face dificilă detectarea și eliminarea. Odată ce atacatorii se află în interiorul unui sistem care utilizează programe malware fără fișiere, aceștia profită de acces pentru a-și escalada privilegiile în rețeaua victimei și pentru a obține un număr mare de resurse unității centrale de procesare (CPU) a victimei pentru a extrage ilicit cripto-urile.

Deoarece atacatorii pot obține comandă și control cu această metodă, un criptojacking fără fișiere poate fi convertit și într-un atac ransomware.

Mehcrypt, de exemplu, este un program malware de criptojacking fără fișiere. Abuzează de mai multe aplicații legitime, cum ar fi notepad.exe și explorer.exe, pentru a-și îndeplini rutina de criptojacking.

Istoria și evoluția criptojacking-ului

Încă din primele zile, minerii de criptomonede au dezvoltat noi modalități de a obține putere de calcul suplimentară pentru a extrage criptomonede, ceea ce le-a redus sarcina. Una dintre aceste moduri a fost minarea criptografică bazată pe browser.

Când a fost introdus pentru prima dată în 2011, cripto miningul bazat pe browser a fost promovat ca o alternativă la publicitatea în browser. Și de ce nu le-ar plăcea oamenilor? În loc să vedeți reclame intruzive pe site-uri web, obțineți o experiență de navigare curată în schimbul împrumutării computerului dvs. criptominerilor. Simplu, direct – sună legal, nu?

Asta credeau mulți alți oameni la început. O serie de entuziaști ai criptografiei și proprietari de site-uri web au folosit minerit în browser adăugând scripturi de mining pe site-urile lor web. Cu toate acestea, mineritul bazat pe browser a fost în curând abuzat de hackeri și infractorii cibernetici. A devenit deosebit de notoriu după lansarea Coinhive în 2017.

Coinhive și creșterea criptojacking-ului

Coinhive a fost un furnizor de scripturi de cripto mining. În 2017, a lansat un JavaScript simplu care a extras Monero (XMR), o criptomonedă asemănătoare Bitcoin, prin utilizarea criptominetului în browser.

În general, JavaScript este executat automat atunci când o pagină web este încărcată. Este independent de platformă și rulează pe orice gazdă – PC-uri, telefoane mobile, tablete – atâta timp cât browserul web care rulează pe gazdă are JavaScript activat.

Drept urmare, orice site web ar putea încorpora JavaScript-ul Coinhive pe site-ul său și poate face ca computerul vizitatorului site-ului să fie mine pentru ei. Coinhive a luat drept taxă 30% din Monero extras, în timp ce proprietarul paginii web a luat restul.

Metoda ușoară, scalabilă și cu efort redus de a lansa cripto mining la o populație mare de utilizatori fără investiții suplimentare a făcut-o perturbatoare. Un număr mare de entuziaști ai criptografiei au adoptat cu ușurință codul său.

Cu toate acestea, în timp ce modelul de afaceri al Coinhive a fost promovat ca legal, destul de curând, codul său a fost abuzat. Unii proprietari de site-uri web au deturnat puterea de procesare a utilizatorilor fără permisiunea lor de a extrage XMR folosind scriptul Coinhive.

Pe lângă proprietarii de site-uri web, actorii rău intenționați au spart și au încorporat codul cripto mining pe site-uri web cu trafic ridicat. De asemenea, au instalat scriptul pe extensii de browser, cum ar fi Archive Poster și pluginuri pentru site-uri web, cum ar fi Browsealoud.

Prin aceste metode, codul Coinhive și-a găsit drum ilegal către site-uri web populare ale unor companii precum Showtime, The Los Angeles Times, Blackberry și Politifact. Ei au rulat cripto mining în browser fără permisiune și uneori fără știrea proprietarului site-ului, deturnând efectiv site-ul și resursele computerului utilizatorului. Chiar și site-urile web ale guvernelor din SUA, Marea Britanie și India s-au dovedit a fi afectate de aceste atacuri de criptojacking.

Trebuie remarcat faptul că extragerea de criptomonede cu puterea de calcul a altora nu este considerată ilegală atunci când este afișată o notificare clară a activităților și există posibilitatea de a renunța la utilizatori. Cu toate acestea, cea mai mare parte a criptominării în browser nu are acestea și, prin urmare, este considerată ilegală.

Creșterea numărului de cazuri de cripto mining ilicit din 2017 a atras atenția asupra criptojacking-ului. Criminalii cibernetici au început să folosească nu numai cripto miningul ilegal bazat pe browser, dar au folosit și programe malware și alte metode pentru cripto mining ilegal.

Exemple recente de atacuri de criptojacking:

- Kiss-a-dog a fost o campanie de criptojacking care vizează infrastructurile vulnerabile Docker și Kubernetes pentru a extrage Monero folosind XMRig.

- Mexals , care se numesc Diicot, a lansat o campanie de criptojacking printr-un atac de forță brută secure shell (SSH) și a extras monede Monero în valoare de peste 10.000 de dolari.

- ProxyShellMiner este un program malware de exploatare criptografică care exploatează vulnerabilitățile nepatchate din serverele Microsoft Exchange.

- 8220 Gang , un actor de amenințări pentru securitatea cibernetică, scanează internetul pentru utilizatori vulnerabili din cloud și îi absoarbe în rețeaua botnet cloud, apoi distribuie programe malware de extragere a criptomonedei.

- Headcrab , un program malware de criptojacking, a infectat peste 1.000 de servere Redis pentru a construi o rețea botnet care minează Monero

De ce unii criptomineri cryptojack?

Gandeste-te la asta. În 2009, un PC cu un procesor Intel Core i7 putea extrage în jur de 50 de bitcoini zilnic. Dar astăzi, avem nevoie de platforme miniere specializate, cum ar fi sistemele ASIC, pentru a extrage cripto-uri precum Bitcoin.

Mai mult, multe criptomonede au, de asemenea, limite privind numărul de monede care pot fi extrase și recompensa pe care o primesc minerii. Adăugați la acest amestec prețurile în creștere ale energiei. Un singur bitcoin necesită 811,90 kilowați-oră, echivalent cu cantitatea medie de energie consumată de o gospodărie americană în 28 de zile. Toate acestea fac ca mineritul criptografic să fie o afacere costisitoare. Astăzi, extragerea Bitcoin acasă nici măcar nu este o opțiune.

27.223 USD

a fost costul mediu de minerit Bitcoin din mai 2023.

Sursa: MacroMicro

Într-o astfel de situație, obținerea unui profit din cripto mining cu resurse legitime ar putea fi dificilă. Drept urmare, hackerii încearcă să descarce costurile altora prin deturnarea sistemului unei victime.

De ce ar trebui să-ți pese de cryptojacking?

Precautia este ca o inarmare. Este mai bine să cunoști pericolele criptojacking-ului și să fii pregătit decât să fumezi când te confrunți cu un atac real.

Spre deosebire de multe alte amenințări de securitate cibernetică care își anunță prezența, cryptojacking-ul reușește în tăcere completă.

„Cryptojacking deteriorează semnificativ performanța dispozitivului, îi scurtează durata de viață și crește consumul de energie. Și mai rău, malware-ul care o permite ar putea acționa ca o poartă către atacuri cibernetice și mai sofisticate.”

Amal Joby

Analist de cercetare în domeniul securității cibernetice, G2

Ceea ce este mai îngrijorător este că atacatorii de astăzi vizează dispozitive cu mai multă putere de procesare, mai degrabă decât dispozitivele personale. Câteva exemple sunt infrastructurile cloud pentru întreprinderi, serverele, un număr mare de dispozitive IoT protejate necorespunzător sau containerele Docker și Kubernetes. Cu aceasta, atacatorii urmăresc să obțină mai mult profit în mai puțin timp.

Pentru întreprinderi, acest lucru are implicații ample. Pentru fiecare dolar câștigat din criptojacking, victima este facturată cu 53 USD. Riscul nu se oprește cu facturile umflate. Odată ajunși în infrastructura întreprinderii, atacatorii își pot folosi accesul în orice moment pentru a efectua alte atacuri cibernetice periculoase, cum ar fi atacuri ransomware și lanțul de aprovizionare.

Cum să detectați atacurile de criptojacking

Atacurile de criptojacking sunt adesea ascunse, dar nu neidentificabile. Încercați unele dintre aceste metode pentru a detecta atacurile de criptojacking.

Cum să detectați atacurile de criptojacking în dispozitive

Dacă observați următoarele semne pe computer sau pe dispozitivul dvs. mobil, este posibil ca dispozitivul să fi fost criptojack.

Deteriorarea performanței

Criptojacking-ul face ca dispozitivul să încetinească semnificativ sau să se blocheze foarte des. Dacă începeți să observați o performanță neobișnuit de slabă a dispozitivului, scanați-vă sistemul utilizând un software antivirus pentru a vedea dacă găsiți vreun malware de criptojacking.

Supraîncălzire

Un alt semn revelator al criptojacking-ului este supraîncălzirea. Deoarece cryptojacking-ul consumă prea multă putere de procesare, supraîncălzește cu ușurință un sistem și consumă bateria. Este posibil să observați că ventilatoarele din sistemul dumneavoastră funcționează mai repede decât de obicei pentru a răci dispozitivul. Sau bateria telefonului dvs. mobil ar putea prezenta performanțe slabe și se poate descărca rapid din cauza supraîncălzirii.

Utilizarea procesorului

Un alt simptom vizibil este utilizarea ridicată a procesorului. Calculatoarele păstrează înregistrări ale tuturor aplicațiilor care rulează în sistem. Dacă observați o creștere a utilizării procesorului în timp ce efectuați o sarcină mică sau navigați pe un site web inofensiv, poate fi din cauza criptojacking-ului.

Un test rapid de criptojacking pentru dispozitivul tău!

Pentru a verifica utilizarea procesorului:

- În Windows, deschideți Manager de activități > Performanță > CPU.

- Pe un Mac, accesați Aplicații > Monitor activitate.

De asemenea, ar trebui să verificați dacă există o aplicație care a crescut traficul de internet mai mult decât în mod normal, ceea ce ar putea indica mineritul în browser. Pentru a verifica asta:

- În Windows, accesați Setări > Rețea și Internet > Utilizare date > Vizualizare utilizare per aplicație.

- Pentru utilizatorii Apple, accesați Monitorul de activitate > Rețea > Octeți trimiși.

Rețineți că infractorii au venit cu tehnici sofisticate de evaziune pentru a ascunde vârfurile de utilizare a procesorului sau a traficului de internet.

Cum să detectați atacurile de criptojacking într-un mediu cloud

Detectarea criptojacking-ului ar putea fi dificilă dacă companiile au o vizibilitate mai mică asupra utilizării cloud-ului. Cu toate acestea, companiile pot încerca să rezolve acest lucru.

Audit controalele de acces la cloud

Majoritatea atacurilor cibernetice asupra cloudului provin din cloud-ul configurat greșit, așa că auditați-vă controalele de acces. Orice intrare nesigură sau configurată greșit în mediul dvs. cloud poate fi investigată în continuare pentru a vedea dacă a existat vreo activitate rău intenționată, cum ar fi mineritul criptografic ilicit.

Analizați jurnalele rețelei cloud

Jurnalele de rețea țin evidența traficului către și dinspre cloud și vă arată starea actuală a rețelei și cine se conectează de unde. Analizați aceste înregistrări. Veți recunoaște orice comportament neregulat al rețelei sau o creștere bruscă a traficului. Acesta ar putea fi un semn al unui cripto miner ilicit care rulează în mediul dvs. cloud.

Monitorizați cheltuielile în cloud

Facturile de cloud umflate sunt semne fie ale utilizării în mod legitim a resurselor cloud din partea dumneavoastră, fie că cineva vă fură resursele cloud pentru profitul său. Dacă nu aveți o gestionare greșită a cloud-ului de partea dvs., investigați orice creștere a facturilor cloud pentru a vedea dacă are legătură cu criptojacking.

Pentru a fi clar, toate aceste metode vă spun dacă cloud-ul dvs. a fost compromis în vreun fel. Ar trebui făcută o analiză suplimentară a oricărei activități rău intenționate pentru a afla dacă compromisul se datorează criptominerilor ilegali sau oricărui alt atac cibernetic.

Sfaturi pentru a vă proteja dispozitivul împotriva atacurilor de criptojacking

Prevenirea este mai bună decât vindecarea, așa că folosiți aceste sfaturi practice pentru a vă proteja sistemele împotriva atacurilor de criptojacking.

- Utilizați un program antivirus puternic pentru a detecta orice activitate rău intenționată sau malware.

- Folosiți extensii anti-crypto mining, cum ar fi Miner Block și Anti-Miner, pentru a preveni crypto mining-ul bazat pe browser.

- Instalați dispozitive de blocare a reclamelor pentru a bloca anunțurile pop-up nedorite și anunțurile banner pe site-uri web. Programele malware de minare criptografică sunt adesea încorporate în reclame.

- Actualizați-vă sistemul și instalați cel mai recent software pentru a corecta vulnerabilitățile.

- De asemenea, puteți dezactiva JavaScript în browser pentru a evita încărcarea oricărui script rău intenționat. Cu toate acestea, acest lucru vine în detrimentul experienței utilizatorului.

Pași pentru a dezactiva JavaScript în browserul Chrome:

- Accesați Setări > Confidențialitate și securitate > Setări site > JavaScript

- Selectați opțiunea Nu permite site-urilor să folosească JavaScript pentru a dezactiva JavaScript.

Pentru întreprinderi, prevenirea atacurilor de criptojacking depășește acoperirea acestor pași de bază. Adoptă următoarele practici de securitate pentru a-ți proteja activele IT împotriva oricărei criptomineri ilegale.

- Instalați actualizări de firmware și corecții: actualizați software-ul sistemului de îndată ce furnizorul de software le lansează.

- Aveți o politică robustă de gestionare a identității și accesului (IAM): un IAM eficient vă protejează împotriva oricărui acces neautorizat la sistemul dvs., on-premise sau în cloud. Implementați software-ul IAM pentru a permite accesul numai utilizatorilor autorizați și pentru a gestiona nivelul de autorizare a acestora.

- Asigurați-vă punctele finale: dispozitivele utilizatorilor finali, cum ar fi laptopurile, stațiile de lucru, serverele și telefoanele mobile servesc drept puncte de acces la rețeaua dvs. corporativă. Protejați-i folosind un software robust de securitate pentru terminale pentru a împiedica software-ul rău intenționat să infecteze dispozitivele. Puteți folosi chiar și soluții de securitate a datelor mobile care asigură accesul la rețeaua întreprinderii dvs. prin intermediul dispozitivelor mobile.

- Monitorizați-vă rețeaua: analizați cu atenție toate jurnalele de rețea în timp real și căutați orice activitate rău intenționată. Bazați-vă pe instrumente precum WAF și software de gestionare a informațiilor de securitate și a evenimentelor (SIEM) pentru a obține vizibilitate directă în rețea și punctul final pentru a detecta orice comportament anormal sau utilizare neautorizată. Utilizați instrumentele RASP pentru a detecta și a preveni atacurile în timp real în mediul dumneavoastră de rulare a aplicației.

- Implementați soluții de securitate în cloud: puteți utiliza soluții suplimentare de securitate în cloud, cum ar fi software-ul broker de securitate al accesului în cloud (CASB) pentru controlul accesului în cloud și software-ul de gestionare a posturii securității în cloud (CSPM) pentru a căuta orice configurație greșită a cloud-ului.

- Antrenați-vă angajații: Adoptați programe de formare în domeniul securității cibernetice pentru angajații dvs. și mențineți-i la curent cu atacurile de inginerie socială, cum ar fi phishingul.

- Adoptă modelul de încredere zero: nu ai încredere în nimeni. Verificați totul. Având o abordare fără încredere a securității dvs. înseamnă că verificați în mod explicit pe oricine sau orice dorește să acceseze activele dvs. IT. Acest lucru vă ajută să vă protejați sistemul împotriva oricărei amenințări cibernetice.

Blocați blocul ilegal

Atacurile de criptojacking devin din ce în ce mai răspândite și dificil de detectat, chiar dacă prețurile criptografice fluctuează. Hackerii devin din ce în ce mai sofisticați cu tehnicile lor de infecție și evaziune, dar prevenirea este cheia. Implementați practicile de securitate împărtășite aici și rămâneți cu un pas înaintea hoților cripto.

Doriți să vă îmbunătățiți securitatea sistemului? Explorați software-ul de informații despre amenințări pentru a vă menține echipa de securitate actualizată cu privire la malware emergente, vulnerabilități zero-day și exploit-uri.