Protocolo de automação de conteúdo de segurança (SCAP) explicado em 5 minutos ou menos

Publicados: 2023-01-04SCAP é um conjunto de especificações que padronizam o formato e a nomenclatura pelos quais os produtos de software de segurança comunicam falhas de software e informações de configuração de segurança.

Como a automação da segurança de rede ajuda na mediação de ameaças?

No que só pode ser visto como pura sorte e um quase acidente, Avinash Jain, que atualmente trabalha como engenheiro de segurança na Microsoft, salvou milhares de organizações e agências governamentais de um erro de segurança catastrófico.

Em 2019, Jain descobriu que a segurança do JIRA havia sido configurada incorretamente. O JIRA é um software de gerenciamento de projetos da Atlassian usado por mais de 100.000 agências governamentais e organizações em todo o mundo.

A configuração incorreta permitiu que Jain acessasse informações confidenciais sobre funcionários e projetos de organizações que usam o JIRA. Felizmente, Jain levantou o problema e foi corrigido. Se agentes mal-intencionados tivessem descoberto essa configuração incorreta, os danos incorridos pelo JIRA e pelas organizações que o utilizam teriam sido insondáveis.

Curiosamente, a configuração incorreta de segurança é muito comum, e o Identity Theft Resource Center relatou que as configurações incorretas estão por trás de um terço das violações de dados relatadas em 2021. Erros caros em configurações, conformidade regulamentar e eficiência sempre ocorrerão quando a segurança da rede for tratada manualmente . Para evitar esses problemas, automatizar a segurança da rede é o caminho a percorrer.

Automatizar a segurança da rede envolve o uso de tecnologia para detectar, investigar e mediar ameaças à segurança da rede. Normalmente, o software e outras ferramentas são implantados para executar tarefas administrativas de segurança, como configurações, monitoramento de redes em busca de atividades maliciosas e tratamento de ameaças que possam ocorrer. Isso geralmente é feito com pouca ou nenhuma intervenção humana.

Automatizar a segurança da rede permite que as organizações dimensionem e lide com muitas ameaças, evitando sobrecarregar as equipes de segurança.

Além disso, ajuda as organizações a cumprir as leis e políticas de segurança de rede em constante mudança e a evitar erros de configuração incorreta que ocorrem quando o trabalho humano é usado para lidar com configurações de segurança de redes.

A automação também facilita a detecção e mitigação de ameaças mais rápidas e em tempo real, melhorando assim a eficiência da segurança de uma rede. Isso também leva a uma maior precisão e consistência no tratamento de ameaças, minimizando danos e economizando tempo e custos para uma organização.

Geralmente, a automação de segurança de rede ajuda as organizações a melhorar sua segurança geral, evitando violações de dados dispendiosas e ataques cibernéticos. Agora, vamos entender o Security Content Automation Protocol (SCAP).

Introdução

O Security Content Automation Protocol (SCAP) fornece padrões e protocolos projetados para organizar, expressar e medir informações relacionadas à segurança, problemas de configuração de segurança e falhas de software pós-compilação de maneiras padronizadas. O SCAP é essencialmente uma lista de verificação que as organizações seguem para melhorar sua segurança.

Para as organizações, o SCAP as ajuda a automatizar o processo de verificação de vulnerabilidades conhecidas, automatizando a verificação das configurações de segurança e gerando relatórios que vinculam as configurações de baixo nível aos requisitos de alto nível. Como resultado, ajuda a melhorar a segurança de uma organização, reduzindo efetivamente ataques cibernéticos e violações de dados.

Benefícios do SCAP

As organizações podem se beneficiar muito com a implementação do SCAP. Alguns desses benefícios incluem:

- Melhor Conformidade com as Leis e Políticas: Os regulamentos estão em constante atualização. Para avaliar a conformidade das organizações por meio de verificações de conformidade padronizadas, o SCAP é usado. Portanto, o uso do SCAP permite que as organizações cumpram as políticas e leis existentes.

- Segurança aprimorada de sistemas: SCAP ajuda as organizações a identificar e lidar com vulnerabilidades que possam existir nos sistemas corporativos. Isso resulta em maior segurança de seus sistemas e melhor proteção contra ataques cibernéticos.

- Minimiza o erro humano : ao fornecer uma lista de verificação a ser seguida na automação da segurança da rede, o SCAP ajuda a minimizar os erros humanos ao avaliar e gerenciar a segurança de uma rede.

- Ajuda as organizações a reduzir custos: ao automatizar o processo de avaliação e gerenciamento de segurança, o SCAP ajuda as organizações a minimizar os custos decorrentes do uso de mão de obra humana e os custos de violações de segurança.

- Eficiência aprimorada: ao reduzir a dependência de trabalho humano, automatizar processos como avaliação de vulnerabilidade e simplificar processos de segurança, o SCAP ajuda as organizações a aumentar sua eficiência. Também libera o pessoal de segurança, permitindo que eles se concentrem em outras tarefas urgentes.

Os sistemas corporativos devem cumprir constantemente os regulamentos e ser seguros para minimizar ataques e violações de dados. A implementação do SCAP é, portanto, uma boa maneira de garantir que eles cumpram os regulamentos e tenham sistemas muito seguros que possam prevenir, detectar e mitigar ameaças com eficiência.

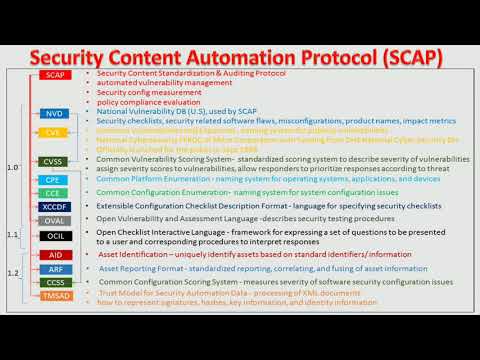

Componentes SCAP

Um elemento-chave no SCAP é um protocolo que padroniza como o software comunica informações sobre falhas de software e configuração de segurança. Essas especificações também são chamadas de componentes SCAP. Os componentes do SCAP incluem:

- Common Configuration Enumeration (CCE): Este é um dicionário e nomenclatura de problemas de configuração do sistema.

- Common Platform Enumeration (CPE): Este é um dicionário e nomenclatura de nomes e versões de produtos.

- Open Vulnerability and Assessment Language (OVAL) : Esta é uma linguagem usada para especificar procedimentos de teste de baixo nível usados por listas de verificação.

- Open Checklist Interactive Language (OCIL): Essa estrutura orienta como expressar um conjunto de perguntas a serem apresentadas a um usuário e como interpretar suas respostas às perguntas.

- Modelo de confiança para dados de automação de segurança (TMSAD) : Descreve um modelo de confiança comum a ser aplicado às especificações usadas em um domínio de automação de segurança.

- Formato de descrição da lista de verificação de configuração extensível (XCCDF): é uma linguagem usada para especificar listas de verificação e relatar os resultados das listas de verificação.

- Marcas de identificação de software (SWID): fornecem uma maneira transparente para as organizações rastrearem o software instalado em seus dispositivos.

Os componentes SCAP listados são o que o SCAP usa para padronizar a comunicação de falhas e configurações de software.

Por que o SCAP é importante para sua organização?

Qualquer organização pode colher enormes benefícios usando o SCAP. Primeiro, o SCAP fornece uma estrutura padronizada que uma organização pode usar para avaliar e gerenciar sua segurança, garantindo que seus sistemas sejam suficientemente protegidos.

Como o SCAP é usado para avaliar a conformidade das organizações com os regulamentos de segurança, o SCAP permite que as organizações cumpram os regulamentos e políticas existentes, evitando penalidades. Para completar, o SCAP ajuda as organizações a economizar custos e mão de obra e melhorar sua segurança.

Para qualquer organização interessada em segurança e conformidade com os regulamentos, o SCAP é obrigatório.

Considere os seguintes recursos para saber mais sobre o SCAP e como ele pode ajudar sua organização.

Recursos de aprendizagem

Protocolo de automação de conteúdo de segurança: guia passo a passo

Este livro sobre protocolo de automação de conteúdo de segurança, disponível em versão de bolso, oferece uma autoavaliação detalhada que organizações e profissionais de segurança podem usar para melhorar sua compreensão dos requisitos e elementos do SCAP.

O livro fornece uma ferramenta que facilita uma autoavaliação rápida para determinar o nível de correspondência entre as práticas e procedimentos de gerenciamento existentes de uma organização e o que o SCAP exige.

| Visualização | produtos | Avaliação | Preço | |

|---|---|---|---|---|

| Protocolo de automação de conteúdo de segurança O melhor guia passo a passo | $ 81,40 | Compre na Amazon |

O livro é otimizado para aqueles que não estão familiarizados com o SCAP, permitindo que aqueles com conhecimento limitado sobre ele e como ele é implementado avaliem suas organizações usando o livro. Isso, por sua vez, tem o benefício de ajudar uma organização a melhorar seu desempenho geral e identificar lacunas que precisam ser abordadas.

Se você não tem conhecimento aprofundado do SCAP e ainda deseja verificar se sua organização está em conformidade, este é um ótimo livro para ajudá-lo a fazer isso. No entanto, mesmo aqueles familiarizados com o SCAP podem se beneficiar do livro.

Protocolo de automação de conteúdo de segurança: um guia completo

O livro Security Content Automation Protocol visa capacitar os tomadores de decisão em uma organização para realizar uma autoavaliação completa de sua organização. Essa autoavaliação visa obter uma imagem clara das áreas no scorecard SCAP que precisam de atenção e melhoria em uma organização.

O livro tem 944 questões atualizadas baseadas em casos divididas em sete áreas de design de processo. São essas questões que norteiam a autoavaliação sobre o SCAP.

| Visualização | produtos | Avaliação | Preço | |

|---|---|---|---|---|

| Protocolo de Automação de Conteúdo de Segurança Um Guia Completo - Edição 2020 | $ 82,01 | Compre na Amazon |

Ao fazer uma autoavaliação usando as perguntas fornecidas, as organizações podem realizar diagnósticos em projetos SCAP, negócios e organizações usando padrões e práticas de diagnóstico aceitos. Além disso, eles serão capazes de implementar as melhores práticas que os ajudam a atingir suas metas e integrar novos e modernos avanços no SCAP.

A compra do livro vem com um painel Excel de autoavaliação e um exemplo pré-preenchido do painel Excel. Os leitores também têm acesso vitalício às atualizações de autoavaliação. O livro está disponível nas versões kindle e paperback.

Protocolo de Automação de Conteúdo de Segurança (SCAP) V 1.3 Programa de Validação

Este é um balcão único para todas as organizações interessadas no SCAP. Este livro Security Content Automation Protocol: Validation Program foi escrito pelo National Institute of Standards and Technology (NIST), a organização que criou o SCAP.

| Visualização | produtos | Avaliação | Preço | |

|---|---|---|---|---|

| Protocolo de Automação de Conteúdo de Segurança (SCAP) V 1.3 Programa de Validação: NiSTIR 7511 R5 | $ 11,95 | Compre na Amazon |

Este livro é a versão mais recente do SCAP lançada pelo NIST, impressa em versão de bolso e disponível como kindle. Como a maioria das cópias do SCAP disponíveis na Internet são ilegíveis ou faltam algumas páginas, este livro trata de tudo isso fornecendo uma cópia de alta qualidade que inclui comentários originais do SCAP, que são materiais protegidos por direitos autorais.

Como um relatório SCAP, o livro define requisitos e procedimentos de teste que precisam ser atendidos para produtos ou módulos para obter uma ou mais validações SCAP. Para qualquer organização implementando SCAP, este é um livro obrigatório.

Palavras Finais

O SCAP é uma ferramenta chave que as organizações podem usar para melhorar sua segurança geral e garantir que as medidas em vigor estejam de acordo com o padrão. Além disso, as organizações devem cumprir os regulamentos existentes que visam proteger os usuários de invasores cibernéticos mal-intencionados e proteger os dados confidenciais que as organizações mantêm.

Portanto, recomenda fortemente que as organizações implementem o SCAP para estar em conformidade com os regulamentos e também para garantir que seus sistemas estejam protegidos com segurança.

Se você não sabe como fazer isso ou deseja aprender mais sobre o SCAP e como ele pode ajudar sua organização, sinta-se à vontade para consultar os recursos sugeridos no artigo.

Em seguida, você pode verificar a lista de verificação de segurança cibernética para pequenas e médias empresas.