5 szybkich sposobów, aby dowiedzieć się, czy Twój telefon został zhakowany lub podsłuchiwany?

Opublikowany: 2023-01-17Smartfony w naszych rękach zwykle ułatwiają nam życie, łącząc nas ze światem, jednak wiąże się to z pewnymi wadami. Ponieważ telefony mogą być łatwym celem dla hakerów, którzy chcą ukraść Twoje dane osobowe lub śledzić Twoje działania.

Według raportu Pew Research Center ponad 5 miliardów ludzi posiada obecnie urządzenia mobilne, a ponad połowa tych połączeń to smartfony. Ale w dzisiejszych czasach naprawdę ważne jest, aby zwracać uwagę na bezpieczeństwo swojego urządzenia mobilnego, ponieważ hakerzy mogą łatwo ukraść wszystkie dane w mgnieniu oka.

Więc możesz chcieć wiedzieć, jak dowiedzieć się, kto zhakował Twój telefon. Ponadto Apple ogólnie oferuje lepsze zabezpieczenia użytkownikom iOS, jednak nie oznacza to, że nie można ich zhakować. Aby chronić swoją prywatność, należy zawsze sprawdzać zachowanie telefonu.

W tym artykule udostępniliśmy 5 prostych i szybkich sposobów sprawdzenia, czy Twój telefon został zhakowany, ponieważ większość ludzi nie wie, jak zabezpieczyć swoje dane online. Omówiliśmy również, jak dowiedzieć się, kto zhakował Twój telefon.

Więc zacznijmy.

Spis treści

Kto może zhakować twój telefon

Znaleźliśmy jedno powszechne nieporozumienie wśród ludzi, że zhakowanie telefonu wymaga tajemniczych supermocy obliczeniowych. Jednak to zdecydowanie nie jest prawda.

Ponieważ w dzisiejszych czasach każdy, kto ma wystarczającą wiedzę, mógłby potencjalnie zhakować twoje urządzenie, gdyby chciał, to już nie jest nauka o rakietach.

W rzeczywistości tysiące ludzi regularnie pracuje na czarnym rynku na całym świecie i nieustannie próbują znaleźć sposób na zhakowanie smartfonów osób takich jak Ty w celu uzyskania poufnych informacji.

5 prostych sposobów, jak dowiedzieć się, czy Twój telefon został zhakowany

Hakerzy zwykle przesyłają złośliwe oprogramowanie lub plik, aby włamać się do czyjegoś telefonu. A to oprogramowanie zwykle działa w tle twojego telefonu, monitoruje każdą aktywność i kopiuje każdą informację. Dlatego musisz wiedzieć, jak dowiedzieć się, czy Twój telefon został zhakowany.

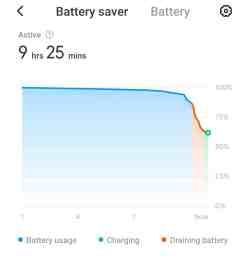

1. Bateria wyczerpuje się dużo szybciej

Jeśli haker zainstalował na Twoim urządzeniu złośliwe oprogramowanie, będzie ono wymagać większej mocy obliczeniowej, ponieważ już działa na nim system operacyjny telefonu i wszystkie aplikacje, z których korzystasz.

Ostatecznie spowoduje to, że bateria rozładuje się znacznie szybciej niż zwykle. Może to być dobrym wskaźnikiem, że Twoje urządzenie zostało zhakowane, zwłaszcza jeśli jest ono stosunkowo nowe.

Żywotność baterii Twojego telefonu zdecydowanie zmniejszyłaby się z czasem, jednak jeśli bateria wyczerpuje się w zastraszającym tempie, musisz o tym pomyśleć.

2. Nieznana aplikacja na Twoim urządzeniu

Haker może zainstalować aplikacje szpiegowskie na Twoim urządzeniu, aby monitorować każdą Twoją aktywność, a te aplikacje mogą działać w tle i nie wyświetlać widocznej ikony na ekranie, jak pokazują tradycyjne aplikacje.

Jeśli więc zauważysz jakieś nieznane aplikacje pobrane na twoje urządzenie, może to być robota hakera.

Możesz też zidentyfikować podejrzane aplikacje w telefonie, patrząc na godziny aktywności, wykorzystanie danych, stan baterii i pamięć.

Ale smartfony mają na ogół kilka ukrytych aplikacji systemowych, o których nic nie wiemy. Utrudnia to rozróżnienie między aplikacjami potrzebnymi do działania telefonu, a aplikacjami szpiegowskimi.

3. Podejrzane wyskakujące okienka w telefonie komórkowym

Jeśli obserwujesz nieodpowiednie wyskakujące reklamy na swoim urządzeniu mobilnym, może to oznaczać, że Twój telefon został zhakowany.

Ponieważ złośliwe oprogramowanie może również stać za podejrzanymi wyskakującymi okienkami lub zmianami na ekranie głównym lub w aplikacjach.

A wszelkie znaczące zmiany w urządzeniu, których nie wprowadziłeś osobiście, są dużą wskazówką, że Twój smartfon został zhakowany. Ponadto zwiększona liczba spamerskich wyskakujących okienek może wskazywać, że Twój telefon został zhakowany.

4. Nieznane połączenia i wiadomości

Jeśli z Twojego urządzenia inicjowane są nieznane połączenia i wiadomości, może to również oznaczać, że Twoje urządzenie mogło zostać zhakowane.

Ponadto, jeśli przestaniesz odbierać połączenia lub wiadomości, możliwe jest również, że haker sklonował Twoją kartę SIM od usługodawcy.

A jeśli znalazłeś jakieś nierozpoznane działania w mediach społecznościowych lub kontach e-mail połączonych z Twoim urządzeniem, może to również oznaczać, że haker uzyskał dostęp do Twojego urządzenia, a nawet może doprowadzić do kradzieży tożsamości.

5. Twój telefon wykazuje słabą wydajność

Jeśli Twój telefon wykazuje słabą wydajność, na przykład awarie aplikacji, zawieszanie się ekranu lub nieoczekiwane ponowne uruchomienie, może to również oznaczać zhakowanie urządzenia. Ponieważ ogólna wydajność dowolnego urządzenia może ulec pogorszeniu, jeśli zostanie zhakowane.

Wtedy może się okazać, że telefon zbyt długo wykonuje drobne czynności, takie jak ładowanie stron, sprawdzanie poczty głosowej, wykonywanie połączeń lub otwieranie plików. Jeśli widzisz coś takiego, możesz spróbować wyłączyć urządzenie.

Śledź te rzeczy, aby dowiedzieć się, kto zhakował Twój telefon

Jeśli podejrzewasz, że ktoś próbował włamać się lub już zhakował Twój telefon komórkowy, możesz zrobić kilka rzeczy. Oto kilka metod wyjaśniających, jak dowiedzieć się, kto włamał się na Twój telefon.

1. Jak dowiedzieć się, kto zainstalował oprogramowanie szpiegujące na twoim urządzeniu

Oprogramowanie szpiegujące to w rzeczywistości złośliwe oprogramowanie, które może śledzić wszystko, co robisz na swoim urządzeniu, a najczęstszą metodą instalowania oprogramowania szpiegującego jest zainstalowanie ukrytej aplikacji szpiegowskiej na smartfonie.

I może się tak zdarzyć, jeśli ktoś ma fizyczny dostęp do Twojego urządzenia, nawet jeśli jest to tylko przez krótki czas. Czasami może się to również zdarzyć, jeśli klikniesz podejrzany link i pobierzesz złośliwe oprogramowanie.

Ponadto większość aplikacji szpiegowskich ma na celu ochronę tożsamości hakera, który je zainstalował, co utrudnia ustalenie, kto zainstalował oprogramowanie szpiegowskie na Twoim urządzeniu.

Dlatego możesz użyć godnego zaufania oprogramowania chroniącego przed złośliwym oprogramowaniem lub oprogramowaniem szpiegującym, aby zidentyfikować nazwę oprogramowania szpiegującego zainstalowanego w telefonie, co umożliwiłoby również wyśledzenie producenta tego oprogramowania szpiegującego.

2. Dowiedz się, kto włamał się na Twoje konto iCloud

iCloud może być doskonałym rozwiązaniem do tworzenia kopii zapasowych urządzenia Apple oraz przechowywania zdjęć, kontaktów i innych danych w chmurze.

Apple twierdzi, że jego bezpieczeństwo jest świetne, jednak hakerzy wciąż mogą włamać się na twoje konto.

A jeśli chcesz dowiedzieć się, kto włamał się na twoje konto iCloud, najpierw musisz skontaktować się z Apple i poprosić o podanie wszystkich szczegółów dostępu do konta. Zwykle obejmuje to adresy IP, których można użyć do zidentyfikowania hakera.

Co powinieneś zrobić, jeśli uważasz, że Twój telefon został zhakowany

Możesz chcieć wiedzieć, co możesz zrobić, jeśli Twój telefon zostanie zhakowany. A ponieważ już nauczyłeś się, jak dowiedzieć się, kto zhakował Twój telefon, teraz musisz wiedzieć, co zrobić, jeśli Twój telefon został zhakowany.

1. Zmień hasło do kont

Pierwszym ważnym krokiem, który powinieneś wykonać, jest jak najszybsza zmiana haseł po usunięciu zagrożenia. Ponieważ zapobiegnie to nieautoryzowanemu dostępowi do twoich prywatnych kont.

Powinieneś także upewnić się, że używasz silnego hasła z kombinacją wielkich i małych liter, cyfr i symboli.

Możesz także zmienić hasło do kont podłączonych do Twojego urządzenia, aby uniemożliwić hakerowi gromadzenie Twoich danych osobowych. Jeśli możesz zmieniać te kody PIN lub hasła co kilka miesięcy, będzie to również trzymać hakerów z dala od Twojego konta.

2. Resetowanie telefonu

Powinieneś wiedzieć, że zresetowanie telefonu jest jednym z najłatwiejszych sposobów na pozbycie się złośliwego oprogramowania. Możesz także sprawdzić wykaz aplikacji i usunąć wszystkie podejrzane aplikacje, których nie mogłeś rozpoznać.

A po usunięciu złośliwej aplikacji z urządzenia, jeśli nadal nie jesteś całkowicie przekonany, że możesz ponownie bezpiecznie korzystać z urządzenia, najlepszym rozwiązaniem jest zresetowanie telefonu.

Ponieważ zresetowanie urządzenia usunie z niego wszystko, na przykład zdjęcia, pliki, notatki i aplikacje. Z tego powodu przed wykonaniem tej czynności należy wykonać kopię zapasową wszystkich danych.

3. Uruchom aplikacje chroniące przed złośliwym oprogramowaniem

Oprogramowanie chroniące przed złośliwym oprogramowaniem lub wirusami jest naprawdę ważne, aby zapewnić bezpieczeństwo danych i plików.

Ta aplikacja będzie ogólnie monitorować wszystkie działania na Twoim urządzeniu i powiadamiać Cię, jeśli znajdzie coś podejrzanego lub złośliwy plik.

Może także usuwać i blokować niechciane połączenia oraz zapewniać bezpieczeństwo korzystania z urządzenia. Możesz więc korzystać z godnych zaufania aplikacji chroniących przed złośliwym oprogramowaniem, które pomogą Ci wykryć złośliwe oprogramowanie i pozbyć się go z urządzenia.

Podsumuj, jak dowiedzieć się, kto zhakował Twój telefon

Możesz łatwo chronić swój telefon przed hakerami, uważając na różne aplikacje i działania na swoim urządzeniu.

A jeśli zauważysz jakiekolwiek oznaki sugerujące, że Twój telefon został zhakowany, możesz wykonać powyższe zadania, aby zapobiec wszelkim zagrożeniom i je usunąć.

Ponadto musisz unikać łączenia się z nieznanymi publicznymi sieciami Wi-Fi lub klikania nieodpowiednich wyskakujących okienek i podejrzanych reklam, aby chronić swoje urządzenie przed włamaniem. Ponadto nadszedł czas, aby aktualizować funkcje bezpieczeństwa, gdy nadążasz za technologią.

Mamy nadzieję, że nasz pomocny przewodnik odpowiedział na wszystkie pytania dotyczące tego, jak dowiedzieć się, kto włamał się na Twój telefon. A ponieważ wiesz, jak korzystać z różnych platform internetowych, powinieneś także wiedzieć, jak zapewnić sobie bezpieczeństwo.

Jeśli nadal masz jakieś pytania dotyczące tego tematu, daj nam znać w komentarzach poniżej.

Często zadawane pytania: Jak dowiedzieć się, kto włamał się na Twój telefon

Wiele osób tak naprawdę nie wie, jak zachować bezpieczeństwo w Internecie, więc w ich umysłach jest wiele pytań bez odpowiedzi. Tutaj wybraliśmy niektóre z nich i próbowaliśmy krótko na nie odpowiedzieć w sekcji FAQ.