Technologia rozproszonej księgi rachunkowej: jej obietnice i potencjał

Opublikowany: 2023-08-21Prawdopodobnie wiesz, że blockchain to technologia stojąca za Bitcoinem, Ethereum i innymi kryptowalutami. Ale zastanawiałeś się kiedyś, jaka technologia kryje się za blockchainem? Nazywa się to technologią rozproszonej księgi rachunkowej (DLT).

Czym jest technologia rozproszonej księgi rachunkowej (DLT)?

Technologia księgi rozproszonej (DLT) to zdecentralizowany system cyfrowy wykorzystujący niezależną sieć komputerów zwaną węzłami. Jednocześnie proponuje, rejestruje, sprawdza, synchronizuje i udostępnia szczegóły transakcji lub dane we wspólnej księdze rozproszonej w wielu miejscach.

W odróżnieniu od tradycyjnej bazy danych, w DLT dane są rozproszone w wielu węzłach lub komputerach, a nie przechowywane w centralnej bazie danych. Każdy węzeł rejestruje i weryfikuje każdą transakcję, niezależnie od tego, czy jest to dane statyczne, jak rejestr, czy dane dynamiczne, jak transakcje finansowe.

W rezultacie DLT nie ma jednego punktu kontroli ani jednego punktu awarii. Ta zdecentralizowana natura umożliwia bezpieczne, przejrzyste i zabezpieczone przed manipulacją prowadzenie dokumentacji.

Dziś DLT zmienia konwencjonalne pojęcie wszelkich transakcji biznesowych i znajduje zastosowanie w bankowości, finansach, zarządzaniu łańcuchem dostaw i branży opieki zdrowotnej. Stanowi podstawę futurystycznych innowacji, takich jak zdecentralizowane rozwiązania w zakresie tożsamości i platformy blockchain.

Historia DLT

Ludzie często uważają uruchomienie Bitcoina w 2009 roku za punkt wyjścia DLT. Jednak pomysł i technologie obsługujące DLT istniały na długo przed wprowadzeniem Bitcoina.

Od ksiąg rachunkowych po zdecentralizowane księgi rozproszone

Od czasów starożytnych księgi rachunkowe odgrywały kluczową rolę w handlu. Ludzie zapisywali swoje pieniądze i majątek, od glinianych tabliczek i papirusu po welin i papier. Komputeryzacja przeniosła ten proces prowadzenia rejestrów z papieru na bity i bajty w postaci ksiąg cyfrowych.

Szybkie postępy w systemach zarządzania bazami danych i przetwarzaniu rozproszonym zapewniały wygodę i szybkość. Umożliwiło to udostępnianie baz danych w różnych lokalizacjach geograficznych.

Księgi rachunkowe wymagają, aby organ centralny weryfikował autentyczność wszystkich rejestrowanych danych, zarówno cyfrowych, jak i papierowych. Na przykład banki weryfikują i zatwierdzają wszystkie transakcje pomiędzy podmiotami powiązanymi. Firmy często mają administratorów systemu do zarządzania ich bazami danych.

Takie scentralizowane bazy danych, nawet rozproszone w różnych lokalizacjach, są podatne na pojedyncze punkty awarii, naruszenia bezpieczeństwa danych i potencjalną manipulację ze strony organu centralnego. Wprowadziło to nieefektywność i zwiększyło koszty transakcji. Koncepcja DLT pojawiła się jako rozwiązanie tych problemów.

Postępy koncepcyjne i technologiczne, które napędzały rozwój DLT

Od lat 70. XX wieku kilka przełomów technologicznych w dziedzinie kryptografii i informatyki umożliwiło DLT.

W 1976 roku Whitfield Diffie i Martin Hellman położyli podwaliny pod kryptografię klucza publicznego – podstawową technologię szyfrowania i deszyfrowania danych stosowaną obecnie w DLT.

W 1982 roku uczeni Leslie Lamport, Robert Shostak i Marshall Pease napisali przełomowy artykuł zatytułowany The Bizantine Generals Problem, który zapewnił podstawy koncepcyjne dla DLT. Lamporta i in. ilustruje wyzwania związane z osiągnięciem konsensusu w systemie rozproszonym, gdy niektórzy uczestnicy mogą być złośliwi lub niewiarygodni. Wyszczególnili proste algorytmy eliminujące wadliwe działanie komponentów w sieci komputerowej; wadliwe urządzenia mogą wysyłać sprzeczne informacje do różnych części systemu.

Następnie wielu uczonych zaproponowało różne rozwiązania problemu, w jaki sposób systemy komputerowe muszą radzić sobie ze sprzecznymi informacjami w środowisku kontradyktoryjnym. Doprowadziło to do rozwoju różnych mechanizmów konsensusu , które są obecnie wykorzystywane w rozproszonych systemach rejestrów bez organu centralnego.

Kolejny znaczący rozwój DLT miał miejsce w 1991 roku. Stuart Haber i W. Scott Stornetta zaproponowali system oznaczania dokumentów cyfrowych znacznikami czasu za pomocą kryptograficznie zabezpieczonego łańcucha bloków. Ich rozwiązanie było prekursorem koncepcji blockchain.

Jednak te koncepcje i algorytmy zyskały niewiele uwagi przed wprowadzeniem Bitcoin i leżącej u jego podstaw technologii blockchain. Praktyczna demonstracja, w jaki sposób można wykorzystać DLT za pośrednictwem Bitcoina, wysunęła tę technologię na pierwszy plan. Przyciągnął znaczne inwestycje, co zaowocowało szybką ewolucją typów i zastosowań systemów DLT.

Obecnie zastosowania DLT wykraczają daleko poza kryptowaluty, od zarządzania łańcuchem dostaw, opieki zdrowotnej i tożsamości cyfrowej po zdecentralizowane finanse (DeFi) i tokeny niezamienne (NFT).

Główne technologie stojące za DLT

DLT opierają się na trzech dobrze znanych technologiach:

- Kryptografia klucza publicznego umożliwia bezpieczną wymianę informacji między dwiema stronami. Zawiera klucz publiczny do szyfrowania danych i ważny klucz prywatny do ich odszyfrowania. Każdy uczestnik DLT ma parę kluczy publicznych i prywatnych do rejestrowania i weryfikowania transakcji w rozproszonej księdze rachunkowej. Klucz publiczny działa również jako cyfrowa tożsamość uczestnika.

- Rozproszona sieć peer-to-peer (P2P) składa się z wielu uczestników sieci (węzłów), którzy działają jednocześnie jako klient i serwer, wnosząc wkład i zużywając zasoby. Ma to na celu zwiększenie skali sieci, uniknięcie pojedynczego punktu awarii i uniemożliwienie pojedynczej lub małej grupie graczy przejęcia sieci.

- Mechanizmy konsensusu pozwalają wszystkim uczestnikom, tj. wszystkim węzłom rozproszonego rejestru, uzgodnić jedną wersję prawdy bez zaufanej strony trzeciej. Istnieją różne mechanizmy konsensusu, z których najpopularniejsze to dowód pracy (PoW), dowód stawki (PoS) i praktyczna bizantyjska tolerancja błędów (PBFT).

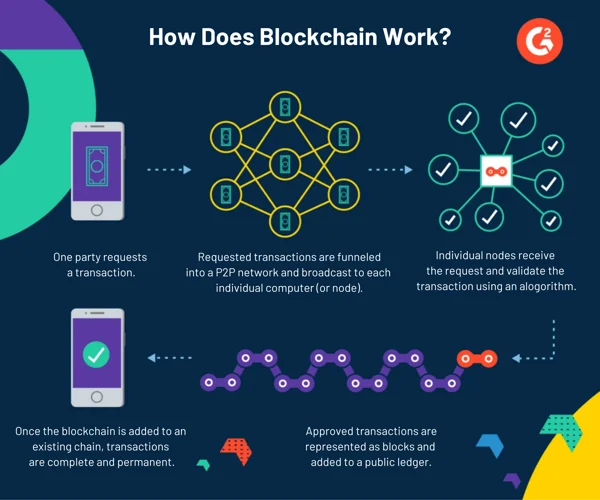

Jak działa DLT

Jak wspomniano wcześniej, DLT działa poprzez sieć komputerów zwaną węzłami. Te węzły, zlokalizowane w wielu lokalizacjach, wspólnie utrzymują wspólną i zsynchronizowaną cyfrową bazę danych transakcji lub danych.

Struktura danych do przechowywania tych transakcji jest zwykle zorganizowana w bloki (w przypadku blockchain) lub w innym odpowiednim formacie. Oto ogólny przegląd działania technologii DLT.

Inicjowanie transakcji

Węzeł uczestniczący tworzy nową transakcję, która ma zostać dodana do księgi. Nowe szczegóły transakcji są zabezpieczane za pomocą szyfrowania klucza publicznego w celu utworzenia unikalnego cyfrowego podpisu kryptograficznego transakcji. Ten podpis cyfrowy zawiera klucz publiczny (współdzielony z innymi węzłami w celu weryfikacji danych) i klucz prywatny. Po utworzeniu nowej transakcji wysyłane jest żądanie do innych węzłów w rozproszonej sieci P2P w celu jej weryfikacji.

Weryfikacja danych transakcji

Gdy węzły otrzymają żądanie, każdy węzeł działa niezależnie, aby sprawdzić ważność transakcji. Używają klucza publicznego udostępnionego przez inicjatora transakcji do odszyfrowania podpisu cyfrowego transakcji i sprawdzenia go pod kątem zdefiniowanych przez siebie reguł.

Osiągnięcie konsensusu w sprawie ważności transakcji

Po weryfikacji węzły współpracują ze sobą, aby osiągnąć konsensus w sprawie ważności transakcji. Wykorzystują algorytm konsensusu, na który się zgodzili. Dzięki temu wszystkie kopie transakcji w księdze są identyczne.

Weźmy na przykład wydobywanie bitcoinów. Węzły wykorzystują mechanizm PoW, popularnie nazywany eksploracją, który obejmuje rozwiązywanie skomplikowanych zagadek matematycznych w celu sprawdzania poprawności i dodawania nowych bloków Bitcoin do księgi blockchain Bitcoin.

Dodanie zweryfikowanej transakcji do bazy

Po zatwierdzeniu transakcji jest ona dołączana do księgi i dystrybuowana we wszystkich węzłach, aktualizując stan księgi. Węzły w sieci rozproszonych rejestrów nie mogą zmieniać ani aktualizować szczegółów transakcji bez ponownego zastosowania tego samego mechanizmu konsensusu. Zapewnia to niezmienność i integralność księgi głównej.

Oto wizualna reprezentacja działania księgi blockchain.

Rodzaje DLT

Istnieją różne typy DLT oparte na stosowanych technologiach bazowych i zapewnionym dostępie do rozproszonej księgi rachunkowej. Każdy oferuje różne zalety i przeznaczony jest do określonych przypadków użycia. Przyjrzyjmy się szczegółowo tym typom DLT.

3 typy DLT oparte na kontroli dostępu

Trzy typy DLT oparte na tym, kto może uczestniczyć w sieci rozproszonych rejestrów, to:

- Dozwolone DLT

- Bez zezwolenia DLT

- Hybrydowy DLT

1. Dozwolone lub prywatne DLT

Księga z uprawnieniami wymaga zatwierdzenia uczestników przed dołączeniem do sieci. Autoryzowane węzły prowadzą księgę. Dozwolone platformy umożliwiają szybszą weryfikację transakcji i oferują lepszą prywatność.

Na przykład projekt monet Diem firmy Facebook (wcześniej znany jako Libra) był autoryzowanym DLT. Władzę walidacyjną otrzymali tylko członkowie Stowarzyszenia Diem. Innym przykładem może być hyperledger fabric, łańcuch blokowy typu open source opracowany przez Linux Foundation, przeznaczony do użytku korporacyjnego.

Kluczowe cechy dozwolonego DLT:

- Kontrolowany dostęp

- Zarządzanie

- Prywatność

2. Bez zezwolenia lub publiczne DLT

W rozproszonej księdze bez uprawnień każdy może dołączyć do sieci bez zatwierdzenia, tj. jest ona publiczna. Księga jest utrzymywana dzięki współpracy między węzłami w sieci publicznej i jest dostępna dla wszystkich. Blockchainy Bitcoin, Ethereum i Litecoin to przykłady publicznych DLT.

Kluczowe cechy DLT bez uprawnień:

- Otwarte uczestnictwo

- Przezroczystość

- Decentralizacja

3. Hybrydowa technologia DLT

Ten typ DLT łączy korzyści w zakresie prywatności systemu rozproszonych rejestrów z zezwoleniem z przejrzystością systemu rozproszonych rejestrów bez uprawnień. Hybrydowy DLT zapewnia firmom znaczną elastyczność w wyborze, które dane chcą upublicznić, a które zachować jako prywatne.

Kluczowe cechy hybrydowego DLT:

- Prywatność i ochrona

- Przezroczystość

- Możliwość dostosowania

6 głównych typów DLT opartych na podstawowych technologiach

Sześć rodzajów DLT, w zależności od typu mechanizmów konsensusu i zastosowanej struktury danych, to:

- Łańcuch bloków

- Skierowany graf acykliczny (DAG)

- Splot

- Łańcuch boczny

- Holochain

- Hashgraf

1. Łańcuch bloków

Blockchain jest najbardziej znanym typem DLT. Dane w tego typu DLT mają strukturę listy bloków. Każdy blok reprezentuje zbiór danych. Opiera się na górnikach, którzy wybierają i agregują dane w sekwencyjny łańcuch bloków.

Wszystkie bloki są kryptograficznie powiązane z poprzednim, tworząc niezmienny i przejrzysty rejestr. Blockchainy mogą być publiczne lub prywatne, w zależności od projektu sieci. Zastosowania Blockchain obejmują zarówno kryptowaluty, jak i inteligentne kontrakty.

Kluczowe cechy blockchaina:

- Decentralizacja

- Bezpieczeństwo

- Globalna dostępność

2. Skierowany graf acykliczny (DAG)

W przeciwieństwie do struktury list sekwencyjnych, po której następuje blockchain, DAG dodaje transakcje w postaci skierowanego wykresu lub struktury przypominającej drzewo. Każda transakcja potwierdza wiele poprzednich transakcji, tworząc sieć wzajemnie powiązanych transakcji bez tworzenia ścisłego łańcucha. Ponieważ wiele transakcji jest przetwarzanych jednocześnie, DAG zapewnia wyższą przepustowość transakcji i krótszy czas potwierdzenia niż blockchain. Umożliwia to bardziej skalowalną i wydajną zdecentralizowaną sieć.

Kluczowe cechy DAG:

- Skalowalność

- Małe opóźnienia

3. Splątanie

Tangle to otwarta biblioteka DLT oparta na DAG, zaprojektowana dla Internetu rzeczy (IOT) przez organizację Internet of Things Applications (IOTA). Węzeł wydający nowy dodatek do księgi musi zatwierdzić dwie wcześniej przesłane transakcje, dzięki czemu dodawanie i sprawdzanie danych jest łatwiejsze niż w przypadku blockchain.

Eliminuje to również potrzebę zatwierdzania transakcji przez górników lub proces wydobywczy w księdze, w przeciwieństwie do Blockchain. Proces ten sprawia, że Tangle jest technologią niskoenergetyczną.

Najważniejsze cechy plątaniny:

- Wysoka skalowalność

- Efektywności energetycznej

- Szybsza weryfikacja

4. Łańcuch boczny

Sidechain to wtórny rozproszony system rejestrów podłączony do systemu głównego za pomocą dwukierunkowego kołka. Dwukierunkowy kołek umożliwia dwukierunkowy transfer danych transakcyjnych. Łańcuchy boczne mogą mieć swój własny mechanizm konsensusu, oddzielony od łańcucha głównego. Jest używany głównie w blockchainie do skalowania księgi głównej.

Kluczowe cechy sidechaina:

- Interoperacyjność

- Reguły niestandardowe i model konsensusu

- Zmniejsz przeciążenie sieci w głównym łańcuchu

5. Holochain

Holochain to unikalny DLT zaprojektowany w celu ułatwienia zdecentralizowanych aplikacji. Wykorzystuje podejście zorientowane na agenta, zainspirowane GitHub i BitTorrent. Nie ma globalnego konsensusu. Zamiast tego każdy węzeł w sieci jest uważany za autonomicznego agenta odpowiedzialnego za jego dane i interakcje, zapewniającego silną kontrolę nad jego danymi.

Kluczowe cechy holochaina:

- Projekt skoncentrowany na agentach

- Brak globalnego konsensusu

- Prywatność i kontrola danych

6. Hashgraf

Hashgraph to kolejny DLT oparty na DAG. Wykorzystuje wirtualny algorytm głosowania i protokół plotek jako część mechanizmu konsensusu. Dzięki protokołowi plotek węzły w sposób ciągły przesyłają losowo wszystkie dane dotyczące transakcji do innych węzłów, umożliwiając szybkie rozprzestrzenianie się informacji o transakcjach w sieci.

Kluczowe cechy hashgraphu:

- Protokół plotek

- Wyższa przepustowość

- Małe opóźnienia

Plusy i minusy DLT

Zwolennicy DLT podkreślają kilka potencjalnych zalet w porównaniu z tradycyjnymi scentralizowanymi księgami i innymi typami wspólnych ksiąg. To powiedziawszy, technologia wciąż ewoluuje i może stwarzać nowe zagrożenia i wyzwania. Przyjrzyjmy się zaletom i wadom DLT, aby zrozumieć jego potencjał i ograniczenia.

Kluczowe zalety DLT

Poniżej przedstawiono najważniejsze zalety DLT, choć uogólnienia są trudne ze względu na rozwój różnych typów DLT.

- Decentralizacja eliminuje potrzebę pośredników i sprzyja zaufaniu i przejrzystości wśród uczestników. Dla firm może to przełożyć się na niższe koszty, lepszą skalowalność i krótszy czas wprowadzania produktów na rynek.

- Większa przejrzystość , ponieważ wszyscy członkowie sieci mają pełną identyczną kopię rozproszonej księgi.

- Łatwy audyt , ponieważ sekwencyjne rejestrowanie danych tworzy stałą ścieżkę audytu. To potencjalnie ogranicza oszustwa i eliminuje koszty uzgadniania.

- Automatyzacja dzięki inteligentnym kontraktom, które automatycznie wykonują kody po spełnieniu określonych warunków, takich jak opłacenie faktury.

- Zwiększone bezpieczeństwo cybernetyczne dzięki kryptograficznym mechanizmom bezpieczeństwa i rozproszonemu charakterowi, który eliminuje pojedynczy punkt ataku.

Wady DLT

Ponieważ DLT wciąż ewoluuje, wiele kwestii regulacyjnych i prawnych nie zostało jeszcze rozwiązanych. Oto najczęstsze wyzwania technologiczne, prawne i regulacyjne związane z DLT:

- Brak dojrzałości i standardów branżowych, ponieważ technologia jest wciąż na wczesnym etapie rozwoju. Rodzi to wątpliwości co do odporności i solidności systemu.

- Trudno jest osiągnąć interoperacyjność między różnymi systemami DLT i starszymi systemami bez standardów branżowych.

- Pytania dotyczące skalowalności pojawiają się, jeśli DLT ma być szeroko stosowany, zwiększając wolumen transakcji.

- Niepewność regulacyjna , ponieważ różne stany mogą mieć różne przepisy. Może to stwarzać wyzwania związane ze zgodnością dla firm korzystających z technologii DLT.

- Nieznane luki w zabezpieczeniach i nierozwiązane zagrożenia cyberbezpieczeństwa, takie jak ataki Sybil.

- Kwestie środowiskowe podczas korzystania z energochłonnych mechanizmów konsensusu, takich jak PoW do wydobywania bitcoinów.

Użyj przypadków DLT z przykładami

Jak wspomniano wcześniej, DLT ma szeroki zakres potencjalnych zastosowań w różnych branżach. Przyjrzyjmy się bliżej niektórym przypadkom użycia DLT w różnych branżach.

Branża finansowa i bankowa

DLT, a zwłaszcza blockchain, jest integralną częścią rewolucji fintech. Zastosowania DLT można znaleźć od bankowości i płatności po ubezpieczenia i zgodność.

Potencjalne zastosowania DLT obejmują inteligentne kontrakty, waluty cyfrowe, płatności transgraniczne, handel i rozrachunek papierów wartościowych, rejestrację aktywów itp. Wiele banków i instytucji finansowych przeprowadza weryfikację koncepcji, aby zbadać wykonalność i ocenić wpływ różnych Technologia DLT dla tych przypadków użycia.

Na przykład amerykańskie banki prowadzą projekt pilotażowy dotyczący projektu rozliczania aktywów cyfrowych z wykorzystaniem rozproszonej księgi. Banki centralne wielu krajów również badają cyfrowe waluty banków centralnych (CBDC) oparte na technologii blockchain.

Zarządzanie łańcuchem dostaw

Jednym z najbardziej obiecujących przypadków użycia DLT jest zarządzanie łańcuchem dostaw. Wczesne inicjatywy pokazały, jak DLT zwiększa identyfikowalność produktów, usprawnia fakturowanie, umożliwia szybszą i opłacalną dostawę oraz poprawia koordynację między dostawcami, nabywcami i instytucjami finansującymi.

Na przykład Walmart Canada zastosował technologię blockchain i stworzył zautomatyzowany system zarządzania fakturami i płatnościami na rzecz 70 zewnętrznych przewoźników towarowych. System ten zredukował liczbę sporów związanych z rozbieżnościami w fakturach z ponad 70% do poniżej 1%.

Opieka zdrowotna

Zabezpieczanie dokumentacji medycznej to jedno z najpopularniejszych zastosowań technologii DLT w sektorze opieki zdrowotnej, biorąc pod uwagę, że tylko w 2022 r. branża zgłosiła 707 naruszeń bezpieczeństwa danych. DLT ułatwia bezpieczne przechowywanie i udostępnianie elektronicznej dokumentacji medycznej dzięki swoim technikom szyfrowania. Śledzenie ich łańcucha dostaw pomaga śledzić i weryfikować leki i urządzenia farmaceutyczne. DLT obsługuje również rejestrowanie danych z badań klinicznych.

Na przykład Mayo Clinic eksperymentuje z platformą blockchain do rejestrowania i zarządzania danymi z badania klinicznego dotyczącego nadciśnienia.

Nieruchomość

Potencjalne zastosowania DLT w nieruchomościach sięgają od ułatwiania wyszukiwania nieruchomości i usprawniania zarządzania tytułami własności po przeniesienia własności. Zmniejsza to formalności i koszty administracyjne, zapewniając jednocześnie ochronę danych i niezmienny zapis własności nieruchomości.

Innym przypadkiem użycia badanym jednocześnie przez sektor finansowy i nieruchomości jest sposób, w jaki aktywa świata rzeczywistego można przekształcić w tokeny cyfrowe do celów handlu. Taka tokenizacja promuje płynność aktywów, własność ułamkową i obniża koszty transakcji.

Rząd i sektor publiczny

DLT ma możliwość lepszego i szybszego dostarczania usług rządowych. Znajduje zastosowanie w bezpiecznym utrzymywaniu różnych rządowych baz danych, dostarczaniu cyfrowych certyfikatów rządowych i ułatwianiu rejestracji aktywów.

Na przykład Estonia używa łańcucha bloków do prowadzenia rejestru opieki zdrowotnej, majątku i działalności gospodarczej. Zapewnia również identyfikatory cyfrowe swoim obywatelom, którzy mogą ich używać do korzystania z usług rządowych.

Przyszłość jest rozdzielona

Od lat krąży szum wokół DLT, blockchain i jego możliwości. Ale szum ustępuje miejsca praktycznym przypadkom użycia.

W miarę jak organizacje przechodzą od programów pilotażowych i weryfikacji koncepcji do bardziej praktycznych, rzeczywistych inicjatyw, adopcja DLT ma przyspieszyć. Co więcej, w miarę dojrzewania technologii pojawią się skalowalne rozwiązania, uwzględniające ograniczenia, które utrudniają powszechne przyjęcie. Skorzystaj więc z rozproszonej przyszłości z nieograniczonymi możliwościami.

Dowiedz się więcej o mechanizmie konsensusu Proof of Stake, który ma odegrać kluczową rolę w przyszłości zdecentralizowanych technologii.