WordPress 管理エリアを保護するための 12 のヒントとテクニック

公開: 2023-05-01このブログでは、WordPress Web サイトの管理領域を効果的に保護するための最良のテクニックについて説明します。

多くの人は、自分の Web サイトが小さすぎてハッカーが興味を持つことができないと考えています。 しかし、それは大きな間違いです。 どの Web サイトも、スパム、マルウェア、ブルート アタック、SQL インジェクションなどのサイバー脅威に対して脆弱である可能性があります。さらに、ハッカーが Web サイトを使用してマルウェアを他の Web サイトに拡散する可能性もあります。

ある日目覚めると、Web サイトがハッキングされ、すべての機密データが漏洩していることを発見したくないのは明らかです。 したがって、信頼できるツールを使用して WordPress Web サイトの管理領域を強化することが最善です。

- WordPress ウェブサイトの管理領域を保護するための最良のヒントとテクニック

- 1.WordPressのバージョンアップ

- 2. セキュリティプラグイン

- 3. 管理者のユーザー名とパスワードを変更します。

- 4. カスタムログイン URL を作成する

- 5. ログイン試行を制限する

- 6. ログインページと管理エリアをSSL証明書で保護する

- 7. wp-admin ディレクトリをパスワードで保護します

- 8. ログインページにキャプチャを含めます

- 9. ログインページからエラーメッセージを削除します。

- 10. 特定の IP にログインを許可する

- 11. 二要素認証による追加レイヤーの追加

- 12. ワンタイムパスワード(OTP)

- ついに!

WordPress ウェブサイトの管理領域を保護するための最良のヒントとテクニック

これらのセキュリティに関するヒントは、Web サイトを次のような脆弱性から保護するために非常に重要です。

- 分散型サービス拒否 (DDoS) 攻撃: DDoS は、Web サイトを冗長接続で混乱させ、クラッシュさせることで Web サイトを動作不能にします。

- SQL インジェクション (SQLi):システム上で悪意のある SQL クエリを強制的に実行し、データを操作します。

- ローカル ファイル インクルージョン (LFI): LFI は、Web サーバー上に配置された悪意のあるファイルをサイトに強制的に処理させます。

- クロスサイト リクエスト フォージェリ (CSRF): Web ユーザーに、信頼できる Web アプリケーションで望ましくないアクションの実行を強制する可能性があります。

- 認証バイパス:このセキュリティ上の脅威により、ハッカーは信頼性を検証せずに Web サイトの機密リソースにアクセスできるようになります。

- クロスサイト スクリプティング (XSS): XSS は悪意のあるコードを挿入し、Web サイト経由でマルウェアを転送します。

Web サイトがこれらのセキュリティの脅威に対して脆弱でないことを確認するには、以下で説明するヒントとテクニックを必ず実装してください。

あなたにおすすめ: WordPress ウェブサイトのメンテナンスが必要な 10 の理由。

1.WordPressのバージョンアップ

Web サイトのセキュリティを強化する簡単な方法は、WordPress とインストールされているすべてのセキュリティ プラグインを最新バージョンに更新することです。 WordPress はオープンソースであるため、貢献者は新しいバージョンが登場するたびに機能とセキュリティを向上させるために精力的に取り組んでいます。 そのため、Web サイトのセキュリティを向上させるために CMS を最新バージョンに更新する必要があります。

2. セキュリティプラグイン

WordPress の最も優れた点の 1 つは、Web サイトのほぼすべての機能に対応するプラグインを見つけることができることです。 ただし、すべてのセキュリティ プラグインがログイン ページの保護に適しているわけではありません。 したがって、Web サイトの管理領域のセキュリティを強化する最善の方法は、Sucuri、MalCare、Wordfence などの WordPress プラグインを使用することです。

これらのプラグインは、Web サイトのパフォーマンスにまったく影響を与えることなく、悪意のあるトラフィックをブロックするのに役立ちます。

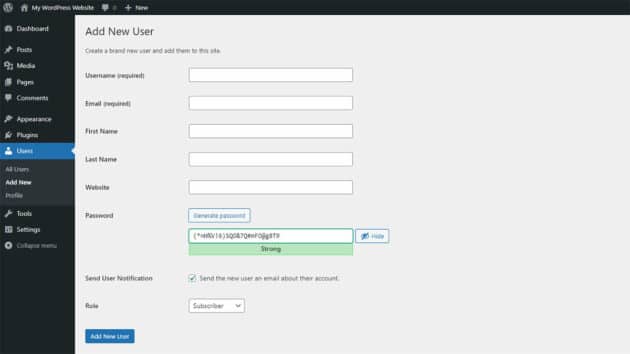

3. 管理者のユーザー名とパスワードを変更します。

Web サイトを保護する最初の方法の 1 つは、デフォルトのユーザー名とパスワードを変更することです。 すべての WordPress インストールでは、デフォルトで最初のログイン ユーザー名は Admin になります。 この種のユーザー名はハッカーにとって単なる餌です。 その後はパスワードを予測するだけで済みます。

したがって、ユーザー名とパスワードをよりカスタマイズされたものに変更する必要があります。 まず、WordPress ダッシュボードを開きます。 ユーザーを選択し、「すべてのユーザー」をクリックします。

ユーザー名を「admin」から「mynameisadmin」に変更するだけでも、Web サイトをハッカーから保護できる可能性があります。 パスワードに関しては、その強度を示す小さな表示があります。 したがって、満足のいくパスワードが得られるまで、大文字、小文字、記号、数字を組み合わせたさまざまなパスワードを試してください。 Web サイトをハッカーから保護するために、パスワードができるだけ強力であることを常に確認してください。 専門家は、パスワードをより分かりにくくするために、パスワードに文字の代わりに記号や数字を使用することを提案しています。 たとえば、パスワードを「California」にしたい場合は、代わりに「[email protected][email protected]」のようなパスワードを使用します。 そうなると推測が難しくなります。

多くの場合、ログインしてはいけない場所にログインしようとすると、パスワードのみに注目し、何度も同じユーザー名を使用します。 したがって、ユーザー名とパスワードの両方を変更することは素晴らしいアイデアです。

4. カスタムログイン URL を作成する

URL の後に /wp-login.php を記述することで、WordPress Web サイトのログイン ページにアクセスできます。 たとえば、WordPress Web サイトの URL が www.mywebsitename.com の場合、www.mywebsitename.com/wp-login.php からログイン ページにアクセスできます。

このようにログイン ページに簡単にアクセスできると、Web サイトはサイバー脅威に対してさらに脆弱になります。 したがって、ログイン URL スラッグを、WPS Hide Login などのプラグインを使用してよりカスタマイズされたものに変更します。 このプラグインは、ログインフォームページのURLを任意のURLに変更し、wp-adminディレクトリとwp-login.phpページにアクセスできなくなります。 したがって、これらのページを失う可能性があるため、ブックマークすることをお勧めします。

WPS Hide Login をインストールした後、[設定] に移動し、WordPress ダッシュボードで [WPS Hide Login] を選択します。 次に、「ログイン URL」フィールドに新しい URL を入力し、変更を保存します。 その後、Web サイトの管理ページには、これらのページからのみアクセスできるようになります。

そのため、たとえ誰かがあなたのユーザー名とパスワードを知らないうちに知っていたとしても、ログイン ページにアクセスすることはできなくなり、大きな安心感を得ることができます。 そのため、カスタム WordPress 開発にはパーソナライズされたログイン URL が常に含まれます。

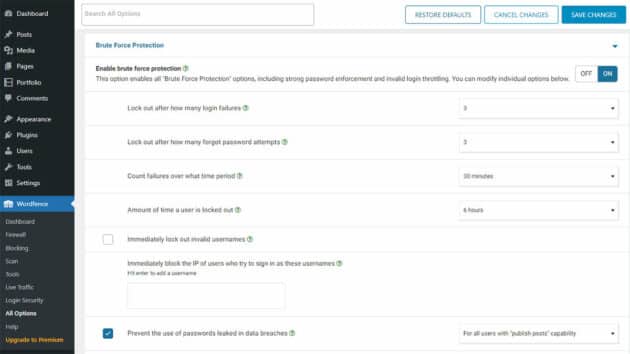

5. ログイン試行を制限する

ハッカーは Web サイトのパスワードを知らなくても、Web サイトをハッキングできる可能性があることをご存知ですか? 自動化されたスクリプトを通じて、何千もの潜在的なパスワードをすぐに試し、正しいパスワードを見つけ、最終的に成功することができます。 これを防ぐには、Web サイトでのログイン試行を制限します。

この目的のために、WordPress の公式ライブラリには、役に立つ可能性のある Wordfence Security や Login Lockdown などの特定のプラグインが用意されています。 これらのプラグインのいずれかをインストールした後、許可されるログイン試行回数と、ログイン制限を超えた後にユーザーがロックアウトされる期間の設定を定義できます。

たとえば、試行回数の制限を 3 回、ロックアウト時間を 24 時間に設定できます。 したがって、誰かが 3 回以上失敗した場合、その IP は次の 24 時間ロックアウトされ、その後は再試行できます。

6. ログインページと管理エリアをSSL証明書で保護する

場合によっては、パブリック ネットワーク上で Web サイトにログインしなければならない場合があり、その場合、Web サイトはハッカーに対して任意の攻撃に対して脆弱になります。 パブリック ネットワークでは、ハッカーが HTTP リクエストにアクセスし、ログイン資格情報を平然と見ることができます。

このような恣意的な攻撃を防ぐために、SSL ログインを使用すると、HTTPS 経由で Web サイトにアクセスできます。 通常、ホスティング プロバイダーから SSL ログイン証明書を取得できます。 ただし、そうでない場合は、購入して Web サイトのサーバーに設定する必要があります。

HTTPS で実行する Web サイトに SSL 証明書がすでにある場合は、wp-config.php ファイルを開いて次のように編集します。

// Use SSL (HTTPS) for the login page. define ('FORCE_SSL_LOGIN', true); // Use SSL (HTTPS) for the whole admin area. define ('FORCE_SSL_ADMIN', true);FORCE_SSL_LOGIN を使用すると、ログイン ページは HTTPS でのみ開き、Web サイトの管理領域全体で安全な接続が維持されます。 そのため、WordPress 開発者を雇うとき、彼らが最初に取り組むセキュリティ設定の 1 つは、ログイン ページと管理領域に SSL 証明書を使用することです。

あなたは好きかもしれません: WordPress ウェブサイトを作成したいですか? 以下の 13 の簡単なステップに従ってください。

7. wp-admin ディレクトリをパスワードで保護します

「wp-admin」ディレクトリをパスワードで保護することは、Web サイトとその WordPress 管理領域にセキュリティの 2 層目を追加するようなものです。 それにアプローチする最良の方法の 1 つは、ホスティングの「ディレクトリ プライバシー」設定を使用することです。 cPanel Web ホストを使用して wp-admin ディレクトリをパスワード保護している場合は、ディレクトリに対して cPanel パスワード保護を使用することもできます。

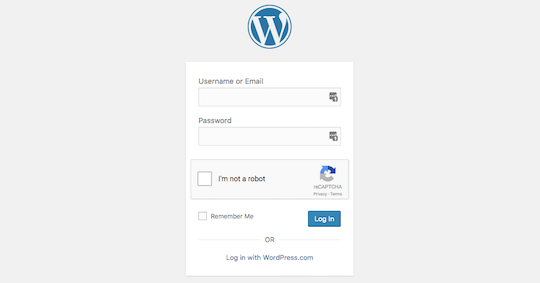

8. ログインページにキャプチャを含めます

管理領域のキャプチャは、自動化されたスクリプトによるブルートフォース サイバー攻撃の防止に役立ちます。 Google reCAPTCHA、BestWebSoft の reCaptcha、WPForms などの WordPress プラグインを使用して、ログイン ページにキャプチャを追加できます。

この手法は、自動スクリプトによるハッキングの試みを阻止するのに非常に効果的です。

9. ログインページからエラーメッセージを削除します。

キャプチャを含め、ハッカーが Web サイトにログインするために取得したいものが 3 つあります。 通常、ログインを試行して失敗すると、1 つ以上の資格情報が正しくないことを示すエラー メッセージが表示されます。

そこで、ハッカーがユーザー名、パスワード、キャプチャを入力し、資格情報の 1 つが間違っていたとします。 「ユーザー名が間違っています」または「パスワードが間違っています」というエラー メッセージが表示されます。 その場合、どちらかの資格情報が正しいことがわかり、もう一方の資格情報を処理するだけで済みます。

しかし、エラー メッセージを削除すると、ユーザーは、どちらかが間違って挿入されたのか、両方が間違って挿入されたのかを誤解することになります。 その後、再び両方の作業を開始します。 この戦略に加えてログイン試行回数を制限すると、ハッカーに対してより多くの時間を稼ぐことができます。

したがって、ログイン ページからエラー メッセージを削除します。

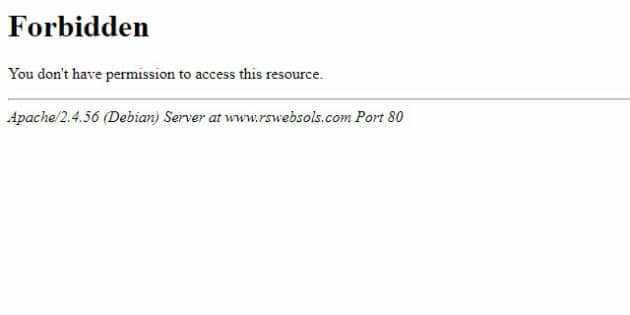

10. 特定の IP にログインを許可する

Web サイトを保護するために、特定の静的 IP へのアクセスを制限できます。 自分の IP アドレスがわかっている場合は、wp-admin フォルダーの .htaccess ファイルを介してアクセスを許可します。

wp-admin フォルダーを開き、.htaccess という名前のファイルを編集して、次のコードを追加するだけです。

order deny, allow # Replace 99.99.99.99 with the desired IP address allow from 99.99.99.99 # Allow more IP addresses to access the wp-admin area by uncommenting the line below and editing the IP address # allow from 98.98.98.98 deny from all99.99.99.99 を自分の IP またはアクセスを許可したい IP に置き換えるだけです。

したがって、アクセス権を持たない人がログインしようとすると、このメッセージが表示されます。

11. 二要素認証による追加レイヤーの追加

Web サイトのセキュリティを強化するもう 1 つの方法は、WordPress プラグインを使用して 2 要素認証を備えた別のレイヤーを追加することです。 WP 2FA などのプラグインをインストールして設定するだけで、Web サイトは自動スクリプトやブルート フォース攻撃などのサイバー脅威に対して安全になります。

12. ワンタイムパスワード(OTP)

名前が示すように、ワンタイム パスワードを使用すると、1 回限り有効なパスワードを使用して Web サイトにログインできます。 これらのパスワードはメールまたは携帯電話番号で受け取ります。 OTP はメールと携帯電話番号を介して送信され、1 回のセッションのみ有効であるため、サイバーカフェなどの場所からログイン中にメイン パスワードが盗まれることを心配する必要はありません。 言うまでもなく、一部の WordPress プラグインは、ログイン ページに OTP 機能を追加するのに役立つ場合があります。

これらの技術は、ブルート フォース攻撃、スパム、悪質なボット、SQL インジェクション、そして最も重要な自動スクリプト (パスワード生成用) などのサイバー脅威から WordPress Web サイトの管理領域を保護するのに役立ちます。

こちらもお勧めです:スキーマとは何ですか? WordPress Web サイトにスキーマ マークアップを追加するにはどうすればよいですか?

ついに!

新しい WordPress Web サイトをデザインするとき、それがハッキングされるという考えは決して遠いものではありません。 しかし、まだ可能性はあります。 したがって、ハッカーが Web サイトの機密情報にアクセスできないように、セキュリティをカスタム WordPress 開発の別個の部分として管理領域を保護し、セキュリティで保護する必要があります。

そのため、Web サイトをハッカーから確実に保護するために、WordPress の更新、セキュリティ プラグイン、OTP、暗号化されたパスワード、二要素認証、キャプチャなどのヒントやテクニックをリストしました。 新しい Web サイトを作成したり、古い Web サイトを更新したりするために WordPress 開発者を雇うときは、必ずこれらのテクニックについて話し合うようにしてください。

著者:パラク・シャー

この記事は Palak Shah によって書かれています。 Palak は WPWeb Infotech の質の高いコンテンツ ライターであり、WordPress、テクノロジー、中小企業について書くのが大好きです。 彼女は素晴らしいチームプレーヤーであり、チームと密接に協力して素晴らしい結果を達成します。 彼女は Netflix を見て、ノンフィクション、自己啓発、偉大な人物の自伝を読んでいます。