Cos'è una firma digitale? Scopri come proteggerlo

Pubblicato: 2023-09-07L’avvento della rivoluzione del software ha portato produttività e comodità senza precedenti. Tuttavia, ha anche comportato un aumento della minaccia sotto forma di hacking e violazioni dei dati.

Falsificare una firma è una delle forme di frode più antiche del mondo ed è probabilmente il modo più rapido per un criminale di convincere un'istituzione legale o commerciale di essere qualcuno che non è. Grazie alla sicurezza della firma digitale, abbiamo finalmente un modo per verificare le attività online.

Cos'è una firma digitale?

Una firma digitale è una tecnica crittografica utilizzata per verificare l'autenticità di documenti, messaggi e transazioni digitali. Risolve il problema della manomissione, alterazione e imitazione. La sicurezza della firma digitale viene mantenuta attraverso la crittografia asimmetrica.

A prima vista, il passaggio dalla tradizionale firma scritta al software di firma elettronica per la conduzione degli affari sembra aver reso questa imitazione dannosa più facile che mai. Dopotutto, l'arte fisica di creare una firma è stata sostituita da semplici tratti di stilo e immagini.

Fortunatamente, questo problema è stato al centro dell'attenzione degli esperti IT e delle aziende di software di firma elettronica. La protezione dell’identità e dei dati è di gran lunga una delle parti più importanti dei loro modelli di business.

Nonostante ciò, non tutte le soluzioni software sono uguali, quindi ti sarà utile comprendere quali misure di sicurezza sono necessarie per difendere la tua azienda e i tuoi clienti.

Come funziona la firma digitale

Al centro di tutte queste forme di sicurezza dei dati c’è la firma digitale. Una firma digitale è separata dalla normale firma elettronica in quanto non è una rappresentazione di una firma fisica "formale" e non viene utilizzata per autenticare accordi commerciali e legali.

La firma digitale è invece uno strumento di sicurezza costituito da un complesso algoritmo matematico utilizzato per verificare l'autenticità e la validità di un messaggio inviato su Internet.

Il software di firma elettronica utilizza le firme digitali per fornire maggiore sicurezza ai propri utenti. La funzione di base di questo processo è fornire due serie di “chiavi” digitali per un documento utilizzando il cosiddetto sistema di infrastruttura a chiave pubblica (PKI).

La prima chiave è una chiave pubblica che possiede il mittente del documento, mentre la seconda è una chiave privata che viene generata dall'atto di firmare il documento stesso.

Quando il documento autenticato viene restituito all'entità originale, l'algoritmo crittografico incorporato confronterà le due chiavi. Se la chiave privata inviata dal firmatario non corrisponde alla chiave pubblica detenuta dal destinatario, il documento rimarrà bloccato.

Questo semplice processo di crittografia è tuttavia un modo estremamente efficace per garantire che una firma elettronica rimanga sicura e che i registri degli affari e degli accordi stipulati siano accurati e riflettano lo stato attuale delle cose per un'azienda o un'altra persona giuridica.

Tipi di firme digitali

Sebbene il sistema PKI standard sia generalmente più che sufficiente per la maggior parte delle aziende, alcune organizzazioni lavorano con dati estremamente sensibili e necessitano di livelli aggiuntivi di protezione per gli accordi che gestiscono.

Firme certificate

Le firme certificate sono come le tipiche firme elettroniche in quanto vengono utilizzate per autenticare documenti legali e commerciali. Tuttavia, includono anche un ulteriore livello di sicurezza e garanzia sotto forma di certificato digitale.

Questi certificati sono emessi da una terza parte nota come Autorità di certificazione (CA) e aiutano il destinatario a verificare l'origine e l'autenticità del documento in questione.

Firme di approvazione

Le firme di approvazione funzionano in modo leggermente diverso rispetto ad altre forme di firma elettronica.

In realtà, non si tratta affatto di cose che il destinatario finale intendeva firmare. Funzionano piuttosto per indicare che un particolare documento è stato approvato da una determinata persona o entità in modo da prevenire corrispondenza non necessaria e ottimizzare i flussi di lavoro e i processi burocratici.

Firme invisibili

Questa forma di firma digitale consente al mittente di trasferire un tipo di documento in cui la rappresentazione visiva di una firma potrebbe non essere appropriata verificando comunque che sia stato approvato dalla persona corretta (nel caso di una firma di approvazione) e/o abbia avuto la sua autenticità certificata.

La scelta tra fornire una firma digitale visibile o invisibile viene generalmente decisa dalle politiche aziendali specifiche e dalla quantità di informazioni che si desidera fornire a un firmatario.

Classi di firme digitali

Oltre ai vari tipi di firme digitali, esistono anche livelli specifici di sicurezza digitale, classificati dal meno sicuro al più sicuro. La presenza di specifiche funzionalità di sicurezza può influenzare il posizionamento di una particolare soluzione e è legata al processo complessivo di certificazione della firma discusso sopra.

Classe I

Il primo livello di firme digitali, i certificati di firma di classe I, forniscono un livello base di sicurezza e generalmente vengono convalidati solo in base a un ID e-mail e un nome utente. Per questo motivo, le firme ad esso legate non sono valide per i documenti legali o per la maggior parte degli accordi commerciali.

Classe II

La seconda classe di firme digitali viene spesso utilizzata per proteggere tasse e altri documenti e registri finanziari in cui il rischio e le preoccupazioni generali sulla sicurezza sono bassi o moderati.

Le firme di Classe II funzionano confrontando l'identità di un firmatario con un database sicuro per aiutare a controllare chi ha accesso a quali informazioni specifiche.

Classe III

Il terzo e ultimo livello di sicurezza della firma digitale si presenta sotto forma di "punti di controllo" online che richiedono a un'organizzazione o a una persona di presentare una forma specifica di identificazione, come una patente di guida, prima di poter firmare l'accordo o il documento in questione. .

Questo tipo di sicurezza della firma viene utilizzato per cose come documenti giudiziari, e-ticketing e altre aree in cui è richiesto un elevato livello di sicurezza.

Funzionalità di sicurezza della firma digitale

Anche se questi concetti generali ti ripagheranno sicuramente molte volte nel corso della tua carriera, a volte hai solo bisogno di valutare un particolare software di firma elettronica in base al nocciolo delle specifiche.

Di seguito è riportato un elenco di diverse funzionalità relative alla sicurezza dei documenti e delle firme pensate per aiutarti a guidare la tua ricerca mentre trovi modi per garantire l'integrità dei tuoi dati.

PIN, password e codici

Questa prima caratteristica è di gran lunga la più elementare e diretta; tuttavia, la sua quasi ubiquità testimonia quanto sia efficace come livello base di sicurezza e sia esso stesso ingannevolmente complesso.

Utilizzando un documento protetto da una password inviata dal proprietario del documento, puoi aiutare il firmatario a sapere che ciò che sta firmando è autentico, prevenendo allo stesso tempo la manomissione indesiderata del documento.

Sicurezza nel cloud

Dato che gran parte, se non tutti, dei software di firma digitale vengono forniti secondo il modello SaaS (Software as a Service), è fondamentale assicurarsi di sapere cosa cercare quando si tratta dei protocolli di sicurezza che verranno implementati in remoto al fine di proteggere i tuoi accordi legali e commerciali da parte del venditore stesso.

Comprendere le violazioni della sicurezza passate, la perdita di dati e altri rischi è fondamentale se vuoi fare la scelta migliore possibile per la tua organizzazione. Questo può essere fatto in alcuni modi.

Innanzitutto, vuoi assicurarti che il fornitore in questione utilizzi una solida infrastruttura cloud, solitamente attraverso una partnership con fornitori di servizi come Microsoft Azure o IBM SoftLayer. Il vantaggio di ciò è che garantisce che l’infrastruttura di sicurezza di base di un fornitore soddisfi i vari requisiti normativi per la sicurezza digitale di punta.

Il prossimo pezzo del puzzle consiste nel comprendere il modo in cui il fornitore di software affronta la crittografia dei dati. Per questo, ci sono due termini chiave che devi comprendere:

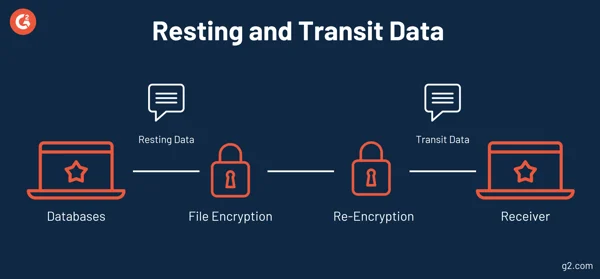

- Dati riposanti: dati conservati in un server cloud o su un disco rigido a cui non è attualmente effettuato l'accesso da parte di un programma.

- Dati in transito : i dati in transito si riferiscono al movimento di dati tra server e applicazioni.

Per avere una sicurezza cloud davvero completa, devi assicurarti che il fornitore che stai prendendo in considerazione disponga di una crittografia avanzata dei dati sia durante la fase di riposo che di transito del ciclo di vita dei dati. Ciò contribuirà a proteggere gli accordi e gli accordi attuali, nonché a garantire la sicurezza dei registri e della documentazione.

Autenticazione utente

Un altro modo per garantire in modo rapido ed efficace un ulteriore livello di sicurezza per i tuoi documenti e accordi è implementare funzionalità che aiutino a verificare l'identità del firmatario previsto.

Queste funzionalità includono strumenti per autenticare un firmatario prima che esegua la propria firma elettronica, nonché un metodo per collegare tale autenticazione al record complessivo della firma elettronica.

Idealmente, una soluzione che utilizza un buon set di protocolli di autenticazione utente consentirà più metodi di autenticazione come l'autorizzazione remota di ID e password, verifica dell'indirizzo e-mail o caricamento di documenti come patente di guida o altra documentazione ufficiale del governo.

Timestamp

I timestamp sono solitamente associati alle firme certificate come un modo per visualizzare visivamente la verifica di un particolare documento o accordo.

La presenza di un timestamp autorizzato digitalmente indica che il contenuto di un file è stato verificato in un dato momento da una determinata persona o entità e da allora non è cambiato. Questi timbri vengono recuperati e applicati tramite un servizio automatizzato associato al processo di certificazione della firma digitale.

Prova di audit integrata

La capacità di verificare e archiviare in modo indipendente una firma elettronica può fornire un livello cruciale di sicurezza per la tua azienda.

Questo processo si ottiene quando un software di firma elettronica incorpora la firma direttamente nel documento stesso, creando un record portatile e autocontrollabile, libero dall'influenza del fornitore del software originale.

L'effetto complessivo di ciò è quello di garantire il controllo completo sui tuoi record e documenti in modo che un cambiamento nell'account con il fornitore non influisca sulla tua capacità di accedere ai record.

Elenco di controllo della conformità della firma elettronica

Ora che hai compreso le funzionalità di sicurezza necessarie per proteggere i tuoi dati, il passo successivo è garantire che le tue firme elettroniche rimangano conformi ai vari controlli normativi della tua organizzazione o settore.

Affinché la firma elettronica possa funzionare come processo aziendale valido, è necessario soddisfare determinati requisiti legali.

Questi sono inclusi nell'E-Sign Act degli Stati Uniti, che attribuisce alle firme elettroniche il loro status legale.

- Intenzione di firmare: come nel caso della firma tradizionale, si tratta della condizione giuridica standard secondo cui una firma è valida solo se tutte le parti intendono firmare.

- Consenso a svolgere attività commerciali elettronicamente: affinché una firma elettronica sia considerata legalmente vincolante, tutte le parti devono accettare di firmare in formato digitale.

- Associazione della firma al record: la parte successiva per garantire la conformità E-Sign è assicurarsi che la soluzione software utilizzata per l'autenticazione dell'accordo conservi un record associato che rifletta il processo attraverso il quale è stata creata la firma.

- Conservazione dei record: la parte finale è garantire che i record siano completamente conservati e possano essere riprodotti accuratamente dalla soluzione software utilizzata per facilitare la firma.

Processo di firma per gli audit di conformità

Uno degli elementi più importanti per ridurre i rischi per la tua organizzazione si presenta sotto forma di audit di conformità.

Si tratta di revisioni eseguite da entità sia interne che esterne al fine di valutare l'aderenza di un'azienda alle linee guida e ai requisiti normativi per dimensioni, ubicazione, settore e altro ancora.

Nell'ambito di questi audit, alle aziende viene solitamente chiesto di fornire resoconti dettagliati sui loro processi aziendali, incluso quando un documento è stato modificato o consultato e da chi.

Quando si tratta di utilizzare le firme elettroniche per condurre affari, è necessario assicurarsi che la firma fornita dalla soluzione software scelta sia in grado di fornire un controllo dettagliato del processo di firma stesso. Ciò mostrerà come un cliente o un partner commerciale ha completato un'interazione commerciale su Internet e ha soddisfatto gli accordi del proprio audit aziendale.

Correlato: Cerchi ulteriori informazioni sulla conformità? G2 Track può aiutarti a garantire che la tua organizzazione sia in regola quando arriva il momento di eseguire un audit.

Ciò potrebbe non essere necessario se la tua azienda non è soggetta a controllo normativo. Tuttavia, se lo fai, ti consigliamo di assicurarti di avere tutte le basi coperte in termini di conformità.

Firmato e protetto

Indipendentemente dall'attività che intendi svolgere, i problemi di sicurezza delle firme elettroniche possono essere facilmente compensati da una selezione prudente di una soluzione software che soddisfi i requisiti organizzativi e di settore specifici della tua azienda.

Seguendo la checklist di conformità sopra riportata e comprendendo le diverse funzionalità di sicurezza sarai sulla buona strada per capire esattamente di cosa hai bisogno per gestire tutti i rischi.

Cerchi maggiori informazioni su come proteggere i tuoi dati? La guida di G2 sulla sicurezza informatica ti fornirà tutte le conoscenze necessarie per mantenere le tue informazioni al sicuro.