Deliverability 101: la vera storia dell'autenticazione della posta elettronica.

Pubblicato: 2021-08-18Non possiamo davvero finire una conversazione su DNS, sottodomini e indirizzi IP senza passare naturalmente all'autenticazione della posta elettronica. Come mai? L'autenticazione è composta da tutti questi argomenti e un po' di più. È un bel mattone nella torre dell'email marketing responsabile.

Nei primi giorni del selvaggio West dell'email marketing nei primi anni 2000, non c'erano regole. I mittenti gestivano l'e-mail come se fosse un servizio postale, ma molto più economico. Comprerebbero liste, invieranno sotto più domini non correlati, invieranno e-mail batch-and-blast e così via. Poi si sono presentati lo spoofing, il phishing e le truffe.

Questo è quando i provider di servizi Internet (ISP) hanno detto: "Basta", perché questo cattivo comportamento stava impattando sulle loro reti e rendendo infelici i consumatori. Questa è stata la nascita di molte delle migliori pratiche che ora vediamo in atto oggi, inclusa l'autenticazione della posta elettronica.

Una nuova alba era su di noi...

Negli anni successivi, diversi gruppi, tra cui l'Anti-Spam Research Group dell'International Engineering Task Force, Yahoo e Cisco, hanno sviluppato le basi su cui poggiano tutti gli standard di autenticazione della posta elettronica. Tali criteri di base sono derivati da criteri nuovi e migliorati e oggi disponiamo di cinque diverse tecnologie di autenticazione per salvaguardare meglio la tua posta elettronica nel suo viaggio verso la posta in arrivo. Più di 20 anni dopo l'inizio dell'e-mail, è chiaro: l'e-mail non è più così semplice.

Esaminiamo queste politiche in modo da poter capire meglio come funzionano e perché sono così importanti da implementare.

Framework criteri mittente (SPF)

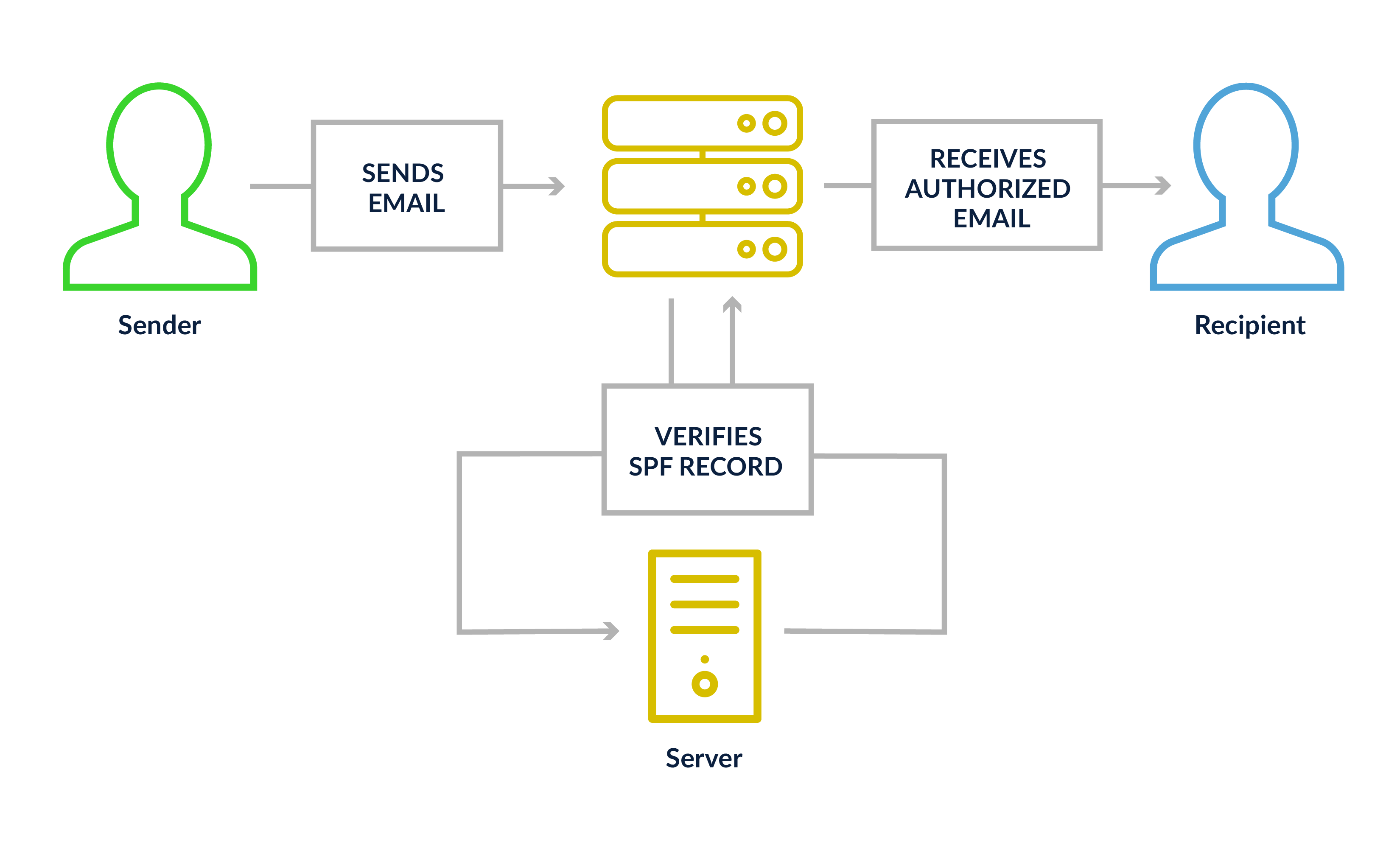

SPF è un record txt DNS che consente a un server di posta ricevente di convalidare che l'IP del server di posta mittente è approvato per consegnare la posta per conto di quel dominio. Convalida sull'intestazione del mittente, che può essere il tuo dominio o il dominio del tuo ESP. Cosa può contenere un record SPF? Puoi configurarli per contenere un singolo indirizzo IP o più intervalli di IP, i record SPF di un'altra rete possono essere inclusi come origini approvate o record individuali come un record A o MX. SPF consente anche di applicare una serie o azioni esecutive ("+" per pass, "-" per fail, "~" per fail "soft" e "?" per neutrale). La maggior parte dei mailer dovrebbe usare "~" o "-" nei propri record.

Ecco un esempio:

+all (o pass) dirà a un dominio ricevente che anche se il record fallisce, dovrebbe superare il test SPF. Questa è l'impostazione meno sicura.

-all (o fail) dirà a un dominio ricevente di non superare il test, nel caso in cui la posta provenga da un IP esterno alle reti approvate elencate nel record.

La funzione "include" è comunemente utilizzata nei record SPF per aggiungere un dominio. Viene eseguito come una ricerca separata sullo stesso record SPF per convalidare le informazioni IP sopra elencate. Qualsiasi più di 10 ricerche per record SPF e probabilmente incontrerai problemi. Testa i tuoi record SPF con il nostro strumento gratuito Analizzatore SPF: inserisci semplicemente il tuo dominio di posta e visualizza i risultati.

Posta identificata DomainKeys (DKIM)

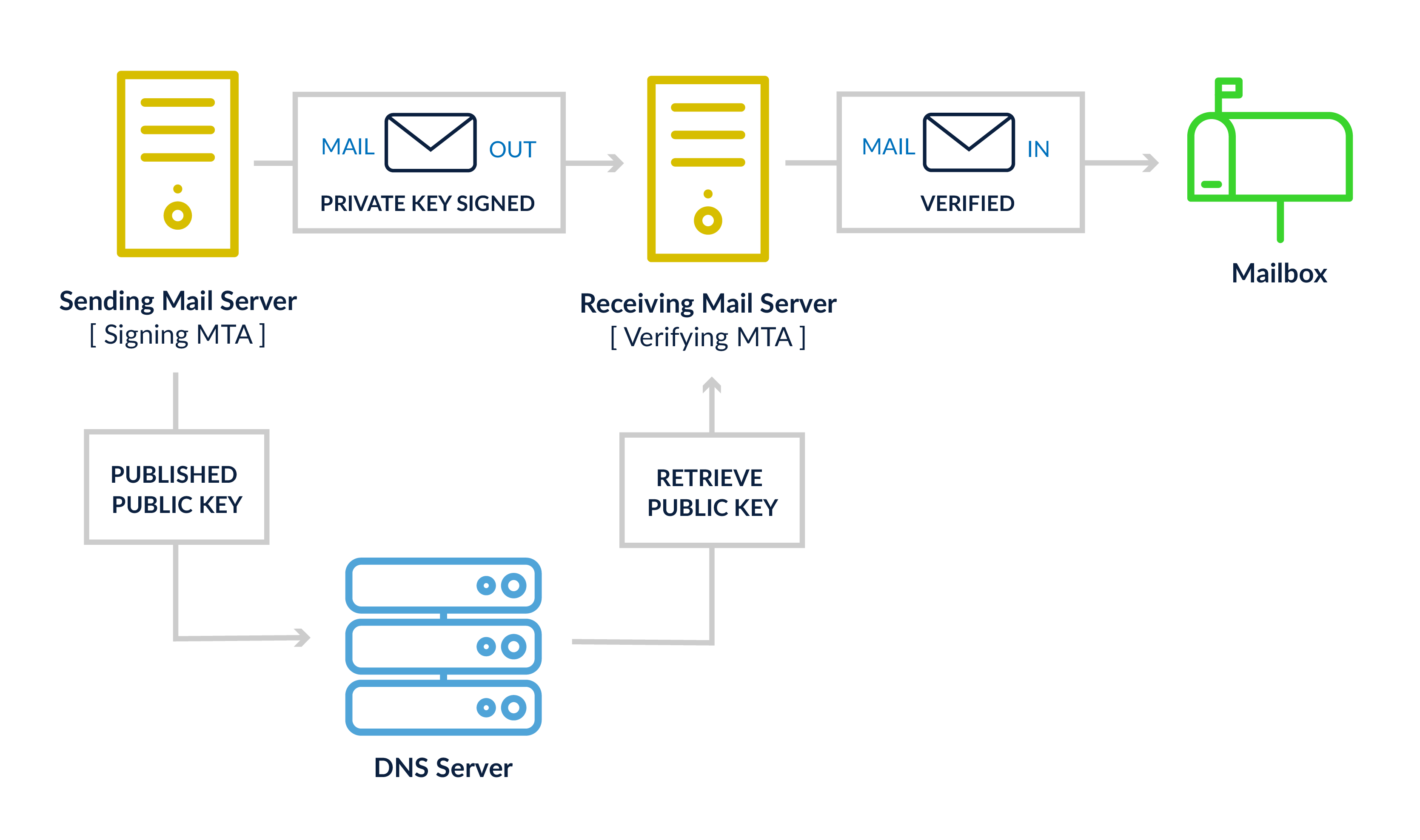

La configurazione di DKIM è un po' più complessa di SPF, perché richiede un programma di crittografia, come OpenDKIM, per creare i token crittografati per le e-mail inviate e per convalidarli sui server dei destinatari. Avrai anche bisogno di un intero mazzo di chiavi: una coppia di chiavi di crittografia, una chiave pubblica inserita nel tuo DNS e una chiave privata che risiede sui tuoi server di posta. Il programma di crittografia convaliderà il contenuto di origine e le intestazioni selezionate (determinate durante la configurazione) non sono state modificate durante la trasmissione tra i sistemi di posta di origine e di destinazione. Questi includono in genere elementi come l'indirizzo del mittente, l'ID messaggio e il corpo dell'e-mail, tra gli altri indicatori.

Autenticazione, segnalazione e conformità dei messaggi basati sul dominio (DMARC)

DMARC fa parte del processo di autenticazione, ma in realtà è una politica pubblicata dal mittente per i messaggi di posta elettronica che non superano l'autenticazione. DMARC lavora insieme a SPF e DKIM per richiedere che un'azione venga intrapresa dalla rete ricevente, nel caso in cui entrambe le soluzioni di autenticazione non riuscissero. C'è un approccio a più livelli alle azioni DMARC, a partire dal non fare nulla (p=none), per richiedere che il messaggio venga inserito nella cartella della posta indesiderata (p=quarantena), o infine, per fallire il messaggio e nemmeno accettarlo (p=reject ).

Un'altra caratteristica che gli conferisce davvero valore per i marchi e i proprietari di domini è il feedback ricevuto dai provider di cassette postali che convalidano con DMARC. Un file di feedback giornaliero viene inviato a un indirizzo e-mail specificato per fornire informazioni su quanti messaggi hanno superato o meno l'autenticazione, gli IP di origine di questi messaggi e l'allineamento del dominio sui messaggi. Che cos'è l'allineamento del dominio? È se il dominio del mittente e i record SPF/DKIM utilizzano o meno gli stessi domini. Tutti questi dati giornalieri consentono a un marchio di monitorare l'uso improprio dei propri domini e di identificare eventi di spoofing o phishing che prendono di mira i propri utenti.

Catena di ricezione autenticata (ARC)

ARC è leggermente diverso dagli altri strumenti di autenticazione, poiché non è qualcosa che un mittente deve configurare. È completamente incentrato sul server destinatario che aggiunge una serie di punti dati che mostrano che ha eseguito il lavoro di convalida sul messaggio originale ricevuto prima di passare la posta a un altro sistema o dominio. Ciò aiuta a risolvere una serie di problemi identificati quando DMARC è stato originariamente progettato, quando alcuni sistemi di posta modificavano i messaggi di posta elettronica per inoltrare o inviare nuovamente un messaggio a un elenco di discussione o a una casella di posta alternativa definita dal destinatario originale.

Indicatori di marca per l'identificazione dei messaggi (BIMI)

BIMI è progettato per aiutare a fornire un indicatore visivo di una comunicazione e-mail legittima e ben autenticata da un marchio. Se un marchio utilizza SPF, DKIM e DMARC, può includere un record DNS BIMI che visualizzerà il logo dell'azienda nella casella di posta del destinatario. È un altro punto di contatto del marchio e aiuta a stabilire ulteriormente e-mail reali e non reali (leggi: pericolose) da mittenti fidati.

Come puoi vedere, "L'e-mail è difficile". Ottenere tutti questi pezzi correttamente impostati e lavorare insieme può richiedere tempo, fatica ed esperienza. È facile rompere qualcosa lungo la strada o introdurre un errore di battitura che darà un risultato non intenzionale per l'autenticazione. Fortunatamente, hai noi per aiutarti a ottenere la tua email corretta.

Per ulteriori informazioni sulla deliverability, dai un'occhiata alla Guida alla deliverability 250ok e torna qui regolarmente per approfondimenti sugli argomenti trattati al suo interno.