Consejos de seguridad para sitios web de marketing de afiliados B2B

Publicado: 2021-07-10¿Tiene un negocio afiliado y se pregunta si tomó todos los pasos necesarios para proteger su sitio web? Estos 12 consejos se asegurarán de que no deje nada atrás.

Muchos emprendedores en línea y propietarios de sitios web afiliados se involucran demasiado en la locura del diseño, la preparación de productos, las pasarelas de pago y las estrategias de marketing. La seguridad a menudo se ignora en medio del ajetreo, incluso aquellos que son el núcleo y la base de cualquier negocio afiliado.

Tabla de contenido

- ¿Por qué la seguridad web es esencial para los sitios web afiliados?

- Inicios de sesión de usuario seguros y conexiones cifradas

- Certificados SSL

- Elija un servidor web seguro

- Cumplimiento de PCI

- Hacer uso de un firewall de servidor web (WAF)

- Defensa DDoS

- Mantenga una política estricta de contraseñas

- Autenticación multifactor

- Copias de seguridad frecuentes

- Proteja sus servidores

- Parches de seguridad

- Conclusión

En realidad, según el CSBC (Comité del Congreso de Pequeñas Empresas en los EE. UU.) - El 71% de las violaciones de seguridad en línea están dirigidas a empresas con menos de 100 empleados.

Entonces, si cree que los piratas informáticos solo se dirigen a los grandes jugadores, está equivocado. Tú, sí, tú podrías ser su objetivo mañana.

Cuando no presta atención a la protección de su sitio web, pone en riesgo a toda su empresa. Es el equivalente a abrir una tienda física sin instalar candados ni cámaras de vigilancia.

Numerosas tiendas en línea optan por la cerradura de puerta de entrada rápida y simple y no busque más. Y durante mucho tiempo, ni siquiera actualizaron o mejoraron su seguridad. Pero, ¿qué pasa si su tienda se ve comprometida o una transacción sale mal? De hecho, estas son cosas que debe tener en cuenta y, sin duda, debe planificar.

¿Por qué la seguridad web es esencial para los sitios web afiliados?

Cada 39 segundos, se espera que ocurra un ciberataque en algún lugar de Internet.

¡Eso es bastante frecuente!

Además, aproximadamente el 68% de los líderes empresariales están de acuerdo en que sus amenazas a la seguridad cibernética están aumentando. Cuando un software malintencionado infecta un sitio web en línea, puede recopilar datos fácilmente o incluso apoderarse de todos los recursos informáticos del sitio web.

En otras palabras, los atacantes pueden recopilar datos confidenciales de los usuarios nuevos y actuales del sitio. Además de robar sus datos, las herramientas de piratería automatizadas pueden infectar las computadoras de los usuarios finales. Dado que cada día se producen miles de nuevos programas maliciosos, deberá mantenerse al día para mantener su sitio web y sus clientes seguros en todo momento.

Los ataques web también tienen un efecto financiero importante. Es mucho más costoso realizar una limpieza del sitio que mantener seguros los activos en línea.

Las empresas pueden perder grandes cantidades de dinero como resultado de los ciberataques porque un gran volumen de información de los usuarios está en riesgo.

En realidad, ahora se estima que los costos de violación de datos superan el 20% de los ingresos de una empresa en promedio. También se proyecta que el ciberdelito costaría a la economía global $ 6 billones en 2021. Incluso si logra limitar el daño financiero y tecnológico causado por los ciberataques, su base de clientes puede sufrir.

Se tarda un promedio de 314 días en revertir por completo una violación de datos. Su sitio web no estará disponible durante la mayor parte de este período y, como resultado, la lealtad y reputación de sus clientes se verán afectadas. Algunas empresas pierden hasta el 20% de su base de clientes como resultado de este proceso.

Lea también : Los mejores trucos de marketing de afiliados para aumentar las ventas.

Con todos estos factores vitales en juego, es fundamental prestar mucha atención y proteger su sitio web afiliado o comercial.

Considere esta lista de verificación de protección web que sugerimos para que su negocio funcione sin problemas.

Estos son los elementos esenciales para incluir en su lista de verificación de protección:

Inicios de sesión de usuario seguros y conexiones cifradas

Las conexiones seguras son particularmente relevantes para los sitios web que implican un registro o una transacción.

Usar un certificado SSL (que discutiremos en un minuto) es un buen lugar para comenzar. Puede mejorar la seguridad de su sitio implementando Hypertext Transfer Protocol Safe (HTTPS).

La protección de las páginas que requieren autenticación también debe ser una prioridad. Incluya un estándar de contraseña fuerte que permita a los usuarios registrarse con credenciales protegidas.

También es importante utilizar un buen cifrado al almacenar contraseñas en su sitio web. En el caso de una filtración de datos, tecnologías como 'bcrpyt' dificultan la recuperación de contraseñas.

Además, si se permite el registro automático en su sitio, use solo nombres de usuario especiales e impredecibles. Otros factores esenciales incluyen la implementación de OAuth y los tokens de restablecimiento de contraseña.

Todo esto contribuye a una capa de seguridad "general" de su sitio web. Ahora profundicemos un poco más en los detalles.

Certificados SSL

Asume que sus clientes comprarán a través de su servidor. Para garantizar esto, cualquier sitio de comercio electrónico o afiliado debe tener la verificación Secure Sockets Layer (SSL).

Este certificado SSL asegura que la conexión entre su servidor y el usuario web sea segura y encriptada. Como resultado, no revelará información personal de nadie, como números de tarjetas de crédito y credenciales de inicio de sesión. 3dcart, por ejemplo, le proporciona un "SSL compartido" sin costo alguno, pero proporcionar su propio SSL ofrece una mejor experiencia de servicio al cliente para sus clientes.

Los certificados SSL se utilizan generalmente como uno de los servicios clave que ofrecen los servidores web.

Los certificados SSL se pueden obtener gratis y van hasta $ XXX, según sus necesidades.

Elija un servidor web seguro

Su proveedor de alojamiento web es la primera línea de protección para la seguridad de sus sitios web afiliados. Es casi imposible lograr un negocio estable si el proveedor de alojamiento no utiliza servidores robustos y clústeres administrados adecuadamente.

Al seleccionar un proveedor de alojamiento web, compare sus opciones en función de qué tan bien manejan sus servidores y qué recursos tienen para proteger su sitio web. Si bien es prácticamente imposible proporcionar un seguro completo, un proveedor confiable normalmente ofrecería lo siguiente:

- Asegure la estabilidad de su sistema operativo (SO) y aplicaciones.

- Copia de seguridad y restauración de funciones confiables

- Protocolo de capa de sockets estable (SSL) con tiempo de actividad estándar de la industria

- Detección y eliminación de malware

- Mitigación de ataques de denegación de servicio distribuido (DDoS)

- Implementación de un firewall

- La capacidad de buscar software malintencionado.

Es esencial que los propietarios de sitios de comercio electrónico acepten el cumplimiento del proveedor de alojamiento web con el requisito de seguridad de la industria de tarjetas de pago (PCI). Esto protege los datos de los clientes para todas las formas de pago con tarjeta. Si su host no lo admite explícitamente, debe ser compatible con otros proveedores de API de carrito de compras que cumplan con PCI.

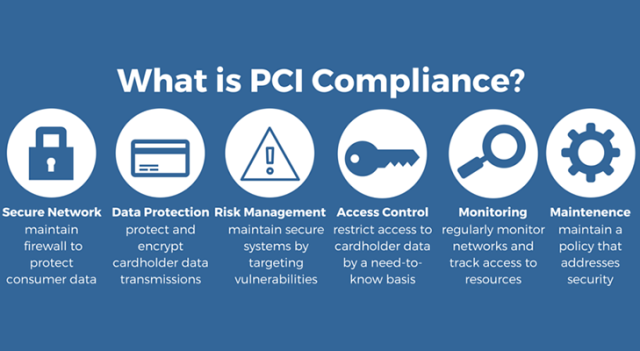

Cumplimiento de PCI

Todos los minoristas en línea deben adoptar las pautas y regulaciones de la industria de tarjetas de crédito (PCI). Los sitios web afiliados son una zona gris, ya que solo "redirigen" al visitante y la compra no se realiza directamente en su sitio web.

Aparte de los sitios web de “puerta de enlace” afiliados, cada comerciante debe cumplir con PCI DSS, o Estándar de seguridad de datos, desarrollado para todas las formas de comerciantes que aceptan transacciones de pago con tarjeta de crédito y débito.

Dado que utilizará datos confidenciales, como la información de pago de sus clientes, la aplicación de PCI es esencial para garantizar la máxima protección a los titulares de tarjetas y, al mismo tiempo, ganar la confianza de sus clientes.

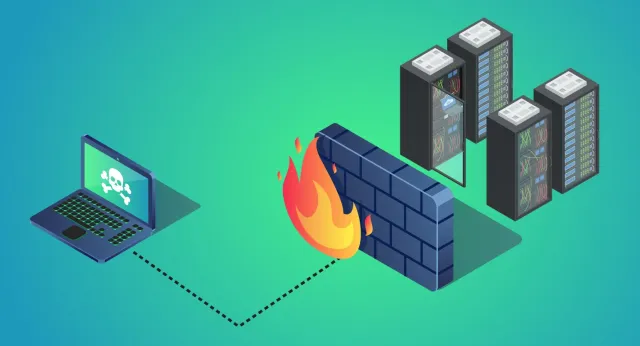

Hacer uso de un firewall de servidor web (WAF)

Un WAF es una herramienta útil que puede ahorrarle a usted y a su empresa mucho tiempo y problemas. Es de gran utilidad para detectar y prevenir ataques, especialmente los llevados a cabo por bots automatizados.

La función principal de un firewall es rastrear el tráfico del Protocolo de transferencia de hipertexto (HTTP), que es sustancialmente más vulnerable a las amenazas de seguridad que el tráfico HTTPS.

El firewall mitiga eficazmente las inyecciones de SQL, Cross-Site Scripting (XSS), la falsificación entre sitios y otros ataques típicos.

Cuando implementa un WAF, crea una barrera entre su web e Internet. Antes de llegar al servidor, cualquier cliente web debe moverse a través de él. Una colección de reglas predefinidas filtra el tráfico malicioso y protege los sitios web contra vulnerabilidades.

Este es uno de los principios en los que se basa la lógica antifraude de Scaleo. Gracias a una década de recopilación de datos, Scaleo puede detectar tráfico malicioso o de baja calidad en tiempo real. Lea más sobre este robusto algoritmo para sitios web afiliados aquí.

Cuando se trata de construir firewalls, hay tres áreas en las que enfocarse.

Cortafuegos externo: normalmente, esta forma de cortafuegos se encuentra como parte de un enrutador o servidor. Se encuentra fuera de la red de su empresa y evita que todo tipo de intentos de piratas informáticos accedan a su dispositivo. Si no está seguro de tener uno, comuníquese con su proveedor de alojamiento web y pregúntele.

Cortafuegos interno: este tipo de cortafuegos es un software que se crea en su red. Aunque tiene un propósito similar al cortafuegos externo, ya que busca virus, malware y otros ciber-desagradables, también se puede diseñar para segmentar la red de manera que los virus o los intentos de piratería y ponerlos en cuarentena antes de infectar todo el dispositivo.

El tercer punto a recordar son los trabajadores que trabajan desde casa y se vinculan a la red de la empresa . La protección general de su dispositivo es tan fuerte como su eslabón más débil. En tales circunstancias, valdría la pena pagar por la seguridad del firewall.

Los cortafuegos están conectados inseparablemente a la configuración de alojamiento de su sitio web / red. Por unos pocos dólares adicionales al mes, podría considerar deshacerse del alojamiento compartido en favor de algo más seguro, como un servidor dedicado o un servidor privado virtual, que le brinda más poder sobre configuraciones de seguridad complejas.

Defensa DDoS

DDoS es una abreviatura de Distributed Denial of Service, que es algo que no desea ver cerca de su sitio de comercio electrónico. En pocas palabras, se refiere a un asalto a su infraestructura que impide que los usuarios web accedan o utilicen sus funciones. Los despoja de cualquier servicio.

Como resultado, debe asegurarse de que su tienda esté adecuadamente protegida contra DDoS.

Si no está seguro de cómo proteger su sitio web contra ataques DDoS, consulte a su proveedor de alojamiento.

Mantenga una política estricta de contraseñas

Aquí hay algunas estadísticas que lo ayudarán a comprender por qué una pequeña empresa puede tener un problema de ciberseguridad, que mencioné al comienzo de esta publicación.

- Según una encuesta de Verizon de 2016, las contraseñas deficientes, faltantes o robadas son responsables del 63% de las filtraciones de datos. Esto es un problema.

- Según una encuesta del Ponemon Institute, el 65% de las empresas con una política de contraseñas no abordan este problema. Este es un problema mucho mayor.

¿Por dónde empezamos?

Sí, los trabajadores gritarían si les pide que creen contraseñas más complicadas que “12345” y las cambien con regularidad. Sin embargo, a riesgo de sonar como un disco rayado, ¿le preocupa más la molestia leve de los trabajadores o la toma de control hostil de la red?

Esto implica que debes tener:

- Actualice sus contraseñas cada 60 a 90 días.

- Las contraseñas deben tener al menos 8 caracteres, pero es preferible que sean más largas.

- Debe incluir letras mayúsculas y minúsculas, números y caracteres especiales.

Para volver a esa cifra anterior, si se toma la molestia de desarrollar una buena política de contraseñas, no sea uno del 65% que no la sigue. Eso es tan ridículo.

Administradores de contraseñas: seríamos descuidados si no incluyéramos administradores de contraseñas en esta parte. Estas aplicaciones, que están disponibles como software instalado, un servicio en la nube o incluso una computadora física, lo ayudan a crear y recuperar contraseñas complejas. Hace exactamente lo que su nombre indica: administra sus contraseñas, y parece que la mayoría de nosotros podría beneficiarse de la asistencia en esta área.

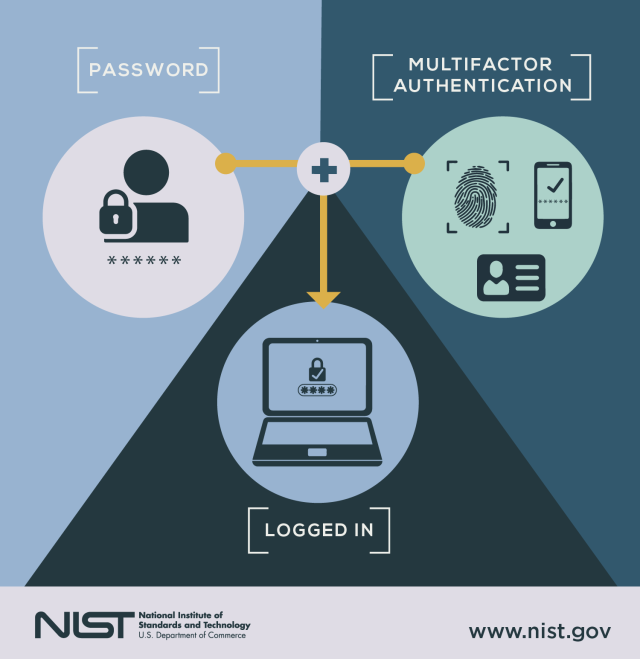

Autenticación multifactor

La autenticación multifactor (MFA) se ha convertido en un punto brillante en el radar de aquellos preocupados por la seguridad de su red en los últimos años. Sí, es un poco complicado, pero es un método prácticamente a prueba de fallas para proteger el proceso de inicio de sesión. Existen varias variaciones sobre el método exacto, pero así es como se vería el inicio de sesión de una empresa:

- El usuario ingresa convencionalmente la contraseña escribiéndola en el indicador del sistema.

- Se crea una segunda contraseña de un solo uso y se envía al teléfono celular del usuario.

- El usuario es dirigido a la pantalla de inicio de sesión final, donde ingresa el código desde su computadora.

- Se concede la conexión a la red.

Otra forma sencilla de incorporar MFA es utilizar el número de teléfono celular del empleado como segunda contraseña. Se supone que es muy poco probable que un pirata informático tenga acceso tanto al primer nombre de usuario como al número de teléfono móvil. Esta capa adicional de seguridad es relativamente fácil de proporcionar en la mayoría de los sistemas y mejora drásticamente la seguridad de las contraseñas.

La mayor parte del trabajo preliminar en esta área lo ha realizado Google, que recientemente terminó un período de un año en el que ni uno solo de sus 85,000 usuarios tuvo su cuenta de Gmail comprometida. Lo lograron mediante el uso de Titan, una llave de seguridad física que se conecta a un puerto USB. Esto significa que, incluso con un nombre de usuario y una contraseña, un hacker no podría acceder más a la cuenta a menos que tuviera acceso físico a la clave.

Copias de seguridad frecuentes

Supongamos que ha aceptado seguir cada una de nuestras recomendaciones hasta ahora. Ahora puede exhalar con alivio, sabiendo que la red de su empresa es segura.

¿Por qué no tomar asiento y poner los pies en alto, disfrutando de sus medidas de seguridad de alta gama?

Todavía no.

A pesar de sus mejores esfuerzos y los de todo su personal, siempre existe el riesgo de que un pirata informático se cuele y cause una molestia. Como se dijo anteriormente, estas personas son un grupo inteligente comprometido con una mala conducta delictiva. Mientras están adentro, pueden hacer de todo, desde registrar las pulsaciones de teclas de las contraseñas hasta usar sus recursos para lanzar un ataque de bot completo para limpiar su servidor.

En ese momento, deseará poder restaurar el dispositivo a un punto anterior en el tiempo antes de que el pirata informático se involucrara. Desde que ocurren incendios e inundaciones, ha estado constantemente haciendo copias de seguridad de todas sus fotos familiares en la nube e incluso almacenando otra copia en una unidad física externa, ¿verdad?

Considere lo mismo con su negocio.

Hacer una copia de seguridad de sus documentos, hojas de cálculo, bases de datos, estados financieros, informes de recursos humanos y cuentas por cobrar / pagar si aún no lo ha hecho. ¡Sin mencionar su lista de correo electrónico!

Dado que los servicios de almacenamiento en la nube se vuelven más accesibles día a día, no hay razón para no incorporar un plan de respaldo sólido que le permita restaurar fácilmente su dispositivo al estado operativo en caso de una brecha en la red (a menos que desee volver a crear cualquier archivo que usa de la memoria).

Proteja sus servidores

La base de datos del sitio web es otra vulnerabilidad de seguridad que los piratas informáticos pueden manipular fácilmente. Por lo general, se le solicitará que almacene una gran cantidad de información (sobre su empresa y clientes) en el servidor de su aplicación web. Sin embargo, asegúrese de guardar solo la información que realmente necesita.

Maneje los datos personales con precaución, como números de tarjetas de crédito, direcciones de correo electrónico y otra información de identificación. Puede resultar caro si no se gestiona correctamente. Como regla general, intente encriptar todos los datos que identifiquen a los usuarios.

El cifrado cómodo, como AWS Aurora de Amazon, es una alternativa de bajo costo a considerar. Esto protege eficazmente los archivos en disco. Del mismo modo, es posible que desee compilar una lista de todos los recursos que utiliza para almacenar datos de clientes. Se pueden incluir bases de datos, sistemas de gestión de documentos, GitHub, Dropbox y otros recursos.

Si usted o su empresa están sujetos al Reglamento general de protección de datos (GDPR), debe reservar tiempo y dinero para comprender y cumplir sus requisitos en su totalidad. Recuerde, en 2019, Google perdió la friolera de $ 57 millones como resultado de esto.

Parches de seguridad

Por último, no se olvide de los parches de seguridad. Es importante que nunca considere lanzar su negocio en línea sin descargar primero los parches de seguridad para el software o el sistema operativo que utiliza. Debe prestar especial atención a la actualización frecuente de WordPress, Joomla y otras aplicaciones web que pueden ser muy vulnerables a los ataques. Estos CMS están en la lista de favoritos de los piratas informáticos, por lo que nunca permita que su blog se ejecute con complementos, temas o versiones de WP obsoletos.

Conclusión

Coloque las medidas de seguridad en capas de la misma manera que una tienda segura tendría barandas o una puerta de metal, cerrojos y otras cerraduras en las puertas, sistemas de alarma, cámaras de vigilancia y bóvedas codificadas.

Una sola forma de defensa es insuficiente. Puede comenzar con firewalls y luego pasar a formularios de contacto seguros, contraseñas protegidas, etc. De esta manera, evitará que los ciberdelincuentes entren en su sistema y dañen su tienda digital y su empresa.

Como regla general, cuantas más capas de seguridad, mejor.

Para que todas las empresas sean rentables en todas las plataformas en línea, la seguridad de primer nivel es un factor importante que debe tenerse en cuenta.

Echemos un vistazo más a los puntos esenciales que querrá tener en cuenta para proteger su sitio web afiliado o red de afiliados:

- Elija un alojamiento web seguro

- Agregue un certificado SSL a su dominio

- Utilice la lógica antifraude de Scaleo para obtener la máxima seguridad

- Emplear medidas de seguridad anti-malware, cortafuegos y del lado del servidor

- Mantenimiento: no olvide hacer una copia de seguridad de su base de datos con frecuencia y cambie las contraseñas con frecuencia

- Asegúrese de que sus pagos cumplan con PCI

- Agregue autenticación multifactor siempre que sea posible

Estos elementos de seguridad fundamentales son esenciales para todos los sitios web comerciales, afiliados o comercio electrónico. Sin embargo, su protección no se detiene ahí. Sí, debe realizar una investigación adicional, especialmente si tiene una empresa en línea de tamaño mediano o grande. Nunca ponga en peligro la seguridad de su sistema o de sus clientes.