Capacidad de entrega 101: La verdadera historia de la autenticación de correo electrónico.

Publicado: 2021-08-18Realmente no podemos terminar una conversación sobre DNS, subdominios y direcciones IP sin progresar naturalmente a la autenticación de correo electrónico. ¿Por qué? La autenticación se compone de todos estos temas y un poco más. Es un buen componente en la torre del marketing por correo electrónico responsable.

En los primeros días del marketing por correo electrónico del salvaje oeste a principios de la década de 2000, no había reglas. Los remitentes utilizaron el correo electrónico como si fuera un servicio postal, pero mucho más barato. Comprarían listas, enviarían bajo múltiples dominios no relacionados, enviarían correos electrónicos por lotes y explosivos, etc. Luego aparecieron la suplantación de identidad, el phishing y las estafas.

Fue entonces cuando los proveedores de servicios de Internet (ISP) dijeron: "Ya es suficiente", porque este mal comportamiento estaba afectando sus redes y haciendo que los consumidores se sintieran infelices. Este fue el nacimiento de muchas de las mejores prácticas que ahora vemos implementadas en la actualidad, incluida la autenticación de correo electrónico.

Un nuevo amanecer estaba sobre nosotros ...

Durante los próximos años, varios grupos, incluido el Grupo de Investigación Anti-Spam del Grupo de Trabajo Internacional de Ingeniería, Yahoo y Cisco, desarrollaron la base sobre la que descansan todos los estándares de autenticación de correo electrónico. Esas políticas básicas se derivaron de políticas nuevas y mejoradas, y hoy contamos con cinco tecnologías de autenticación diferentes para proteger mejor su correo electrónico en su viaje a la bandeja de entrada. Más de 20 años después del inicio del correo electrónico, está claro: el correo electrónico ya no es tan simple.

Analicemos estas políticas para que pueda comprender mejor cómo funcionan y por qué es tan importante implementarlas.

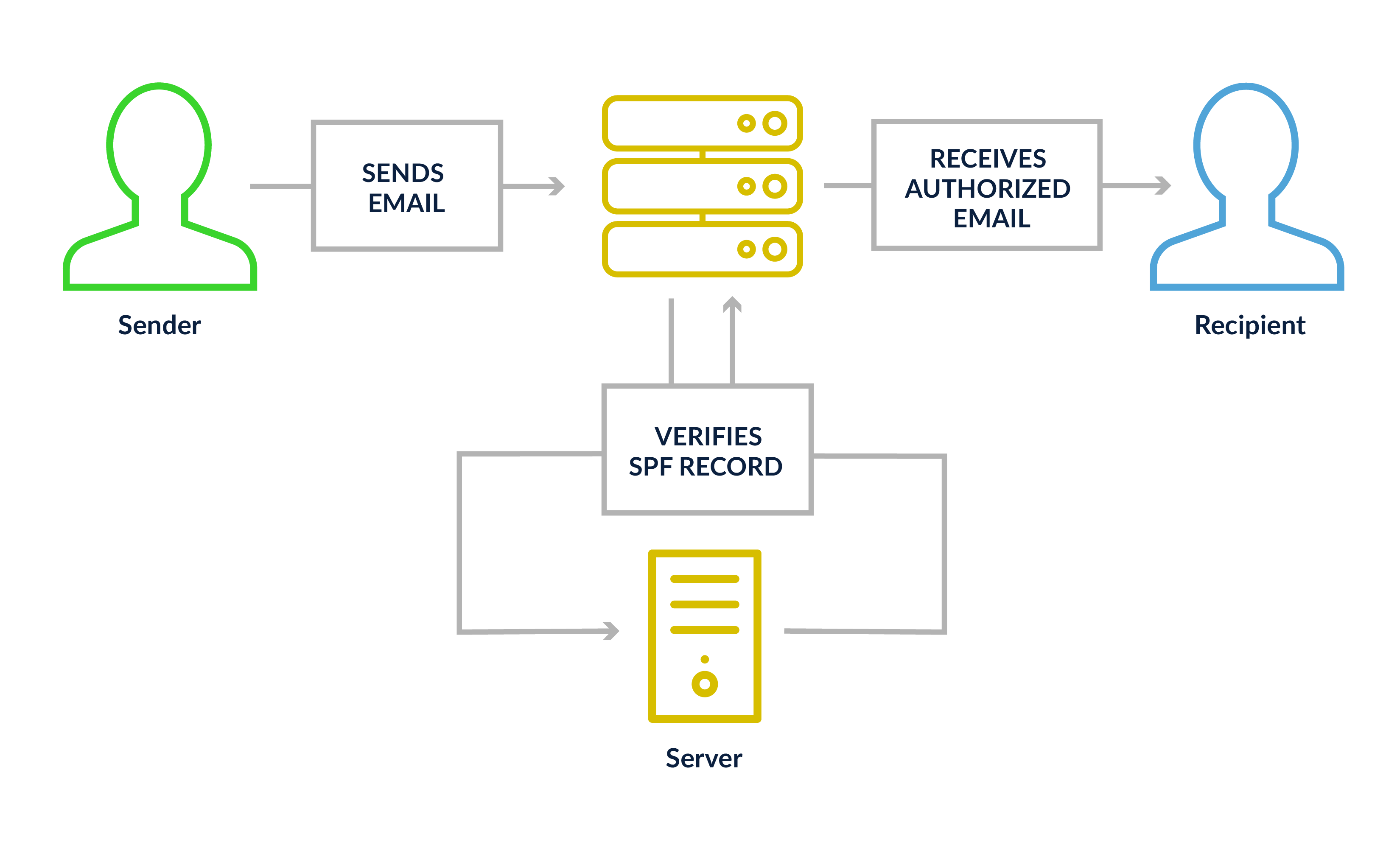

Marco de políticas del remitente (SPF)

SPF es un registro txt de DNS que permite a un servidor de correo receptor validar que la IP del servidor de correo remitente está aprobada para entregar correo en nombre de ese dominio. Se valida en el encabezado del remitente, que puede ser su dominio o el dominio de su ESP. ¿Qué puede contener un registro SPF? Puede configurarlos para que contengan una sola dirección IP o múltiples rangos de IP, los registros SPF de otra red pueden incluirse como fuentes aprobadas o registros individuales como un registro A o MX. SPF también le permite aplicar una serie de acciones de cumplimiento ("+" para aprobar, "-" para fallar, "~" para fallar "suave" y "?" Para neutral). La mayoría de los remitentes deben utilizar “~” o “-” en sus registros.

He aquí un ejemplo:

+ todo (o aprobado) le dirá a un dominio receptor que incluso si el registro falla, debe pasar la prueba SPF. Esta es la configuración menos segura.

-todos (o fallar) le indicará a un dominio receptor que no supere la prueba, si el correo se origina en una IP fuera de las redes aprobadas que figuran en el registro.

La función "incluir" se usa comúnmente en registros SPF para agregar un dominio. Esto se ejecuta como una búsqueda separada en el mismo registro SPF para validar la información de IP enumerada anteriormente. Más de 10 búsquedas por registro SPF y probablemente encontrará problemas. Pruebe sus registros SPF con nuestra herramienta gratuita SPF Analyzer: simplemente ingrese su dominio de correo y vea los resultados.

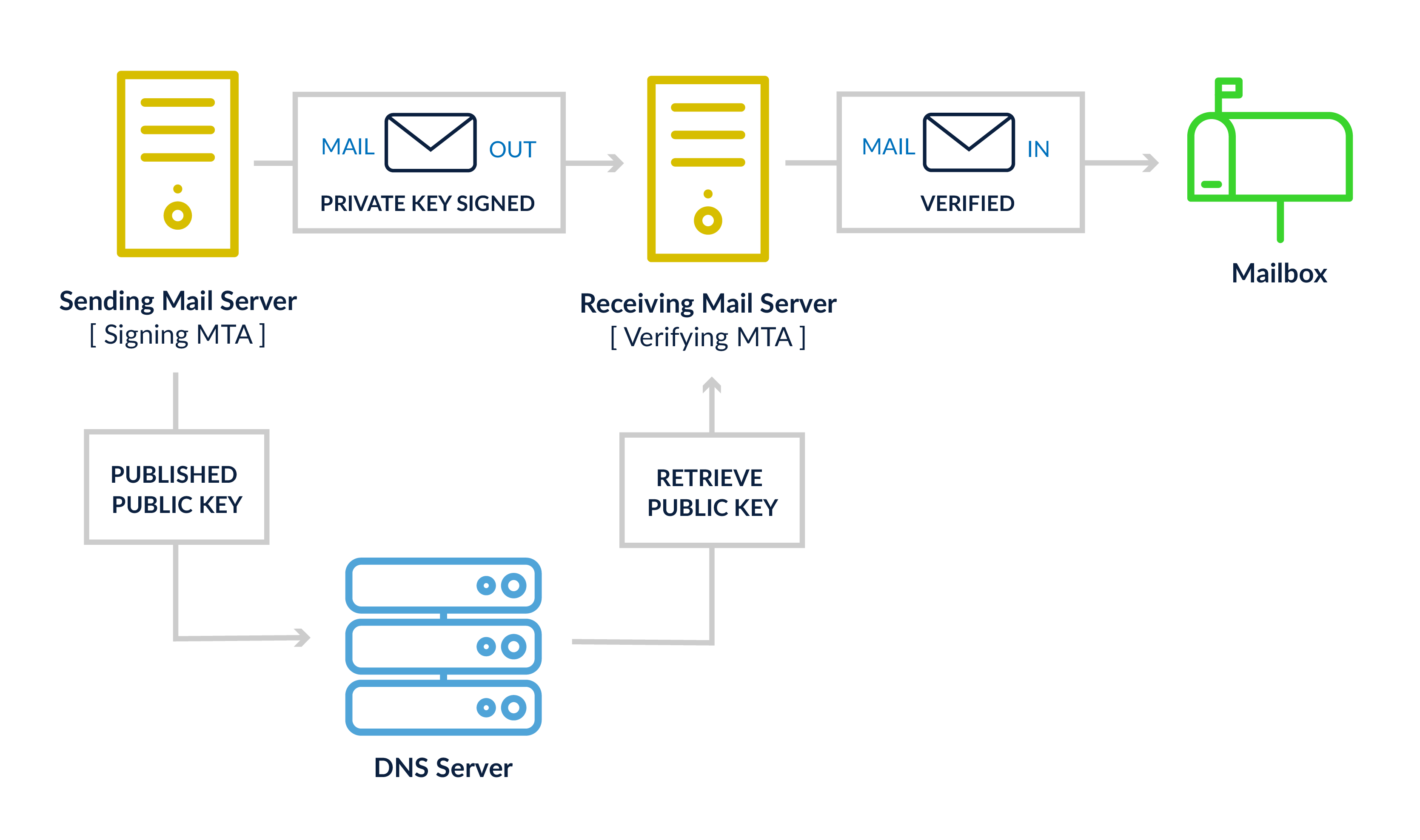

Correo identificado de DomainKeys (DKIM)

La configuración de DKIM es un poco más complicada que SPF, porque requiere un programa de cifrado, como OpenDKIM, para construir los tokens cifrados para el correo electrónico enviado y validarlos en los servidores de los destinatarios. También necesitará un montón de claves: un par de claves de cifrado, una clave pública colocada en su DNS y una clave privada que reside en sus servidores de correo. El programa de cifrado validará el contenido de origen y los encabezados seleccionados (que se determinan durante la configuración) no se han modificado durante la transmisión entre los sistemas de correo de origen y destino. Por lo general, estos incluyen elementos como la dirección de remitente, el ID del mensaje y el cuerpo del correo electrónico, entre otros indicadores.

Autenticación, informes y conformidad de mensajes basados en dominios (DMARC)

DMARC es parte del proceso de autenticación, pero en realidad es una política publicada por el remitente para los mensajes de correo electrónico que fallan en la autenticación. DMARC trabaja junto con SPF y DKIM para solicitar que la red receptora tome una acción, si ambas soluciones de autenticación fallan. Hay un enfoque escalonado para las acciones de DMARC, comenzando por no hacer nada (p = ninguno), hasta solicitar que el mensaje se coloque en la carpeta de correo no deseado (p = cuarentena), o finalmente, fallar el mensaje y ni siquiera aceptarlo (p = rechazar ).

Otra característica que realmente le da valor a las marcas y propietarios de dominios es la retroalimentación recibida de los proveedores de buzones de correo que validan con DMARC. Se envía un archivo de comentarios diario a una dirección de correo electrónico especificada para proporcionar información sobre cuántos mensajes pasaron o fallaron en la autenticación, las direcciones IP de origen de estos mensajes y la alineación del dominio en los mensajes. ¿Qué es la alineación de dominios? Es si el dominio del remitente y los registros SPF / DKIM usan o no los mismos dominios. Todos estos datos diarios permiten a una marca monitorear el uso indebido de sus dominios e identificar eventos de suplantación de identidad o phishing dirigidos a sus usuarios.

Cadena recibida autenticada (ARC)

ARC es un poco diferente de las otras herramientas de autenticación, ya que no es algo que deba configurar un remitente. Está completamente enfocado en que el servidor del destinatario agregue una serie de puntos de datos que muestran que hicieron el trabajo de validación en el mensaje original que recibieron antes de pasar el correo a otro sistema o dominio. Esto ayuda a resolver una serie de problemas identificados cuando se diseñó originalmente DMARC, cuando algunos sistemas de correo modificaron mensajes de correo electrónico para reenviar o reenviar un mensaje a una lista de discusión o un buzón alternativo definido por el destinatario original.

Indicadores de marca para identificación de mensajes (BIMI)

BIMI está diseñado para ayudar a proporcionar un indicador visual de una comunicación por correo electrónico legítima y bien autenticada de una marca. Si una marca utiliza SPF, DKIM y DMARC, pueden incluir un registro DNS BIMI que mostrará el logotipo de la empresa en la bandeja de entrada del destinatario. Es otro punto de contacto de la marca y ayuda a establecer más correos electrónicos reales y no reales (léase: peligrosos) de remitentes confiables.

Como puede ver, "El correo electrónico es difícil". Conseguir que todas estas piezas se instalen correctamente y funcionen juntas puede llevar algo de tiempo, esfuerzo y experiencia. Es fácil romper algo en el camino o introducir un error tipográfico que dará un resultado no deseado para la autenticación. Afortunadamente, nos tiene para ayudarlo a obtener su correo electrónico correctamente.

Para obtener más información sobre la capacidad de entrega, eche un vistazo a la Guía de capacidad de entrega de 250ok y vuelva a consultar aquí con regularidad para obtener información más detallada sobre los temas que se tratan en ella.