分散型台帳テクノロジー: その期待と可能性

公開: 2023-08-21おそらく、ブロックチェーンがビットコイン、イーサリアム、その他の暗号通貨の背後にあるテクノロジーであることはご存知でしょう。 しかし、ブロックチェーンの背後にあるテクノロジーが何なのか考えたことはありますか? それは分散台帳技術 (DLT) と呼ばれます。

分散台帳技術 (DLT) とは何ですか?

分散台帳テクノロジー (DLT) は、ノードと呼ばれるコンピューターの独立したネットワークを使用する分散型デジタル システムです。 複数の場所に分散された共有台帳で、トランザクションの詳細やデータを同時に提案、記録、検証、同期、共有します。

従来のデータベースとは異なり、DLT では、データは中央のデータベースに保存されるのではなく、複数のノードまたはコンピューターに分散されます。 各ノードは、レジストリのような静的データであっても、金融取引のような動的データであっても、すべてのトランザクションを記録して検証します。

その結果、DLT には単一制御点や単一障害点がありません。 この分散型の性質により、安全かつ透明性が高く、改ざん防止された記録保持が可能になります。

現在、DLT はあらゆる商取引の従来の概念を書き換えており、銀行、金融、サプライ チェーン管理、ヘルスケア業界で使用されています。 これは、分散型 ID ソリューションやブロックチェーン プラットフォームなどの未来的なイノベーションのビルディング ブロックです。

DLTの歴史

2009 年のビットコインの発売が DLT の出発点であると考える人がよくいます。 ただし、DLT をサポートするアイデアとテクノロジーは、ビットコインが導入されるずっと前から存在していました。

台帳から分散型台帳へ

古代以来、帳簿は商取引の中心でした。 人々は粘土板やパピルスから羊皮紙や紙に至るまで、自分のお金や資産をメモに残していました。 コンピュータ化により、この記録保持プロセスは紙からデジタル台帳としてのビットやバイトに移行しました。

データベース管理システムと分散コンピューティングの進歩により、利便性と速度が向上しました。 これにより、データベースを地域を超えて共有できるようになりました。

台帳には、デジタルであれ紙であれ、記録されるすべてのデータの信頼性を検証する中央機関が必要です。 たとえば、銀行は関連エンティティ間のすべての取引を検証および検証します。 多くの企業では、データベースを管理するシステム管理者がいます。

このような集中データベースは、異なる場所に分散されている場合でも、単一障害点、データ侵害、および中央当局による潜在的な操作の影響を受けやすくなります。 それは非効率性をもたらし、取引にコストを追加しました。 DLT の概念は、これらの問題の解決策として登場しました。

DLT の台頭の原動力となった概念と技術の進歩

1970 年代以降、暗号化とコンピューティングの分野におけるいくつかの技術的進歩により、DLT が可能になりました。

1976 年、ホイットフィールド ディフィーとマーティン ヘルマンは、今日の DLT で使用されているデータの暗号化と復号化の背後にある基本技術である公開キー暗号化の基礎を築きました。

1982 年、学者のレスリー ランポート、ロバート ショスタク、マーシャル ピーズは、DLT の概念基盤を提供する「ビザンチン将軍問題」と呼ばれる画期的な論文を書きました。 ランポートら。 一部の参加者に悪意があるか信頼できない場合に、分散システムでコンセンサスを達成する際の課題を説明しました。 彼らは、コンピュータ ネットワーク内のコンポーネントの誤動作を克服するための簡単なアルゴリズムを詳しく説明しました。 障害のあるデバイスは、矛盾する情報をシステムのさまざまな部分に送信する可能性があります。

その後、多くの学者が、コンピュータシステムが敵対的な環境で矛盾する情報をどのように処理しなければならないかという問題に対して、さまざまな解決策を提案しました。 その結果、さまざまなコンセンサスメカニズムが開発され、現在は中央当局のない分散型台帳システムに使用されています。

DLT へのもう 1 つの大きな後押しは 1991 年に起こりました。スチュアート ハーバーと W. スコット ストーネッタは、暗号的に保護されたブロック チェーンを使用してデジタル ドキュメントにタイムスタンプを付けるシステムを提案しました。 彼らのソリューションは、ブロックチェーンの概念の先駆けとして機能しました。

しかし、これらの概念とアルゴリズムは、ビットコインとその基礎となるブロックチェーン技術が登場するまではほとんど注目されていませんでした。 DLT をビットコイン経由でどのように使用できるかを実際にデモンストレーションすることで、このテクノロジーが最前線に浮上しました。 これにより多額の投資が集まり、その結果、DLT システムの種類とアプリケーションが急速に進化しました。

現在、DLT の用途は、仮想通貨をはるかに超えて、サプライ チェーン管理、ヘルスケア、デジタル ID から分散型金融 (DeFi) や非代替トークン (NFT) まで拡大しています。

DLTを支える主な技術

DLT は、次の 3 つのよく知られたテクノロジーに基づいています。

- 公開キー暗号化により、二者間での情報の安全な交換が可能になります。 これには、データを暗号化するための公開キーと、データを復号化するための有効な秘密キーが含まれています。 DLT の各参加者は、分散台帳にトランザクションを記録および検証するための公開キーと秘密キーのペアを持っています。 公開キーは、参加者のデジタル ID としても機能します。

- 分散ピアツーピア (P2P) ネットワークには、複数のネットワーク参加者 (ノード) がクライアントおよびサーバーとして同時に動作し、リソースを提供および消費します。 これは、ネットワークをスケールアップし、単一障害点を回避し、単一または少数のプレーヤーがネットワークを乗っ取るのを防ぐために使用されます。

- コンセンサスメカニズムにより、すべての参加者、つまり分散台帳のすべてのノードが、信頼できる第三者なしで単一バージョンの真実に同意することができます。 さまざまなコンセンサス メカニズムがあり、一般的なものはプルーフ オブ ワーク (PoW)、プルーフ オブ ステーク (PoS)、実用的なビザンチン フォールト トレランス (PBFT) です。

DLT の仕組み

前述したように、DLT はノードと呼ばれるコンピューターのネットワークを通じて機能します。 複数の場所にあるこれらのノードは、トランザクションまたはデータの共有および同期されたデジタル データベースを集合的に維持します。

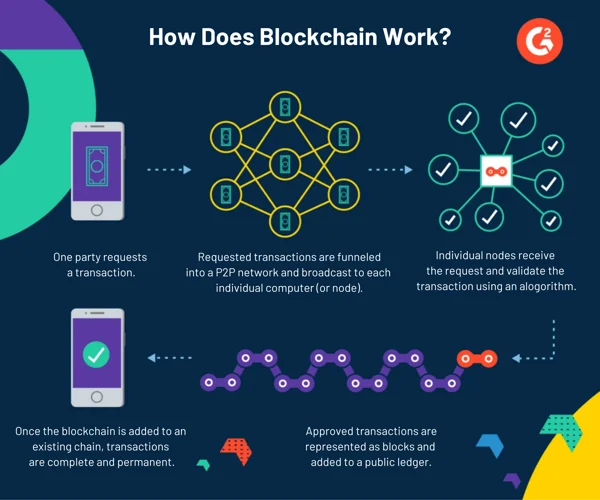

これらのトランザクションを保存するデータ構造は、通常、ブロック (ブロックチェーンの場合) またはその他の適切な形式に編成されます。 DLT の仕組みの概要を次に示します。

トランザクションの開始

参加しているノードは、台帳に追加される新しいトランザクションを作成します。 新しいトランザクションの詳細は、トランザクションの一意のデジタル暗号署名を作成する公開キー暗号化を使用して保護されます。 このデジタル署名には、公開キー (データを検証するために他のノードと共有) と秘密キーが含まれます。 新しいトランザクションが作成されると、それを検証するために分散 P2P ネットワーク内の他のノードにリクエストが送信されます。

トランザクションデータの検証

ノードがリクエストを受け取ると、各ノードは独立して動作してトランザクションの有効性をチェックします。 トランザクションの開始者が共有する公開キーを使用してトランザクションのデジタル署名を復号し、事前定義されたルールに照らして検証します。

トランザクションの有効性に関する合意に達する

検証が完了すると、ノードは連携してトランザクションの有効性に関する合意を形成します。 彼らは合意したコンセンサスアルゴリズムを採用しています。 これにより、台帳上のトランザクションのすべてのコピーが同一であることが保証されます。

たとえば、ビットコインのマイニングを考えてみましょう。 ノードは、一般にマイニングと呼ばれる PoW メカニズムを採用しています。これには、複雑な数学パズルを解くことで検証し、新しいビットコイン ブロックをビットコイン ブロックチェーン台帳に追加することが含まれます。

検証されたトランザクションをデータベースに追加する

トランザクションが検証されると、トランザクションは台帳に追加されてすべてのノードに分散され、台帳の状態が更新されます。 分散型台帳ネットワーク内のノードは、同じコンセンサスメカニズムに再び従わない限り、トランザクションの詳細を変更または更新することはできません。 これにより、台帳の不変性と完全性が保証されます。

これは、ブロックチェーン台帳がどのように機能するかを視覚的に表現したものです。

DLTの種類

DLT には、使用されている基盤テクノロジーと分散台帳に提供されるアクセスに基づいて、さまざまな種類があります。 それぞれに明確な利点があり、特定の使用例に対応します。 これらの DLT タイプについて詳しく見てみましょう。

アクセス制御による3種類のDLT

分散台帳ネットワークに誰が参加できるかに基づいて、DLT には次の 3 つのタイプがあります。

- 許可された DLT

- パーミッションレス DLT

- ハイブリッド DLT

1. 許可された DLT またはプライベート DLT

許可された台帳では、ネットワークに参加する前に参加者が承認される必要があります。 認可されたノードは台帳を維持します。 許可されたプラットフォームにより、トランザクションの迅速な検証が可能になり、プライバシーが向上します。

たとえば、Facebook の Diem ステーブル コイン プロジェクト (以前は Libra として知られていました) は許可された DLT でした。 ディエム協会の会員のみに検証権限が与えられていました。 もう 1 つの例は、Linux Foundation が企業向けに設計したオープンソース ブロックチェーンであるハイパーレジャー ファブリックです。

許可型 DLT の主な機能:

- アクセス制御

- ガバナンス

- プライバシー

2. パーミッションレスまたはパブリック DLT

許可のない分散台帳では、誰でも承認なしでネットワークに参加できます。つまり、ネットワークは公開されています。 台帳はパブリック ネットワーク内のノード間の共同作業によって維持され、誰でもアクセスできます。 ビットコイン、イーサリアム、ライトコインのブロックチェーンはパブリック DLT の例です。

パーミッションレス DLT の主な機能:

- 自由参加

- 透明性

- 分散化

3. ハイブリッド DLT

このタイプの DLT は、許可型分散台帳システムのプライバシー上の利点と許可なし分散台帳システムの透明性を組み合わせています。 ハイブリッド DLT を使用すると、企業はどのデータを公開し、どのデータを非公開にしたいかを選択できる大幅な柔軟性が得られます。

ハイブリッド DLT の主な特徴:

- プライバシーとセキュリティ

- 透明性

- カスタマイズ性

基盤となるテクノロジーに基づいた 6 つの主要な DLT タイプ

使用されるコンセンサス メカニズムとデータ構造の種類に応じて、DLT の 6 つのタイプは次のとおりです。

- ブロックチェーン

- 有向非巡回グラフ (DAG)

- もつれ

- サイドチェーン

- ホロチェーン

- ハッシュグラフ

1. ブロックチェーン

ブロックチェーンは最もよく知られた DLT タイプです。 このタイプの DLT のデータは、ブロックのリストとして構造化されています。 各ブロックはデータのコレクションを表します。 データを選択してブロックの連続チェーンに集約するのはマイナーに依存します。

すべてのブロックは暗号的に前のブロックにリンクされ、不変かつ透明な台帳を形成します。 ブロックチェーンは、ネットワークの設計に応じてパブリックにもプライベートにもなります。 ブロックチェーン アプリケーションは、暗号通貨からスマート コントラクトまで多岐にわたります。

ブロックチェーンの主な特徴:

- 分散化

- 安全

- グローバルなアクセシビリティ

2. 有向非巡回グラフ (DAG)

ブロックチェーンが従う順次リスト構造とは異なり、DAG はトランザクションを有向グラフまたはツリー状構造として追加します。 各トランザクションは以前の複数のトランザクションを確認し、厳密なチェーンを形成することなく相互接続されたトランザクションの網を作成します。 DAG は複数のトランザクションが同時に処理されるため、ブロックチェーンよりも高いトランザクション スループットと短い確認時間を提供します。 これにより、よりスケーラブルで効率的な分散型ネットワークが可能になります。

DAG の主な特徴:

- スケーラビリティ

- 低遅延

3.もつれ

Tangle は、モノのインターネット アプリケーション (IOTA) 組織によってモノのインターネット (IOT) 向けに設計されたオープンソースの DAG ベースの DLT です。 台帳への新しい追加を発行するノードは、以前に送信された 2 つのトランザクションを承認する必要があるため、データの追加と検証がブロックチェーンより簡単になります。

これにより、ブロックチェーンとは異なり、マイナーやマイニングプロセスが台帳上のトランザクションを承認する必要もなくなりました。 このプロセスにより、Tangle は低エネルギー消費技術となります。

タングルの主な特徴:

- 高い拡張性

- エネルギー効率

- 検証の高速化

4. サイドチェーン

サイドチェーンは、双方向ペグを通じてメイン システムに接続された二次分散台帳システムです。 双方向ペグにより、トランザクション データの双方向転送が可能になります。 サイドチェーンには、メインチェーンとは別に独自のコンセンサスメカニズムがある場合があります。 これは主にブロックチェーンでメイン台帳を拡張するために使用されます。

サイドチェーンの主な特徴:

- 相互運用性

- カスタムルールとコンセンサスモデル

- メインチェーンのネットワーク輻輳を軽減する

5.ホロチェーン

Holochain は、分散型アプリケーションを容易にするために設計された独自の DLT です。 GitHub と BitTorrent からインスピレーションを得たエージェント中心のアプローチを採用しています。 世界的なコンセンサスはありません。 代わりに、ネットワーク内の各ノードは、データと対話を担当する自律エージェントとみなされ、データに対する強力な制御を提供します。

ホロチェーンの主な特徴:

- エージェント中心の設計

- 世界的なコンセンサスがない

- プライバシーとデータ管理

6. ハッシュグラフ

Hashgraph は、もう 1 つの DAG ベースの DLT です。 コンセンサスメカニズムの一部として仮想投票アルゴリズムとゴシッププロトコルを使用します。 ゴシップ プロトコルを使用すると、ノードはすべてのトランザクション データを他のノードにランダムに継続的に通信するため、トランザクション情報がネットワーク全体に急速に拡散します。

ハッシュグラフの主な特徴:

- ゴシッププロトコル

- より高いスループット

- 低遅延

DLTの長所と短所

DLT の支持者は、従来の集中型台帳や他のタイプの共有台帳に比べて、いくつかの潜在的な利点を強調しています。 とはいえ、このテクノロジーは依然として進化しており、新たなリスクや課題が生じる可能性があります。 DLT の可能性と限界を理解するために、DLT の長所と短所を見てみましょう。

DLT の主な利点

DLT の最も重要な利点を以下に示します。ただし、さまざまなタイプの DLT が開発されているため、一般化することは困難です。

- 分散化により仲介者の必要性がなくなり、参加者間の信頼と透明性が促進されます。 企業にとって、これはコストの削減、拡張性の向上、市場投入までの時間の短縮につながります。

- すべてのネットワーク メンバーが完全に同一の分散台帳のコピーを持っているため、透明性が向上します。

- データを順次記録することで永続的な監査証跡が作成されるため、監査が容易になります。 これにより、不正行為が減少し、調整コストが削減される可能性があります。

- 請求書の支払いなど、特定の条件が満たされた場合にコードを自動的に実行するスマート コントラクトによる自動化。

- 暗号化セキュリティ メカニズムと分散型の性質によりサイバーセキュリティが強化され、単一攻撃点が排除されます。

DLTのデメリット

DLT はまだ発展途上であるため、多くの規制および法的問題がまだ解決されていません。 DLT に関連する最も一般的な技術的、法的、規制上の課題は次のとおりです。

- このテクノロジーはまだ開発の初期段階にあるため、成熟度や業界標準が不足しています。 これにより、システムの回復力と堅牢性に疑問が生じます。

- 異なる DLT システムとレガシー システム間の相互運用性は、業界標準がなければ実現することが困難です。

- DLT が広く採用され、トランザクション量が増加する場合、スケーラビリティに関する疑問が生じます。

- 州によってルールが異なる場合があるため、規制の不確実性。 これにより、DLT を使用する企業にコンプライアンスの課題が生じる可能性があります。

- 未知の脆弱性と、Sybil 攻撃などの未解決のサイバーセキュリティの脅威。

- ビットコインマイニングにPoWのようなエネルギー集約型のコンセンサスメカニズムを使用する場合の環境への懸念。

DLT の使用例と例

前述したように、DLT にはさまざまな業界にわたる幅広い潜在的なアプリケーションがあります。 さまざまな業界にわたる DLT のユースケースのいくつかを詳しく見てみましょう。

金融および銀行業界

DLT、特にブロックチェーンは、フィンテック革命に不可欠な部分です。 DLT のアプリケーションは、銀行業務や決済から保険やコンプライアンスまで多岐にわたります。

DLT の潜在的な用途には、スマート コントラクト、デジタル通貨、国境を越えた支払い、有価証券の取引と決済、資産登録などが含まれます。多くの銀行や金融機関が、実現可能性を調査し、さまざまな機能の影響を測定するために概念実証を実行しています。これらのユースケース向けの DLT テクノロジー。

たとえば、米国の銀行は分散台帳を使用したデジタル資産決済プロジェクトのパイロットプロジェクトを実行しています。 多くの国の中央銀行も、ブロックチェーン技術に基づく中央銀行デジタル通貨(CBDC)を検討しています。

サプライチェーンマネジメント

DLT の最も有望な使用例の 1 つは、サプライ チェーン管理です。 初期の取り組みでは、DLT がどのように製品の追跡可能性を高め、請求書発行を合理化し、より迅速でコスト効率の高い配送を可能にし、サプライヤー、バイヤー、金融機関間の連携を改善するかを示してきました。

たとえば、ウォルマート カナダはブロックチェーン テクノロジーを採用し、70 社のサードパーティ貨物運送業者からの請求書と支払いを管理するための自動システムを作成しました。 このシステムにより、請求書の差異に関連する紛争が 70% 以上から 1% 未満に減少しました。

健康管理

業界では 2022 年だけで 707 件のデータ侵害が報告されていることを考慮すると、医療記録の安全な保持は医療分野で最も人気のある DLT アプリケーションの 1 つです。 DLT は、暗号化技術を使用して電子医療記録を安全に保存し、共有することを容易にします。 サプライチェーンを追跡することは、医薬品や医薬品機器を追跡および検証するのに役立ちます。 DLT は臨床試験からのデータの記録もサポートしています。

たとえば、メイヨー クリニックは、高血圧症の臨床試験からのデータを記録および管理するためにブロックチェーン プラットフォームを実験しています。

不動産

不動産における DLT の潜在的な応用例は、不動産検索の容易化、不動産所有権管理の合理化から所有権移転まで多岐にわたります。 これにより、事務処理と管理コストが削減されると同時に、データ保護と不動産所有権の不変記録が提供されます。

金融部門と不動産部門が同時に検討しているもう 1 つのユースケースは、現実世界の資産を取引用のデジタル トークンに変換する方法です。 このようなトークン化により、資産の流動性、分割所有権が促進され、取引コストが削減されます。

政府および公共部門

DLT には、政府サービスをより適切かつ迅速に提供する機会があります。 さまざまな政府データベースを安全に維持し、デジタル政府証明書を提供し、資産登録を容易にするために使用されます。

たとえば、エストニアはブロックチェーンを使用して医療、財産、ビジネスの登録を維持しています。 また、国民にデジタル ID を提供し、国民は政府サービスを利用できるようになります。

未来は分配される

DLT、ブロックチェーン、およびその機能を巡る誇大宣伝は何年にもわたって行われてきました。 しかし、誇大宣伝は実際の使用例に取って代わられています。

組織がパイロットや概念実証を卒業して、より実践的な現実世界の取り組みに移行するにつれて、DLT の導入は加速することになります。 さらに、テクノロジーが成熟するにつれて、広範な導入を妨げる制限に対処する、スケーラブルなソリューションが登場するでしょう。 したがって、無限の可能性を持つ分散型の未来を受け入れてください。

分散型テクノロジーの将来において極めて重要な役割を果たすことになるプルーフ・オブ・ステークのコンセンサスメカニズムについて詳しく見てみましょう。