デジタル署名とは何ですか? 安全にする方法を学ぶ

公開: 2023-09-07ソフトウェア革命の到来は、前例のない生産性と利便性をもたらしました。 しかし、それはハッキングやデータ侵害という形での脅威の増大にもつながりました。

署名の偽造は、この本の中で最も古い詐欺の 1 つであり、犯罪者が自分が別の人物であることを法的機関や企業機関に納得させる最も手っ取り早い方法であると考えられます。 デジタル署名のセキュリティのおかげで、オンライン アクティビティを検証する方法がついに得られました。

デジタル署名とは何ですか?

デジタル署名は、デジタル文書、メッセージ、トランザクションの信頼性を検証するために使用される暗号化技術です。 改ざん、改ざん、なりすましの問題を解決します。 デジタル署名のセキュリティは、非対称暗号化によって維持されます。

表面的には、ビジネスを行うための従来の書面による署名から電子署名ソフトウェアへの移行により、この悪意のある模倣がこれまで以上に容易になっているように見えます。 結局のところ、署名を作成するという物理的な芸術性は、単純なスタイラスのストロークと画像に置き換えられました。

幸いなことに、この問題は IT 専門家や電子署名ソフトウェア会社の意識の最前線にありました。 ID とデータの保護は、ビジネス モデルの中で最も重要な部分の 1 つです。

それにもかかわらず、すべてのソフトウェア ソリューションが同じように作られているわけではないため、ビジネスとクライアントを守るためにどのようなセキュリティ対策が必要かを理解するのに役立ちます。

デジタル署名の仕組み

これらすべての形式のデータ セキュリティの中核となるのは、デジタル署名です。 デジタル署名は、「正式な」物理署名の表現ではなく、ビジネスや法的契約の公証には使用されないという点で、通常の電子署名とは別のものです。

代わりに、デジタル署名は、インターネット経由で送信されるメッセージの信頼性と有効性を検証するために使用される複雑な数学的アルゴリズムで構成されるセキュリティ ツールです。

電子署名ソフトウェアは、ユーザーにセキュリティを強化するためにデジタル署名を利用します。 このプロセスの基本的な機能は、公開キー基盤システム (PKI) として知られるものを使用して、ドキュメントに 2 セットのデジタル「キー」を提供することです。

最初のキーはドキュメントの送信者が保持する公開キーであり、2 番目のキーはドキュメント自体に署名する行為によって生成される秘密キーです。

公証された文書が元のエンティティに返されると、埋め込まれた暗号アルゴリズムが 2 つのキーを比較します。 署名者が送信した秘密キーが受信者が保持する公開キーと一致しない場合、ドキュメントはロックされたままになります。

それでも、この単純な暗号化プロセスは、電子署名の安全性を確保し、行われた取引や合意の記録が正確であり、企業または別の法人の実際の状況を反映していることを保証する非常に効果的な方法です。

デジタル署名の種類

通常、ほとんどの企業には標準の PKI システムで十分ですが、一部の組織は非常に機密性の高いデータを扱っており、扱う契約には追加の保護層が必要です。

認証済み署名

認証済み署名は、法的文書やビジネス文書を公証するために使用されるという点で、一般的な電子署名と似ています。 ただし、デジタル証明書の形式による追加レベルのセキュリティと保証も含まれています。

これらの証明書は認証局 (CA) として知られる第三者によって発行され、受信者が問題の文書の出所と信頼性を検証するのに役立ちます。

承認署名

承認署名の機能は、他の形式の電子署名とは少し異なります。

実際、これらは最終受信者が署名するつもりがまったくなかったものです。 むしろ、不必要なやり取りを防ぎ、ワークフローや官僚的なプロセスを最適化するために、特定の文書が特定の個人または団体によって承認されていることを示す機能を果たします。

目に見えない署名

この形式のデジタル署名を使用すると、送信者は、署名の視覚的表現が適切でない可能性があるタイプの文書を、適切な人物によって承認されたこと (承認署名の場合) や承認済みであることを確認しながら転送できます。その真正性が証明されています。

可視デジタル署名を提供するか不可視デジタル署名を提供するかの選択は、通常、特定の企業ポリシーと署名者に提供する情報の量によって決まります。

デジタル署名のクラス

さまざまな種類のデジタル署名に加えて、安全性の低いものから最も安全なものまでランク付けされたデジタル セキュリティの特定の層もあります。 特定のセキュリティ機能の存在は、特定のソリューションのランキングに影響を与える可能性があり、上で説明した署名認証のプロセス全体に関係します。

クラスI

デジタル署名の最初の層であるクラス I 署名証明書は、基本レベルのセキュリティを提供し、通常は電子メール ID とユーザー名に基づいてのみ検証されます。 このため、これに関連付けられた署名は、法的文書やほとんどのビジネス契約には無効です。

クラス II

2 番目のクラスのデジタル署名は、リスクや一般的なセキュリティ上の懸念が低いか中程度である場合に、税金やその他の財務文書や記録を保護するためによく使用されます。

クラス II 署名は、誰がどの特定の情報にアクセスできるかを制御するために、署名者の ID を安全なデータベースと比較することによって機能します。

クラスIII

デジタル署名セキュリティの 3 番目で最後の層は、組織または個人が問題の契約書や文書に署名する前に、運転免許証などの特定の形式の身分証明書の提示を要求するオンライン「チェックポイント」の形式で提供されます。 。

このタイプの署名セキュリティは、裁判所への提出、電子チケット発行、および高レベルのセキュリティが必要なその他の分野などに使用されます。

デジタル署名のセキュリティ機能

これらの一般的な概念は、キャリアを通じて確かに何度も役に立ちますが、仕様の核心部分に基づいて電子署名ソフトウェアの特定の部分を評価する必要がある場合もあります。

以下は、データの整合性を確保する方法を見つける際の検索のガイドとなる、ドキュメントと署名のセキュリティに関連するさまざまな機能のリストです。

PIN、パスワード、コード

この最初の機能は、最も基本的で簡単なものです。 ただし、そのほぼ遍在性は、それが基本レベルのセキュリティとしていかに効果的であるかを証明しており、それ自体が一見複雑です。

文書の所有者によって送信されたパスワードで保護された文書を使用すると、署名者が署名している内容が本物であることを確認できると同時に、文書の望ましくない改ざんを防ぐことができます。

クラウドセキュリティ

すべてではないにしても、デジタル署名ソフトウェアの多くは Software as a Service (SaaS) モデルで提供されているため、リモートで導入されるセキュリティ プロトコルに関して何を確認する必要があるかを確実に把握することが重要です。ベンダー自身によって法的およびビジネス上の契約を保護します。

組織にとって可能な限り最善の選択をしたい場合、過去のセキュリティ侵害、データ損失、その他のリスクを理解することが重要です。 これはいくつかの方法で実行できます。

まず、問題のベンダーが、通常は Microsoft Azure や IBM SoftLayer などのサービス プロバイダーとのパートナーシップを通じて、強力なクラウド インフラストラクチャを使用していることを確認します。 この利点は、ベンダーのベースライン セキュリティ インフラストラクチャが、最高級のデジタル セキュリティに関するさまざまな規制要件を確実に満たせることです。

パズルの次のピースは、ソフトウェア ベンダーがデータ暗号化にどのように取り組んでいるかを理解するという形で現れます。 このためには、理解する必要がある重要な用語が 2 つあります。

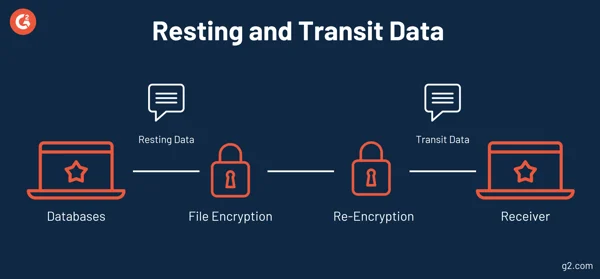

- 保存データ:クラウド サーバーまたはプログラムによって現在アクセスされていないハード ドライブに保存されているデータ。

- 転送データ: 転送中のデータは、サーバーとアプリケーション間のデータの移動を指します。

真に包括的なクラウド セキュリティを実現するには、検討しているベンダーがデータ ライフサイクルの休止フェーズと移行フェーズの両方で強力なデータ暗号化を備えていることを確認する必要があります。 これは、現在の取引や契約を保護し、記録や文書の安全性を確保するのに役立ちます。

ユーザ認証

文書や契約書に追加のセキュリティ層を迅速かつ効果的に確保するもう 1 つの方法は、意図した署名者の身元を確認するのに役立つ機能を実装することです。

これらの機能には、電子署名を実行する前に署名者を認証するツールや、その認証を電子署名レコード全体に結び付ける方法が含まれます。

理想的には、適切なユーザー認証プロトコルのセットを利用したソリューションでは、リモート ID とパスワードの認証、電子メール アドレスの検証、運転免許証やその他の政府の公式文書などの文書のアップロードなど、複数の認証方法が可能になります。

タイムスタンプ

タイムスタンプは通常、特定の文書または契約の検証を視覚的に表示する方法として、認証された署名に関連付けられます。

デジタル認証されたタイムスタンプの存在は、ファイルの内容が特定の時点で特定の個人または団体によって検証され、それ以来変更されていないことを示します。 これらのスタンプは、デジタル署名証明プロセスに関連付けられた自動化サービスを通じて取得および適用されます。

組み込み監査トライアル

電子署名を独自に検証してアーカイブできる機能は、ビジネスに重要なセキュリティ層を提供します。

このプロセスは、電子署名ソフトウェアが署名を文書自体に直接埋め込み、元のソフトウェア ベンダーの影響を受けずに自己制御可能でポータブルな記録を作成することによって実現されます。

この全体的な効果は、ベンダーのアカウントの変更が記録へのアクセス能力に影響を及ぼさないように、記録と文書を完全に管理することです。

電子サイン準拠チェックリスト

データを保護するために必要なセキュリティ機能について理解できたので、次のステップは、電子署名が組織や業界のさまざまな規制監視に準拠していることを確認することです。

電子署名が有効なビジネス プロセスとして機能するには、特定の法的要件を満たす必要があります。

これらは、電子署名にその法的地位を規定する米国電子署名法に含まれています。

- 署名の意図:従来の署名と同様、これは、すべての当事者が署名する意図がある場合にのみ署名が有効であるという標準的な法的条件を指します。

- 電子的にビジネスを行うことへの同意:電子署名が法的拘束力を持つとみなされるには、すべての当事者がデジタル形式で署名することに同意する必要があります。

- 署名と記録の関連付け: E-Sign への準拠を確保するための次の部分は、契約書の公証に使用されるソフトウェア ソリューションが、署名が作成されたプロセスを反映する関連記録を保持していることを確認することです。

- 記録の保持:最後の部分は、記録が完全に保持され、署名を容易にするために使用されるソフトウェア ソリューションによって正確に再現できることを確認することです。

コンプライアンス監査の署名プロセス

組織のリスクを軽減するための最も重要な要素の 1 つは、コンプライアンス監査の形で提供されます。

これらは、企業が規制ガイドラインや規模、場所、業界などの要件を遵守しているかを評価するために、社内と社外の両方の組織によって実行されるレビューです。

これらの監査の一環として、企業は通常、文書がいつ変更またはアクセスされたか、誰が変更したかなど、ビジネスプロセスの詳細な説明を提供するよう求められます。

ビジネスを行うために電子署名を使用する場合、選択したソフトウェア ソリューションによって提供される署名が、署名プロセス自体の詳細な監査を提供できることを確認する必要があります。 これにより、顧客またはビジネス パートナーがインターネット上でどのようにビジネス インタラクションを完了し、自社のビジネス監査の合意をどのように満たしたかが示されます。

関連:コンプライアンスに関する詳細情報をお探しですか? G2 Track は、監査の実行時に組織が適切に対応していることを確認するのに役立ちます。

あなたの会社が規制の監督下にない場合、これは必要ないかもしれません。 ただし、そうする場合は、コンプライアンスに関してすべての基本を満たしていることを確認する必要があります。

署名され、保護されています

実行する予定のビジネスに関係なく、企業固有の組織要件や業界要件を満たすソフトウェア ソリューションを慎重に選択することで、電子署名のセキュリティ上の懸念を簡単に相殺できます。

上記のコンプライアンス チェックリストに従い、さまざまなセキュリティ機能を理解すると、あらゆるリスクを管理するために何が必要かを正確に理解できるようになります。

データを保護する方法について詳しく知りたいですか? G2 のサイバーセキュリティに関するガイドは、情報を安全に保つために必要なすべての知識を提供します。