データ保護とは何ですか? ユーザーデータをどのように保護しますか?

公開: 2023-07-14ビジネスの核となるのはデータです。 顧客のニーズへの対応、予期せぬ出来事への適応、急速な市場変動への対応は、最終的にはデータに依存します。

企業はさまざまなソースから膨大な量のデータを生成します。 ビジネス中に生成されるデータの量と粒度は膨大であるため、データの保護とメンテナンスには常に注意を払う必要があります。 結局のところ、データは単なる静的レコードのコレクションではありません。

規模の大小を問わず、データ保護はあらゆるビジネスにおいて最優先に考慮される必要があります。 データ中心のセキュリティ ソフトウェアのようなソリューションは、データベース内に保存されたデータの安全性と適切な使用を保証しますが、データ保護とは何か、その仕組み、および関連するテクノロジとトレンドを理解することが重要です。

データ保護とは何ですか?

データ保護は、重要な情報の破損、侵害、紛失を防ぐプロセスです。 データ保護戦略を成功させると、侵害や災害による被害を最小限に抑えることができます。

生成および保存されるデータの量が前例のない速度で増加するにつれて、データ保護の必要性が高まっています。 また、重要な情報にアクセスできなくなる可能性があるダウンタイムに対する許容範囲も最小限に抑えられています。

そのため、破損または損失後にデータを迅速に回復できることを保証することは、データ保護戦略を成功させるために不可欠な側面となります。 データ保護には、データの侵害からの保護やデータ プライバシーの保護も含まれます。

データ保護の原則

データ保護原則は、データを保存し、常にアクセスできるようにするのに役立ちます。 これには、データ管理と可用性の要素、運用データのバックアップ、事業継続性災害復旧 (BCDR) の導入が含まれます。

データ保護の主要なデータ管理原則は次のとおりです。

- データの可用性により、たとえ紛失または破損した場合でも、ユーザーはビジネスに必要な情報にアクセスして使用できることが保証されます。

- オフライン ストレージとオンライン ストレージ間の重要なデータの転送を自動化することは、データ ライフサイクル管理の一部です。

- 情報資産を評価、分類し、施設の中断、アプリケーションやユーザーのミス、機器の故障、マルウェア感染、ウイルス攻撃などのさまざまな脅威から保護することは、すべて情報ライフサイクル管理の一部です。

データ保護規制

データ保護法および法律は、特定の種類のデータの収集、送信、および使用を規制します。 名前、画像、電子メール アドレス、アカウント番号、パーソナル コンピューターのインターネット プロトコル (IP) アドレス、および生体認証情報は、個人データを構成するさまざまな形式の情報のほんの一例にすぎません。

国、管轄区域、分野が異なれば、データ保護法とプライバシー法も異なります。 違反内容や各法律や規制機関の指示によっては、違反した場合には風評被害や金銭的罰金が科される可能性があります。

1 つの規則の遵守は、すべての法律の遵守を意味するものではありません。 すべてのルールは変更される可能性があり、各法律には、ある状況では適用され、別の状況では適用されないさまざまな規定があります。 これだけ複雑であるため、コンプライアンスを一貫して受け入れられる形で実装することは困難です。

注目すべきデータ保護規制

世界中の政府はデータ セキュリティとプライバシーに関する法律に焦点を当てており、これらの法律はこれらのシステムの動作に大きな影響を与えています。 いくつかの著名なデータ保護法については以下で説明します。

欧州連合の GDPR

一般データ保護規則 (GDPR) は、2016 年に制定された EU の規制です。デジタル サービスの個人ユーザーに、企業やその他の組織に提供する個人情報に対する追加の権利と管理を許可します。

EU諸国で事業を行っている企業、またはEU諸国と協力している企業がこれらの規則に従わない場合、世界売上高の最大4%または2,000万ユーロという高額な罰金が科せられます。

データ保護に関する米国の法律。

EU とは対照的に、米国には主要なデータ保護法が 1 つもありません。 その代わりに、何百もの連邦および州のプライバシー規制がアメリカ国民のデータを保護することを目的としています。 以下にそのような法律のいくつかの例を示します。

- 連邦取引委員会法は不公平な商行為を禁止し、企業が顧客のプライバシーを保護することを義務付けています。

- 医療情報の保管、機密保持、および使用は、医療保険の相互運用性と責任に関する法律 (HIPAA) によって規制されます。

- 2018 年カリフォルニア州消費者プライバシー法 (CCPA) によると、カリフォルニア州民は企業が保有する個人情報を削除し、そのような情報の販売をオプトアウトすることを求めることができるようになりました。

デジタル化が進む社会においてデータ保護がますます重要な関心事となるため、今後数年間で米国の規制要件が変更される可能性があります。

オーストラリアの CPS 234

オーストラリアは 2019 年に、金融および保険企業がサイバー攻撃から情報セキュリティを守る方法を規定するプルデンシャル スタンダード CPS 234 を導入しました。 また、システムがコンプライアンスに準拠していることを保証するために、厳格な監査および報告メカニズムの実装も必要になります。

データ保護の重要性

データ保護は、企業がデータ侵害、漏洩、ダウンタイム、風評被害、財務的損失を防ぐのに役立つため、非常に重要です。 組織はまた、紛失または破損したデータを復元し、法的義務を遵守するためにデータ保護を強化する必要があります。

従業員の不安定さが増し、データが不正に削除される危険があるため、このアプローチはより重要になっています。

オブジェクト ストレージ ソリューションにはあらゆる種類のデータが格納されていますが、企業は特定のセキュリティ問題に対処するためにデータ保護を必要としています。 ビジネスの種類によって異なりますが、次の典型的な問題はほとんどのビジネスに影響を及ぼし、データ保護によって回避できます。

- 退職した従業員によるデータ損失

- 知的財産 (IP) の盗難

- データの破損

データ保護テクノロジー

データ保護はセキュリティ対策、可用性、および管理に関係するため、企業がこれらの目的を達成するのを支援する多数のテクノロジーが存在します。 そのうちのいくつかを以下で説明します。

- テープまたはディスクへのバックアップは、セキュリティ チームがデジタル資産の保存またはバックアップに使用する物理デバイスで構成されます。

- ストレージ スナップショットは画像またはその他の参照ポイントの形式をとり、正確な時点のデータを表します。

- 継続的データ保護 (CDP) は、変更が行われるたびにコンピューター システム上のデータをバックアップするシステムです。

- ファイアウォールは、ネットワーク トラフィックを監視するデバイスです。 一連のセキュリティ標準に応じてトラフィックを許可または拒否します。

- 暗号化により、生のコンテンツを損なうことなく、データをスクランブル テキストとの間で安全に変換し、デバイス間で保存または転送できます。

- エンドポイント保護は、ネットワークのエッジにあるラップトップやスマートフォンなどのエンドポイント デバイス上の脅威を監視し、ブロックするデータ セキュリティ ソリューションです。

- データ損失防止 (DLP) システムは、漏洩や漏洩の可能性を特定します。 ネットワーク管理者がユーザーが転送するデータを監視および管理するには、データを大幅に分類する必要があります。 DLP は、企業が分類していないデータを監視しません。

- インサイダー リスク管理 (IRM) は、データ セキュリティに対するリスクベースのアプローチです。 従来の DLP アプローチとは異なり、IRM システムは企業によってすでにタグ付けされたデータだけでなく、すべてのデータを監視するため、急速に変化する従業員を管理するための適切なオプションとなります。 IRM は、セキュリティ チームが特定のニーズにとって最も重要なデータを優先し、従業員の生産性を制限することなくデータ ハザードに迅速に対応できるように支援します。

データ保護に利用できるテクノロジーをすべて理解することは、どのソリューションがビジネスに適しているかを判断するのに役立ちます。

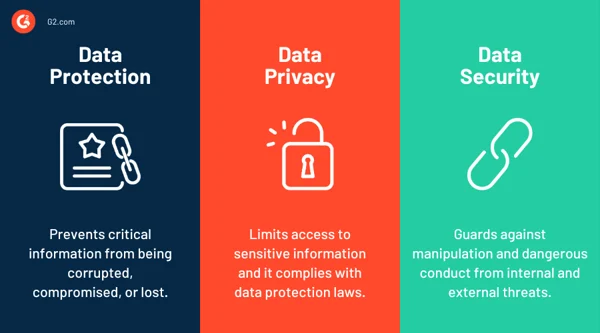

データ保護、データ プライバシー、データ セキュリティ

データ プライバシー、データ セキュリティ、データ保護には、以下に示すように、多くの場合同じ意味で使用される用語ですが、いくつかの重要な違いがあります。

- データ保護とは、データの悪用を防ぎ、データの使用を許可されたユーザーがデータにアクセスできることを保証し、従業員の生産性を促進するための手順とシステムの集合です。

- データ プライバシーは、機密情報 (多くの場合は個人データ) にアクセスできるユーザーを制限し、データ保護法に準拠します。

- データ セキュリティは、データ保護のサブセットであり、内部および外部の脅威による操作や危険な行為から保護します。

特にセキュリティ以外の部門と協力する場合、これらの用語の違いを認識すると、誤解を避けることができます。

データ保護のメリット

組織の規模に関係なく、個人データの処理はすべての業務の中心です。 以下のリストは、データ保護の利点を説明しています。

- 財務諸表や企業活動などの重要なデータを保護します。

- トランザクション中のデータと保存されたデータの両方の品質が向上します。

- これは特定のテクノロジーから独立しており、すべての人に適用されます。

- 経済的損失のリスクが軽減されます。

- ソフトウェア、プロジェクトや製品の文書、企業戦略が競合企業に盗まれるのを防ぎます。

データ保護の課題

データ保護戦略の導入におけるデータ保護のマイナス面については、以下で説明します。

- データ保護ポリシーや手順が不十分だと、顧客は企業に対する信頼を失います。 一方で、厳格なデータ保護はデジタル経済に悪影響を与えるため、適切なバランスを見つけることが最も重要です。

- 世界規模のデータ保護法は 1 つだけではありません。

- テクノロジーとビジネスの進歩はデータ保護に課題をもたらし、データ保護に影響を与えます。 データ保護とオンラインでの行動は、相互に関連して常に変化しています。

- データ保護の許可と標準の維持には費用と時間がかかります。

- 従業員は、データ保護とその重要性をより深く理解するために適切なトレーニングを必要とします。 これは簡単なプロセスではありません。

- 個人データの不正または違法な取り扱いを防ぐには、適切な組織的および技術的保護手段を利用することが重要ですが、これは困難を伴います。

データ保護の傾向

コンピューティング環境が変化するにつれて、いくつかの新しいトレンドがデータ保護の状況に影響を与えます。 これらのいくつかには次のようなものがあります。

従業員の変動

新型コロナウイルス感染症以降、肉体労働はますます不安定になり、転職も頻繁になっている。 企業の離職率が高くなる要因は数多くあります。

- 低賃金、福利厚生の欠如、勤務体制の欠如

- 景気後退の可能性への懸念

- 業者を頻繁に利用する

- 一時解雇と雇用凍結

従業員の予測不可能な性質により、退職する従業員が意図的に、または自分の仕事に対する当事者意識からデータを持ち出す危険性が高まっています。

このデータ漏洩の危険性の増大に対応して、セキュリティ チームは新しいデータ保護方法を開発する上でより重要になってきています。 監視とリスク管理に加えて、どのデータが法的に自分のものではないのかを担当者が確実に認識できるようにするためのトレーニング対策も不可欠です。

ハイパーコンバージェンス

ハイパーコンバージド インフラストラクチャは、ストレージ、コンピューティング、ネットワーキングを 1 つのシステムに結合します。 IT 管理者は、分散したハードウェアとリソースの複雑さを処理する代わりに、このパラダイムの下で、通常は仮想マシン (VM) を介して単一のインターフェイスで通信する場合があります。

データの安全性の観点から見ると、ハイパー コンバージェンスの利点により、セキュリティ チームが制御しなければならない表面積が減少します。 さらに、リソースの割り当て、データの複製、バックアップに関連する複雑さの多くを自動化できます。

ランサムウェアからの保護

ランサムウェアは、重要なデータを暗号化し、ユーザーがアクセスできなくする特定の種類のマルウェアです。 通常、データのロックを解除するために被害者から攻撃者に身代金の支払いを要求します。 この行為により、攻撃者が問題を解決する保証はなく、被害者はデータを失うか、多額の身代金を支払うかの選択を迫られます。

企業は、ランサムウェア防止ソリューションを使用して、フィッシング キャンペーンなどの特定のマルウェア エントリ ポイントを監視する場合があります。 これらのソリューションは、感染したデバイスの隔離、横方向の移動の防止、攻撃対象領域の削減にも役立ちます。

ゼロトラスト

ゼロトラスト セキュリティ モデルまたはアーキテクチャでは、内部アプリケーション、データ、サーバーにアクセスするときにすべてのユーザーを認証する必要があります。

ゼロトラスト システムでは、分離されたネットワークを保護するために主にファイアウォールに依存する一般的なネットワークとは異なり、トラフィックは信頼できる送信元から送信されるとは想定されていません。

組織はもはや安全なローカル ネットワーク内のクラウド アプリケーションやリモート ワーカーを信頼していないため、最新のデータ保護にとってゼロトラスト パラダイムはますます重要になっています。 シングル サインオン (SSO) やユーザー アクセス制御などの他の種類の認証は、ユーザーを認証して不正アクセスを防止するためにシステムで使用する必要があります。

データ保護ソリューション

データ保護は、組織がリスクを管理し、サービスの稼働時間を増やし、データの損失や悪用を回避するために重要です。 ただし、これらの目的を達成するには、従業員の協力や生産性を妨げることなく、すべてのファイル、ベクター、ユーザー アクティビティを監視する必要があります。

データ中心のセキュリティ ソリューションは、オンプレミスからクラウド ストレージ、多数のアプリ間、サードパーティなど、場所間で転送されるデータを保護するために企業で使用されています。 さらに、これらのテクノロジーにより、機密データ ポイントの特定、分類、監視が容易になり、セキュリティとコンプライアンスを保証するための監査が容易になります。

データ中心のセキュリティ プラットフォーム トップ 5:

- エグナイト

- ヴィルトゥル

- Google VPC サービス コントロール

- Microsoft Purview 情報保護

- Sophos SafeGuard 暗号化

* 上記は、G2 の 2023 年夏のグリッド レポートによるデータ中心のセキュリティ サービス プロバイダーの上位 5 社です。

保護、規制、加速

優れたデータプラクティスを徹底的に理解し実施すること(たとえば、データが物理的に保護されるだけでなく、データがどのように使用されるかをユーザーが理解することを保証すること)と、それをバックアップする保護を組み合わせることで、データの価値を高めることができます。

組織は毎日、京バイトのデータを生成します。 したがって、データ管理テクノロジーの改善を常に模索しているのは当然です。 結局のところ、データ保護はデータ管理全体の一部です。

データをより深く理解したいですか? Data as a Service (DaaS)とそれが今日どのように関連しているかについて詳しく学びましょう。