Sicherheitstipps für B2B-Affiliate-Marketing-Websites

Veröffentlicht: 2021-07-10Betreiben Sie ein Affiliate-Geschäft und fragen Sie sich, ob Sie alle notwendigen Schritte unternommen haben, um Ihre Website zu sichern? Diese 12 Tipps sorgen dafür, dass Sie nichts zurücklassen.

Viele Online-Unternehmer und Besitzer von Affiliate-Websites sind zu sehr in die Verrücktheit von Design, Produktvorbereitungen, Zahlungsgateways und Marketingstrategien vertieft. Sicherheit wird in der Hektik oft ignoriert, selbst wenn sie der Kern und die Grundlage jedes Affiliate-Geschäfts ist.

Inhaltsverzeichnis

- Warum ist Websicherheit für Affiliate-Websites unerlässlich?

- Sichere Benutzeranmeldungen und verschlüsselte Verbindungen

- SSL-Zertifikate

- Wählen Sie einen sicheren Webhost

- PCI-Konformität

- Nutzen Sie eine Webserver-Firewall (WAF)

- DDoS-Abwehr

- Halten Sie eine strenge Passwortrichtlinie ein

- Multi-Faktor-Authentifizierung

- Häufige Backups

- Schützen Sie Ihre Server

- Sicherheitspatches

- Abschluss

In Wirklichkeit richten sich laut CSBC (Congressional Small Business Committee in den USA) 71% der Online-Sicherheitsverletzungen gegen Unternehmen mit weniger als 100 Mitarbeitern.

Wenn Sie also denken, dass Hacker nur auf große Player abzielen, liegen Sie falsch. Sie, ja – Sie könnten morgen ihr Ziel sein.

Wenn Sie nicht auf den Schutz Ihrer Website achten, gefährden Sie Ihr gesamtes Unternehmen. Es ist das Äquivalent, ein physisches Geschäft zu eröffnen, ohne Schlösser oder Überwachungskameras zu installieren.

Zahlreiche Online-Shops entscheiden sich für das schnelle und einfache Haustürschloss und suchen nicht weiter. Und lange Zeit haben sie nicht einmal ihre Sicherheit aktualisiert oder aktualisiert. Aber was ist, wenn Ihr Shop kompromittiert wird oder eine Transaktion schief geht? In der Tat sind dies Dinge, auf die Sie achten sollten und die Sie auf jeden Fall einplanen sollten.

Warum ist Websicherheit für Affiliate-Websites unerlässlich?

Alle 39 Sekunden wird irgendwo im Internet ein Cyberangriff erwartet.

Das ist ziemlich häufig!

Darüber hinaus stimmen etwa 68 % der Unternehmensführer zu, dass ihre Cybersicherheitsbedrohungen zunehmen. Wenn Schadsoftware eine Online-Website infiziert, kann sie problemlos Daten sammeln oder sogar alle Computerressourcen der Website übernehmen.

Mit anderen Worten, Angreifer können vertrauliche Daten von aktuellen und neuen Site-Benutzern sammeln. Abgesehen davon, dass sie ihre Daten stehlen, können automatisierte Hacker-Tools Computer von Endbenutzern infizieren. Da jeden Tag Tausende neuer Malware produziert werden, müssen Sie immer den Überblick behalten, um Ihre Website – und Ihre Kunden – jederzeit zu schützen.

Web-Angriffe haben auch große finanzielle Auswirkungen. Es ist viel kostspieliger, eine Website-Bereinigung durchzuführen, als Online-Assets zu schützen.

Unternehmen können durch Cyberangriffe große Geldsummen verlieren, weil eine große Menge an Benutzerinformationen gefährdet ist.

In Wirklichkeit werden die Kosten für Datenschutzverletzungen heute auf durchschnittlich 20 % des Umsatzes eines Unternehmens geschätzt. Es wird auch prognostiziert, dass Cyberkriminalität die Weltwirtschaft im Jahr 2021 6 Billionen US-Dollar kosten würde. Selbst wenn Sie es schaffen, den finanziellen und technologischen Schaden durch Cyberangriffe zu begrenzen, kann Ihr Kundenstamm darunter leiden.

Es dauert durchschnittlich 314 Tage, um eine Datenschutzverletzung vollständig rückgängig zu machen. Ihre Website wird die meiste Zeit dieses Zeitraums nicht verfügbar sein, und Ihre Kundentreue und Ihr Ruf werden darunter leiden. Einige Unternehmen verlieren durch diesen Prozess bis zu 20 % ihres Kundenstamms.

Lesen Sie auch : Top-Affiliate-Marketing-Hacks zur Umsatzsteigerung.

Bei all diesen lebenswichtigen Faktoren ist es wichtig, genau darauf zu achten und Ihre Partner- oder Unternehmenswebsite zu schützen.

Beachten Sie diese von uns empfohlene Webschutz-Checkliste, damit Ihr Geschäft reibungslos läuft.

Hier sind die wichtigsten Punkte, die Sie in Ihre Schutz-Checkliste aufnehmen sollten:

Sichere Benutzeranmeldungen und verschlüsselte Verbindungen

Sichere Verbindungen sind insbesondere für Websites relevant, die eine Registrierung oder eine Transaktion beinhalten.

Die Verwendung eines SSL-Zertifikats (auf das wir gleich eingehen werden) ist ein guter Anfang. Sie können die Sicherheit Ihrer Site verbessern, indem Sie Hypertext Transfer Protocol Safe (HTTPS) implementieren.

Der Schutz von Seiten, für die eine Authentifizierung erforderlich ist, sollte ebenfalls oberste Priorität haben. Fügen Sie einen starken Kennwortstandard hinzu, der es Benutzern ermöglicht, sich mit geschützten Anmeldeinformationen zu registrieren.

Es ist auch wichtig, beim Speichern von Passwörtern auf Ihrer Website eine gute Verschlüsselung zu verwenden. Im Falle einer Datenschutzverletzung erschweren Technologien wie „bcrpyt“ die Wiederherstellung von Passwörtern.

Wenn die automatische Registrierung auf Ihrer Site zulässig ist, verwenden Sie außerdem nur spezielle, unvorhersehbare Benutzernamen. Andere wesentliche Faktoren sind die OAuth-Implementierung und Token zum Zurücksetzen von Passwörtern.

All dies trägt zu einer „allgemeinen“ Sicherheitsschicht Ihrer Website bei. Lassen Sie uns nun ein wenig mehr in die Details eintauchen.

SSL-Zertifikate

Sie gehen davon aus, dass Ihre Kunden über Ihren Server einkaufen. Um dies zu gewährleisten, muss jede E-Commerce- oder Affiliate-Site über eine SSL-Verifizierung (Secure Sockets Layer) verfügen.

Dieses SSL-Zertifikat stellt sicher, dass die Verbindung zwischen Ihrem Server und dem Webbenutzer sicher und verschlüsselt ist. Infolgedessen werden Sie keine persönlichen Daten wie Kreditkartennummern und Anmeldeinformationen preisgeben. 3dcart bietet Ihnen zum Beispiel ein kostenloses „Sharing-SSL“, aber die Bereitstellung Ihres eigenen SSL bietet Ihren Kunden ein besseres Kundenservice-Erlebnis.

SSL-Zertifikate werden normalerweise als einer der Schlüsseldienste verwendet, die von Webhosts angeboten werden.

SSL-Zertifikate können kostenlos bezogen werden und kosten je nach Bedarf bis zu $ XXX.

Wählen Sie einen sicheren Webhost

Ihr Webhost ist die erste Schutzlinie für die Sicherheit Ihrer Affiliate-Websites. Ein stabiles Geschäft ist fast unmöglich, wenn der Hosting-Provider keine robusten Server und ordnungsgemäß verwalteten Cluster verwendet.

Vergleichen Sie bei der Auswahl eines Webhosts Ihre Auswahl basierend darauf, wie gut er mit seinen Servern umgeht und welche Ressourcen er zum Schutz Ihrer Website hat. Obwohl es praktisch unmöglich ist, eine Vollversicherung anzubieten, bietet ein zuverlässiger Anbieter normalerweise Folgendes:

- Stellen Sie die Stabilität Ihres Betriebssystems (OS) und Ihrer Anwendungen sicher.

- Sichere Funktionen sichern und wiederherstellen

- Stable Sockets Layer (SSL)-Protokoll mit Betriebszeit nach Industriestandard

- Malware-Erkennung und -Entfernung

- Abwehr von Distributed Denial of Service (DDoS)-Angriffen

- Implementierung einer Firewall

- Die Möglichkeit, nach Schadsoftware zu suchen.

Für Besitzer von E-Commerce-Sites ist es unerlässlich, die Einhaltung der Sicherheitsanforderungen der Payment Card Industry (PCI) durch den Webhost zu akzeptieren. Dies sichert die Daten der Kunden bei allen Arten von Kartenzahlungen. Wenn Ihr Host dies nicht ausdrücklich unterstützt, muss er mit anderen PCI-konformen Einkaufswagen-API-Anbietern kompatibel sein.

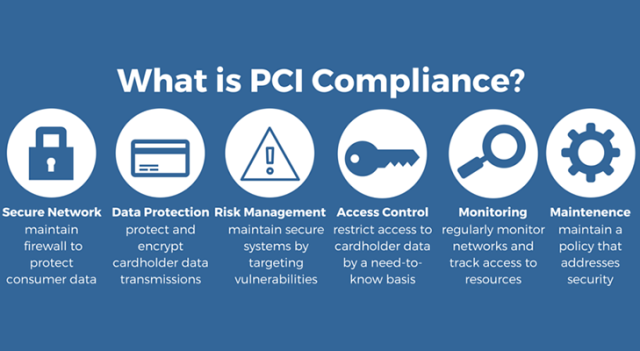

PCI-Konformität

Alle Online-Händler müssen die Richtlinien und Vorschriften der Kreditkartenindustrie (PCI) übernehmen. Affiliate-Websites sind eine Grauzone, da sie den Besucher nur „umleiten“ und der Kauf nicht direkt auf ihrer Website stattfindet.

Mit Ausnahme von „Gateway“-Websites von verbundenen Unternehmen muss jeder Händler den PCI DSS oder den Datensicherheitsstandard erfüllen, der für alle Arten von Händlern entwickelt wurde, die Kredit- und Debitkartenzahlungstransaktionen akzeptieren.

Da Sie vertrauliche Daten wie die Zahlungsinformationen Ihrer Kunden verwenden, ist die PCI-Durchsetzung unerlässlich, um maximalen Schutz für Karteninhaber zu gewährleisten und gleichzeitig das Vertrauen Ihrer Kunden zu gewinnen.

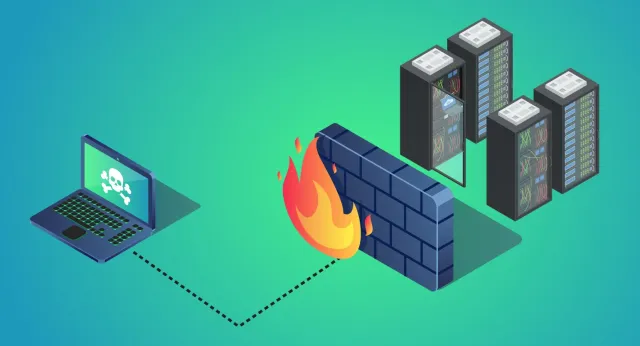

Nutzen Sie eine Webserver-Firewall (WAF)

Eine WAF ist ein praktisches Werkzeug, das Ihnen und Ihrem Unternehmen viel Zeit und Mühe ersparen kann. Es ist äußerst nützlich, um Angriffe zu erkennen und zu verhindern, insbesondere solche, die von automatisierten Bots ausgeführt werden.

Die Hauptfunktion einer Firewall besteht darin, den Hypertext Transfer Protocol (HTTP)-Datenverkehr zu verfolgen, der gegenüber Sicherheitsbedrohungen wesentlich anfälliger ist als HTTPS-Datenverkehr.

Die Firewall mindert effektiv SQL-Injections, Cross-Site Scripting (XSS), Cross-Site-Forgery und andere typische Angriffe.

Wenn Sie eine WAF bereitstellen, wird eine Barriere zwischen Ihrem Web und dem Internet geschaffen. Bevor er den Server erreicht, muss sich jeder Webclient durch ihn bewegen. Eine Sammlung vordefinierter Regeln filtert schädlichen Datenverkehr heraus und schützt Websites vor Schwachstellen.

Dies ist eines der Prinzipien, auf denen die Anti-Fraud-Logik von Scaleo basiert. Dank einer jahrzehntelangen Datensammlung kann Scaleo bösartigen oder minderwertigen Datenverkehr in Echtzeit erkennen. Lesen Sie hier mehr über diesen robusten Algorithmus für Affiliate-Websites.

Wenn es um den Bau von Firewalls geht, gibt es drei Bereiche, auf die man sich konzentrieren sollte.

Externe Firewall: Normalerweise findet man diese Form der Firewall als Teil eines Routers oder Servers. Es befindet sich außerhalb des Netzwerks Ihres Unternehmens und verhindert, dass alle Arten von Hackerversuchen jemals auf Ihr Gerät zugreifen. Wenn Sie sich nicht sicher sind, ob Sie einen haben, wenden Sie sich an Ihren Webhost und fragen Sie ihn.

Interne Firewall: Diese Art von Firewall ist eine Software, die in Ihrem Netzwerk erstellt wird. Obwohl sie einen ähnlichen Zweck wie die externe Firewall erfüllt, indem sie nach Viren, Malware und anderen Cyber-Bösewichten sucht, kann sie auch so konzipiert werden, dass das Netzwerk so segmentiert wird, dass Viren- oder Hackversuche unternommen und unter Quarantäne gestellt werden, bevor das gesamte Gerät infiziert wird.

Der dritte Punkt, an den man sich erinnern sollte, sind Arbeitnehmer, die von zu Hause aus arbeiten und sich mit dem Firmennetzwerk verbinden . Der Gesamtschutz Ihres Geräts ist nur so stark wie sein schwächstes Glied. Unter solchen Umständen lohnt es sich, für Firewall-Sicherheit zu bezahlen.

Firewalls sind untrennbar mit der Hosting-Konfiguration Ihrer Website/Ihres Netzwerks verbunden. Für ein paar zusätzliche Dollar pro Monat könnten Sie erwägen, Shared Hosting zugunsten von etwas Sichererem aufzugeben, wie einem dedizierten Server oder einem virtuellen privaten Server, der Ihnen mehr Macht über komplexe Sicherheitskonfigurationen gibt.

DDoS-Abwehr

DDoS ist eine Abkürzung für Distributed Denial of Service, was Sie nicht in der Nähe Ihrer E-Commerce-Site sehen möchten. Einfach ausgedrückt, bezieht es sich auf einen Angriff auf Ihre Infrastruktur, der Webbenutzer daran hindert, auf Ihre Funktionen zuzugreifen oder sie zu nutzen. Es entzieht ihnen jeglichen Dienst.

Daher müssen Sie sicherstellen, dass Ihr Shop ausreichend gegen DDoS geschützt ist.

Wenn Sie sich nicht sicher sind, wie Sie Ihre Website vor DDoS-Angriffen schützen können, wenden Sie sich an Ihren Hosting-Provider.

Halten Sie eine strenge Passwortrichtlinie ein

Hier sind ein paar Statistiken, die Ihnen helfen zu verstehen, warum ein kleines Unternehmen ein Cybersicherheitsproblem haben kann, das ich zu Beginn dieses Beitrags erwähnt habe.

- Laut einer Verizon-Umfrage aus dem Jahr 2016 sind schlechte, fehlende oder gestohlene Passwörter für 63 % der Datenschutzverletzungen verantwortlich. Das ist ein Problem.

- Laut einer Umfrage des Ponemon Institute gehen 65 % der Unternehmen mit einer Passwortrichtlinie dieses Problem nicht an. Dies ist ein weitaus größeres Problem.

Wo fangen wir überhaupt an?

Ja, die Arbeiter würden schreien, wenn Sie sie bitten, kompliziertere Passwörter als „12345“ zu erstellen und sie regelmäßig zu ändern. Aber auch auf die Gefahr hin, dass es sich wie eine gebrochene Schallplatte anhört: Sorgen Sie sich eher um eine leichte Verärgerung der Arbeiter oder eine feindliche Netzwerkübernahme?

Dies bedeutet, dass Sie Folgendes haben müssen:

- Aktualisieren Sie Ihre Passwörter alle 60 bis 90 Tage.

- Passwörter müssen mindestens 8 Zeichen lang sein, länger werden jedoch bevorzugt.

- Muss Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen enthalten.

Um zu dieser früheren Zahl zurückzukehren: Wenn Sie sich die Mühe machen, eine gute Passwortrichtlinie zu entwickeln, gehören Sie nicht zu den 65 %, die sie nicht befolgen. Das ist so lächerlich.

Passwort-Manager: Wir wären nachlässig, wenn wir in diesem Teil keine Passwort-Manager einbeziehen würden. Diese Anwendungen, die als installierte Software, als Cloud-Dienst oder sogar als physischer Computer verfügbar sind, helfen Ihnen beim Erstellen und Abrufen komplexer Passwörter. Es macht genau das, was der Name schon sagt: Es verwaltet Ihre Passwörter, und es scheint, dass die meisten von uns von Unterstützung in diesem Bereich profitieren könnten.

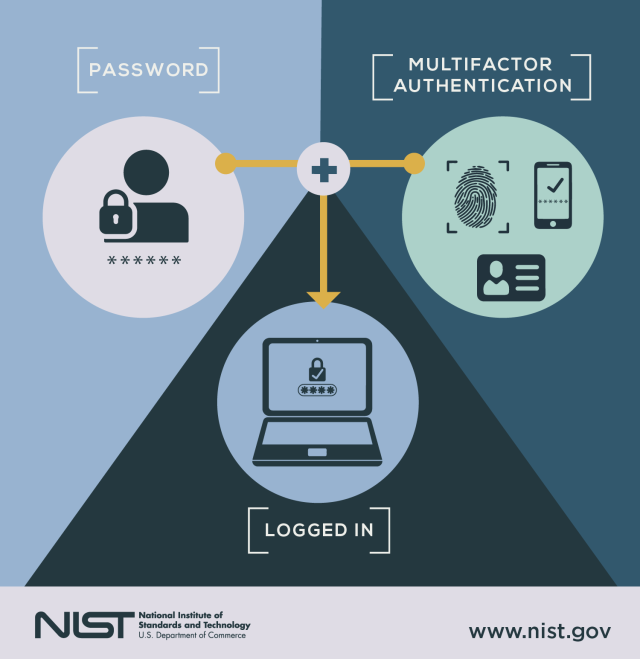

Multi-Faktor-Authentifizierung

Die Multi-Faktor-Authentifizierung (MFA) hat sich in den letzten Jahren als Lichtblick auf dem Radar derjenigen entwickelt, die sich um die Sicherheit ihres Netzwerks sorgen. Ja, es ist ein bisschen mühsam, aber es ist eine praktisch ausfallsichere Methode zum Schutz des Anmeldevorgangs. Es gibt verschiedene Variationen der genauen Methode, aber so könnte der Login eines Unternehmens aussehen:

- Herkömmlicherweise gibt der Benutzer das Passwort ein, indem er es in die Eingabeaufforderung des Systems eingibt.

- Ein zweites Einmalpasswort wird erstellt und an das Mobiltelefon des Benutzers gesendet.

- Der Benutzer wird zum letzten Anmeldebildschirm geleitet, wo er den Code von seinem Computer aus eingibt.

- Die Verbindung zum Netzwerk wird gewährt.

Eine weitere einfache Möglichkeit, MFA zu integrieren, besteht darin, die Handynummer des Mitarbeiters als zweites Passwort zu verwenden. Es wird davon ausgegangen, dass es sehr unwahrscheinlich ist, dass ein Hacker sowohl auf den ersten Benutzernamen als auch auf die Mobiltelefonnummer Zugriff hat. Diese zusätzliche Sicherheitsebene ist auf den meisten Systemen relativ einfach bereitzustellen und verbessert die Passwortsicherheit erheblich.

Die meisten Vorarbeiten in diesem Bereich wurden von Google geleistet, das kürzlich eine einjährige Periode beendet hat, in der kein einziger seiner 85.000 Benutzer sein Gmail-Konto kompromittiert hatte. Dies erreichten sie durch die Verwendung von Titan, einem physischen Sicherheitsschlüssel, der in einen USB-Anschluss gesteckt wird. Dies bedeutet, dass ein Hacker selbst mit einem Benutzernamen und einem Passwort nicht weiter auf das Konto zugreifen kann, es sei denn, er hätte physischen Zugriff auf den Schlüssel.

Häufige Backups

Nehmen wir an, Sie haben sich damit einverstanden erklärt, alle unsere Empfehlungen bisher zu befolgen. Sie können jetzt erleichtert ausatmen und wissen, dass das Netzwerk Ihres Unternehmens sicher ist.

Nehmen Sie Platz, legen Sie die Füße hoch und genießen Sie Ihre High-End-Sicherheitsmaßnahmen.

Noch nicht.

Trotz aller Bemühungen Ihrer und Ihres gesamten Personals besteht immer die Gefahr, dass sich ein Hacker einschleichen und Störungen verursachen könnte. Wie bereits erwähnt, sind diese Personen ein intelligenter Haufen, der kriminelles Fehlverhalten begangen hat. Im Inneren können sie alles tun, von der Aufzeichnung von Passwort-Tastaturanschlägen bis hin zur Verwendung Ihrer Ressourcen, um einen vollwertigen Bot-Angriff zu starten, um Ihren Server sauber zu machen.

An diesem Punkt werden Sie sich wünschen, dass Sie das Gerät zu einem früheren Zeitpunkt wiederherstellen könnten, bevor der Hacker beteiligt war. Seit es Brände und Überschwemmungen gibt, haben Sie ständig alle Ihre Familienfotos in der Cloud gesichert und sogar eine weitere Kopie auf einem externen physischen Laufwerk gespeichert, oder?

Betrachten Sie dasselbe mit Ihrem Unternehmen.

Sichern Sie Ihre Papiere, Tabellenkalkulationen, Datenbanken, Jahresabschlüsse, HR-Berichte und Debitoren-/Kreditorenbuchhaltung, falls Sie dies noch nicht getan haben. Ganz zu schweigen von Ihrer E-Mail-Liste!

Da Cloud-Speicherdienste von Tag zu Tag zugänglicher werden, gibt es keinen Grund, keinen robusten Backup-Plan zu integrieren, mit dem Sie Ihr Gerät im Falle einer Netzwerkverletzung problemlos in den Betriebszustand zurückversetzen können (es sei denn, Sie würden gerne einen neuen erstellen Datei, die Sie aus dem Speicher verwenden).

Schützen Sie Ihre Server

Die Website-Datenbank ist eine weitere Sicherheitslücke, die Hacker leicht manipulieren können. Normalerweise müssen Sie eine große Menge an Informationen (über Ihr Unternehmen und Ihre Kunden) auf dem Server Ihrer Webanwendung speichern. Achten Sie jedoch darauf, dass Sie nur die Informationen speichern, die Sie tatsächlich benötigen.

Gehen Sie mit personenbezogenen Daten wie Kreditkartennummern, E-Mail-Adressen und anderen identifizierenden Informationen vorsichtig um. Es kann teuer werden, wenn es falsch verwaltet wird. Versuchen Sie als allgemeine Regel, alle Daten zu verschlüsseln, die Benutzer identifizieren.

Eine einfache Verschlüsselung, wie Amazons AWS Aurora, ist eine kostengünstige Alternative, die in Betracht gezogen werden sollte. Dies sichert Dateien auf der Festplatte effektiv. In ähnlicher Weise möchten Sie möglicherweise eine Liste aller Ressourcen erstellen, die Sie zum Speichern von Kundendaten verwenden. Datenbanken, Dokumentenmanagementsysteme, GitHub, Dropbox und andere Ressourcen können enthalten sein.

Wenn Sie oder Ihr Unternehmen der Datenschutz-Grundverordnung (DSGVO) unterliegen, sollten Sie Zeit und Geld einplanen, um deren Anforderungen vollständig zu verstehen und zu erfüllen. Denken Sie daran, dass Google dadurch im Jahr 2019 satte 57 Millionen US-Dollar verloren hat.

Sicherheitspatches

Vergessen Sie nicht die Sicherheitspatches. Es ist wichtig, dass Sie niemals daran denken, Ihr Online-Geschäft zu starten, ohne zuerst Sicherheitspatches für die von Ihnen verwendete Software oder das verwendete Betriebssystem herunterzuladen. Sie müssen besonders darauf achten, WordPress, Joomla und andere Webanwendungen, die sehr anfällig für Angriffe sein können, häufig zu aktualisieren. Diese CMS stehen auf der Favoritenliste der Hacker, also lassen Sie Ihr Blog niemals mit veralteten Plugins, Themes oder WP-Versionen laufen.

Abschluss

Überlagern Sie die Sicherheitsmaßnahmen auf die gleiche Weise, wie eine sichere Boutique über Geländer oder ein Metalltor, Riegel und andere Schlösser an den Türen, Alarmsysteme, Überwachungskameras und codierte Tresore verfügt.

Eine einzige Form der Verteidigung reicht nicht aus. Sie können mit Firewalls beginnen und dann zu sicheren Kontaktformularen, geschützten Passwörtern usw. übergehen. Auf diese Weise halten Sie Cyberkriminelle davon ab, in Ihr System einzudringen und Ihr digitales Geschäft und Ihr Unternehmen zu beschädigen.

Als Faustregel gilt: Je mehr Sicherheitsschichten, desto besser.

Damit jedes Unternehmen auf allen Online-Plattformen profitabel ist, ist erstklassige Sicherheit ein wichtiger Faktor, der berücksichtigt werden muss.

Werfen wir noch einen Blick auf die wesentlichen Punkte, die Sie beachten sollten, um Ihre Affiliate-Website oder Ihr Affiliate-Netzwerk abzusichern:

- Wählen Sie ein sicheres Webhosting

- SSL-Zertifikat zu Ihrer Domain hinzufügen

- Verwenden Sie die Anti-Fraud-Logik von Scaleo für maximale Sicherheit

- Setzen Sie Anti-Malware, Firewall und serverseitige Sicherheitsmaßnahmen ein

- Wartung: Vergessen Sie nicht, Ihre Datenbank häufig zu sichern und Passwörter häufig zu ändern

- Stellen Sie sicher, dass Ihre Zahlungen PCI-konform sind

- Fügen Sie nach Möglichkeit eine Multi-Faktor-Authentifizierung hinzu

Diese grundlegenden Sicherheitselemente sind für jede Unternehmenswebsite, jeden Affiliate oder E-Commerce unerlässlich. Ihr Schutz hört hier jedoch nicht auf. Ja, Sie sollten zusätzlich recherchieren, insbesondere wenn Sie ein mittelständisches oder großes Online-Unternehmen haben. Gefährden Sie niemals die Sicherheit Ihres Systems oder Ihrer Kunden.