نصائح أمنية لمواقع تسويق الشركات التابعة B2B

نشرت: 2021-07-10تدير شركة تابعة ، وتتساءل عما إذا كنت قد اتخذت جميع الخطوات اللازمة لتأمين موقع الويب الخاص بك؟ ستضمن لك هذه النصائح الـ 12 أنك لم تترك شيئًا وراءك.

ينشغل الكثير من رواد الأعمال عبر الإنترنت ومالكي مواقع الويب التابعة لها في جنون التصميم ، وإعداد المنتجات ، وبوابات الدفع ، واستراتيجيات التسويق. غالبًا ما يتم تجاهل الأمان وسط الزحام ، حتى أولئك الذين يمثلون جوهر وأساس أي شركة تابعة.

جدول المحتويات

- لماذا يعتبر أمان الويب ضروريًا لمواقع الويب التابعة؟

- تأمين تسجيلات دخول المستخدم والاتصالات المشفرة

- شهادات SSL

- اختر مضيف ويب آمن

- التوافق مع PCI

- استفد من جدار حماية خادم الويب (WAF)

- دفاع DDoS

- حافظ على سياسة صارمة لكلمة المرور

- مصادقة متعددة العوامل

- كثرة النسخ الاحتياطي

- حماية الخوادم الخاصة بك

- تصحيحات الأمان

- استنتاج

في الواقع ، وفقًا لـ CSBC (لجنة الأعمال الصغيرة بالكونغرس في الولايات المتحدة) - 71٪ من انتهاكات الأمان عبر الإنترنت تستهدف الشركات التي يقل عدد موظفيها عن 100 موظف.

لذا ، إذا كنت تعتقد أن المتسللين يستهدفون اللاعبين الكبار فقط ، فأنت مخطئ. أنت ، نعم - أنت ، يمكن أن تكون هدفهم غدًا.

عندما لا تهتم بحماية موقع الويب الخاص بك ، فإنك تعرض شركتك بأكملها للخطر. إنه يعادل فتح متجر فعلي دون تثبيت أي أقفال أو كاميرات مراقبة.

تذهب العديد من المتاجر عبر الإنترنت إلى قفل الباب الأمامي السريع والبسيط ولا تبحث عن المزيد. ولفترة طويلة ، لم يقوموا حتى بتحديث أو ترقية الأمان الخاص بهم. ولكن ماذا لو تعرض متجرك للاختراق أو حدث خطأ في المعاملة؟ في الواقع ، هذه أشياء يجب أن تكون على دراية بها ويجب عليك بالتأكيد التخطيط لها.

لماذا يعتبر أمان الويب ضروريًا لمواقع الويب التابعة؟

كل 39 ثانية ، من المتوقع أن يحدث هجوم إلكتروني في مكان ما على الإنترنت.

هذا كثيرًا جدًا!

علاوة على ذلك ، يوافق ما يقرب من 68٪ من قادة الأعمال على أن تهديدات الأمن السيبراني الخاصة بهم آخذة في الازدياد. عندما تصيب البرامج الضارة موقعًا على الإنترنت ، يمكنها بسهولة جمع البيانات أو حتى الاستيلاء على جميع موارد الحوسبة الخاصة بالموقع.

بمعنى آخر ، يمكن للمهاجمين جمع بيانات سرية من مستخدمي الموقع الحاليين والجدد. بصرف النظر عن سرقة بياناتهم ، يمكن لأدوات القرصنة الآلية إصابة أجهزة كمبيوتر المستخدم النهائي. نظرًا لأنه يتم إنتاج الآلاف من البرامج الضارة الجديدة كل يوم ، فستحتاج إلى البقاء في صدارة اللعبة للحفاظ على موقع الويب الخاص بك - وعملائك - آمنين في جميع الأوقات.

هجمات الويب لها تأثير مالي كبير أيضًا. يعد إجراء تنظيف الموقع أكثر تكلفة بكثير من الحفاظ على أمان الأصول عبر الإنترنت.

من المحتمل أن تخسر الشركات مبالغ كبيرة من المال نتيجة للهجمات الإلكترونية لأن حجمًا كبيرًا من معلومات المستخدم في خطر.

في الواقع ، من المقدر الآن أن تتجاوز تكاليف خرق البيانات 20٪ من إيرادات الشركة في المتوسط. من المتوقع أيضًا أن تكلف الجريمة الإلكترونية الاقتصاد العالمي 6 تريليونات دولار في عام 2021. حتى إذا تمكنت من الحد من الضرر المالي والتكنولوجي الناجم عن الهجمات الإلكترونية ، فقد تعاني قاعدة عملائك.

يستغرق الأمر 314 يومًا في المتوسط لعكس خرق البيانات تمامًا. لن يكون موقع الويب الخاص بك متاحًا لمعظم هذه الفترة ، وسيتأثر ولاء العملاء وسمعتهم نتيجة لذلك. بعض الشركات تفقد ما يصل إلى 20٪ من قاعدة عملائها نتيجة لهذه العملية.

اقرأ أيضًا : أهم طرق التسويق بالعمولة لزيادة المبيعات.

مع وجود كل هذه العوامل الحيوية على المحك ، فمن الأهمية بمكان إيلاء اهتمام وثيق وحماية موقع الويب التابع أو التجاري الخاص بك.

ضع في اعتبارك قائمة التحقق من حماية الويب التي نقترحها من أجل الحفاظ على سير أعمالك بسلاسة.

فيما يلي العناصر الأساسية التي يجب تضمينها في قائمة مراجعة الحماية الخاصة بك:

تأمين تسجيلات دخول المستخدم والاتصالات المشفرة

تعتبر الاتصالات الآمنة وثيقة الصلة بشكل خاص بمواقع الويب التي تتضمن تسجيلًا أو معاملة.

يعد استخدام شهادة SSL (التي سنناقشها خلال دقيقة) مكانًا جيدًا للبدء. يمكنك تحسين أمان موقعك من خلال تطبيق Hypertext Transfer Protocol Safe (HTTPS).

يجب أن تكون حماية الصفحات المطلوبة للمصادقة أولوية قصوى أيضًا. قم بتضمين معيار كلمة مرور قوي يسمح للمستخدمين بالتسجيل باستخدام بيانات اعتماد محمية.

من المهم أيضًا استخدام التشفير الجيد عند تخزين كلمات المرور على موقع الويب الخاص بك. في حالة خرق البيانات ، تجعل تقنيات مثل "bcrpyt" من الصعب استعادة كلمات المرور.

علاوة على ذلك ، إذا كان التسجيل التلقائي مسموحًا به على موقعك ، فاستخدم فقط أسماء مستخدمين خاصة وغير متوقعة. تشمل العوامل الأساسية الأخرى تنفيذ OAuth والرموز المميزة لإعادة تعيين كلمة المرور.

كل هذا يساهم في طبقة أمان "عامة" لموقعك على الويب. الآن دعنا نتعمق أكثر في التفاصيل.

شهادات SSL

أنت تفترض أن عملائك سيشترون من خلال الخادم الخاص بك. لضمان ذلك ، يجب أن يكون لدى أي موقع تجارة إلكترونية أو موقع تابع تحقق من طبقة مآخذ التوصيل الآمنة (SSL).

تضمن شهادة SSL هذه أن الاتصال بين الخادم ومستخدم الويب آمن ومشفّر. نتيجة لذلك ، لن تكشف عن المعلومات الشخصية لأي شخص ، مثل أرقام بطاقات الائتمان وبيانات اعتماد تسجيل الدخول. توفر لك 3dcart ، على سبيل المثال ، "مشاركة SSL" بدون تكلفة ، ولكن توفير SSL الخاص بك يوفر تجربة خدمة عملاء أفضل لعملائك.

تُستخدم شهادات SSL عادةً كإحدى الخدمات الأساسية التي يقدمها مضيفو الويب.

يمكن الحصول على شهادات SSL مجانًا وتصل إلى XXX دولارًا ، حسب احتياجاتك.

اختر مضيف ويب آمن

مضيف الويب الخاص بك هو خط الحماية الأول لأمان مواقع الويب التابعة لك. يكاد يكون من المستحيل تحقيق عمل مستقر إذا لم يستخدم مزود الاستضافة خوادم قوية ومجموعات مُدارة بشكل صحيح.

عند اختيار مضيف ويب ، قارن اختياراتك بناءً على مدى تعاملهم مع خوادمهم والموارد المتوفرة لديهم لتأمين موقع الويب الخاص بك. في حين أنه يكاد يكون من المستحيل توفير تأمين كامل ، إلا أن مزودًا موثوقًا به سيقدم عادةً ما يلي:

- تأكد من استقرار نظام التشغيل (OS) والتطبيقات الخاصة بك.

- النسخ الاحتياطي واستعادة الوظائف التي يمكن الاعتماد عليها

- بروتوكول طبقة مآخذ التوصيل المستقرة (SSL) مع وقت تشغيل متوافق مع معايير الصناعة

- الكشف عن البرامج الضارة وإزالتها

- التخفيف من هجمات الحرمان الموزع للخدمة (DDoS)

- تنفيذ جدار حماية

- القدرة على البحث عن البرامج الضارة.

من الضروري لمالكي مواقع التجارة الإلكترونية قبول امتثال مضيف الويب لمتطلبات أمان صناعة بطاقات الدفع (PCI). هذا يحمي تفاصيل العملاء لجميع أشكال مدفوعات البطاقات. إذا كان مضيفك لا يدعمه بشكل صريح ، فيجب أن يكون متوافقًا مع موفري واجهة برمجة تطبيقات عربة التسوق الأخرى المتوافقة مع PCI.

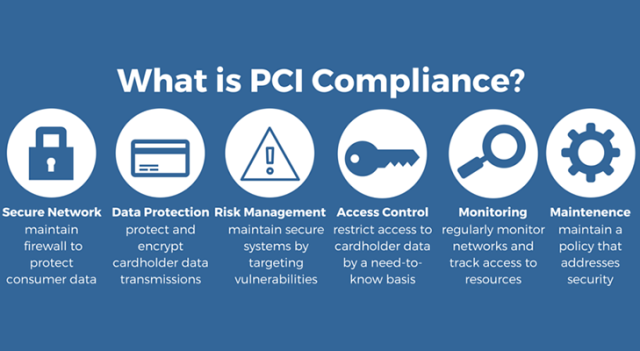

التوافق مع PCI

يجب على جميع تجار التجزئة عبر الإنترنت اعتماد إرشادات وأنظمة صناعة بطاقات الائتمان (PCI). تعد مواقع الويب التابعة منطقة رمادية نظرًا لأنها "تعيد توجيه" الزائر فقط ، ولا يتم الشراء مباشرة على موقع الويب الخاص بهم.

بخلاف مواقع "البوابة" التابعة ، يجب على كل تاجر الامتثال لـ PCI DSS ، أو معيار أمان البيانات ، الذي تم تطويره لجميع أشكال التجار الذين يقبلون معاملات الدفع ببطاقات الائتمان والخصم.

نظرًا لأنك ستستخدم بيانات سرية مثل معلومات الدفع الخاصة بعملائك ، فإن تطبيق PCI ضروري لضمان أقصى حماية لحاملي البطاقات مع اكتساب ثقة عملائك أيضًا.

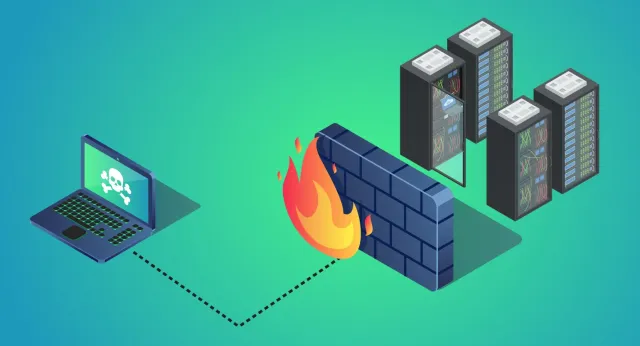

استفد من جدار حماية خادم الويب (WAF)

WAF هي أداة يدوية يمكن أن توفر لك وعملك الكثير من الوقت والمتاعب. إنه مفيد للغاية لاكتشاف ومنع الهجمات ، خاصة تلك التي يتم تنفيذها بواسطة الروبوتات الآلية.

تتمثل الوظيفة الأساسية لجدار الحماية في تتبع حركة مرور بروتوكول نقل النص التشعبي (HTTP) ، والتي تكون أكثر عرضة للتهديدات الأمنية من حركة مرور HTTPS.

يعمل جدار الحماية بشكل فعال على التخفيف من عمليات حقن SQL ، والبرمجة عبر المواقع (XSS) ، والتزوير عبر المواقع ، والهجمات النموذجية الأخرى.

عندما تقوم بنشر WAF ، فإنه ينشئ حاجزًا بين الويب والإنترنت. قبل الوصول إلى الخادم ، يجب أن يتحرك أي عميل ويب من خلاله. تقوم مجموعة من القواعد المحددة مسبقًا بتصفية حركة المرور الضارة وتحمي مواقع الويب من الثغرات الأمنية.

هذا هو أحد المبادئ التي يعتمد عليها منطق مكافحة الاحتيال في Scaleo. بفضل عقد من جمع البيانات ، يمكن لـ Scaleo اكتشاف حركة المرور الضارة أو منخفضة الجودة في الوقت الفعلي. اقرأ المزيد عن هذه الخوارزمية القوية للمواقع التابعة هنا.

عندما يتعلق الأمر ببناء جدران الحماية ، هناك ثلاثة مجالات للتركيز عليها.

جدار الحماية الخارجي: عادةً ما يتم العثور على هذا النوع من جدار الحماية كجزء من جهاز توجيه أو خادم. إنه موجود خارج شبكة شركتك ويمنع جميع أنواع محاولات القرصنة من الوصول إلى جهازك. إذا لم تكن متأكدًا مما إذا كان لديك واحد ، فاتصل بمضيف الويب واسأله.

جدار الحماية الداخلي: هذا النوع من جدار الحماية عبارة عن برنامج مبني على شبكتك. على الرغم من أنه يخدم غرضًا مشابهًا لجدار الحماية الخارجي من حيث أنه يتحقق من الفيروسات والبرامج الضارة والأذى السيبراني الأخرى ، إلا أنه يمكن أيضًا تصميمه لتقسيم الشبكة مثل محاولات الفيروسات أو الاختراق وعزلها قبل إصابة الجهاز بأكمله.

النقطة الثالثة التي يجب تذكرها هي العمال الذين يعملون من المنزل ويربطون بشبكة الشركة . تكون الحماية الشاملة لجهازك بنفس قوة أضعف رابط به. في مثل هذه الظروف ، فإن الدفع مقابل تأمين جدار الحماية يستحق راحة البال.

ترتبط جدران الحماية ارتباطًا وثيقًا بتكوين استضافة موقع الويب / الشبكة الخاصة بك. مقابل بضعة دولارات إضافية شهريًا ، يمكنك التفكير في التخلص من الاستضافة المشتركة لصالح شيء أكثر أمانًا ، مثل خادم مخصص أو خادم خاص افتراضي ، والذي يمنحك مزيدًا من القوة على تكوينات الأمان المعقدة.

دفاع DDoS

DDoS هو اختصار لعبارة "رفض الخدمة الموزعة" ، وهو شيء لا تريد رؤيته بالقرب من موقع التجارة الإلكترونية الخاص بك. ببساطة ، يشير إلى هجوم على بنيتك التحتية يمنع مستخدمي الويب من الوصول إلى وظائفك أو استخدامها. إنها تجردهم من أي خدمة.

نتيجة لذلك ، يجب عليك التأكد من أن متجرك محمي بشكل كاف ضد DDoS.

إذا لم تكن متأكدًا من كيفية تأمين موقع الويب الخاص بك ضد هجمات DDoS ، فاستشر مزود الاستضافة.

حافظ على سياسة صارمة لكلمة المرور

فيما يلي بعض الإحصائيات التي ستساعدك على فهم سبب تعرض شركة صغيرة لمشكلة تتعلق بالأمن السيبراني ، والتي ذكرتها في بداية هذا المنشور.

- وفقًا لاستطلاع أجرته شركة Verizon لعام 2016 ، فإن كلمات المرور الضعيفة أو المفقودة أو المسروقة مسؤولة عن 63٪ من انتهاكات البيانات. هذه مشكلة.

- وفقًا لمسح أجراه معهد Ponemon ، فإن 65٪ من الشركات التي لديها سياسة كلمة مرور لا تعالج هذه المشكلة. هذه مشكلة أكبر بكثير.

من أين نبدأ؟

نعم ، سيصرخ العمال إذا طلبت منهم إنشاء كلمات مرور أكثر تعقيدًا من "12345" وتغييرها بانتظام. ومع ذلك ، في ظل خطر أن يبدو الأمر وكأنه سجل مكسور ، هل أنت أكثر قلقًا من إزعاج العمال المعتدل أو الاستيلاء على الشبكة المعادية؟

هذا يعني أنه يجب أن يكون لديك:

- قم بتحديث كلمات المرور الخاصة بك كل 60 إلى 90 يومًا.

- يجب أن تتكون كلمات المرور من 8 أحرف على الأقل ، لكن يفضل استخدام كلمة مرور أطول.

- يجب أن يحتوي على أحرف كبيرة وصغيرة وأرقام وأحرف خاصة.

للعودة إلى هذا الرقم السابق ، إذا واجهت مشكلة تطوير سياسة كلمة مرور جيدة ، فلا تكن واحدًا من الـ 65٪ الذين لا يتبعونها. هذا سخيف جدا.

مديرو كلمات المرور: سنكون مهملين إذا لم نقم بتضمين مديري كلمات المرور في هذا الجزء. تساعدك هذه التطبيقات ، المتوفرة كبرامج مثبتة أو خدمة سحابية أو حتى كمبيوتر فعلي ، في إنشاء كلمات مرور معقدة واستردادها. إنه يفعل فقط ما يوحي به الاسم: إنه يدير كلمات المرور الخاصة بك ، ويبدو أن معظمنا قد يستفيد من المساعدة في هذا المجال.

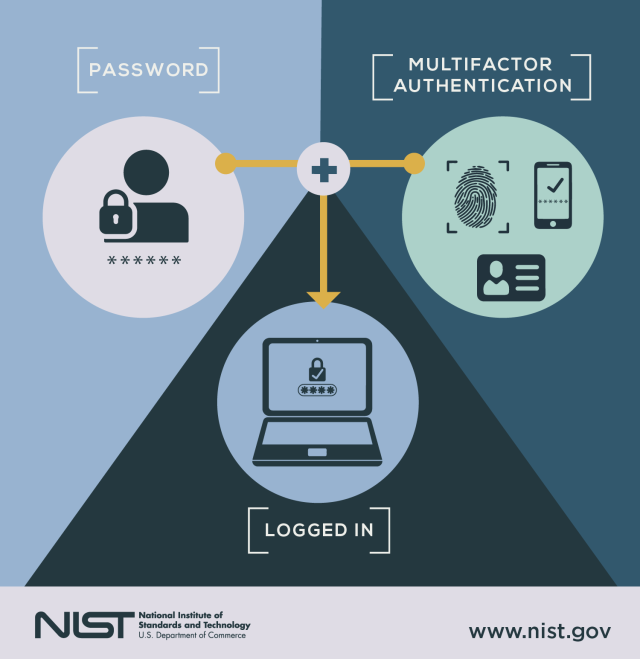

مصادقة متعددة العوامل

برزت المصادقة متعددة العوامل (MFA) كنقطة مضيئة على رادار أولئك القلقين بشأن أمان شبكتهم في السنوات الأخيرة. نعم ، إنها عملية صعبة بعض الشيء ، لكنها طريقة آمنة تقريبًا لحماية عملية تسجيل الدخول. هناك العديد من الاختلافات حول الطريقة الدقيقة ، ولكن إليك الشكل الذي يمكن أن يبدو عليه تسجيل دخول شركة واحدة:

- يقوم المستخدم بإدخال كلمة المرور بشكل تقليدي عن طريق كتابتها في موجه النظام.

- يتم إنشاء كلمة مرور ثانية لمرة واحدة وإرسالها إلى الهاتف الخلوي للمستخدم.

- يتم توجيه المستخدم إلى شاشة تسجيل الدخول النهائية ، حيث يقوم بإدخال الرمز من جهاز الكمبيوتر الخاص به.

- تم منح الاتصال بالشبكة.

هناك طريقة بسيطة أخرى لدمج أسلوب العائالت المتعددة MFA وهي استخدام رقم الهاتف الخلوي للموظف ككلمة المرور الثانية. الافتراض هو أنه من غير المرجح أن يتمكن المتسلل من الوصول إلى كل من اسم المستخدم الأول ورقم الهاتف المحمول. من السهل نسبيًا توفير طبقة الأمان الإضافية هذه في معظم الأنظمة كما أنها تعمل على تحسين أمان كلمة المرور بشكل كبير.

تم تنفيذ معظم الأعمال الأساسية في هذا المجال من قبل Google ، والتي انتهت مؤخرًا لمدة عام لم يتعرض فيها أي مستخدم من مستخدميها البالغ عددهم 85000 للاختراق. لقد حققوا ذلك باستخدام Titan ، وهو مفتاح أمان مادي يتم توصيله بمنفذ USB. هذا يعني أنه حتى مع وجود اسم مستخدم وكلمة مرور ، لا يمكن للمتسلل الوصول إلى الحساب بشكل أكبر ما لم يكن لديه وصول فعلي إلى المفتاح.

كثرة النسخ الاحتياطي

لنفترض أنك وافقت على اتباع كل توصية من توصياتنا حتى الآن. يمكنك الآن الزفير براحة ، مع العلم أن شبكة شركتك آمنة.

لماذا لا تشغل مقعدًا وترفع قدميك مستمتعًا بإجراءات الأمان المتطورة الخاصة بك؟

ليس بعد.

على الرغم من الجهود التي تبذلها أنت وفريقك بالكامل ، هناك دائمًا خطر أن يتسلل أحد المتطفلين ويسبب اضطرابًا. كما ذكرنا سابقًا ، هؤلاء الأفراد هم مجموعة أذكياء ارتكبت سوء سلوك إجرامي. أثناء التواجد في الداخل ، يمكنهم فعل كل شيء بدءًا من ضغطات مفاتيح كلمة المرور إلى استخدام مواردك لإطلاق هجوم روبوت كامل لمسح خادمك نظيفًا.

في هذه المرحلة ، ستتمنى أن تتمكن من استعادة الجهاز إلى نقطة سابقة في الوقت المناسب قبل أن يتورط المتسلل. منذ حدوث الحرائق والفيضانات ، كنت تقوم باستمرار بنسخ جميع صور عائلتك احتياطيًا إلى السحابة وحتى تخزين نسخة أخرى في محرك أقراص مادي خارجي ، أليس كذلك؟

ضع في اعتبارك نفس الشيء مع عملك.

النسخ الاحتياطي لأوراقك وجداول البيانات وقواعد البيانات والبيانات المالية وتقارير الموارد البشرية وحسابات القبض / المدفوعات إذا لم تكن قد قمت بذلك بالفعل. ناهيك عن قائمة البريد الإلكتروني الخاصة بك!

مع زيادة إمكانية الوصول إلى خدمات التخزين السحابي يومًا بعد يوم ، لا يوجد سبب لعدم دمج خطة نسخ احتياطي قوية تتيح لك استعادة جهازك بسهولة إلى حالة التشغيل في حالة حدوث خرق للشبكة (ما لم تستمتع بإعادة إنشاء أي منها الملف الذي تستخدمه من الذاكرة).

حماية الخوادم الخاصة بك

قاعدة بيانات موقع الويب هي ثغرة أمنية أخرى يمكن للقراصنة التلاعب بها بسهولة. عادة ، سيُطلب منك تخزين قدر كبير من المعلومات (حول شركتك وعملائك) على خادم تطبيق الويب الخاص بك. ومع ذلك ، تأكد من حفظ المعلومات التي تحتاجها بالفعل فقط.

تعامل مع البيانات الشخصية بحذر ، مثل أرقام بطاقات الائتمان وعناوين البريد الإلكتروني ومعلومات التعريف الأخرى. يمكن أن يكون مكلفا إذا أسيء إدارته. كقاعدة عامة ، حاول تشفير جميع البيانات التي تحدد هوية المستخدمين.

يعد التشفير بسهولة ، مثل AWS Aurora من Amazon ، أحد البدائل منخفضة التكلفة التي يجب مراعاتها. هذا يؤمن بشكل فعال الملفات الموجودة على القرص. وبالمثل ، قد ترغب في تجميع قائمة بجميع الموارد التي تستخدمها لتخزين بيانات العميل. قد يتم تضمين قواعد البيانات وأنظمة إدارة المستندات و GitHub و Dropbox وغيرها من الموارد.

إذا كنت تخضع أنت أو شركتك للائحة العامة لحماية البيانات (GDPR) ، فيجب عليك تخصيص الوقت والمال لفهم متطلباتها والامتثال لها بشكل كامل. تذكر ، في عام 2019 ، خسرت Google مبلغًا ضخمًا قدره 57 مليون دولار نتيجة لذلك.

تصحيحات الأمان

أخيرًا ، لا تنس تصحيحات الأمان. من المهم ألا تفكر أبدًا في إطلاق عملك عبر الإنترنت دون تنزيل تصحيحات الأمان أولاً للبرنامج أو نظام التشغيل الذي تستخدمه. يجب أن تولي اهتمامًا خاصًا لتحديث WordPress و Joomla وتطبيقات الويب الأخرى بشكل متكرر والتي يمكن أن تكون عرضة للهجمات. توجد أنظمة إدارة المحتوى هذه في قائمة مفضلات المتسللين ، لذا لا تسمح مطلقًا بتشغيل مدونتك باستخدام مكونات إضافية أو سمات أو إصدار WP قديم.

استنتاج

ضع التدابير الأمنية بنفس الطريقة التي يحتوي بها المتجر الآمن على درابزين أو بوابة معدنية ، وسدود وأقفال أخرى على الأبواب ، وأنظمة الإنذار ، وكاميرات المراقبة ، والأقبية المشفرة.

شكل واحد من أشكال الدفاع غير كاف. يمكنك البدء بجدران الحماية ثم الانتقال إلى نماذج الاتصال الآمنة وكلمات المرور المحمية وما إلى ذلك. بهذه الطريقة ، ستردع مجرمي الإنترنت من اقتحام نظامك وإلحاق الضرر بمتجرك الرقمي وشركتك.

كقاعدة عامة - كلما زادت طبقات الأمان ، كان ذلك أفضل.

لكي تكون كل شركة مربحة على جميع المنصات عبر الإنترنت ، يعد الأمان من الدرجة الأولى عاملاً مهمًا يجب تلبيته.

دعنا نلقي نظرة أخرى على النقاط الأساسية التي تريد أن تضعها في اعتبارك لتأمين موقع الويب التابع أو الشبكة التابعة:

- اختر استضافة ويب آمنة

- أضف شهادة SSL إلى المجال الخاص بك

- استخدم منطق مكافحة الاحتيال في Scaleo للحصول على أقصى درجات الأمان

- استخدم إجراءات الحماية من البرامج الضارة وجدار الحماية والخادم

- الصيانة: لا تنس نسخ قاعدة البيانات احتياطيًا بشكل متكرر وتغيير كلمات المرور كثيرًا

- تأكد من أن مدفوعاتك متوافقة مع PCI

- أضف مصادقة متعددة العوامل كلما أمكن ذلك

تعد عناصر الأمان الأساسية هذه ضرورية لكل موقع ويب تجاري أو شركة تابعة أو تجارة إلكترونية. ومع ذلك ، فإن حمايتك لا تتوقف عند هذا الحد. نعم ، يجب عليك إجراء بحث إضافي ، خاصة إذا كان لديك شركة إنترنت متوسطة أو كبيرة الحجم. لا تعرض نظامك أو سلامة عملائك للخطر أبدًا.