تقنية دفتر الأستاذ الموزع: وعودها وإمكانياتها

نشرت: 2023-08-21من المحتمل أنك تعرف أن blockchain هي التقنية الكامنة وراء Bitcoin و Ethereum وغيرها من العملات المشفرة. لكن هل فكرت يومًا في ما هي التكنولوجيا وراء blockchain؟ يطلق عليها تقنية دفتر الأستاذ الموزع (DLT).

ما هي تقنية دفتر الأستاذ الموزع (DLT)؟

تقنية دفتر الأستاذ الموزع ، أو DLT ، هي نظام رقمي لامركزي يستخدم شبكة مستقلة من أجهزة الكمبيوتر تسمى العقد. فهو يقترح في الوقت نفسه تفاصيل المعاملات أو البيانات ويسجلها ويتحقق من صحتها ويتزامنها ويشاركها في دفتر أستاذ مشترك موزع عبر أماكن متعددة.

على عكس قاعدة البيانات التقليدية ، في DLT ، يتم توزيع البيانات عبر عدة عقد أو أجهزة كمبيوتر بدلاً من تخزينها في قاعدة بيانات مركزية. تسجل كل عقدة كل معاملة وتتحقق منها ، سواء كانت بيانات ثابتة مثل السجل أو بيانات ديناميكية مثل المعاملات المالية.

نتيجة لذلك ، لا تحتوي DLT على نقطة تحكم واحدة أو نقطة فشل واحدة. تتيح هذه الطبيعة اللامركزية حفظ السجلات بشكل آمن وشفاف ومقاوم للعبث.

واليوم، تعيد تكنولوجيا السجلات الموزعة كتابة المفهوم التقليدي لأي معاملات تجارية وتجد استخدامها في الخدمات المصرفية والمالية وإدارة سلسلة التوريد وصناعات الرعاية الصحية. إنها اللبنة الأساسية للابتكارات المستقبلية مثل حلول الهوية اللامركزية ومنصات blockchain.

تاريخ DLT

غالبًا ما يعتبر الناس إطلاق Bitcoin في عام 2009 هو نقطة البداية لـ DLT. ومع ذلك ، فإن الفكرة والتقنيات التي تدعم DLT كانت موجودة قبل تقديم Bitcoin بكثير.

من دفاتر الأستاذ إلى دفاتر الأستاذ الموزعة اللامركزية

منذ العصور القديمة ، كانت دفاتر الأستاذ في قلب التجارة. كان الناس يحتفظون بملاحظات عن أموالهم وممتلكاتهم ، من الألواح الفخارية وورق البردي إلى الرق والورق. نقلت الحوسبة عملية حفظ السجلات هذه من الورق إلى وحدات البت والبايت كدفاتر الأستاذ الرقمية.

قدم التقدم السريع في أنظمة إدارة قواعد البيانات والحوسبة الموزعة الراحة والسرعة. سمحت بمشاركة قواعد البيانات عبر المناطق الجغرافية.

تتطلب دفاتر الأستاذ سلطة مركزية للتحقق من صحة كل البيانات التي يسجلها ، سواء كانت رقمية أو ورقية. على سبيل المثال ، تقوم البنوك بالتحقق والتحقق من صحة جميع المعاملات بين الكيانات ذات الصلة. غالبًا ما يكون لدى الشركات مسؤولي نظام لإدارة قواعد البيانات الخاصة بهم.

قواعد البيانات المركزية هذه، حتى عندما يتم توزيعها عبر مواقع مختلفة، تكون عرضة لنقاط فشل فردية، وانتهاكات البيانات، والتلاعب المحتمل من قبل السلطة المركزية. لقد أدى إلى عدم الكفاءة وإضافة التكاليف إلى المعاملات. ظهر مفهوم DLT كحل لهذه المشاكل.

التطورات المفاهيمية والتكنولوجية التي أدت إلى ارتفاع تقنية DLT

منذ سبعينيات القرن الماضي ، جعلت العديد من الاختراقات التكنولوجية في مجال التشفير والحوسبة DLT أمرًا ممكنًا.

في عام 1976، وضع وايتفيلد ديفي ومارتن هيلمان الأساس لتشفير المفتاح العام - وهي التقنية الأساسية وراء تشفير البيانات وفك التشفير المستخدمة في DLT اليوم.

في عام 1982، كتب العلماء ليزلي لامبورت، وروبرت شوستاك، ومارشال بيز ورقة بحثية رائدة تسمى مشكلة الجنرالات البيزنطيين والتي قدمت القاعدة المفاهيمية لـ DLT. لامبورت وآخرون. يوضح تحديات تحقيق الإجماع في نظام موزع عندما يكون بعض المشاركين خبيثين أو غير موثوقين. قاموا بتفصيل خوارزميات بسيطة للتغلب على المكونات المعطلة في شبكة الكمبيوتر ؛ قد ترسل الأجهزة المعيبة معلومات متضاربة إلى أجزاء مختلفة من النظام.

بعد ذلك، اقترح عدد من العلماء حلولاً مختلفة لمشكلة كيفية تعامل أنظمة الكمبيوتر مع المعلومات المتضاربة في بيئة معادية. أدى ذلك إلى تطوير آليات إجماع مختلفة تُستخدم الآن لأنظمة دفتر الأستاذ الموزع بدون سلطة مركزية.

حدثت دفعة كبيرة أخرى لـ DLT في عام 1991. اقترح ستيوارت هابر و. سكوت ستورنيتا نظامًا لختم المستندات الرقمية بسلسلة من الكتل المؤمنة تشفيرًا. كان حلهم بمثابة مقدمة لمفهوم blockchain.

ومع ذلك ، لم تحظ هذه المفاهيم والخوارزميات باهتمام كبير قبل إطلاق Bitcoin وتقنية blockchain الأساسية الخاصة به. العرض العملي لكيفية استخدام DLT عبر Bitcoin جعل التكنولوجيا في المقدمة. اجتذبت استثمارات كبيرة ، مما أدى إلى التطور السريع لأنواع وتطبيقات أنظمة DLT.

اليوم، توسعت تطبيقات DLT إلى ما هو أبعد من العملات المشفرة، بدءًا من إدارة سلسلة التوريد والرعاية الصحية والهوية الرقمية إلى التمويل اللامركزي (DeFi) والرموز غير القابلة للاستبدال (NFT).

التقنيات الرئيسية وراء DLT

تعتمد DLTs على ثلاث تقنيات معروفة:

- يسمح تشفير المفتاح العام بالتبادل الآمن للمعلومات بين طرفين. ويتضمن مفتاحًا عامًا لتشفير البيانات ومفتاحًا خاصًا صالحًا لفك تشفيرها. يمتلك كل مشارك في DLT زوجًا من المفاتيح العامة والخاصة لتسجيل المعاملات والتحقق من صحتها في دفتر الأستاذ الموزع. يعمل المفتاح العام أيضًا بمثابة الهوية الرقمية للمشارك.

- تحتوي شبكة نظير إلى نظير (P2P) الموزعة على العديد من المشاركين في الشبكة (العقد) الذين يعملون في وقت واحد كعميل وخادم، ويساهمون في الموارد ويستهلكونها. يتم استخدام هذا لتوسيع نطاق الشبكة، وتجنب نقطة فشل واحدة، ومنع مجموعة واحدة أو صغيرة من اللاعبين من السيطرة على الشبكة.

- تسمح آليات الإجماع لجميع المشاركين، أي جميع العقد في دفتر الأستاذ الموزع، بالاتفاق على نسخة واحدة من الحقيقة دون وجود طرف ثالث موثوق به. هناك آليات إجماع مختلفة، وأكثرها شعبية هي إثبات العمل (PoW)، وإثبات الحصة (PoS)، والتسامح البيزنطي العملي مع الخطأ (PBFT).

كيف يعمل DLT

كما ذكرنا سابقًا، تعمل تقنية DLT من خلال شبكة من أجهزة الكمبيوتر تسمى العقد. تحتفظ هذه العقد، الموجودة في مواقع متعددة، بشكل جماعي بقاعدة بيانات رقمية مشتركة ومتزامنة للمعاملات أو البيانات.

عادةً ما يتم تنظيم بنية البيانات لتخزين هذه المعاملات في كتل (في حالة blockchain) أو أي تنسيق آخر مناسب. فيما يلي نظرة عامة على كيفية عمل DLT.

بدء المعاملة

تقوم العقدة المشاركة بإنشاء معاملة جديدة لإضافتها إلى دفتر الأستاذ. يتم تأمين تفاصيل المعاملة الجديدة باستخدام تشفير المفتاح العام لإنشاء توقيع التشفير الرقمي الفريد للمعاملة. يتضمن هذا التوقيع الرقمي مفتاحًا عامًا (مشتركًا مع العقد الأخرى للتحقق من البيانات) ومفتاحًا خاصًا. عند إنشاء المعاملة الجديدة، يتم إرسال طلب إلى العقد الأخرى في شبكة P2P الموزعة للتحقق منها.

التحقق من بيانات المعاملة

بمجرد حصول العقد على الطلب، تعمل كل عقدة بشكل مستقل للتحقق من صحة المعاملة. يستخدمون المفتاح العام الذي يشاركه بادئ المعاملة لفك تشفير التوقيع الرقمي للمعاملة والتحقق منه وفقًا لقواعدهم المحددة مسبقًا.

التوصل إلى توافق في الآراء بشأن صحة المعاملة

بمجرد التحقق ، تعمل العقد معًا لتحقيق توافق في الآراء بشأن صحة المعاملة. إنهم يستخدمون خوارزمية الإجماع التي اتفقوا عليها. وهذا يضمن أن جميع نسخ المعاملة الموجودة في دفتر الأستاذ متطابقة.

على سبيل المثال، خذ تعدين البيتكوين. تستخدم العقد آلية إثبات العمل (PoW)، والتي يشار إليها عمومًا باسم التعدين، والتي تتضمن حل الألغاز الرياضية المعقدة للتحقق من صحة كتل Bitcoin الجديدة وإضافتها إلى دفتر حسابات Bitcoin blockchain.

إضافة المعاملة التي تم التحقق منها إلى قاعدة البيانات

بمجرد التحقق من صحة المعاملة، يتم إلحاقها بدفتر الأستاذ وتوزيعها عبر جميع العقد، مما يؤدي إلى تحديث حالة دفتر الأستاذ. لا يمكن للعقد الموجودة في شبكة دفتر الأستاذ الموزعة تغيير أو تحديث تفاصيل المعاملة دون اتباع نفس آلية الإجماع مرة أخرى. هذا يضمن ثبات وسلامة دفتر الأستاذ.

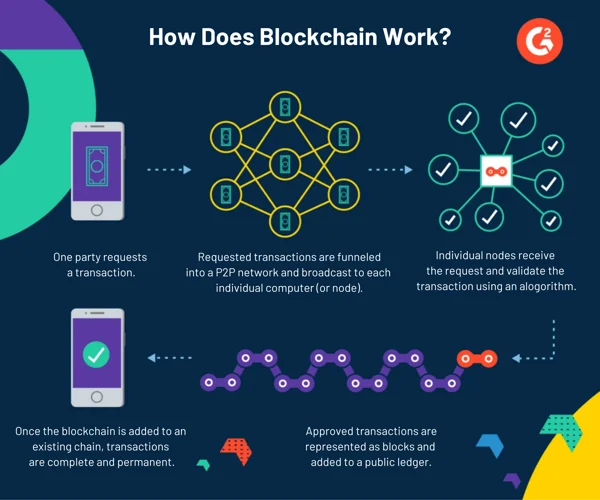

فيما يلي تمثيل مرئي لكيفية عمل دفتر الأستاذ blockchain.

أنواع DLT

هناك أنواع مختلفة من قواعد البيانات الموزعة بناءً على التقنيات الأساسية المستخدمة والوصول إلى دفتر الأستاذ الموزع. يقدم كل منها مزايا مميزة ويلبي حالات استخدام محددة. دعونا نرى بالتفصيل حول أنواع DLT هذه.

3 أنواع من DLT تعتمد على التحكم في الوصول

الأنواع الثلاثة من DLTs التي تستند إلى من يمكنه المشاركة في شبكة دفتر الأستاذ الموزع هي:

- DLT المسموح بها

- DLT بدون إذن

- الهجين DLT

1. DLT المسموح بها أو الخاص

يتطلب دفتر الأستاذ المصرح به الموافقة على المشاركين قبل الانضمام إلى الشبكة. العقد المعتمدة تحافظ على دفتر الأستاذ. تتيح الأنظمة الأساسية المصرح بها التحقق بشكل أسرع من المعاملات وتوفر خصوصية محسنة.

على سبيل المثال ، كان مشروع العملة المستقرة Diem على Facebook (المعروف سابقًا باسم Libra) عبارة عن DLT مصرح بها. تم منح سلطة المصادقة فقط لأعضاء جمعية ديم. مثال آخر هو نسيج hyperledger ، وهو blockchain مفتوح المصدر من قبل Linux Foundation مصمم للاستخدام المؤسسي.

الميزات الرئيسية لـ DLT المسموح بها:

- الوصول الخاضع للرقابة

- الحكم

- خصوصية

2. DLT بدون إذن أو عامة

في دفتر الأستاذ الموزع بدون إذن ، يمكن لأي شخص الانضمام إلى الشبكة دون موافقة ، أي أنها عامة. يتم الاحتفاظ بدفتر الأستاذ من خلال العمل التعاوني بين العقد في الشبكة العامة ويمكن للجميع الوصول إليه. بلوكشين البيتكوين والإيثيريوم واللايتكوين هي أمثلة على DLTs العامة.

الميزات الرئيسية لـ DLT غير المسموح بها:

- المشاركة المفتوحة

- الشفافية

- اللامركزية

3. تقنية السجلات الموزعة الهجينة

يجمع هذا النوع من DLT بين مزايا الخصوصية لنظام دفتر الأستاذ الموزع المسموح به وشفافية نظام دفتر الأستاذ الموزع غير المسموح به. يوفر Hybrid DLT للشركات مرونة كبيرة في اختيار البيانات التي تريد نشرها والبيانات التي تريد الاحتفاظ بها خاصة.

الملامح الرئيسية لـ DLT الهجين:

- الخصوصية والأمن

- الشفافية

- التخصيص

6 أنواع رئيسية من DLT بناءً على التقنيات الأساسية

الأنواع الستة لـ DLT، اعتمادًا على نوع آليات الإجماع وبنية البيانات المستخدمة، هي:

- بلوكشين

- الرسم البياني الحلقي الموجه (DAG)

- تشابك

- سلسلة جانبية

- هولوتشين

- هاشغراف

1. سلسلة الكتل

Blockchain هو النوع الأكثر شهرة من DLT. يتم تنظيم البيانات الموجودة في هذا النوع من DLT كقائمة من الكتل. تمثل كل كتلة مجموعة من البيانات. ويعتمد على القائمين بالتعدين لتحديد البيانات وتجميعها في سلسلة متسلسلة من الكتل.

ترتبط جميع الكتل بشكل مشفر بالكتلة السابقة، مما يشكل سجلاً ثابتًا وشفافًا. يمكن أن تكون سلاسل الكتل عامة أو خاصة، اعتمادًا على تصميم الشبكة. تتراوح تطبيقات Blockchain من العملات المشفرة إلى العقود الذكية.

الملامح الرئيسية ل blockchain:

- اللامركزية

- حماية

- إمكانية الوصول العالمية

2. الرسم البياني الحلقي الموجه (DAG)

على عكس بنية القائمة التسلسلية التي تتبعها blockchain، تضيف DAG المعاملات كرسم بياني موجه أو بنية تشبه الشجرة. تؤكد كل معاملة عدة معاملات سابقة، مما يؤدي إلى إنشاء شبكة من المعاملات المترابطة دون تشكيل سلسلة صارمة. نظرًا لأنه تتم معالجة معاملات متعددة في وقت واحد، توفر DAG إنتاجية أعلى للمعاملات ووقت تأكيد أسرع من blockchain. وهذا يتيح شبكة لا مركزية أكثر قابلية للتطوير وأكثر كفاءة.

الملامح الرئيسية لـ DAG:

- قابلية التوسع

- قليل من الكمون

3. تشابك

Tangle عبارة عن DLT مفتوح المصدر قائم على DAG مصمم لإنترنت الأشياء (IOT) بواسطة مؤسسة تطبيقات إنترنت الأشياء (IOTA). يجب أن توافق العقدة التي تصدر أي إضافة جديدة إلى دفتر الأستاذ على معاملتين تم تقديمهما مسبقًا، مما يجعل إضافة البيانات والتحقق من صحتها أسهل من blockchain.

وهذا أيضًا يلغي الحاجة إلى القائمين بالتعدين أو عملية التعدين للموافقة على المعاملات في دفتر الأستاذ، على عكس Blockchain. هذه العملية تجعل تقنية Tangle منخفضة استهلاك الطاقة.

الملامح الرئيسية للتشابك:

- قابلية التوسع العالية

- كفاءة الطاقة

- التحقق من صحة أسرع

4. السلسلة الجانبية

Sidechain هو نظام دفتر أستاذ ثانوي موزع متصل بالنظام الرئيسي من خلال ربط ثنائي الاتجاه. يتيح الربط ثنائي الاتجاه النقل ثنائي الاتجاه لبيانات المعاملات. قد يكون لدى Sidechains آلية إجماع خاصة بها، منفصلة عن السلسلة الرئيسية. يتم استخدامه بشكل أساسي في blockchain لتوسيع نطاق دفتر الأستاذ الرئيسي.

الملامح الرئيسية للسلسلة الجانبية:

- التوافقية

- القواعد المخصصة ونموذج الإجماع

- تقليل ازدحام الشبكة في السلسلة الرئيسية

5. هولوتشين

Holochain هو DLT فريد مصمم لتسهيل التطبيقات اللامركزية. يستخدم نهجًا يركز على الوكيل مستوحى من GitHub و BitTorrent. لا يوجد إجماع عالمي. وبدلاً من ذلك، تعتبر كل عقدة في الشبكة وكيلًا مستقلاً مسؤولاً عن بياناتها وتفاعلاتها، مما يوفر تحكمًا قويًا في بياناتها.

الملامح الرئيسية للهولوشين:

- تصميم يركز على الوكيل

- لا يوجد إجماع عالمي

- الخصوصية والتحكم في البيانات

6. Hashgraph

Hashgraph هو DLT آخر يعتمد على DAG. وهي تستخدم خوارزمية تصويت افتراضية وبروتوكول ثرثرة كجزء من آلية الإجماع الخاصة بها. باستخدام بروتوكول القيل والقال، تقوم العقد باستمرار بتوصيل جميع بيانات المعاملات إلى العقد الأخرى بشكل عشوائي، مما يسمح لمعلومات المعاملة بالانتشار بسرعة عبر الشبكة.

الملامح الرئيسية للهاشغراف:

- بروتوكول القيل والقال

- إنتاجية أعلى

- قليل من الكمون

إيجابيات وسلبيات DLT

يسلط أنصار DLT الضوء على العديد من المزايا المحتملة على دفاتر الأستاذ المركزية التقليدية والأنواع الأخرى من دفاتر الأستاذ المشتركة. ومع ذلك ، لا تزال التكنولوجيا تتطور وقد تشكل مخاطر وتحديات جديدة. دعونا نلقي نظرة على مزايا وعيوب تقنية DLT للتعرف على إمكاناتها وقيودها.

المزايا الرئيسية لـ DLT

فيما يلي أهم مزايا DLT ، على الرغم من صعوبة التعميمات بسبب تطوير أنواع مختلفة من DLT.

- اللامركزية تلغي الحاجة إلى الوسطاء وتعزز الثقة والشفافية بين المشاركين. بالنسبة للشركات ، يمكن أن يُترجم هذا إلى تكاليف أقل ، وإمكانية تطوير أفضل ، ووقت أسرع للتسويق.

- شفافية أكبر نظرًا لأن جميع أعضاء الشبكة لديهم نسخة متطابقة كاملة من دفتر الأستاذ الموزع.

- التدقيق السهل حيث أن التسجيل المتسلسل للبيانات يخلق مسار تدقيق دائم. هذا من المحتمل أن يقلل من الاحتيال ويزيل تكاليف التسوية.

- أتمتة مع العقود الذكية التي تنفذ الرموز تلقائيًا عند استيفاء شروط معينة ، مثل دفع الفاتورة.

- الأمن السيبراني المحسن مع آليات أمان التشفير والطبيعة الموزعة ، مما يزيل نقطة الهجوم الفردية.

عيوب تقنية DLT

نظرًا لأن تقنية DLT لا تزال قيد التطوير، فلا يزال يتعين حل العديد من المشكلات التنظيمية والقانونية. في ما يلي التحديات التكنولوجية والقانونية والتنظيمية الأكثر شيوعًا المتعلقة بتكنولوجيا معالجة البيانات (DLT):

- عدم النضج ومعايير الصناعة حيث أن التكنولوجيا لا تزال في المراحل الأولى من التطوير. وهذا يثير الشكوك حول مرونة النظام ومتانته.

- من الصعب تحقيق قابلية التشغيل البيني بين أنظمة DLT المختلفة والأنظمة القديمة بدون معايير الصناعة.

- تنشأ أسئلة حول قابلية التوسع إذا تم اعتماد DLT على نطاق واسع، مما يزيد من حجم المعاملات.

- عدم اليقين التنظيمي ، حيث قد يكون لدى الدول المختلفة قواعد مختلفة. قد يؤدي هذا إلى إنشاء تحديات امتثال للشركات التي تستخدم DLT.

- نقاط الضعف غير المعروفة وتهديدات الأمن السيبراني التي لم يتم حلها مثل هجمات Sybil.

- المخاوف البيئية عند استخدام آليات الإجماع كثيفة الاستهلاك للطاقة مثل إثبات العمل (PoW) لتعدين البيتكوين.

استخدام حالات DLT مع الأمثلة

كما ذكرنا سابقًا، لدى DLT مجموعة واسعة من التطبيقات المحتملة عبر مختلف الصناعات. دعونا نتعمق في بعض حالات استخدام DLT عبر الصناعات المختلفة.

الصناعة المالية والمصرفية

تعد تقنية DLT، وخاصة تقنية blockchain، جزءًا لا يتجزأ من ثورة التكنولوجيا المالية. توجد تطبيقات DLT بدءًا من الخدمات المصرفية والمدفوعات وحتى التأمين والامتثال.

تشمل التطبيقات المحتملة لـ DLT العقود الذكية والعملات الرقمية والمدفوعات عبر الحدود وتداول الأوراق المالية وتسويتها وتسجيل الأصول وما إلى ذلك. وتقوم العديد من البنوك والمؤسسات المالية بإجراء إثباتات للمفهوم لاستكشاف الجدوى وقياس تأثير مختلف تقنية DLT لحالات الاستخدام هذه.

على سبيل المثال، تدير البنوك الأمريكية مشروعًا تجريبيًا لمشروع تسوية الأصول الرقمية باستخدام دفتر الأستاذ الموزع. تستكشف البنوك المركزية في العديد من البلدان أيضًا العملات الرقمية للبنوك المركزية (CBDCs) استنادًا إلى تقنية blockchain.

إدارة الأمدادات

إحدى حالات الاستخدام الواعدة لـ DLT هي إدارة سلسلة التوريد. وقد أظهرت المبادرات المبكرة كيف تعمل تكنولوجيا السجلات الموزعة على جعل المنتجات أكثر قابلية للتتبع، وتبسيط عملية إصدار الفواتير، وتمكين التسليم بشكل أسرع وأكثر فعالية من حيث التكلفة، وتحسين التنسيق بين الموردين والمشترين ومؤسسات التمويل.

على سبيل المثال، استخدمت شركة وول مارت كندا تقنية بلوكتشين وأنشأت نظامًا آليًا لإدارة الفواتير والمدفوعات من شركات الشحن التابعة لها والتي يبلغ عددها 70 شركة. أدى هذا النظام إلى تقليل المنازعات المتعلقة بتناقضات الفواتير من أكثر من 70% إلى أقل من 1%.

الرعاىة الصحية

يعد الحفاظ على أمان السجلات الصحية أحد أكثر تطبيقات DLT شيوعًا في قطاع الرعاية الصحية، نظرًا لأن الصناعة أبلغت عن 707 اختراقات للبيانات في عام 2022 وحده. تعمل تقنية DLT على تسهيل تخزين السجلات الصحية الإلكترونية ومشاركتها بأمان باستخدام تقنيات التشفير الخاصة بها. يساعد تتبع سلسلة التوريد الخاصة بهم على تتبع الأدوية والأجهزة الصيدلانية والتحقق منها. يدعم DLT تسجيل البيانات من التجارب السريرية أيضًا.

على سبيل المثال، تقوم Mayo Clinic بتجربة منصة blockchain لتسجيل وإدارة البيانات من تجربتها السريرية لارتفاع ضغط الدم.

العقارات

تتراوح التطبيقات المحتملة لـ DLT في العقارات من تسهيل عمليات البحث عن العقارات وتبسيط إدارة ملكية العقارات إلى عمليات نقل الملكية. وهذا يقلل من الأعمال الورقية والتكاليف الإدارية مع توفير حماية البيانات وسجل ثابت لملكية العقارات.

هناك حالة استخدام أخرى يتم استكشافها في وقت واحد من قبل قطاعي التمويل والعقارات وهي كيفية تحويل أصول العالم الحقيقي إلى رموز رقمية للتداول. ويعزز هذا الترميز سيولة الأصول والملكية الجزئية ويقلل تكاليف المعاملات.

الحكومة والقطاع العام

لدى DLT الفرصة لتقديم الخدمات الحكومية بشكل أفضل وأسرع. ويتم استخدامه في الحفاظ بشكل آمن على قواعد البيانات الحكومية المختلفة، وتوفير الشهادات الحكومية الرقمية، وتسهيل تسجيل الأصول.

على سبيل المثال، تستخدم إستونيا تقنية blockchain للحفاظ على الرعاية الصحية والممتلكات وسجل الأعمال. كما أنها توفر معرفات رقمية لمواطنيها، الذين يمكنهم استخدامها للاستفادة من الخدمات الحكومية.

يتم توزيع المستقبل

لقد كانت هناك سنوات من دورة الضجيج حول تقنية DLT و blockchain وقدراتها. لكن الضجيج يفسح المجال لحالات الاستخدام العملي.

مع تدرج المؤسسات من التجارب التجريبية وإثباتات المفهوم إلى مبادرات أكثر عملية وواقعية، من المقرر أن يتسارع اعتماد تقنية السجلات الموزعة. علاوة على ذلك، مع نضوج التكنولوجيا، ستظهر حلول قابلة للتطوير، وتعالج القيود التي تعيق اعتمادها على نطاق واسع. لذا، احتضن المستقبل الموزع بإمكانيات غير محدودة.

اكتشف المزيد حول آلية إجماع إثبات الحصة التي تم إعدادها لتلعب دورًا محوريًا في مستقبل التقنيات اللامركزية.